Beberapa hari yang lalu Google melancarkan melalui blog menyiarkan berita mengenai pelepasan kod sumber projek HIBA (Host Identity Based Authorization), yang mengusulkan pelaksanaan mekanisme kebenaran tambahan untuk mengatur akses pengguna melalui SSH berhubung dengan host (memeriksa apakah akses ke sumber tertentu dibenarkan atau tidak ketika mengesahkan menggunakan kunci awam).

Integrasi dengan OpenSSH disediakan dengan menentukan pemandu HIBA dalam arahan AuthorizedPrincipalsCommand di / etc / ssh / sshd_config. Kod projek ditulis dalam C dan diedarkan di bawah lesen BSD.

Mengenai HIBA

HIBA menggunakan mekanisme pengesahan standard berdasarkan sijil OpenSSH untuk pengurusan keizinan pengguna yang fleksibel dan terpusat dalam kaitannya dengan host, tetapi tidak memerlukan perubahan berkala pada fail_kunci dan pengguna_berguna di sisi hos yang dihubungkan.

Daripada menyimpan senarai kunci Keadaan awam dan akses yang sah dalam fail yang dibenarkan (kata laluan | pengguna), HIBA mengintegrasikan maklumat pengikat tuan rumah terus ke dalam sijil itu sendiri. Khususnya, pelanjutan telah dicadangkan untuk sijil host dan sijil pengguna, yang menyimpan parameter dan syarat host untuk memberi akses kepada pengguna.

Walaupun OpenSSH menyediakan banyak kaedah, dari kata laluan sederhana hingga penggunaan sijil, masing-masing memberikan cabaran dengan sendirinya.

Mari mulakan dengan menjelaskan perbezaan antara pengesahan dan kebenaran. Yang pertama adalah cara menunjukkan bahawa anda adalah entiti yang anda dakwa. Ini biasanya dicapai dengan memberikan kata laluan rahsia yang dikaitkan dengan akaun anda atau dengan menandatangani cabaran yang menunjukkan bahawa anda mempunyai kunci peribadi yang sepadan dengan kunci awam. Pengesahan adalah cara untuk memutuskan sama ada entiti mempunyai izin untuk mengakses sumber atau tidak, biasanya dilakukan setelah pengesahan berlaku.

Pengesahan sisi hos dimulakan dengan memanggil pemandu hiba-chk dinyatakan dalam arahan AuthorizedPrincipalsCommand. Penangan ini menyahkod peluasan yang dibina ke dalam sijil dan, berdasarkan mereka, membuat keputusan untuk memberi atau menyekat akses. Peraturan akses didefinisikan secara terpusat di peringkat pihak berkuasa perakuan (CA) dan disatukan ke dalam sijil pada peringkat generasi mereka.

Di sisi pusat pensijilan, terdapat senarai kebenaran umum yang ada (host yang boleh anda sambungkan) dan senarai pengguna yang boleh menggunakan kebenaran ini. Utiliti hiba-gen telah dicadangkan untuk menghasilkan sijil dengan maklumat kebenaran terbina dalam, dan fungsi yang diperlukan untuk membuat autoriti sijil telah dipindahkan ke skrip hiba-ca.sh.

Semasa sambungan pengguna, kelayakan yang dinyatakan dalam sijil disahkan oleh tandatangan digital pihak berkuasa perakuan, yang membolehkan semua pengesahan dilakukan sepenuhnya di sisi hos tujuan ke mana sambungan dibuat, tanpa menghubungi perkhidmatan luaran. Senarai kunci awam CA yang mengesahkan sijil SSH ditentukan oleh arahan TrustedUserCAKeys.

HIBA menentukan dua pelanjutan untuk sijil SSH:

Identiti HIBA, yang dilampirkan pada sijil hos, menyenaraikan sifat yang menentukan hos ini. Mereka akan digunakan sebagai kriteria untuk memberikan akses.

Pemberian HIBA, yang dilampirkan pada sijil pengguna, menyenaraikan sekatan yang mesti dipenuhi oleh tuan rumah agar diberi akses.

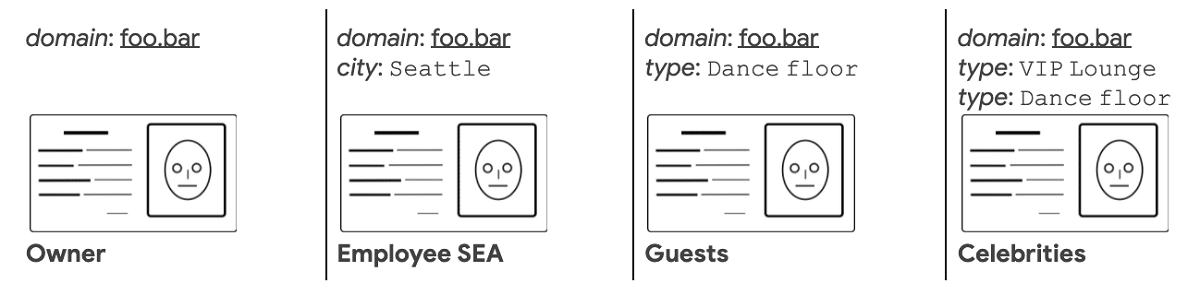

Selain menghubungkan pengguna secara langsung ke host, HIBA membolehkan anda menentukan peraturan akses yang lebih fleksibel. Sebagai contoh, host boleh dikaitkan dengan maklumat seperti lokasi dan jenis perkhidmatan, dan dengan menentukan peraturan akses pengguna, membenarkan sambungan ke semua host dengan jenis perkhidmatan tertentu atau ke host di lokasi tertentu.

Akhirnya sekiranya anda berminat untuk mengetahui lebih lanjut mengenainya mengenai nota itu, anda boleh menyemak butirannya Dalam pautan berikut.