फक्त इंटेल विविध असुरक्षा लक्ष्य बनले आहे ज्यामुळे डेटा गळतीस कारणीभूत ठरते आणि आम्ही त्यांच्याबद्दल येथे ब्लॉगवर बरेच बोललो आहोत आणि या नवीन मध्ये, इंटेल अद्याप अपवाद नाही.

आणि ते आहे अॅमस्टरडॅमच्या विनामूल्य विद्यापीठाच्या संशोधकांची टीम ha एक नवीन असुरक्षा ओळखली (सीव्हीई -2020-0543) मायक्रोआर्किटेक्चर स्ट्रक्चर्स मध्ये इंटेल प्रोसेसरची, जी या वस्तुस्थितीसाठी उल्लेखनीय आहे आपल्याला काही सूचनांचे परिणाम पुनर्संचयित करण्यास अनुमती देते दुसर्या सीपीयू कोरवर चालवा.

ही पहिली असुरक्षा आहे सूचनांच्या सट्टेबाजीच्या अंमलबजावणीच्या यंत्रणेची, स्वतंत्र सीपीयू कोर दरम्यान डेटा गळतीस परवानगी देतो (पूर्वी गळती कर्नलच्या वेगवेगळ्या धाग्यांमध्ये मर्यादित होती.)

तपासक त्यांनी या समस्येस CROSSTalk म्हटले, परंतु इंटेल डॉक्स असुरक्षिततेस एसआरबीडीएस (नमुना विशेष रजिस्टर बफर डेटा) म्हणून संबोधतात.

CROSSTalk बद्दल

असुरक्षा एमडीएस समस्या वर्गाची आहे, एक वर्षापूर्वी सादर केली गेली आणि तृतीय-पक्ष विश्लेषण पद्धतींच्या अनुप्रयोगावर आधारित आहे मायक्रोआर्किटेक्चर स्ट्रक्चर्समधील डेटावर.

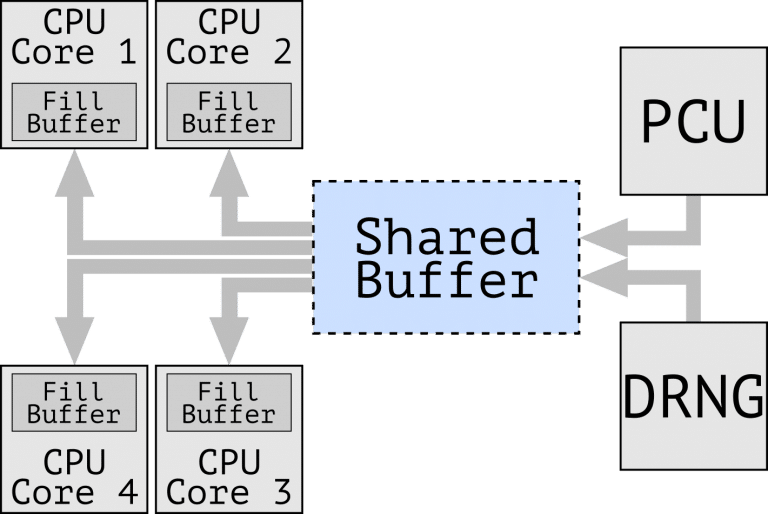

CROSSTalk तत्त्व आरआयडीएल असुरक्षा जवळ आहे, परंतु गळतीच्या स्त्रोतांमध्ये भिन्न आहे. नवीन असुरक्षितता इंटरमीडिएट बफर लीक हाताळते पूर्वी Undocumented जे सर्व सीपीयू कोअरमध्ये सामायिक केलेले आहे.

समस्येचा सारांश अशी आहे की आरडीआरएन्ड, आरडीएसईईडी, आणि एसजीएक्स ईजीटकीसह काही मायक्रोप्रोसेसर सूचना एसआरआर (स्पेशल रजिस्टर रीड्स) अंतर्गत मायक्रोआर्किटेक्चर ऑपरेशनद्वारे लागू केल्या जातात.

असुरक्षित प्रोसेसरवर, एसआरआरसाठी परत केलेला डेटा सर्व सीपीयू कोअरसाठी सामान्य इंटरमीडिएट बफरमध्ये ठेवला जातो, ज्यानंतर तो सीपीयूच्या विशिष्ट भौतिक कोरशी संबंधित लोकसंख्या बफरकडे हस्तांतरित केला जातो ज्यावर स्टार्टअप सुरू होते वाच वाचा. मग पॅडिंग बफरमधून, अनुप्रयोगांमध्ये दृश्यमान असलेल्या नोंदींवर मूल्य कॉपी केले जाते.

दरम्यानचे सामायिक बफर आकार कॅशे लाइनशी संबंधित, que सामान्यतः वाचलेल्या डेटाच्या आकारापेक्षा मोठा असतो आणि भिन्न वाचन ऑपरेशन्स बफरमधील भिन्न ऑफसेटवर परिणाम करतात.

सामायिक बफर संपूर्ण फिल बफरवर कॉपी केल्यामुळे, सध्याच्या ऑपरेशनसाठी आवश्यक असलेला भागच नाही तर अन्य सीपीयू कोरेसह केलेल्या ऑपरेशनसह उर्वरित डेटा देखील हलविला जातो.

हल्ला यशस्वीरित्या आयोजित केल्यास, स्थानिक वापरकर्ता सिस्टमवर प्रमाणीकृत आहे निकाल ठरवू शकतो आरडीआरएन्ड, आरडीएसईईडी आणि ईजीईटीकेई सूचना लागू करीत आहे विचित्र प्रक्रियेत किंवा इंटेल एसजीएक्स एन्क्लेव्हमध्ये, सीपीयू कोरची पर्वा न करता कोड चालू आहे.

तपासक कोण समस्या शोधला एक शोषण प्रोटोटाइप प्रकाशित केला ज्याने माहिती लीक होण्याची शक्यता दर्शविली सिस्टमवर फक्त एक डिजिटल स्वाक्षरीकृत ऑपरेशन केल्यानंतर इंटेल एसजीएक्स एन्क्लेव्हमध्ये प्रक्रिया केलेल्या ईसीडीएसए प्रायव्हेट की पुनर्संचयित करण्यासाठी आरडीआरएन्ड आणि आरडीएसईईडी सूचनांद्वारे प्राप्त केलेल्या यादृच्छिक मूल्यांवर.

हे सिद्ध केले की कोअर आय,, आय,, आय,, आय,, एम,, सेलेरॉन, omटम, क्सीन, स्केलेबल क्सीऑन इत्यादींसह इंटेल डेस्कटॉप, मोबाइल आणि सर्व्हर प्रोसेसरची विस्तृत श्रृंखला असुरक्षित आहे.

हे लक्षात घेण्यासारखे आहे इंटेलला सप्टेंबर 2018 मध्ये असुरक्षा विषयी सूचित केले गेले जुलै 2019 मध्ये एक प्रोटोटाइप शोषण प्रदान केले गेले होते ज्याने सीपीयू कोरे दरम्यान डेटा गळती दर्शविली होती, परंतु अंमलबजावणीच्या जटिलतेमुळे समाधानाचा विकास उशीर झाला.

आजच्या प्रस्तावित मायक्रोकोड अपडेटमध्ये, सूचनांचे वर्तन बदलून समस्या अवरोधित केली आहे उर्वरित माहिती त्यात स्थायिक होण्यापासून प्रतिबंधित करण्यासाठी सामायिक बफरमधील डेटा अधिलिखित करण्यासाठी आरडीआरएनडी, आरडीएसईईडी आणि ईजीटकी.

याव्यतिरिक्त, वाचन आणि लेखन ऑपरेशन पूर्ण होईपर्यंत बफर प्रवेश निलंबन लागू होते.

एक दुष्परिणाम या संरक्षणाची विलंब वाढ आहे जेव्हा आरडीआरएन्ड, आरडीएसईईडी, आणि ईजीईटीकेई कार्यान्वित केले जातात आणि वेगवेगळ्या लॉजिकल प्रोसेसरवर एकाच वेळी या सूचना अंमलात आणण्याचा प्रयत्न करताना कामगिरी कमी होते. ही वैशिष्ट्ये काही अनुप्रयोगांच्या कामगिरीवर विपरित परिणाम करू शकतात.

स्त्रोत: https://www.vusec.net

मथळा समजला नाही, जेथे तीन गुण आहेत, स्वल्पविरामाने जावे आणि, होय, "होय" मध्ये उच्चारण आहे.