अगोदर निर्देश केलेल्या बाबीसंबंधी बोलताना आयबीएम सुरक्षा संशोधकांनी सोडले काही दिवसांपूर्वी त्यांना आढळले "झिरोक्लेअर" नावाचे मालवेयरचे नवीन कुटुंब, एक इराणी हॅकर ग्रुप एपीटी 34 ने एकत्र करून एक्सहंटसह तयार केले, हे मालवेयर मध्य पूर्व मधील औद्योगिक आणि उर्जा क्षेत्रांविरूद्ध निर्देशित आहे. तपास करणार्यांनी पीडित कंपन्यांची नावे उघड केली नाहीत, परंतु त्यांनी मालवेयरचे विश्लेषण केले सविस्तर 28-पानांचा अहवाल

झीरोक्लियर फक्त विंडोजवर परिणाम करते त्याचे नाव वर्णन करते कारण प्रोग्राम डेटाबेसचा मार्ग (पीडीबी) त्याची बायनरी फाइल विनाशकारी हल्ला चालवण्यासाठी वापरली जाते जी मास्टर बूट रेकॉर्ड अधिलिखित करते (MBR) आणि तडजोड केलेल्या विंडोज मशीनवरील विभाजने.

झीरोक्लियरला मालवेयर म्हणून वर्गीकृत केले गेले आहे जसे की "शमून" प्रमाणेच वर्तन केले गेले आहे (एक मालवेयर ज्याबद्दल बरेच काही बोलले जात होते कारण ते तेल कंपन्यांवरील हल्ल्यांसाठी वापरले जात होते ते २०१२ पूर्वीचे) शॅमून आणि झिरोक्लियरमध्ये समान क्षमता आणि आचरण असले तरी संशोधकांचे म्हणणे आहे की हे दोन मालवेयरचे वेगळे आणि वेगळे तुकडे आहेत.

शॅमून मालवेयर प्रमाणे, झिरोक्लेअर कायदेशीर हार्ड डिस्क नियंत्रक देखील वापरतो ज्याला "रॉडस्क द्वारा बाय एलडॉस" म्हणतात, विंडोज चालू असलेल्या विशिष्ट संगणकांचे मास्टर बूट रेकॉर्ड (एमबीआर) आणि डिस्क विभाजने अधिलिखित करण्यासाठी.

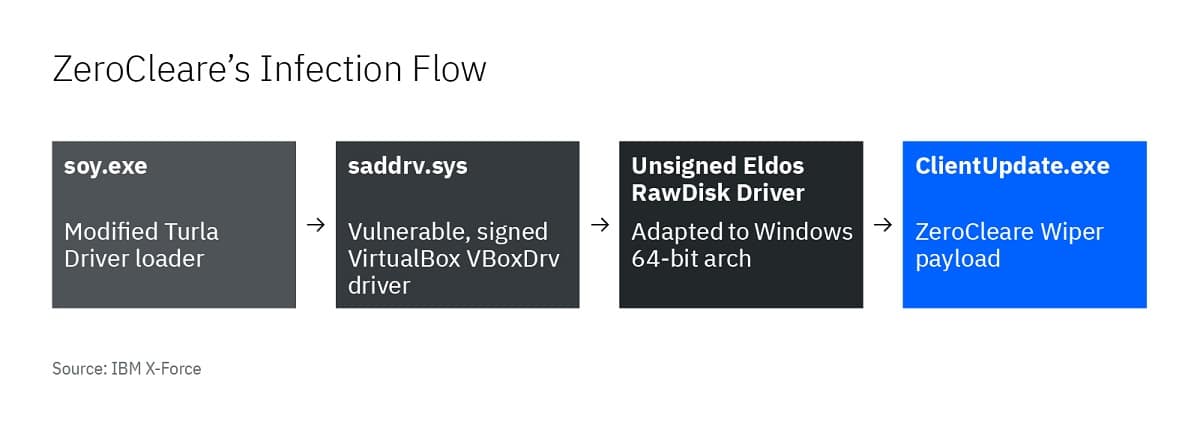

जरी नियंत्रक दोन स्वाक्षरीकृत नाही, मालवेयर व्हर्च्युअलबॉक्स ड्राइव्हर लोड करुन ते चालवण्याचं काम करतो स्वाक्षरी पडताळणीची यंत्रणा बायपास करण्यासाठी आणि स्वाक्षरीकृत एलडॉस ड्राइव्हर लोड करण्यासाठी असुरक्षित परंतु स्वाक्षरीकृत.

हे मालवेअर क्रूर शक्ती हल्ल्यांद्वारे लाँच केले गेले कमकुवत सुरक्षित नेटवर्क सिस्टममध्ये प्रवेश मिळविण्यासाठी. एकदा आक्रमणकर्ते लक्ष्य डिव्हाइसला संसर्ग झाल्यावर त्यांनी मालवेयर पसरविला संक्रमणाची शेवटची पायरी म्हणून कंपनी नेटवर्कद्वारे.

“झीरोक्लियर क्लीनर हा संपूर्ण हल्ल्याच्या अंतिम टप्प्याचा भाग आहे. हे दोन भिन्न फॉर्म उपयोजित करण्यासाठी डिझाइन केलेले आहे, 32-बिट आणि 64-बिट सिस्टममध्ये रुपांतर केले आहे.

-64-बिट मशीनवरील सामान्य प्रवाहामध्ये असुरक्षित स्वाक्षरी केलेला ड्रायव्हर वापरणे आणि नंतर लक्ष्य डिव्हाइसवर त्याचे शोषण करणे म्हणजे झीरोक्लेअरला विंडोज हार्डवेअर अॅब्स्ट्रक्शन लेयरला बायपास करणे आणि काही ऑपरेटिंग सिस्टम सेफगार्ड्सना बायपास करणे जे igned 64-बिटवर स्वाक्षरीकृत ड्राइव्हर्स् चालवतात. मशीन्स ', आयबीएम अहवाल वाचतो.

या साखळीतील पहिल्या नियंत्रकास सोया.एक्स.ई. म्हणतात आणि ती टर्ला ड्राइव्हर लोडरची सुधारित आवृत्ती आहे.

ते नियंत्रक व्हर्च्युअलबॉक्स नियंत्रकाची असुरक्षित आवृत्ती लोड करण्यासाठी वापरला जातो, जे हल्लेखोर EldoS रॉडडिस्क ड्राइव्हर लोड करण्यासाठी शोषण करतात. रॉडडिस्क फायली आणि विभाजनांशी संवाद साधण्यासाठी वापरली जाणारी एक कायदेशीर उपयुक्तता आहे आणि एमबीआरमध्ये प्रवेश करण्यासाठी शॅमून हल्लेखोरांकडून याचा वापर केला जात असे.

डिव्हाइसच्या कोअरवर प्रवेश मिळविण्यासाठी, झीरोक्लियर Windows नियंत्रणे बायपास करण्यासाठी हेतुपुरस्सर असुरक्षित ड्रायव्हर आणि दुर्भावनायुक्त पॉवरशेल / बॅच स्क्रिप्टचा वापर करते. या डावपेचांचा समावेश करून, झिरोक्लियरने प्रभावित नेटवर्कवरील असंख्य उपकरणांमध्ये त्याचा प्रसार केला आणि हजारो उपकरणांवर परिणाम होऊ शकणार्या विनाशकारी हल्ल्याची बिया पेरली आणि पूर्णतः पुनर्प्राप्त होण्यासाठी काही महिने लागू शकतील असा धोका निर्माण झाला. "

तरी अनेक एपीटी मोहिमे संशोधकांनी सायबर हेरगिरीवर लक्ष वेधले, काही समान गट विनाशकारी ऑपरेशन्स देखील करतात. ऐतिहासिकदृष्ट्या, यापैकी बर्याच ऑपरेशन्स मध्यपूर्वेमध्ये घडल्या आहेत आणि ऊर्जा कंपन्या आणि उत्पादन सुविधांवर लक्ष केंद्रित केले आहेत, जे महत्वाची राष्ट्रीय मालमत्ता आहेत.

संशोधकांनी कोणत्याही संस्थेची नावे १००% वाढविली नसली तरी ज्यात या मालवेयरचे श्रेय दिले जाते, पहिल्यांदा त्यांनी एपीटी 33 ने झीरोक्लियरच्या निर्मितीत भाग घेतला अशी टिप्पणी केली.

आणि नंतर आयबीएमने असा दावा केला की एपीटी 33 आणि एपीटी 34 ने झिरोक्लेअर तयार केले, परंतु कागदजत्र प्रसिद्ध झाल्यानंतर काही वेळातच हे गुणधर्म एक्सहंट आणि एपीटी 34 मध्ये बदलले आणि संशोधकांनी कबूल केले की ते XNUMX टक्के निश्चित नाहीत.

संशोधकांच्या मते, झिरोक्लीअर हल्ले संधीसाधू नसतात आणि ते विशिष्ट क्षेत्र आणि संस्था विरूद्ध निर्देशित ऑपरेशन असल्याचे दिसून येत आहे.