Izkausēšana un Spectre Tās ir pēdējo dienu tendences, par ko citu praktiski netiek runāts un nav nekāds brīnums, jo tās, iespējams, ir nozīmīgākās ievainojamības vēsturē. Tie nopietni ietekmē mūsu sistēmu drošību, un, ja sistēma pieder uzņēmumam vai jums ir atbilstoši dati, problēma ir daudz nopietnāka. Tomēr vienmēr tiek uzskatīts, ka tiek ietekmēti tikai galddatori, klēpjdatori, serveri un superdatori, taču bojājumi ir vēl tālāki un skar daudz vairāk ierīču, piemēram, tās, kuru pamatā ir ARM kodoli un ietver planšetdatorus, viedtālruņus un dažas ierīces. IoT, rūpnieciskā , mājas automatizācija, pat savienotas automašīnas.

Kā jūs labi zināt, tas nekādā ziņā nav kaut kas unikāls Linux, bet drīzāk ietekmē dažādas operētājsistēmas, tas ietekmē arī Microsoft Windows un MacOS, neaizmirstot iOS un Android. Tāpēc daži no šiem draudiem izvairās, lai gan ir taisnība, ka tiek taupītas noteiktas procesora arhitektūras un ka, ja mums ir AMD mikroshēma, iespējams, ka šo ievainojamību var izmantot mazāk, taču tas nenozīmē, ka nav riska.

Kāda ir pašreizējā Linux situācija?

Linux būtībā pārvieto pasauliLai gan daudzi uzskata, ka tā ir sistēma, kuru izmanto reti, tomēr ir pretēji. Iespējams, tas ir izgāzies tajā aspektā, ka tas tika izveidots darbvirsmai, un tas ir vienīgais sektors, kur tas ir mazākums salīdzinājumā ar visvareno Windows un salīdzinājumā ar labu daļu, kas ir Mac. Ja mēs ejam uz iegultām vai iegultām ierīcēm, serveriem, superdatoriem utt., Linux ir dominējošais, un tieši interneta serveros tas kļūst vitāli svarīgs, un bez tā jūs varat praktiski teikt, ka internets kritīs ...

Tāpēc Linux reaģēja iepriekš nekā jebkurā citā sistēmā, lai atrisinātu problēmas, kuras Meltdown un Spectre varētu atstāt aiz sevis. Jau tagad Linuss Torvalds Viņš runāja par šo jautājumu ar skarbiem vārdiem Intel un, ieskatoties LKML, jūs redzēsiet, ka tas rada bažas un ir dienas kārtība. Gregs Kroahs-Hartmans ir izdarījis arī viņa labo roku un otro vietu Linux kodola izstrādē. Lai iegūtu vairāk informācijas, varat konsultēties viņa personīgais emuārs kur atradīsit pietiekami daudz informācijas.

- Sakust: Būtībā Gregs ir komentējis, ka attiecībā uz Meltdown to var beigt uz x86, izvēloties iekļaut CONFIG_PAGE_TABLE_ISOLATION, lapu tabulas izolācija (PTI) datoriem ar AMD procesoriem, kurus tas neietekmē, vajadzētu izvairīties, lai izvairītos no veiktspējas problēmām. Jūs, iespējams, pat zinājāt, ka daži datori ar AMD mikroshēmu ir pārtraukuši sāknēšanu, jo Windows plāksteris ir radījis nopietnas problēmas. PTI pēc noklusējuma tiks iekļauts Linux 4.15, taču, ņemot vērā tā nozīmi drošības ziņā, tas tiks iekļauts iepriekšējās versijās, piemēram, LTS 4.14, 4.9 un 4.4 ... un, iespējams, laika gaitā plāksteris tiks iekļauts daudzās citās versijās , bet pacietība, jo tas nozīmē, ka izstrādātājiem ir jāpieliek daudz darba. Un dažās virtuālās mašīnas iestatījumos viņiem rodas arī ar plāksteri saistītas problēmas, piemēram, vDSO. Attiecībā uz ARM64, kuru nedaudz ietekmē Meltdown, kas ir galvenā Intel problēma, daudzu mobilo ierīču un citu ierīču mikroshēmām ir nepieciešams arī plāksteris, lai gan šķiet, ka īstermiņā tas netiks apvienots ar galveno kodola koku (varbūt Linux 4.16, lai arī Gregs ir komentējis, ka tie, iespējams, nekad nenonāks to priekšnoteikumu dēļ, ka ir jāapstiprina plāksteri), tāpēc ir ieteicams izmantot specifiskus kodolus, tas ir, Android Common Kernel filiālēs 3.18, 4.4 un 4.9. .

- spoks: otra problēma ietekmē vairāk arhitektūru, un ar to ir sarežģītāk tikt galā. Šķiet, ka īstermiņā mums nebūs laba risinājuma, un mums kādu laiku nāksies sadzīvot ar šo problēmu. Divos variantos tai nepieciešama sistēmas labošana, un dažas atsevišķu rajonu attīstības kopienas jau ir sākušas izlaist ielāpus, lai to mazinātu, taču piedāvātie risinājumi ir daudzveidīgi, un pašlaik tie netiks integrēti kā daļa no galvenās filiāles. kodols, līdz tiek parādīts labākais risinājums, pirms CPU dizaineri nāk klajā ar labāko risinājumu (pārveido savas mikroshēmas). Risinājumi ir izpētīti, un viņi atrod problēmas, piemēram, lielāku neziņu par Spectre. Izstrādātājiem ir vajadzīgs laiks, lai saprastu, kā tikt galā ar problēmu, un pats Gregs to ir komentējis.Turpmākajos gados tā būs pētījumu joma, lai atrastu veidus, kā mazināt iespējamās problēmas, kas saistītas ar aparatūru, un arī tās mēģinās paredzēt nākotnē, pirms tās notiks.".

- Chromebook datori- Ja jums ir Google klēpjdators, jums būs prieks uzzināt, ka varat redzēt to darbu statusu, ko viņi dara, lai atrisinātu Meltdown šajā sarakstā.

Kā viegli pārbaudīt, vai mani tas ietekmē?

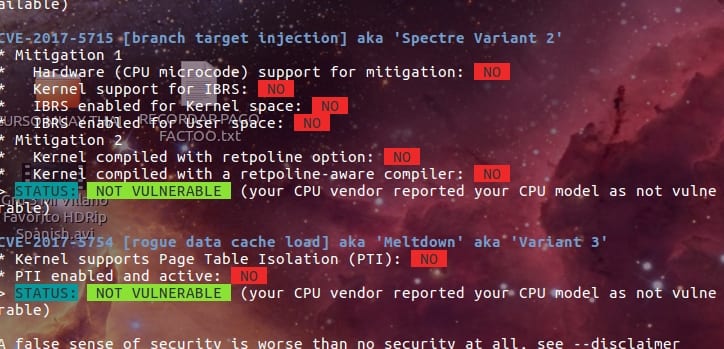

Lai neapmeklētu konsultāciju tabulas vai mikroprocesoru sarakstus, šeit mēs piedāvājam scenāriju ko viņi ir izveidojuši, lai varētu viegli pārbaudīt, vai mūs ietekmē vai ne, mums tas vienkārši ir jālejupielādē un jāpalaiž, un tas mums pateiks, vai mums ir vai nav draudi no Spectre un Meltdown. Izpildāmās instrukcijas vai darbības ir vienkāršas:

git clone https://github.com/speed47/spectre-meltdown-checker.git cd spectre-meltdown-checker/ sudo sh spectre-meltdown-checker.sh

Pēc tam tiks parādīts sarkans lodziņš, kas norāda, vai mēs esam neaizsargāti pret Meltdown vai Spectre, vai zaļš indikators, ja mēs esam pasargāti no šo ievainojamību varianti. Manā gadījumā, piemēram, ar AMD APU (pat neatjauninot sistēmu) rezultāts ir:

Ja rezultāts ir bijis sarkanā krāsā VULNERABLE, izlasiet šo sadaļu ...

Ko darīt, ja mani ietekmē?

Labākais risinājums, kā daži saka, ir pārslēgšanās uz centrālo procesoru vai mikroprocesoru, kuru problēma neietekmē. Bet daudziem lietotājiem tas nav iespējams budžeta trūkuma vai citu iemeslu dēļ. Arī ražotājiem, piemēram, Intel viņi turpina pārdot ietekmētos mikroprocesorus un kas nesen tika izlaisti, piemēram, Coffee Lake, jo mikroarhitektūrām parasti ir ilgs izstrādes laiks, un tagad viņi strādā pie tādu nākotnes mikroarhitektūru izstrādes, kas parādīsies tirgū nākamajos gados, bet visas mikroshēmas, kas tiek komercializētas tagad un tas, iespējams, tiks tirgots nākamajos mēnešos, joprojām tiks ietekmēts aparatūras līmenī.

Tāpēc, ja ciešat no šīs slimības un mums ir nepieciešams to "labot", mums nekas cits neatliek kā salāpīt savu operētājsistēmu (neaizmirstiet pārlūkprogrammas utt.), Lai kāda tā būtu, kā arī atjaunināt visus programmatūra, kas mums ir. Ja ir labi konfigurēts atjaunināšanas sistēma Tas jau bija ļoti svarīgi, tagad vairāk nekā jebkad jums ir jāatjaunina atjauninājumi, jo līdz ar tiem nāks plāksteri, kas no programmatūras puses atrisina problēmu Meltdown un Spectre, nevis bez veiktspējas zuduma, kā mēs jau teicām. ..

Risinājums lietotājam nav sarežģīts, mums nav jādara nekas "īpašs", vienkārši pārliecinieties, ka mūsu izplatītāja izstrādātājs ir izlaidis Meltdown un Spectre atjauninājumu un vai mums tas ir instalēts. Plašāka informācija par to.

Ja vēlaties, varat pārbaudīt, vai Meltdown plāksteris ir instalēts (ja nepieciešams) jūsu distro ar šo komandu:

dmesg | grep "Kernel/User page tables isolation: enabled" && echo "Tienes el parche! :)" || echo "Ooops...no tienes la actualización instalada en tu kernel! :("

*Sargieties no Ubuntu kodola 4.4.0-108-genericDaži lietotāji ir ziņojuši par problēmām savos datoros, startējot pēc atjaunināšanas, un viņiem bija jāatgriežas iepriekšējā versijā. Šķiet, ka Canonical to ir atrisinājis 4.4.0-109-generic ...

Darbības zudums: dažos gadījumos viņi runāja par 30%, bet tas būs atkarīgs no mikroarhitektūras. Vecākās arhitektūrās veiktspējas zudums var būt ļoti liels, jo šo arhitektūru veiktspējas pieaugums galvenokārt ir balstīts uz uzlabojumiem, ko nodrošina OoOE izpilde un TLB ... Mūsdienīgākās arhitektūrās par to runā no 2% līdz 6 % atkarībā no programmatūras veida, kas darbojas mājas lietotājiem, iespējams, datu centros zaudējumi ir daudz lielāki (vairāk nekā 20%). Kā atzīst pats Intel, pēc tam, kad viņiem ir mazinājies procesoru veiktspēja pirms Haswell (2015), veiktspējas kritums būs daudz sliktāks nekā 6% pat normāliem lietotājiem

Neaizmirstiet atstāt savus komentārus ar savām šaubām vai ierosinājumiem ...

Ļoti labs ieraksts, liels paldies un apsveicu. Arī ar AMD APU es vadīju skriptu, un viss bija kārtībā. Daži kaļķi, citi smiltis: un domāt, ka tad, kad es pievienojos šai komandai, tas notika izcilas reklāmas dēļ, kas pirms vairākiem gadiem parādījās veikalu tīklā, un laika gaitā es nolādēju savu likteni, ņemot vērā elli, kuru GNU piederēja AMD vadītājiem / Linux (Pēc derīguma termiņa beigām es izvēlējos sevi nodot bezmaksas draiveriem un esmu laimīgs, tas darbojas labāk nekā Windows 10). Man ir draugi, kurus šī problēma ir nopietni skārusi, un viņu ierīces patiešām atgriežas Pentium 4 laikmetā ar i3 un i5 procesoriem.

Spectre and Meltdown mazināšanas noteikšanas rīks v0.28

Neaizsargātības pārbaude pret darbojošos kodolu Linux 4.14.12-1-MANJARO # 1 SMP PREEMPT Sestdien 6. janvārī 21:03:39 UTC 2018 x86_64

Centrālais procesors ir Intel (R) Core (TM) i5-2435M procesors @ 2.40GHz

CVE-2017-5753 [robežu pārbaudes apvedceļš] jeb “Spectre Variant 1”

* LFENCE opcodu skaita pārbaude kodolā: NĒ

> STATUSS: VULNERABLE (atrasti tikai 21 opkodi, jābūt> = 70, heiristika jāuzlabo, kad būs pieejami oficiālie ielāpi)

CVE-2017-5715 [filiāles mērķa injekcija] jeb “Spectre Variant 2”

* Mīkstināšana 1

* Aparatūras (CPU mikrokoda) atbalsts seku mazināšanai: NĒ

* Kodola atbalsts IBRS: NĒ

* IBRS iespējots kodola telpai: NĒ

* IBRS iespējots lietotāja telpai: NĒ

* Mīkstināšana 2

* Kodols sastādīts ar retpolīna opciju: NĒ

* Kodols sastādīts ar retpolīnu apzinošu kompilatoru: NĒ

> STATUSS: VULNERABLE (ievainojamības mazināšanai ir nepieciešama IBRS aparatūra + kodola atbalsts VAI kodols ar retpolīnu)

CVE-2017-5754 [negodīgu datu kešatmiņas ielāde] jeb “Meltdown” jeb “Variants 3”

* Kodols atbalsta lapu tabulas izolāciju (PTI): JĀ

* PTI iespējots un aktīvs: JĀ

> STATUSS: NAV IESPĒJAMS (PTI mazina ievainojamību)

Viltus drošības izjūta ir sliktāka nekā vispār nav drošības, skatiet - atteikumu

Šajā daļā es saku jā, un attēlā jūs sakāt nē.

* PTI iespējots un aktīvs: JĀ

ko man darīt

Hello,

Es nelietoju Manjaro, bet pieņemu, ka viņi strādās pie atjaunināšanas. Tāpēc saglabājiet savu sistēmu pēc iespējas jaunāku. Jaunākās kodola versijas arī ievieš risinājumus, ja vēlaties tos instalēt ...

Sveiciens un paldies par lasīšanu!

Ubuntu viņi atrisināja problēmu Meltdown ar kodola atjauninājumu 4.13.0.

Es izmantoju piparmētru 8, un, veicot Meltdown ievainojamības testu, mani vairs neizdara.

Sveicieni.

Spectre and Meltdown mazināšanas noteikšanas rīks v0.28

Pārbauda, vai nav palaistas kodola Linux 4.14.13-041413-generic # 201801101001 SMP Trešdien, 10. janvārī 10:02:53 UTC, 2018 x86_64

Centrālais procesors ir AMD A6-7400K Radeon R5, 6 Compute Core 2C + 4G

CVE-2017-5753 [robežu pārbaudes apvedceļš] jeb “Spectre Variant 1”

* LFENCE opcodu skaita pārbaude kodolā: NĒ

> STATUSS: VULNERABLE (atrasti tikai 29 opkodi, jābūt> = 70, heiristika jāuzlabo, kad būs pieejami oficiālie ielāpi)

CVE-2017-5715 [filiāles mērķa injekcija] jeb “Spectre Variant 2”

* Mīkstināšana 1

* Aparatūras (CPU mikrokoda) atbalsts seku mazināšanai: NĒ

* Kodola atbalsts IBRS: NĒ

* IBRS iespējots kodola telpai: NĒ

* IBRS iespējots lietotāja telpai: NĒ

* Mīkstināšana 2

* Kodols sastādīts ar retpolīna opciju: NĒ

* Kodols sastādīts ar retpolīnu apzinošu kompilatoru: NĒ

> STATUSS: NAV VULNERABLE (CPU pārdevējs ziņoja, ka jūsu CPU modelis nav ievainojams)

CVE-2017-5754 [negodīgu datu kešatmiņas ielāde] jeb “Meltdown” jeb “Variants 3”

* Kodols atbalsta lapu tabulas izolāciju (PTI): JĀ

* PTI iespējots un aktīvs: NĒ

> STATUSS: NAV VULNERABLE (CPU pārdevējs ziņoja, ka jūsu CPU modelis nav ievainojams)

Viltus drošības izjūta ir sliktāka nekā vispār nav drošības, skatiet - atteikumu

Vai tas netika atrisināts ar jaunākā kodola izmantošanu?

Sveicieni

Vai ir veids, kā izmērīt, kā mūs ietekmē veiktspēja pirms un pēc plākstera uzlikšanas ???