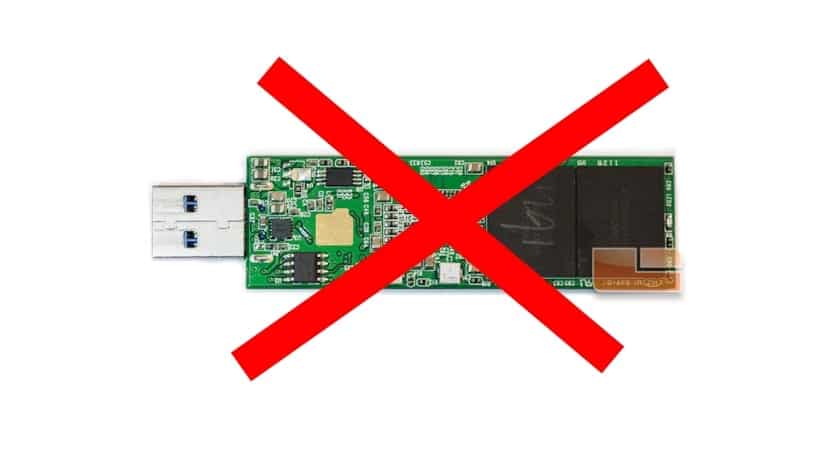

Ir vairāki veidi, kā atspējot uzglabāšanu pievienotajos datu nesējos, izmantojot USB ports jūsu datora, tas var būt labs risinājums, ja mēs vēlamies novērst šāda veida uzbrukumu inficēšanu mūsu sistēmā, izmantojot šāda veida ierīces, taču tas var kalpot arī kā metode, kā mēģināt ierobežot noteikta datora iespējas, ja mēs to darām. nevēlaties, lai citi izmantotu šo funkciju konkrēta iemesla dēļ. Nu, starp veidiem ir arī ekstrēmāki, piemēram, tieši likvidējot Linux kodola USB draiverus (moduļus). Citiem vārdiem sakot, izdzēsiet failu usb_storage.ko, kas ir modulis, kas darbojas kā šo ierīču kontrolieris.

Bet, ja mēs vēlamies ne tik radikālu risinājumu, mēs varam to izmantot citi veidi, kā rīkoties lai šīs ierīces nedarbotos mūsu distro. Tās ir arī diezgan vienkāršas ieviešanas metodes, un tās parasti ir efektīvas, lai arī nav nekļūdīgas ... Piemēram, mēs varam izmantot virtuālo ierīci / bin / true, lai palīdzētu mums ar tā saukto "Fake Install", lai turpinātu, mēs vienkārši jāizveido un jāatver fails ar nosaukumu block_usb.conf direktorijā /etc/modprobe.d/, kurā tiek glabāti kodola moduļi.

Kad tas ir izdarīts, mēs varam pievienot šādu saturu iekšā, izmantojot teksta redaktoru, kas mums patīk visvairāk:

install usb-storage /bin/true

Tagad mēs saglabājam tikko izveidoto failu un voila, mums būs ierobežojums attiecībā uz USB atmiņas ierīcēm. acs! Tā kā pārējās USB ierīces turpinās darboties normāli. Pārbaudiet efektivitāti, jo esmu dzirdējis, ka daži lietotāji saka, ka viņiem tas nav izdevies ...

Otra metode ir izveidot a melnais sarakstsTam mēs izveidosim failu ar nosaukumu blacklist.conf /etc/modprobe.d/ un ar teksta redaktoru mēs atkal pievienosim visu ierīču draiverus, kurus mēs vēlamies pievienot savam melnajam sarakstam un kas nedarbosies. Piemēram, mūsu USB:

blacklist usb-storage

Saglabājiet izmaiņas un pārbaudiet to ietekmi ...

Manuprāt, labākais veids ir lūgt administratora vai saknes autentifikāciju, uzstādot ierīci. Tas tiek panākts, modificējot failu org.freedesktop.udisks2.policy vai org.freedesktop.UDisks2.policy, šajā failā ir ietvertas ierīces ierīču pievienošanas politikas. fails satur vairākas politikas, piemēram:

• Pievienojiet failu sistēmu

• Uzstādiet failu sistēmu sistēmas ierīcē

• Pievienojiet pievienotās ierīces failu sistēmu citā vietā

• Pievienojiet / atvienojiet failu sistēmas, kas definētas fstab failā, izmantojot opciju x-udisks-auth

• Demontējiet ierīci, kuru uzstādījis cits lietotājs

• Kļūstiet par failu sistēmas īpašnieku

mēs modificēsim politiku

Pievienojiet failu sistēmu

mēs stāvam politikā

jā

un mēs to modificējam

auth_admin

Tas piespiedīs sistēmu pieprasīt administratora lietotājvārdu un paroli, uzstādot USB ierīci

Un, ja tas, ko es vēlos darīt, ir pretējs, atpazīstu vienu un izmestu visus pārējos, kā mēs varam izmantot šo metodi.

sudo chmod 700 / media / ir radikāls, un tā nav ideja