Vienkārši Intel joprojām ir bijis dažādu ievainojamību objekts kas noved pie datu noplūdes, un mēs šeit, emuārā, esam daudz par viņiem runājuši Šajā jaunajā Intel joprojām nav izņēmums.

Un tas pētnieku komanda no Amsterdamas Brīvās universitātes ha identificēja jaunu ievainojamību (CVE-2020-0543) mikroarhitektūras struktūrās Intel procesoru, kas ir ievērojams ar to, ka ļauj atjaunot dažu instrukciju rezultātus palaist uz cita CPU kodola.

Šī ir pirmā ievainojamība spekulatīvās instrukciju izpildes mehānisms, pieļaujot datu noplūdi starp atsevišķiem CPU kodoliem (Iepriekš noplūdes bija saistītas tikai ar dažādiem kodola pavedieniem.)

Pētnieki viņi šo problēmu nosauca par CROSSTalk, bet Intel dokumenti norāda uz ievainojamību kā SRBDS (speciālo reģistru bufera datu paraugs).

Par CROSSTalk

Neaizsargātība pieder MDS problēmu klasei, kas ieviesta pirms gada, un ir balstīts uz trešo pušu analīzes metožu izmantošanu uz datiem mikroarhitektūras struktūrās.

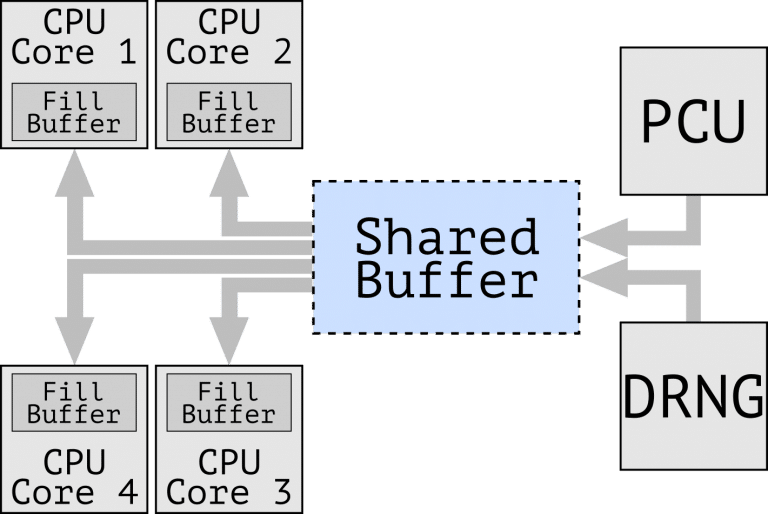

CROSSTalk princips ir tuvu RIDL ievainojamībai, bet atšķiras ar noplūdes avotu. Jaunā ievainojamība manipulē ar starpposma bufera noplūdi iepriekš bez dokumentiem kas tiek koplietots starp visiem CPU kodoliem.

Problēmas būtība ir tāda, ka dažas mikroprocesoru instrukcijas, tostarp RDRAND, RDSEED un SGX EGETKEY, tiek īstenotas, izmantojot SRR (Special Register Reads) iekšējo mikroarhitektūras darbību.

Neaizsargātiem procesoriem dati, kas atgriezti SRR, tiek ievietoti starpposma buferī, kas ir kopīgs visiem CPU kodoliem, un pēc tam tie tiek pārsūtīti uz populācijas buferi, kas saistīts ar konkrēto CPU fizisko kodolu, kurā sākas startēšana. Pēc tam no polsterējuma bufera vērtība tiek kopēta reģistros, kas redzami lietojumprogrammām.

Starpposma koplietojamā bufera lielums atbilst kešatmiņas līnijai, tas parasti ir lielāks nekā nolasīto datu lielums un dažādas lasīšanas darbības ietekmē dažādas bufera nobīdes.

Tā kā koplietotais buferis tiek kopēts visā aizpildīšanas buferī, tiek pārvietota ne tikai pašreizējai darbībai nepieciešamā daļa, bet arī atlikušie dati no citām darbībām, ieskaitot tās, kas veiktas ar citiem CPU kodoliem.

Ja uzbrukums tiek veiksmīgi organizēts, sistēmā autentificēts vietējais lietotājs var noteikt rezultātu izpildot RDRAND, RDSEED un EGETKEY instrukcijas dīvainā procesā vai Intel SGX anklāvā, neatkarīgi no CPU kodola, kurā kods darbojas.

Pētnieki kurš atklāja problēmu publicēja ekspluatācijas prototipu, kas parādīja informācijas nopludināšanas iespēju par nejaušām vērtībām, kas iegūtas, izmantojot RDRAND un RDSEED instrukcijas, lai atjaunotu ECDSA privāto atslēgu, kas apstrādāta Intel SGX anklāvā pēc sistēmas tikai vienas digitāli parakstītas darbības veikšanas.

Tas parādīja, ka plašs Intel galddatoru, mobilo un serveru procesoru klāsts, tostarp Core i3, i5, i7, i9, m3, Celeron, Atom, Xeon, Scalable Xeon utt., Ir neaizsargāti.

Tas ir ievērības cienīgs Intel tika paziņots par ievainojamību 2018. gada septembrī un 2019. gada jūlijā tika sniegts prototipa izmantojums, kas parādīja datu noplūdi starp CPU kodoliem, taču risinājuma izstrāde tika aizkavēta tā ieviešanas sarežģītības dēļ.

Šodienas ierosinātajā mikrokoda atjauninājumā problēma tiek bloķēta, mainot instrukciju uzvedību RDRAND, RDSEED un EGETKEY, lai pārrakstītu datus koplietojamā buferī, lai nepieļautu atlikušās informācijas apmetšanos tajā.

Bufera piekļuves apturēšana tiek piemērota, līdz tiek pabeigtas lasīšanas un rakstīšanas darbības.

Blakusparādība šīs aizsardzības ir kavēšanās pieaugums kad tiek izpildīti RDRAND, RDSEED un EGETKEY, un samazinot veiktspēju, mēģinot vienlaikus izpildīt šīs instrukcijas dažādos loģiskajos procesoros. Šīs funkcijas var negatīvi ietekmēt dažu lietojumprogrammu darbību.

Fuente: https://www.vusec.net

Virsraksts nav saprotams, ja ir trīs punkti, ir jāiet komats, un, jā, šim "jā" ir akcents.