Ar esame sprendimų, kuriuos priimame laisva valia, rezultatas, ar yra pranašesnė jėga, kuri vadovauja mūsų žingsniams? Klodo Šenono bibliografija buvo konsultuojama šią seriją straipsnių tarsi suteiktų argumentų Destiny šalininkams. Šenonas buvo žmogus, kuris domėjosi daugeliu dalykų; žongliravimas, džiazas, aviacija, kryžiažodžiai ar žaidimų mašinų kūrimas. Dalis jo profesinio gyvenimo buvo skirta matematikos, taikomos genetiniams tyrimams ar ginklų pramonei, tyrimams. Tačiau vėl ir vėl aplinkybės paskatino jį sukurti savo aukščiausio darbo: Informacijos teorijos pagrindą

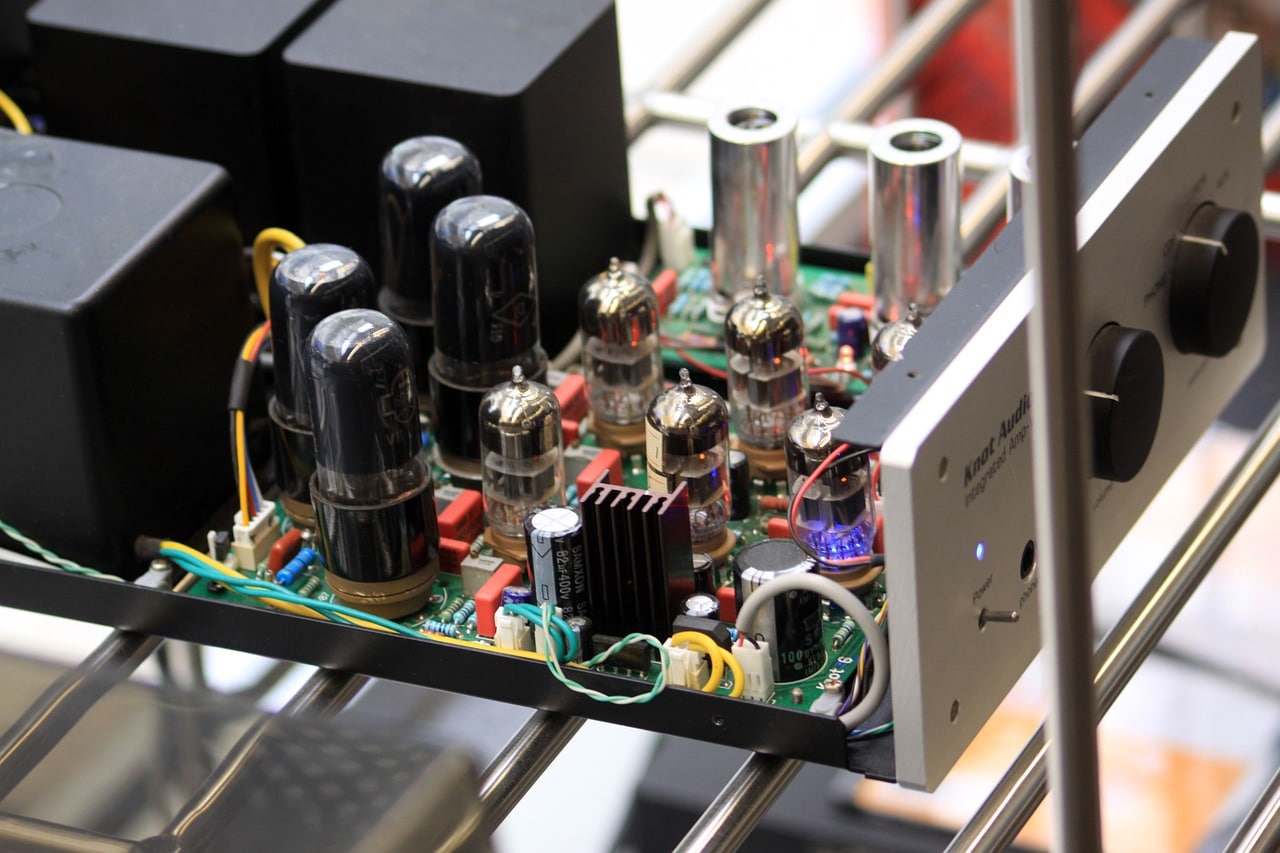

Nedidelis pranešimas ant sienos Minesotos universitete paskatino jį dirbti su MIT diferencialiniu analizatoriumi. Ten jis susiejo Būlio algebrą su grandinių konstravimu. Stažuodamasis „Bell Laboratories“ jis turėjo prieigą prie straipsnio, kuriame kilo mintis, kad viena teorija gali paaiškinti informacijos perdavimą nepriklausomai nuo terpės. Nuolat įtrauktas į Bell, kur jis iš esmės įstojo, kad nebūtų pašauktas, jis susidomėjo kriptografija ir atrado kalbos pertekliškumą ir poreikį neperduoti pilnų sakinių, kad žinutė būtų prasminga.

Informacijos teorija

Šenonas buvo komandos, dirbančios su telekomunikacijų paradigmos kaita, vadinamąja PCM technologija arba impulsinio kodo moduliavimu, dalis. Vietoj balso perdavimo elektros bangomis, kaip buvo daroma nuo tada, kai Alexanderis Grahamas Bellas išrado telefoną, buvo siekiama perduoti informaciją apie elektrinių bangų elgesį. kad imtuvas galėtų juos atkurti. Čia turime atsižvelgti į du svarbius dalykus.

- Informacija apie bangų elgseną nėra perduodama viso pokalbio metu, o kas tam tikrą laiką daromas pavyzdys, o imtuvas užpildo tarpus. Prisiminkite Šenono pastabas dėl atleidimo ir neprivalo siųsti visos žinutės.

- Informaciją apie bangas galima perduoti užkoduojant jas nuliais ir vienetais. Čia jie taiko Shannon idėjas apie Būlio algebros naudojimą informacijos perdavimui grandine.

Tačiau šis metodas taikomas ne tik balsui. Tą pačią technologiją galima pritaikyti nuotoliniam bet kokio turinio, kurį galima konvertuoti į nulius ir vienetus, perdavimui; nejudantys ir judantys vaizdai, tekstai, grafika, muzika ir kt.

Pranešimo tikslumo užtikrinimas

Tikriausiai kiekvienoje šalyje yra žaidimo variantas, kurį vaikystėje vadindavome „sugedusiu telefonu“. Vienas žmogus pašnibždomis praneša šalia esančiam partneriui, kuris savo ruožtu daro tą patį kitam eilėje esančiam partneriui. Taigi, iki paskutinio turite pakartoti pranešimą garsiai. Tai beveik niekada nesutampa su tuo, ką pasakė pirmasis.

„Bell Labs“ iššūkis yra neleisti to įvykti komunikacijos srityje. Ir čia atsiranda informacijos teorija.

Šenonas pasiūlė bendrą komunikacijos modelį, pagal kurį siuntėjas per siųstuvą skleidžia signalą, kuris, keliaujantis kanalu, pasiekia imtuvą. Jis yra atsakingas už anksčiau siųstuvo užkoduoto pranešimo iššifravimą ir pristatymą gavėjui. Kiekviename kanale yra vadinamasis „triukšmas“, kuris yra iškraipymas, turintis įtakos pranešimo priėmimui.

Jo pasiūlyme yra šie teiginiai:

- Visi pranešimai, nepaisant formato, gali būti vertinami kaip informacija.

- Visa informacija gali būti matuojama bitais. Vienas bitas (dvejetainio skaitmens trumpinys) rodo pasirinkimą tarp dviejų galimų alternatyvų: telegrafo taško arba brūkšnelio, galvų ar uodegų metant monetą arba impulsų įjungimą arba išjungimą PCM technologijoje.

- Sudėtingiausia informacija gali būti perduodama naudojant bitų eilutę iš anksto nustatytu formatu. Pavyzdžiui, raidei priskirto skaičiaus kodo 2 bazė.

Savo darbe apie kriptografiją Shannon parodė, kad pranešimo dydį galima sumažinti pašalinus pertekliškumą. Čia jis pasiūlė eiti priešingu keliu; kovoti su triukšmu pridedant papildomų bitų, kad imtuvas galėtų ištaisyti perdavimo metu atsiradusias klaidas.

Nors daugeliu atvejų teorinė formuluotė užtruktų dešimtmečius, kad taptų praktine, inžinieriai jau turėjo būdą, kaip išmatuoti skirtingų kanalų gebėjimą perduoti informaciją. Viskas buvo paruošta tam, kad naujos medžiagos pakeistų tradicinį varinį kabelį, eksponentiškai padidindamos cirkuliuojančių pranešimų skaičių. Ir, žinoma, jums reikės būdo, kaip tvarkyti visą tą informacijos kiekį. Tai pamatysime kituose straipsniuose.

Prašome šaltinių! šeštoje dalyje buvo dalis, kuri privertė manyti, kad tai vertimas, nors nesu tikras. Iš kur visa tai?

Pažadu iki penktadienio, kad bus pateiktas išsamus šaltinių sąrašas ir tai, ką gavau iš kiekvieno. Tai, kas tikriausiai jums atrodo kaip plagiatas, yra pirmasis sakinys. Pavogiau jį iš Izaoko Asimovo iš knygos, kurioje pateikiami jo atsakymai į mokslinius klausimus.