Jei nieko nežinai apie IPTABLES, Aš jums rekomenduoju perskaitykite mūsų pirmąjį įvadinį straipsnį apie IPTABLES kad pradėtumėte paaiškinti šio fantastiško „Linux“ branduolio elemento lentelių temą, filtruokite ir veikite kaip galinga ir efektyvi užkarda ar užkarda. Ir tai, kad saugumas kelia nerimą ir vis daugiau, tačiau jei esate „Linux“, jums pasisekė, nes „Linux“ įdiegia vieną geriausių įrankių, kuriuos galime rasti kovai su grėsmėmis.

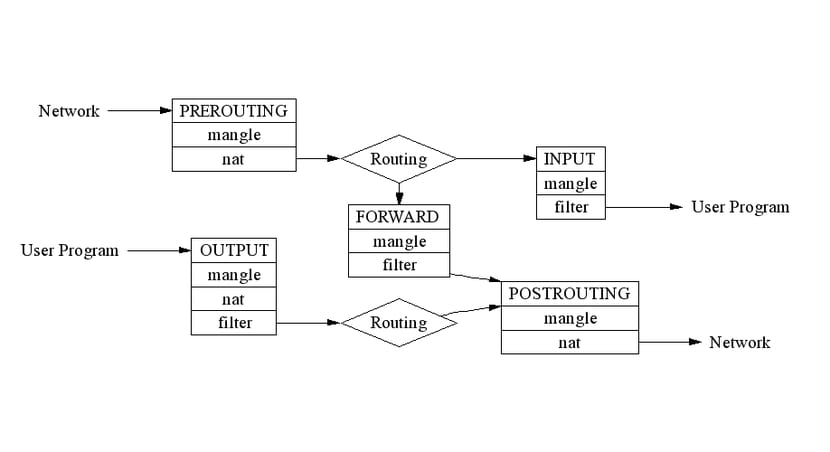

„IPTABLES“, kaip jau turėtumėte žinoti, integruojasi į patį „Linux“ branduolį, ir yra dalis „netfilter“ projekto, kurį, be „iptables“, sudaro „ip6tables“, „ebtables“, „arptable“ ir „ipset“. Tai labai konfigūruojama ir lanksti ugniasienė, kaip ir dauguma „Linux“ elementų, ir, nors ir turėjo tam tikrą pažeidžiamumą, ji vis tiek yra ypač galinga. Būdamas branduolio viduje, jis prasideda nuo sistemos ir visą laiką lieka aktyvus, o būdamas branduolio lygyje, jis gaus paketus ir juos priims arba atmes, peržiūrėdamas „iptables“ taisykles.

Trijų tipų lentelės:

Bet „iptables“ veikia dėl daugybės lentelių tipų kuri yra pagrindinė šio straipsnio tema.

„MANGLE“ stalai

The MANGLE lentos Jie yra atsakingi už paketų modifikavimą ir tam turi šias galimybes:

-

COUGH: Paslaugos tipas naudojamas nustatyti paketo paslaugos tipą ir turėtų būti naudojamas apibrėžiant, kaip turėtų būti nukreipiami paketai, o ne paketams, einantiems į internetą. Daugelis maršrutizatorių ignoruoja šio lauko vertę arba gali veikti netobulai, jei naudojami jų interneto išvestims.

-

TTL: pakeičia paketo viso gyvenimo lauką. Jo santrumpa reiškia „Time To Live“ ir, pavyzdžiui, ją galima naudoti, kai nenorime, kad mus atrastų tam tikri interneto paslaugų teikėjai (IPT), kurie pernelyg žioplinėja.

-

ŽENKLAS: naudojamas žymėti paketus konkrečiomis vertėmis, ribojant pralaidumą ir generuojant eiles per CBQ (Class Based Queuing). Vėliau jas gali atpažinti tokios programos kaip „iproute2“, kad atliktų skirtingus maršrutus, priklausomai nuo šių paketų prekės ženklo.

Galbūt šios galimybės jums neatrodo pažįstamos iš pirmo straipsnio, nes nė vieno iš jų neliečiame.

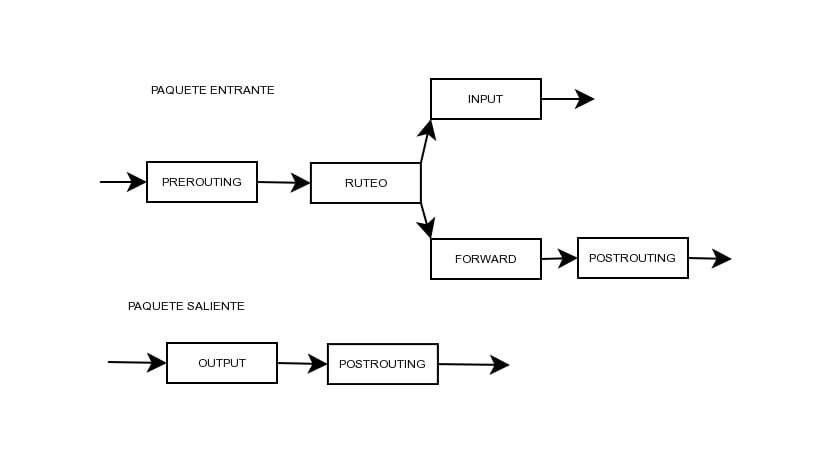

NAT lentelės: PREROUTING, POSTROUTING

The NAT (tinklo adresų vertimo) lentelės, tai yra tinklo adreso vertimas, bus ieškoma, kai paketas sukuria naują ryšį. Jie leidžia viešąjį IP dalytis tarp daugelio kompiuterių, todėl jie yra būtini IPv4 protokole. Su jomis galime pridėti taisykles paketų IP adresams modifikuoti. Jose yra dvi taisyklės: SNAT (IP maskavimas) šaltinio adresui ir DNAT (prievado persiuntimas) paskirties adresams.

į Atlikite pakeitimus, leidžia mums pasirinkti tris variantus Kai kuriuos iš jų jau matėme pirmajame „iptables“ straipsnyje:

- PREROUTINGAS: modifikuoti paketus, kai tik jie pasiekia kompiuterį.

- IŠĖJIMAS: paketų, kurie generuojami vietoje ir bus nukreipti pagal jų išvestį, išvestims.

- ĮVADAS: modifikuoti paketus, kurie yra paruošti palikti kompiuterį.

Filtravimo lentelės:

The filtruoti lenteles jie pagal nutylėjimą naudojami duomenų paketams valdyti. Tai yra dažniausiai naudojami ir yra atsakingi už paketų filtravimą, nes ugniasienė arba filtras buvo sukonfigūruotas. Visi paketai eina per šią lentelę, o modifikavimui turite tris iš anksto nustatytas parinktis, kurias taip pat matėme įvadiniame straipsnyje:

- INPUT: įvestis, tai yra, visi paketai, skirti patekti į mūsų sistemą, turi pereiti šią grandinę.

- IŠĖJIMAS: išvesties atveju - visi tie sistemos sukurti paketai, kurie ją paliks kitam įrenginiui.

- PERSIŲSTI: nukreipimas, kaip jau žinote, paprasčiausiai nukreipia juos į naują paskirties vietą, paveikdamas visus paketus, einančius per šią grandinę.

Galiausiai norėčiau pasakyti, kad kiekvienam tinklo paketui, siunčiamam ar gautam „Linux“ sistemoje, turi būti taikoma viena iš šių lentelių, bent viena iš jų arba kelios tuo pačiu metu. Jam taip pat turi būti taikomos kelių lentelių taisyklės. Pvz., Su ACCEPT leidžiama tęsti savo kelią, atsisakant DROP prieigos arba jos neišsiuntus, o su REJECT ji paprasčiausiai atmetama, nesiunčiant paketo siuntusiam serveriui ar kompiuteriui klaidos. Kaip tu matai, kiekviena lentelė turi savo tikslus ar politiką kiekvienam iš aukščiau paminėtų variantų ar grandinių. Tai yra tie, kurie čia minimi kaip PRIIMTI, NUMESTI ir ATMETTI, tačiau yra dar vienas, pvz., QUEUE, pastarasis, kurio galbūt nežinote, naudojamas apdorojant tam tikro proceso paketus, neatsižvelgiant į jų adresą.

Na, kaip matote, „iptables“ yra šiek tiek sunku giliai paaiškinti viename straipsnyje, tikiuosi, kad su pirmuoju straipsniu turėsite pagrindinę idėją naudoti „iptables“ su keliais pavyzdžiais, o čia - dar viena teorija . Palikite komentarus, abejones ar atsiliepimus, jie bus laukiami.