Prieš kelias dienas „Google“ pristatė per tinklaraščio naujienas HIBA projekto šaltinio kodo išleidimas („Host Identity Based Authorization“), kuriame siūloma įdiegti papildomą autorizavimo mechanizmą, skirtą organizuoti vartotojo prieigą per SSH, susijusį su pagrindiniais kompiuteriais (tikrinant, ar autentifikuojant naudojant viešuosius raktus leidžiama prieiga prie konkretaus šaltinio).

Integracija su „OpenSSH“ pateikiama nurodant HIBA tvarkyklę direktyvoje „AuthorizedPrincipalsCommand“ kataloge / etc / ssh / sshd_config. Projekto kodas parašytas C ir platinamas pagal BSD licenciją.

Apie HIBA

HIBA naudoja standartinius autentifikavimo mechanizmus, pagrįstus „OpenSSH“ sertifikatais lanksčiai ir centralizuotai valdyti vartotojo prieglobą, susijusią su pagrindiniais kompiuteriais, tačiau nereikalauja periodinių pakeitimų autorizuotų raktų ir autorizuotų vartotojų failuose, esančiuose prieglobos, prie kurios jis prijungtas, pusėje.

Užuot saugojęs raktų sąrašą Galiojančios viešosios ir prieigos sąlygos autorizuotuose failuose (slaptažodžiai | vartotojai), HIBA įpareigojančią informaciją tiesiogiai integruoja į pačius sertifikatus. Visų pirma, buvo pasiūlyta išplėsti pagrindinio kompiuterio sertifikatus ir vartotojo sertifikatus, kuriuose saugomi pagrindinio kompiuterio parametrai ir sąlygos suteikti vartotojui prieigą.

Nors „OpenSSH“ siūlo daugybę metodų - nuo paprasto slaptažodžio iki sertifikatų naudojimo - kiekvienas iš jų savaip kelia iššūkių.

Pradėkime išsiaiškindami skirtumą tarp autentifikavimo ir autorizacijos. Pirmasis yra būdas parodyti, kad esate tas subjektas, kurį teigiate esąs. Paprastai tai pasiekiama pateikiant slaptą slaptažodį, susietą su jūsų paskyra, arba pasirašant iššūkį, kuris parodo, kad turite viešąjį raktą atitinkantį privatų raktą. Autorizacija yra būdas nuspręsti, ar subjektas turi leidimą pasiekti išteklius, ar ne, paprastai tai atliekama po autentifikavimo.

Pagrindinio kompiuterio patvirtinimas pradedamas paskambinus į klaidos-chk tvarkyklę nurodyta „AuthorizedPrincipalsCommand“ direktyvoje. Šis tvarkytojas iššifruoja į sertifikatus integruotus plėtinius ir, remiantis jais, priima sprendimą suteikti ar blokuoti prieigą. Prieigos taisyklės yra apibrėžtos centralizuotai sertifikavimo institucijos (CA) lygiu ir įtraukiamos į sertifikatus jų generavimo etape.

Sertifikavimo centro pusėje yra bendras galimų leidimų sąrašas (prieglobos, prie kurių galite prisijungti) ir vartotojų, galinčių naudoti šiuos leidimus, sąrašas. Buvo pasiūlyta programa „hiba-gen“ generuoti sertifikatus su integruota leidimų informacija, o funkcijos, reikalingos sertifikato institucijai sukurti, perkeltos į scenarijų error-ca.sh.

Prisijungus vartotojui, sertifikate nurodyti įgaliojimai patvirtinami sertifikavimo institucijos skaitmeniniu parašu, kuris leidžia atlikti visus patikrinimus paskirties prieglobos pusėje prie kurio prisijungiama, nesikreipiant į išorės tarnybas. CA viešųjų raktų, patvirtinančių SSH sertifikatus, sąrašas nurodytas „TrustedUserCAKeys“ direktyvoje.

HIBA nustato du SSH sertifikatų plėtinius:

HIBA tapatybė, pridedama prie pagrindinio kompiuterio sertifikatų, išvardija ypatybes, apibrėžiančias šį pagrindinį kompiuterį. Jie bus naudojami kaip prieigos suteikimo kriterijai.

Prie vartotojo sertifikatų pridėtoje HIBA dotacijoje išvardyti apribojimai, kuriuos priimančioji turi atitikti, kad galėtų gauti prieigą.

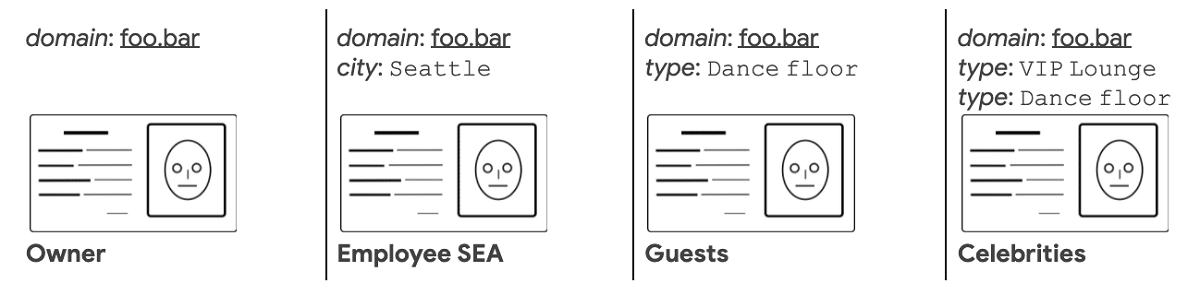

Be tiesioginio vartotojų susiejimo su pagrindiniais kompiuteriais, HIBA leidžia apibrėžti lankstesnes prieigos taisykles. Pavyzdžiui, pagrindiniai kompiuteriai gali būti susieti su tokia informacija, kaip vieta ir paslaugos tipas, ir, apibrėždami vartotojo prieigos taisykles, leiskite prisijungti prie visų pagrindinio kompiuterio, turinčio tam tikros rūšies paslaugą, arba su priegloba tam tikroje vietoje.

Pagaliau jei norite sužinoti daugiau apie tai apie užrašą, galite patikrinti išsamią informaciją Šioje nuorodoje.