Atvirojo kodo pranašumas yra tas, kad yra įvairių variantų kiekvienam skoniui. Neišvengiamai parašius straipsnį, kuriame išvardijamos priežastys, dėl kurių pirmenybę teikiate vienam variantui, o ne kitam, neišvengiamai sulauksite komentarų iš besirenkančiųjų antrąjį, paaiškinančių savo pasirinkimo priežastis. šeštadienis Pakomentavau kad Man labiau patiko naudoti BitTorrent klientus, o ne aMule. Šios programos šalininkai atsiliepė savo požiūriu. Jei nežinote aMule, rekomenduoju juos perskaityti. Jie neabejotinai bus jums pamokantys.

Žinoma, jūsų pozicija nepaneigia manosios. Visą laiką aiškiai sakiau, kad tai mano asmeninė nuomonė. Nesu labai kantrus žmogus, dažniausiai neieškau kinematografinių papuošalų ir, išskyrus svarbius dalykus, man labiau patinka „iki raktų“ sprendimai prieš konfigūravimą. Todėl aš nemėgstu aMule. Be to, el Failų bendrinimas naudojant BitTorrent protokolą turi privalumų, apie kuriuos noriu pakalbėti.

Tačiau norėdami tai padaryti, pirmiausia turime susitarti dėl kai kurių sąvokų.

Kas yra „Peer-to-Peer“ (P2P) tinklas?

ED2K ir Kademlia, du protokolai, kuriuos minėjome anksčiau minėtame ankstesniame straipsnyje, ir BitTorrent yra lygiaverčių arba P2P tinklų ryšio protokolai. Apytikslis vertimas būtų pora po poros ir nurodo du ar daugiau kompiuterių, sujungtų tarpusavyje, kad galėtų dalytis ištekliais be centrinio serverio įsikišimo. Jei norite, kad juos apibūdinčiau akademiškai, pateikime tai taip:

Komunikacijos modelis, kuriame kiekvienas tinklo elementas turi tas pačias galimybes ir bet kuris iš jų gali inicijuoti ryšį.

Kitaip tariant, jis skiriasi nuo kliento-serverio modelio, naudojamo, pavyzdžiui, tiesioginiuose atsisiuntimuose, kai ryšį inicijuoja klientas ir serveris gali siųsti tik vieną atsakymą. P2P tinklo nariai vadinami bendraamžiais, nes jie visi turi tas pačias galimybes.

Galime išskirti du P2P tinklų tipus:

- Hibridinis P2P: jums reikia tarpininko, kuris padėtų bendraamžiams rasti ir prisijungti. Tai yra ED2K protokolo ir pirmojo „BitTorrent“ protokolo įgyvendinimo atvejis.

- Grynas P2P: centrinis serveris visiškai nesikiša ir bet kuris narys gali atsijungti nuo tinklo nepakenkdamas jo veikimui. Kademlia protokolas ir BitTorrent klientai, kuriuose įdiegta paskirstytos maišos lentelės technologija (DHT), veikia šiuo režimu.

BitTorrent protokolo funkcijos

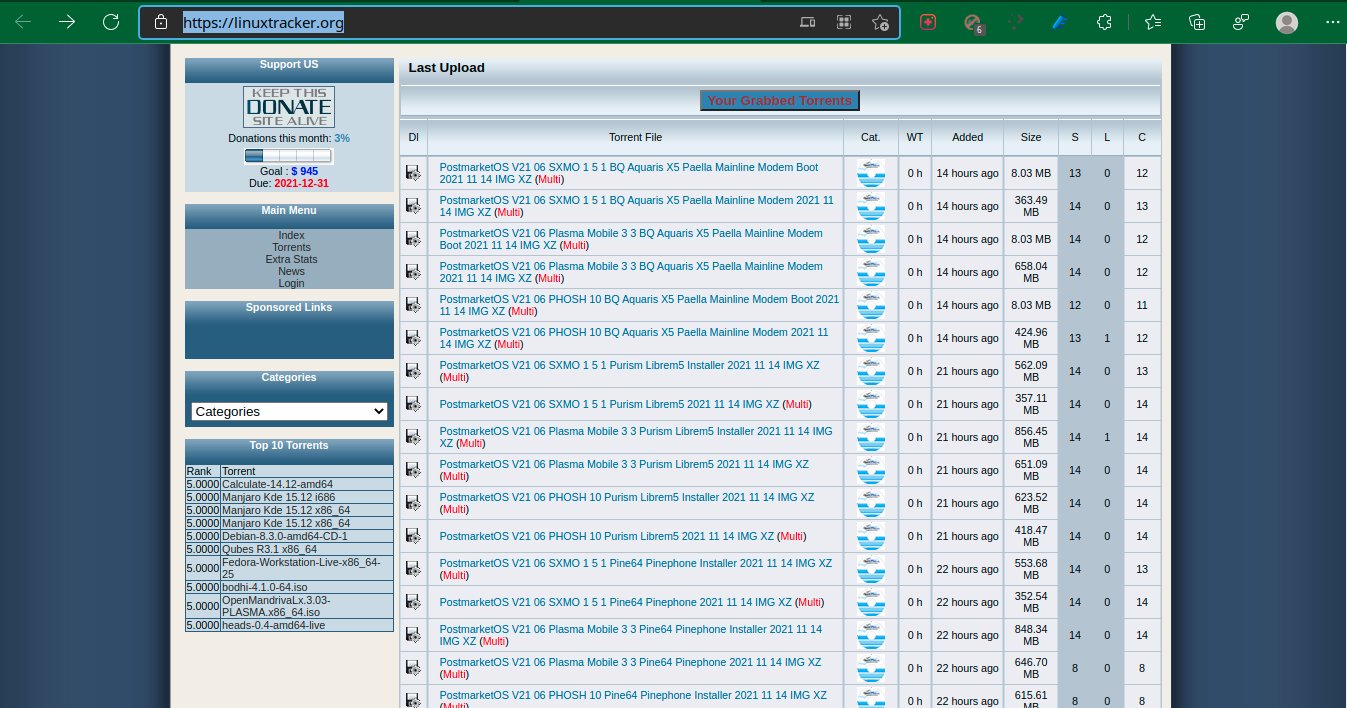

„Linux Tracker“ yra populiari sekimo priemonė, leidžianti „BitTorrent“ klientams rasti, atsisiųsti ir bendrinti populiariausius „Linux“ platinimus.

„BitTorrent“ tinklą sudaro kompiuterių grupė, vadinama „spiečiu“. Procesas prasideda, kai vienas iš dalyvių įkelia failą naudodamas BitTorrent klientą. BitTorrent kliento funkcija yra susisiekti su "tracker", kuris buvo nurodytas .torrent faile jo kūrimo metu. Trakeris yra specialus serveris, kuris seka prijungtus kompiuterius ir rūpinasi, kad jų IP adresai būtų bendrinami su kitais būryje esančiais BitTorrent klientais. Dėl to jie gali susisiekti vienas su kitu.

Kaip minėjau P2P tinklų klasifikacijoje, Taip pat yra decentralizuota torrentų sistema, leidžianti „BitTorrent“ klientams bendrauti tarpusavyje be centrinių serverių. „BitTorrent“ klientai naudoja paskirstytos maišos lentelės (DHT) technologiją, leidžiančią kiekvienam „BitTorrent“ klientui veikti kaip mazgu. Naudojant šį režimą, kai torrentas pridedamas naudojant „magnetinę nuorodą“, DHT mazgas susisiekia su netoliese esančiais mazgais, o tie kiti mazgai – su kitais mazgais, kol aptinka informaciją apie torrentą.

Kitaip tariant, kiekviena pora tampa sekikliu. DHT technologija gali veikti kartu su tradiciniais sekimo įrenginiais, užtikrinančiais perteklių, jei seklys sugenda. Tiesą sakant, svetainės, kuriose renkamos torrentų nuorodos, dažnai pateikia abi parinktis.

Kitame straipsnyje mes gilinsimės į BitTorrent protokolo veikimą

Problema, susijusi su jūsų minimu straipsniu apie amulą, nėra ta, kad jums labiau patinka naudoti torrentą prieš amulą, kiekvienas naudoja tai, ko nori, ir tai veikia geriau. Esmė ta, kad straipsnio pabaigoje jūs pasakėte, kad nerekomendavote jo įdiegti ir tai nėra nei teisinga, nei rimta.

Tai, kad jums labiau patinka torrentas, nereiškia, kad amule nėra tinkama programa ir, žinoma, ji skirta priklausomai nuo to, kokiais atvejais ir tai buvo jūsų didelė klaida, nes jūs leidžiate skaitytojui suprasti, kad amule nėra geras pasirinkimas. Nedera kritikuoti alternatyvą taip lengvabūdiškai ir taip mažai vertinant.

Kokia būtų problema?

Esu paprastas vartotojas, o ne kompiuterių saugumo ekspertas ar teisėsaugos pareigūnas. Taip pat nėra kunigas.

Ką aš rekomenduoju ar nerekomenduoju, nesvarbu.

Jei klystate, rašote straipsnį tinklaraštyje, kurį gali perskaityti daugelis žmonių, o blogai kalbėdami apie programą galite ją nesąžiningai diskredituoti, todėl aš tai sakiau.

Jei rašote straipsnį viešame tinklaraštyje, turite būti atsakingas už tai, ką rašote, neprivalote būti kunigas, įstatymų ir tų dalykų, kuriuos sakote, agentas.