최근에 Qubes 4.1.1 운영 체제의 새로운 안정 버전 릴리스가 발표되었습니다. 이는 4.1.0월의 초기 Qubes XNUMX 릴리스 이후 발생한 모든 보안 패치, 버그 수정 및 업스트림 템플릿 OS 업데이트를 통합하는 릴리스입니다.

Qubes OS를 처음 접하시는 분들은 이 운영체제가 격리를 위해 하이퍼바이저를 사용한다는 아이디어를 구현합니다. 엄격한 응용 프로그램 및 운영 체제 구성 요소(각 응용 프로그램 및 시스템 서비스 클래스는 별도의 가상 머신에서 실행됨).

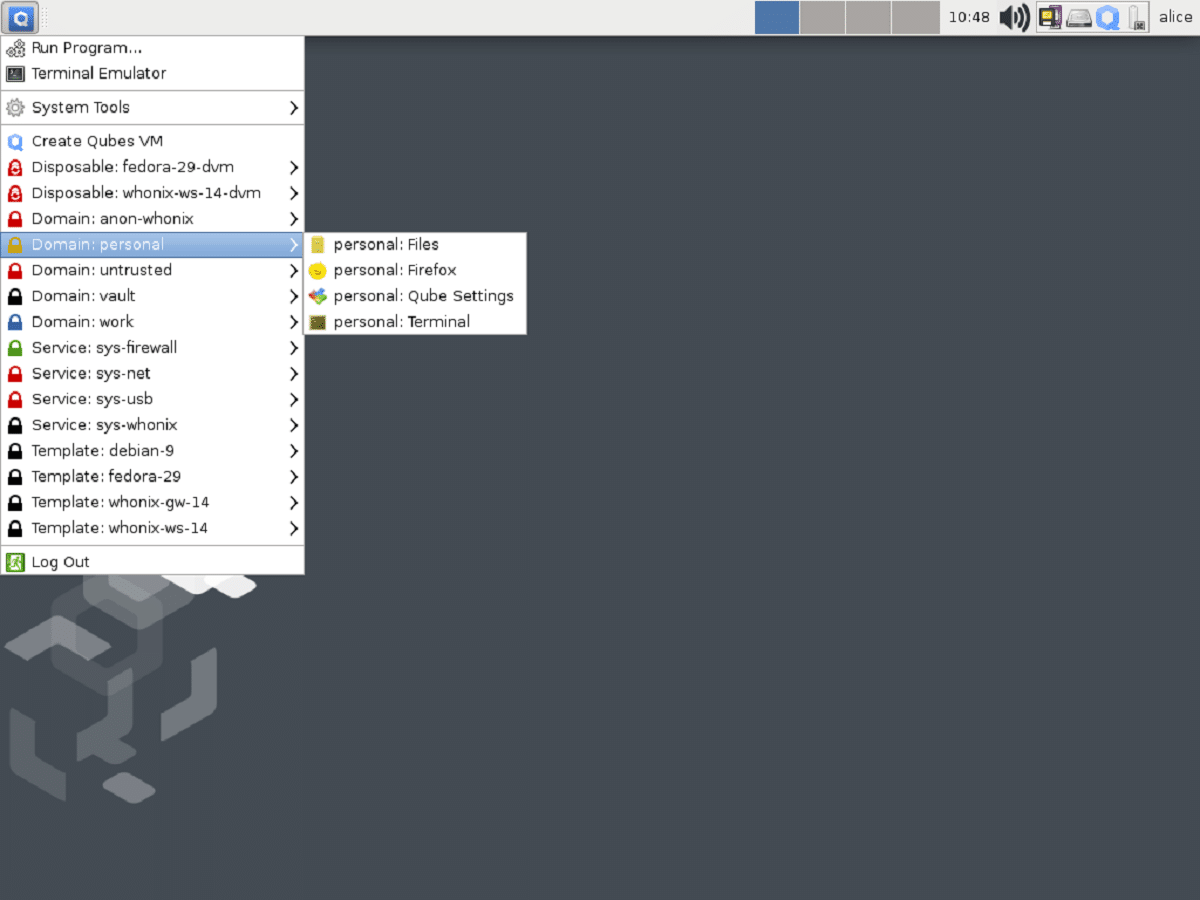

Qubes의 응용 프로그램은 클래스로 나뉩니다. 처리되는 데이터의 중요도와 해결해야 할 작업에 따라 시스템 서비스(네트워크 하위 시스템, 방화벽, 스토리지, USB 스택 등)뿐만 아니라 각 애플리케이션 클래스(예: 업무, 엔터테인먼트, 은행 업무)는 Xen 하이퍼바이저와 함께 실행되는 별도의 가상 머신에서 실행됩니다.

동시에 이러한 응용 프로그램은 동일한 데스크탑에서 사용할 수 있으며 창 프레임의 다른 색상으로 명확하게 강조 표시됩니다. 각 환경에는 기본 루트 FS에 대한 읽기 액세스 권한이 있습니다. 다른 환경의 스토리지와 겹치지 않는 로컬 스토리지 특별한 서비스는 응용 프로그램의 상호 작용을 구성하는 데 사용됩니다.

Qubes OS 4.1.1의 새로운 기능

처음에 언급한 대로 이 새 버전이 출시되었습니다. 업데이트 버전입니다 특히 이전 버전의 버그 수정, 변경된 사항에서 업데이트를 찾을 수 있지만 시스템(dom0)의 기본 환경을 구성하는 프로그램 버전.

또한 에 대한 템플릿이 생성되었습니다. 기반으로 가상 환경 생성 Fedora 36 및 Linux 5.15 커널도 기본적으로 제안됩니다.

게다가 또한 Qubes 4.0 버전이 EOL에 도착한다고 발표되었습니다. (수명 종료) 2022-08-04(기본적으로 다음 주). 그렇기 때문에 이 버전의 Qubes 4.0 사용자에게 새로 다시 설치하는 방법을 통해 Qubes 4.1로 업데이트할 기회가 있는 즉시 업데이트를 수행하고 더 빨리 업데이트하는 것이 좋습니다. 문제.

마찬가지로 개발자는 이 새 버전의 Qubes 4.0을 직접 건너뛰도록 선택한 버전 4.1.1의 업데이트에 대해서도 권장합니다.

다음 문제를 언급하는 것이 중요합니다. V4.0에서 이 새 버전으로 업데이트할 계획입니다.

- 스크립트는 LUKS1 디스크 암호화 형식을 LUKS2로 변환하지 않습니다(Qubes 4.1을 새로 설치하면 디스크 암호화에 LUKS2를 사용하지만 이전 버전에서는 LUKS1을 사용).

- Qubes 4.0의 초기 프리뷰 빌드(R4.0-rc2 이전)는 R200에 대해 너무 작은 4.1MB의 /boot/efi 파티션을 생성했습니다. 이러한 파티션 레이아웃의 경우 새로 설치해야 합니다.

- 사용자가 일부 사용자 지정 qrexec 정책 항목을 만든 경우 R4.1에서 올바르게 처리되지 않아 모든 호출이 거부될 수 있습니다.

- journalctl -b 명령을 사용하여 시스템 재부팅 후 qrexec 정책 오류에 대한 로그를 확인하는 것이 좋습니다.

마지막으로 예 당신은 그것에 대해 조금 더 알고 싶어 이 새 버전의 경우 Qubes OS 4.1.1 릴리스 노트에서 자세한 내용을 읽을 수 있습니다. 다음 링크를.

Qubes OS 다운로드

이 Qubes OS를 사용하려면 시스템 이미지를 다운로드하여 수행할 수 있습니다. 공식 웹 사이트에서 다운로드 섹션에서 얻을 수 있습니다. 다음 링크.

6GB RAM과 VT-x c EPT/AMD-v c RVI 및 VT-d / AMD IOMMU 기술을 지원하는 Intel 또는 AMD 64비트 CPU가 있는 시스템이 필요하며 Intel GPU(NVIDIA GPU 및 AMD는 잘 테스트되지 않음). 설치 이미지의 크기는 5,5GB입니다.

Qubes OS는 기본 운영 체제로 설치할 수있을뿐만 아니라 라이브 버전에서 테스트 할 수있는 가능성도 제공한다는 점을 강조하는 것이 중요합니다.