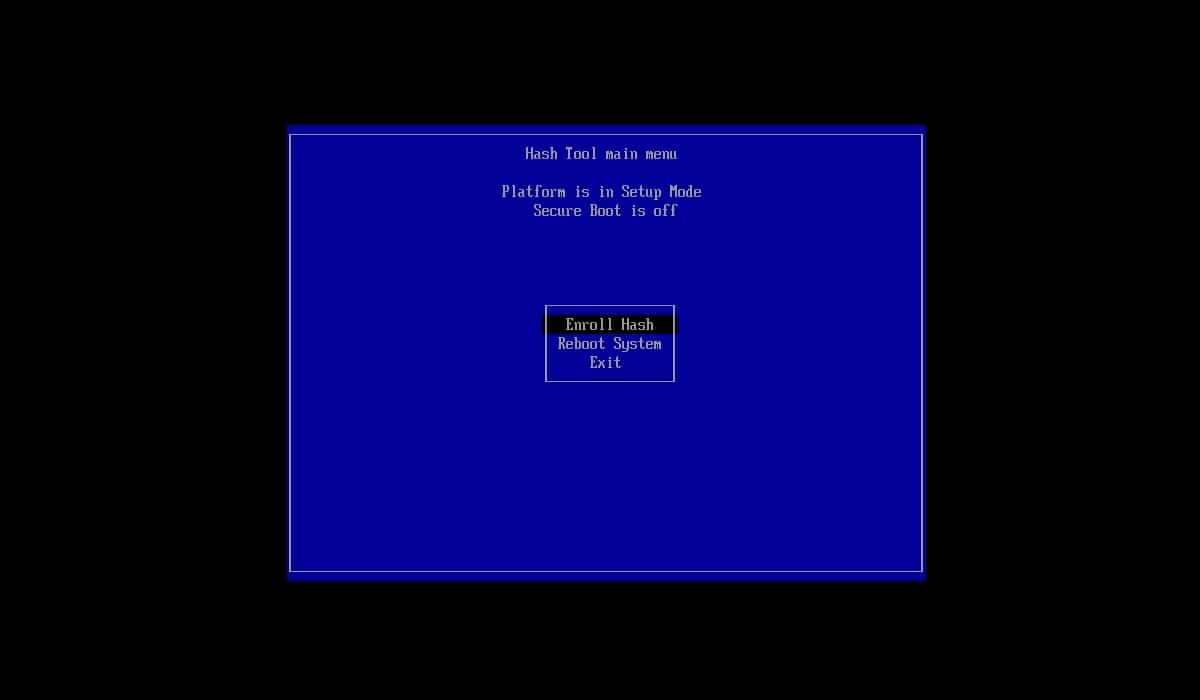

분명히이 이미지에서 보는 화면은 당신에게 나타났습니다. 일부 커널 드라이버 업데이트 후에 발생합니다. 이러한 항목이 업데이트되면 컴퓨터를 다시 시작한 후 이러한 화면이 나타날 수 있습니다. 겁내지 말고 걱정하지 말아야하지만 그 MOK는 무엇입니까 그리고 왜 발생하는지.

있는 그대로 상당히 빈번한 의심 일부 사용자 중에는 MOK에 대해 알아야 할 모든 내용과 경우에 따라 표시되는 이러한 유형의 화면을 여기에서 명확히하려고 노력할 것입니다.

첫 번째는 기계의 소유자 키 또는 MOK (머신 소유자 키) 부팅 프로세스를 보장하는 방법입니다. 운영 체제에서 승인 한 구성 요소와 드라이버 만 실행되도록 허용하여이를 수행합니다. 이 모든 것은 UEFI 시스템의 유명한 보안 부팅 구현에서 비롯됩니다.

MOK는 BIOS / UEFI 또는 팀의 기본 시작 코드입니다. 이렇게하면 서명 된 코드 만 실행하여 운영 체제를로드하는 동안 악성 또는 무단 코드가 실행될 수 있습니다.. 일단 시작되면 OS가이 책임을 맡을 수 있습니다.

확실히 커널 모듈이나 드라이버를 설치할 때 반드시 다음을 생성해야했습니다. claves, mokutil 등을 사용하십시오. 그렇다면 MOK는 공개 키를 사용하여 암호화를 사용하기 때문입니다. 예를 들어, 컨트롤러에 대해 분명히 발생했습니다. vboxdrv VirtualBox 용. 그렇기 때문에 키 쌍을 직접 생성 한 다음 실행될 수 있도록 모듈에 서명 할 수 있습니다.

그것은 이전과 같지 않았고 모든 것이 Microsoft의 행복한 시스템을 거쳐야했기 때문에 상당한 이점입니다. 그래서 당신은 SHIM이 필요했습니다, UEFI와 GRUB 사이의 일종의 중개자입니다.

궁극적으로 이러한 회사의 역할은 시스템 보호 시스템 시작 중에 실행될 수있는 사이버 공격자 또는 맬웨어의 커널 구성 요소 또는 드라이버가 변조 된 경우 감지되어 부팅되지 않습니다.

자, 모든 팀에서 정말 필요한가요? 사실 컴퓨터에 물리적으로 액세스 할 수 있고 권한을 얻을 수있는 공격자가없는 한 그렇지 않습니다. 즉, 대부분의 가정에서 누군가가 귀하의 집에 들어 와서 귀하의 컴퓨터에 액세스했다면 그들이 가장 신경 쓰지 않는 것은 그들이 부트 코드를 수정했는지 아닌지라고 생각합니다.하지만 노출 된 시스템에는 더 많은 사람, 조직 더 많은 인원이 접근 할 수있는 곳 등