ಫೈರ್ಜೈಲ್ ಒಂದು SUID ಪ್ರೋಗ್ರಾಂ ಆಗಿದ್ದು ಅದು ಅಪ್ಲಿಕೇಶನ್ ಎಕ್ಸಿಕ್ಯೂಶನ್ ಪರಿಸರವನ್ನು ನಿರ್ಬಂಧಿಸುವ ಮೂಲಕ ಭದ್ರತಾ ಉಲ್ಲಂಘನೆಗಳ ಅಪಾಯವನ್ನು ಕಡಿಮೆ ಮಾಡುತ್ತದೆ

ಪ್ರಾರಂಭಿಸುವುದಾಗಿ ಘೋಷಿಸಿದರು ಫೈರ್ಜೈಲ್ ಯೋಜನೆಯ ಹೊಸ ಆವೃತ್ತಿ 0.9.72, ಇದು ಅಭಿವೃದ್ಧಿಗೊಳ್ಳುತ್ತದೆ ಗ್ರಾಫಿಕ್ ಅಪ್ಲಿಕೇಶನ್ಗಳ ಪ್ರತ್ಯೇಕ ಕಾರ್ಯಗತಗೊಳಿಸುವ ವ್ಯವಸ್ಥೆ, ಕನ್ಸೋಲ್ ಮತ್ತು ಸರ್ವರ್, ಇದು ವಿಶ್ವಾಸಾರ್ಹವಲ್ಲದ ಅಥವಾ ಸಂಭಾವ್ಯವಾಗಿ ದುರ್ಬಲವಾದ ಪ್ರೋಗ್ರಾಂಗಳನ್ನು ಚಲಾಯಿಸುವ ಮೂಲಕ ಮುಖ್ಯ ಸಿಸ್ಟಮ್ ಅನ್ನು ರಾಜಿ ಮಾಡಿಕೊಳ್ಳುವ ಅಪಾಯವನ್ನು ಕಡಿಮೆ ಮಾಡಲು ನಿಮಗೆ ಅನುಮತಿಸುತ್ತದೆ.

ಪ್ರತ್ಯೇಕತೆಗಾಗಿ, ಫೈರ್ ಜೈಲ್ ನಾಮಸ್ಥಳಗಳನ್ನು ಬಳಸಿ, ಲಿನಕ್ಸ್ನಲ್ಲಿ AppArmor ಮತ್ತು ಸಿಸ್ಟಮ್ ಕರೆ ಫಿಲ್ಟರಿಂಗ್ (seccomp-bpf). ಒಮ್ಮೆ ಪ್ರಾರಂಭಿಸಿದ ನಂತರ, ಪ್ರೋಗ್ರಾಂ ಮತ್ತು ಅದರ ಎಲ್ಲಾ ಚೈಲ್ಡ್ ಪ್ರಕ್ರಿಯೆಗಳು ನೆಟ್ವರ್ಕ್ ಸ್ಟಾಕ್, ಪ್ರೊಸೆಸ್ ಟೇಬಲ್ ಮತ್ತು ಮೌಂಟ್ ಪಾಯಿಂಟ್ಗಳಂತಹ ಕರ್ನಲ್ ಸಂಪನ್ಮೂಲಗಳ ಪ್ರತ್ಯೇಕ ಪ್ರಾತಿನಿಧ್ಯಗಳನ್ನು ಬಳಸುತ್ತವೆ.

ಪರಸ್ಪರ ಅವಲಂಬಿಸಿರುವ ಅಪ್ಲಿಕೇಶನ್ಗಳನ್ನು ಸಾಮಾನ್ಯ ಸ್ಯಾಂಡ್ಬಾಕ್ಸ್ಗೆ ಸಂಯೋಜಿಸಬಹುದು. ಬಯಸಿದಲ್ಲಿ, ಫೈರ್ಜೈಲ್ ಅನ್ನು ಡಾಕರ್, ಎಲ್ಎಕ್ಸ್ಸಿ ಮತ್ತು ಓಪನ್ವಿಝಡ್ ಕಂಟೈನರ್ಗಳನ್ನು ಚಲಾಯಿಸಲು ಸಹ ಬಳಸಬಹುದು.

ಫೈರ್ಫಾಕ್ಸ್, ಕ್ರೋಮಿಯಂ, ವಿಎಲ್ಸಿ ಮತ್ತು ಟ್ರಾನ್ಸ್ಮಿಷನ್ ಸೇರಿದಂತೆ ಬಹಳಷ್ಟು ಜನಪ್ರಿಯ ಅಪ್ಲಿಕೇಶನ್ಗಳು ಪೂರ್ವ ಕಾನ್ಫಿಗರ್ ಮಾಡಿದ ಸಿಸ್ಟಮ್ ಕರೆ ಐಸೋಲೇಶನ್ ಪ್ರೊಫೈಲ್ಗಳನ್ನು ಹೊಂದಿವೆ. ಸ್ಯಾಂಡ್ಬಾಕ್ಸ್ಡ್ ಪರಿಸರವನ್ನು ಹೊಂದಿಸಲು ಅಗತ್ಯವಾದ ಸವಲತ್ತುಗಳನ್ನು ಪಡೆಯಲು, ಫೈರ್ಜೈಲ್ ಎಕ್ಸಿಕ್ಯೂಟಬಲ್ ಅನ್ನು SUID ರೂಟ್ ಪ್ರಾಂಪ್ಟ್ನೊಂದಿಗೆ ಸ್ಥಾಪಿಸಲಾಗಿದೆ (ಪ್ರಾರಂಭದ ನಂತರ ಸವಲತ್ತುಗಳನ್ನು ಮರುಹೊಂದಿಸಲಾಗುತ್ತದೆ). ಐಸೊಲೇಟೆಡ್ ಮೋಡ್ನಲ್ಲಿ ಪ್ರೋಗ್ರಾಂ ಅನ್ನು ಚಲಾಯಿಸಲು, ಫೈರ್ಜೈಲ್ ಉಪಯುಕ್ತತೆಗೆ ಅಪ್ಲಿಕೇಶನ್ ಹೆಸರನ್ನು ಸರಳವಾಗಿ ಸೂಚಿಸಿ, ಉದಾಹರಣೆಗೆ, "ಫೈರ್ಜೈಲ್ ಫೈರ್ಫಾಕ್ಸ್" ಅಥವಾ "ಸುಡೋ ಫೈರ್ಜೈಲ್ / ಇತ್ಯಾದಿ.

ಫೈರ್ಜೈಲ್ನ ಮುಖ್ಯ ಸುದ್ದಿ 0.9.72

ಈ ಹೊಸ ಆವೃತ್ತಿಯಲ್ಲಿ ನಾವು ಅದನ್ನು ಕಾಣಬಹುದು seccomp ಸಿಸ್ಟಮ್ ಕರೆ ಫಿಲ್ಟರ್ ಅನ್ನು ಸೇರಿಸಲಾಗಿದೆ ನೇಮ್ಸ್ಪೇಸ್ ರಚನೆಗಳನ್ನು ನಿರ್ಬಂಧಿಸಲು (ಸಕ್ರಿಯಗೊಳಿಸಲು “–ನಿರ್ಬಂಧಿ-ನಾಮಸ್ಪೇಸ್” ಆಯ್ಕೆಯನ್ನು ಸೇರಿಸಲಾಗಿದೆ). ಸಿಸ್ಟಮ್ ಕರೆ ಕೋಷ್ಟಕಗಳು ಮತ್ತು ಸೆಕಾಂಪ್ ಗುಂಪುಗಳನ್ನು ನವೀಕರಿಸಲಾಗಿದೆ.

ಮೋಡ್ ಅನ್ನು ಸುಧಾರಿಸಲಾಗಿದೆ ಫೋರ್ಸ್-ನೋನ್ಪ್ರಿವ್ಸ್ (NO_NEW_PRIVS) ಇದು ಭದ್ರತಾ ಖಾತರಿಗಳನ್ನು ಸುಧಾರಿಸುತ್ತದೆ ಮತ್ತು ಹೊಸ ಪ್ರಕ್ರಿಯೆಗಳು ಹೆಚ್ಚುವರಿ ಸವಲತ್ತುಗಳನ್ನು ಪಡೆಯುವುದನ್ನು ತಡೆಯಲು ಉದ್ದೇಶಿಸಲಾಗಿದೆ.

ಎದ್ದುಕಾಣುವ ಮತ್ತೊಂದು ಬದಲಾವಣೆಯೆಂದರೆ, ನಿಮ್ಮ ಸ್ವಂತ AppArmor ಪ್ರೊಫೈಲ್ಗಳನ್ನು ಬಳಸುವ ಸಾಮರ್ಥ್ಯವನ್ನು ಸೇರಿಸಲಾಗಿದೆ (ಸಂಪರ್ಕಕ್ಕಾಗಿ “–apparmor” ಆಯ್ಕೆಯನ್ನು ಸೂಚಿಸಲಾಗುತ್ತದೆ).

ನಾವು ಅದನ್ನು ಸಹ ಕಾಣಬಹುದು ನೆಟ್ಟ್ರೇಸ್ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಮಾನಿಟರಿಂಗ್ ಸಿಸ್ಟಮ್, ಪ್ರತಿ ವಿಳಾಸದ IP ಮತ್ತು ಟ್ರಾಫಿಕ್ ತೀವ್ರತೆಯ ಬಗ್ಗೆ ಮಾಹಿತಿಯನ್ನು ಪ್ರದರ್ಶಿಸುತ್ತದೆ, ICMP ಅನ್ನು ಬೆಂಬಲಿಸುತ್ತದೆ ಮತ್ತು “–dnstrace”, “–icmptrace” ಮತ್ತು “–snitrace” ಆಯ್ಕೆಗಳನ್ನು ಒದಗಿಸುತ್ತದೆ.

ಆಫ್ ಎದ್ದು ಕಾಣುವ ಇತರ ಬದಲಾವಣೆಗಳು:

- -cgroup ಮತ್ತು -shell ಆಜ್ಞೆಗಳನ್ನು ತೆಗೆದುಹಾಕಲಾಗಿದೆ (ಡೀಫಾಲ್ಟ್ -shell=none).

- ಅಗ್ನಿಶಾಮಕ ನಿರ್ಮಾಣವು ಪೂರ್ವನಿಯೋಜಿತವಾಗಿ ನಿಲ್ಲುತ್ತದೆ.

- /etc/firejail/firejail.config ನಲ್ಲಿ chroot, ಖಾಸಗಿ-ಲಿಬ್ ಮತ್ತು ಟ್ರೇಸ್ಲಾಗ್ ಕಾನ್ಫಿಗರೇಶನ್ ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಲಾಗಿದೆ.

- ಭದ್ರತೆಗಾಗಿ ಬೆಂಬಲವನ್ನು ತೆಗೆದುಹಾಕಲಾಗಿದೆ.

- modif: –cgroup ಆಜ್ಞೆಯನ್ನು ತೆಗೆದುಹಾಕಲಾಗಿದೆ

- modif: ಸೆಟ್ --ಶೆಲ್ = ಯಾವುದೂ ಪೂರ್ವನಿಯೋಜಿತವಾಗಿಲ್ಲ

- ಮಾರ್ಪಡಿಸಿ: ತೆಗೆದುಹಾಕಲಾಗಿದೆ --ಶೆಲ್

- modif: configure.ac ನಲ್ಲಿ ಡೀಫಾಲ್ಟ್ ಆಗಿ ಫೈರ್ಟನಲ್ ಅನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಲಾಗಿದೆ

- modif: grsecurity ಬೆಂಬಲವನ್ನು ತೆಗೆದುಹಾಕಲಾಗಿದೆ

- modif: ಕಪ್ಪುಪಟ್ಟಿ ಮಾಡಲಾದ ಫೈಲ್ಗಳನ್ನು ಪೂರ್ವನಿಯೋಜಿತವಾಗಿ / ಇತ್ಯಾದಿಗಳಲ್ಲಿ ಮರೆಮಾಡುವುದನ್ನು ನಿಲ್ಲಿಸಿ

- ಹಳೆಯ ನಡವಳಿಕೆ (ಡೀಫಾಲ್ಟ್ ಆಗಿ ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಲಾಗಿದೆ)

- ದೋಷ ಪರಿಹಾರ: ಪ್ರವಾಹದ ಸೆಕ್ಕಾಂಪ್ ಆಡಿಟ್ ಲಾಗ್ ನಮೂದುಗಳು

- bugfix: --netlock ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತಿಲ್ಲ (ದೋಷ: ಮಾನ್ಯ ಸ್ಯಾಂಡ್ಬಾಕ್ಸ್ ಇಲ್ಲ)

ಅಂತಿಮವಾಗಿ, ಪ್ರೋಗ್ರಾಂನಲ್ಲಿ ಆಸಕ್ತಿ ಹೊಂದಿರುವವರಿಗೆ, ಅದನ್ನು C ನಲ್ಲಿ ಬರೆಯಲಾಗಿದೆ, GPLv2 ಪರವಾನಗಿ ಅಡಿಯಲ್ಲಿ ವಿತರಿಸಲಾಗಿದೆ ಮತ್ತು ಯಾವುದೇ ಲಿನಕ್ಸ್ ವಿತರಣೆಯಲ್ಲಿ ರನ್ ಮಾಡಬಹುದು ಎಂದು ಅವರು ತಿಳಿದಿರಬೇಕು. ಫೈರ್ಜೈಲ್ ರೆಡಿ ಪ್ಯಾಕೇಜ್ಗಳನ್ನು ಡೆಬ್ ಫಾರ್ಮ್ಯಾಟ್ಗಳಲ್ಲಿ (ಡೆಬಿಯನ್, ಉಬುಂಟು) ತಯಾರಿಸಲಾಗುತ್ತದೆ.

ಲಿನಕ್ಸ್ನಲ್ಲಿ ಫೈರ್ಜೈಲ್ ಅನ್ನು ಹೇಗೆ ಸ್ಥಾಪಿಸುವುದು?

ತಮ್ಮ ಲಿನಕ್ಸ್ ವಿತರಣೆಯಲ್ಲಿ ಫೈರ್ಜೈಲ್ ಅನ್ನು ಸ್ಥಾಪಿಸಲು ಆಸಕ್ತಿ ಹೊಂದಿರುವವರಿಗೆ, ಸೂಚನೆಗಳನ್ನು ಅನುಸರಿಸಿ ಅವರು ಅದನ್ನು ಮಾಡಬಹುದು ನಾವು ಕೆಳಗೆ ಹಂಚಿಕೊಳ್ಳುತ್ತೇವೆ.

ಡೆಬಿಯನ್, ಉಬುಂಟು ಮತ್ತು ಉತ್ಪನ್ನಗಳಲ್ಲಿ ಅನುಸ್ಥಾಪನೆಯು ತುಂಬಾ ಸರಳವಾಗಿದೆ, ಏಕೆಂದರೆ ಅವರು ರೆಪೊಸಿಟರಿಗಳಿಂದ ಫೈರ್ಜೈಲ್ ಅನ್ನು ಸ್ಥಾಪಿಸಬಹುದು ಅದರ ವಿತರಣೆಯ ಅಥವಾ ಅವರು ಸಿದ್ಧಪಡಿಸಿದ ಡೆಬ್ ಪ್ಯಾಕೇಜ್ಗಳನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಬಹುದು ನಿಂದ ಕೆಳಗಿನ ಲಿಂಕ್.

ರೆಪೊಸಿಟರಿಗಳಿಂದ ಅನುಸ್ಥಾಪನೆಯನ್ನು ಆಯ್ಕೆಮಾಡುವ ಸಂದರ್ಭದಲ್ಲಿ, ಟರ್ಮಿನಲ್ ಅನ್ನು ತೆರೆಯಿರಿ ಮತ್ತು ಈ ಕೆಳಗಿನ ಆಜ್ಞೆಯನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಿ:

sudo apt-get install firejail

ಅಥವಾ ಅವರು ಡೆಬ್ ಪ್ಯಾಕೇಜ್ಗಳನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡಲು ನಿರ್ಧರಿಸಿದರೆ, ಅವರು ತಮ್ಮ ಆದ್ಯತೆಯ ಪ್ಯಾಕೇಜ್ ಮ್ಯಾನೇಜರ್ನೊಂದಿಗೆ ಅಥವಾ ಟರ್ಮಿನಲ್ನಿಂದ ಆಜ್ಞೆಯೊಂದಿಗೆ ಸ್ಥಾಪಿಸಬಹುದು:

sudo dpkg -i firejail_0.9.72-apparmor_1_amd64.deb

ಆರ್ಚ್ ಲಿನಕ್ಸ್ ಮತ್ತು ಉತ್ಪನ್ನಗಳ ಸಂದರ್ಭದಲ್ಲಿ ಇದರಿಂದ, ಚಲಾಯಿಸಿ:

sudo pacman -S firejail

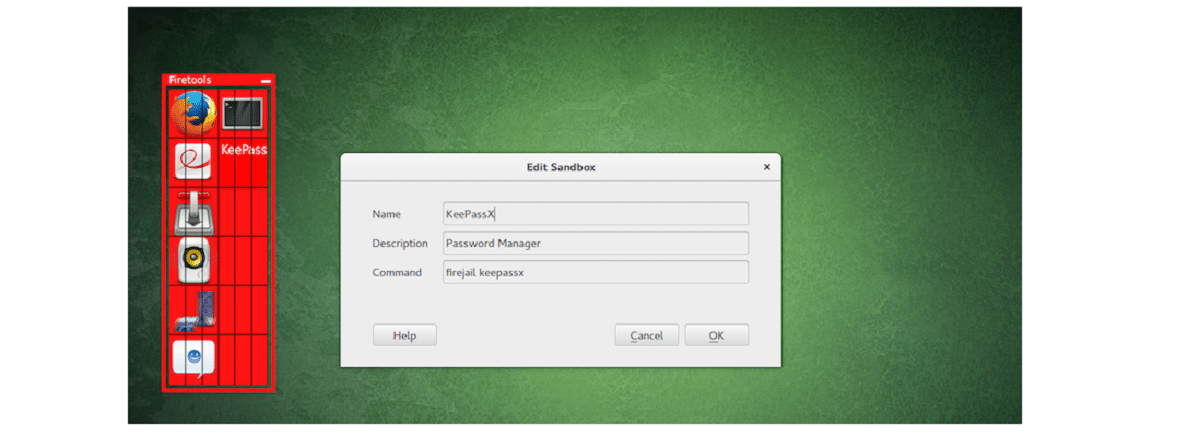

ಸಂರಚನಾ

ಅನುಸ್ಥಾಪನೆಯು ಮುಗಿದ ನಂತರ, ಈಗ ನಾವು ಸ್ಯಾಂಡ್ಬಾಕ್ಸ್ ಅನ್ನು ಕಾನ್ಫಿಗರ್ ಮಾಡಬೇಕಾಗುತ್ತದೆ ಮತ್ತು ನಾವು ಆಪ್ಅರ್ಮೋರ್ ಅನ್ನು ಸಹ ಸಕ್ರಿಯಗೊಳಿಸಬೇಕು.

ಟರ್ಮಿನಲ್ ನಿಂದ ನಾವು ಟೈಪ್ ಮಾಡಲು ಹೊರಟಿದ್ದೇವೆ:

sudo firecfg sudo apparmor_parser -r /etc/apparmor.d/firejail-default

ಅದರ ಬಳಕೆ ಮತ್ತು ಏಕೀಕರಣವನ್ನು ತಿಳಿಯಲು ನೀವು ಅದರ ಮಾರ್ಗದರ್ಶಿಯನ್ನು ಸಂಪರ್ಕಿಸಬಹುದು ಕೆಳಗಿನ ಲಿಂಕ್ನಲ್ಲಿ.