ಸುಮ್ಮನೆ ಇಂಟೆಲ್ ವಿವಿಧ ದೋಷಗಳ ಗುರಿಯಾಗಿ ಮುಂದುವರೆದಿದೆ ಅದು ಡೇಟಾ ಸೋರಿಕೆಗೆ ಕಾರಣವಾಗುತ್ತದೆ ಮತ್ತು ನಾವು ಅವರ ಬಗ್ಗೆ ಇಲ್ಲಿ ಬ್ಲಾಗ್ನಲ್ಲಿ ಸಾಕಷ್ಟು ಮಾತನಾಡಿದ್ದೇವೆ ಮತ್ತು ಈ ಹೊಸದರಲ್ಲಿ, ಇಂಟೆಲ್ ಇನ್ನೂ ಇದಕ್ಕೆ ಹೊರತಾಗಿಲ್ಲ.

ಮತ್ತು ಅದು ಆಮ್ಸ್ಟರ್ಡ್ಯಾಮ್ನ ಉಚಿತ ವಿಶ್ವವಿದ್ಯಾಲಯದ ಸಂಶೋಧಕರ ತಂಡ ha ಹೊಸ ದುರ್ಬಲತೆಯನ್ನು ಗುರುತಿಸಲಾಗಿದೆ (ಸಿವಿಇ -2020-0543) ಮೈಕ್ರೊ ಆರ್ಕಿಟೆಕ್ಚರ್ ರಚನೆಗಳಲ್ಲಿ ಇಂಟೆಲ್ ಪ್ರೊಸೆಸರ್ಗಳಲ್ಲಿ, ಇದು ಗಮನಾರ್ಹವಾಗಿದೆ ಕೆಲವು ಸೂಚನೆಗಳ ಫಲಿತಾಂಶಗಳನ್ನು ಮರುಸ್ಥಾಪಿಸಲು ನಿಮಗೆ ಅನುಮತಿಸುತ್ತದೆ ಮತ್ತೊಂದು ಸಿಪಿಯು ಕೋರ್ನಲ್ಲಿ ರನ್ ಮಾಡಿ.

ಇದು ಮೊದಲ ದುರ್ಬಲತೆ ಸೂಚನೆಗಳ ula ಹಾತ್ಮಕ ಮರಣದಂಡನೆಯ ಕಾರ್ಯವಿಧಾನ, ಪ್ರತ್ಯೇಕ ಸಿಪಿಯು ಕೋರ್ಗಳ ನಡುವೆ ಡೇಟಾ ಸೋರಿಕೆಗೆ ಅನುವು ಮಾಡಿಕೊಡುತ್ತದೆ (ಹಿಂದೆ ಸೋರಿಕೆಯು ಕರ್ನಲ್ನ ವಿಭಿನ್ನ ಎಳೆಗಳಿಗೆ ಸೀಮಿತವಾಗಿತ್ತು.)

ಸಂಶೋಧಕರು ಅವರು ಸಮಸ್ಯೆಯನ್ನು CROSSTalk ಎಂದು ಕರೆದರು, ಆದರೆ ಇಂಟೆಲ್ ಡಾಕ್ಸ್ ದುರ್ಬಲತೆಯನ್ನು ಎಸ್ಆರ್ಬಿಡಿಎಸ್ (ಮಾದರಿ ವಿಶೇಷ ರಿಜಿಸ್ಟರ್ ಬಫರ್ ಡೇಟಾ) ಎಂದು ಉಲ್ಲೇಖಿಸುತ್ತದೆ.

CROSSTalk ಬಗ್ಗೆ

ದುರ್ಬಲತೆಯು ಎಂಡಿಎಸ್ ಸಮಸ್ಯೆಗಳ ವರ್ಗಕ್ಕೆ ಸೇರಿದ್ದು, ಒಂದು ವರ್ಷದ ಹಿಂದೆ ಪರಿಚಯಿಸಲಾಯಿತು, ಮತ್ತು ಇದು ಮೂರನೇ ವ್ಯಕ್ತಿಯ ವಿಶ್ಲೇಷಣಾ ವಿಧಾನಗಳ ಅನ್ವಯವನ್ನು ಆಧರಿಸಿದೆ ಮೈಕ್ರೊ ಆರ್ಕಿಟೆಕ್ಚರ್ ರಚನೆಗಳಲ್ಲಿನ ಡೇಟಾಕ್ಕೆ.

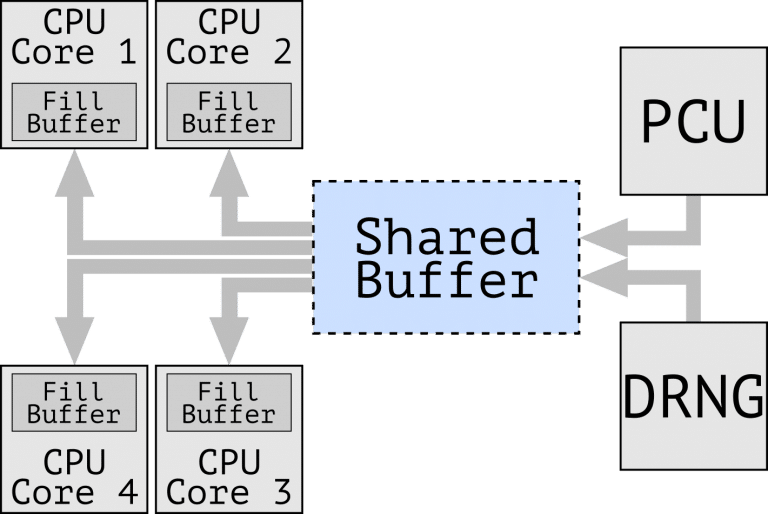

CROSSTalk ತತ್ವ ಇದು RIDL ದುರ್ಬಲತೆಗೆ ಹತ್ತಿರದಲ್ಲಿದೆ, ಆದರೆ ಸೋರಿಕೆಯ ಮೂಲದಲ್ಲಿ ಭಿನ್ನವಾಗಿರುತ್ತದೆ. ಹೊಸ ದುರ್ಬಲತೆ ಮಧ್ಯಂತರ ಬಫರ್ ಸೋರಿಕೆಯನ್ನು ನಿರ್ವಹಿಸುತ್ತದೆ ಹಿಂದೆ ದಾಖಲೆರಹಿತ ಇದು ಎಲ್ಲಾ ಸಿಪಿಯು ಕೋರ್ಗಳ ನಡುವೆ ಹಂಚಿಕೊಳ್ಳಲ್ಪಡುತ್ತದೆ.

RDRAND, RDSEED, ಮತ್ತು SGX EGETKEY ಸೇರಿದಂತೆ ಕೆಲವು ಮೈಕ್ರೊಪ್ರೊಸೆಸರ್ ಸೂಚನೆಗಳನ್ನು ಎಸ್ಆರ್ಆರ್ (ವಿಶೇಷ ರಿಜಿಸ್ಟರ್ ರೀಡ್ಸ್) ಆಂತರಿಕ ಮೈಕ್ರೊ ಆರ್ಕಿಟೆಕ್ಚರ್ ಕಾರ್ಯಾಚರಣೆಯನ್ನು ಬಳಸಿಕೊಂಡು ಕಾರ್ಯಗತಗೊಳಿಸಲಾಗುತ್ತದೆ ಎಂಬುದು ಸಮಸ್ಯೆಯ ಸಾರಾಂಶ.

ದುರ್ಬಲ ಸಂಸ್ಕಾರಕಗಳಲ್ಲಿ, ಎಸ್ಆರ್ಆರ್ಗಾಗಿ ಹಿಂತಿರುಗಿಸಿದ ಡೇಟಾವನ್ನು ಎಲ್ಲಾ ಸಿಪಿಯು ಕೋರ್ಗಳಿಗೆ ಸಾಮಾನ್ಯವಾದ ಮಧ್ಯಂತರ ಬಫರ್ಗೆ ಹಾಕಲಾಗುತ್ತದೆ, ನಂತರ ಅದನ್ನು ಪ್ರಾರಂಭವಾಗುವ ಸಿಪಿಯುನ ನಿರ್ದಿಷ್ಟ ಭೌತಿಕ ಕೋರ್ಗೆ ಸಂಬಂಧಿಸಿದ ಜನಸಂಖ್ಯಾ ಬಫರ್ಗೆ ವರ್ಗಾಯಿಸಲಾಗುತ್ತದೆ. ನಂತರ, ಪ್ಯಾಡಿಂಗ್ ಬಫರ್ನಿಂದ, ಮೌಲ್ಯವನ್ನು ಅಪ್ಲಿಕೇಶನ್ಗಳಿಗೆ ಗೋಚರಿಸುವ ರೆಜಿಸ್ಟರ್ಗಳಿಗೆ ನಕಲಿಸಲಾಗುತ್ತದೆ.

ಮಧ್ಯಂತರ ಹಂಚಿದ ಬಫರ್ನ ಗಾತ್ರ ಸಂಗ್ರಹ ಸಾಲಿಗೆ ಅನುರೂಪವಾಗಿದೆ, ಕ್ಯು ಸಾಮಾನ್ಯವಾಗಿ ಓದಿದ ಡೇಟಾದ ಗಾತ್ರಕ್ಕಿಂತ ದೊಡ್ಡದಾಗಿದೆ ಮತ್ತು ವಿಭಿನ್ನ ಓದುವ ಕಾರ್ಯಾಚರಣೆಗಳು ಬಫರ್ನಲ್ಲಿನ ವಿಭಿನ್ನ ಆಫ್ಸೆಟ್ಗಳ ಮೇಲೆ ಪರಿಣಾಮ ಬೀರುತ್ತವೆ.

ಹಂಚಿದ ಬಫರ್ ಅನ್ನು ಸಂಪೂರ್ಣ ಫಿಲ್ ಬಫರ್ಗೆ ನಕಲಿಸಲಾಗಿರುವುದರಿಂದ, ಪ್ರಸ್ತುತ ಕಾರ್ಯಾಚರಣೆಗೆ ಅಗತ್ಯವಾದ ಭಾಗವನ್ನು ಮಾತ್ರ ಸರಿಸಲಾಗುವುದಿಲ್ಲ, ಆದರೆ ಇತರ ಸಿಪಿಯು ಕೋರ್ಗಳಲ್ಲಿ ನಿರ್ವಹಿಸಿದವುಗಳನ್ನು ಒಳಗೊಂಡಂತೆ ಇತರ ಕಾರ್ಯಾಚರಣೆಗಳಿಂದ ಉಳಿದ ಡೇಟಾವನ್ನು ಸಹ ಸರಿಸಲಾಗುತ್ತದೆ.

ದಾಳಿಯನ್ನು ಯಶಸ್ವಿಯಾಗಿ ಆಯೋಜಿಸಿದರೆ, ಸಿಸ್ಟಂನಲ್ಲಿ ದೃ user ೀಕರಿಸಿದ ಸ್ಥಳೀಯ ಬಳಕೆದಾರ ಫಲಿತಾಂಶವನ್ನು ನಿರ್ಧರಿಸಬಹುದು RDRAND, RDSEED ಮತ್ತು EGETKEY ಸೂಚನೆಗಳನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸುವುದು ವಿಚಿತ್ರ ಪ್ರಕ್ರಿಯೆಯಲ್ಲಿ ಅಥವಾ ಇಂಟೆಲ್ ಎಸ್ಜಿಎಕ್ಸ್ ಎನ್ಕ್ಲೇವ್ನಲ್ಲಿ, ಸಿಪಿಯು ಕೋರ್ ಅನ್ನು ಲೆಕ್ಕಿಸದೆ ಕೋಡ್ ಚಾಲನೆಯಲ್ಲಿದೆ.

ಸಂಶೋಧಕರು ಯಾರು ಸಮಸ್ಯೆಯನ್ನು ಕಂಡುಹಿಡಿದರು ಮಾಹಿತಿಯನ್ನು ಸೋರುವ ಸಾಧ್ಯತೆಯನ್ನು ಪ್ರದರ್ಶಿಸುವ ಶೋಷಣೆ ಮೂಲಮಾದರಿಯನ್ನು ಪ್ರಕಟಿಸಿದೆ ಸಿಸ್ಟಮ್ನಲ್ಲಿ ಡಿಜಿಟಲ್ ಸಹಿ ಮಾಡಿದ ಕಾರ್ಯಾಚರಣೆಯನ್ನು ಮಾತ್ರ ಮಾಡಿದ ನಂತರ ಇಂಟೆಲ್ ಎಸ್ಜಿಎಕ್ಸ್ ಎನ್ಕ್ಲೇವ್ನಲ್ಲಿ ಸಂಸ್ಕರಿಸಿದ ಇಸಿಡಿಎಸ್ಎ ಖಾಸಗಿ ಕೀಲಿಯನ್ನು ಪುನಃಸ್ಥಾಪಿಸಲು ಆರ್ಡಿಆರ್ಎಂಡ್ ಮತ್ತು ಆರ್ಡಿಎಸ್ಇಡಿ ಸೂಚನೆಗಳ ಮೂಲಕ ಪಡೆದ ಯಾದೃಚ್ values ಿಕ ಮೌಲ್ಯಗಳ ಮೇಲೆ.

ಕೋರ್ ಐ 3, ಐ 5, ಐ 7, ಐ 9, ಎಮ್ 3, ಸೆಲೆರಾನ್, ಆಟಮ್, ಕ್ಸಿಯಾನ್, ಸ್ಕೇಲೆಬಲ್ ಕ್ಸಿಯಾನ್, ಸೇರಿದಂತೆ ವ್ಯಾಪಕ ಶ್ರೇಣಿಯ ಇಂಟೆಲ್ ಡೆಸ್ಕ್ಟಾಪ್, ಮೊಬೈಲ್ ಮತ್ತು ಸರ್ವರ್ ಪ್ರೊಸೆಸರ್ಗಳು ದುರ್ಬಲವಾಗಿವೆ ಎಂದು ಇದು ತೋರಿಸಿಕೊಟ್ಟಿತು.

ಅದು ಗಮನಾರ್ಹ ಸೆಪ್ಟೆಂಬರ್ 2018 ರಲ್ಲಿ ಇಂಟೆಲ್ಗೆ ದುರ್ಬಲತೆಯ ಬಗ್ಗೆ ತಿಳಿಸಲಾಯಿತು ಮತ್ತು ಜುಲೈ 2019 ರಲ್ಲಿ ಸಿಪಿಯು ಕೋರ್ಗಳ ನಡುವೆ ಡೇಟಾ ಸೋರಿಕೆಯನ್ನು ತೋರಿಸುವ ಮೂಲಮಾದರಿಯ ಶೋಷಣೆಯನ್ನು ಒದಗಿಸಲಾಯಿತು, ಆದರೆ ಅದರ ಅನುಷ್ಠಾನದ ಸಂಕೀರ್ಣತೆಯಿಂದಾಗಿ ಪರಿಹಾರದ ಅಭಿವೃದ್ಧಿ ವಿಳಂಬವಾಯಿತು.

ಇಂದಿನ ಉದ್ದೇಶಿತ ಮೈಕ್ರೊಕೋಡ್ ನವೀಕರಣದಲ್ಲಿ, ಸೂಚನೆಗಳ ನಡವಳಿಕೆಯನ್ನು ಬದಲಾಯಿಸುವ ಮೂಲಕ ಸಮಸ್ಯೆಯನ್ನು ನಿರ್ಬಂಧಿಸಲಾಗಿದೆ RDRAND, RDSEED, ಮತ್ತು EGETKEY ಹಂಚಿದ ಬಫರ್ನಲ್ಲಿನ ಡೇಟಾವನ್ನು ತಿದ್ದಿ ಬರೆಯಲು ಉಳಿದ ಮಾಹಿತಿಯು ಅದರಲ್ಲಿ ನೆಲೆಗೊಳ್ಳದಂತೆ ತಡೆಯುತ್ತದೆ.

ಹೆಚ್ಚುವರಿಯಾಗಿ, ಓದಲು ಮತ್ತು ಬರೆಯುವ ಕಾರ್ಯಾಚರಣೆಗಳು ಪೂರ್ಣಗೊಳ್ಳುವವರೆಗೆ ಬಫರ್ ಪ್ರವೇಶ ಅಮಾನತು ಅನ್ವಯಿಸುತ್ತದೆ.

ಒಂದು ಅಡ್ಡಪರಿಣಾಮ ಈ ರಕ್ಷಣೆಯ ವಿಳಂಬದ ಹೆಚ್ಚಳವಾಗಿದೆ RDRAND, RDSEED, ಮತ್ತು EGETKEY ಅನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಿದಾಗ, ಮತ್ತು ವಿಭಿನ್ನ ತಾರ್ಕಿಕ ಸಂಸ್ಕಾರಕಗಳಲ್ಲಿ ಈ ಸೂಚನೆಗಳನ್ನು ಏಕಕಾಲದಲ್ಲಿ ಕಾರ್ಯಗತಗೊಳಿಸಲು ಪ್ರಯತ್ನಿಸುವಾಗ ಕಾರ್ಯಕ್ಷಮತೆಯ ಇಳಿಕೆ. ಈ ವೈಶಿಷ್ಟ್ಯಗಳು ಕೆಲವು ಅಪ್ಲಿಕೇಶನ್ಗಳ ಕಾರ್ಯಕ್ಷಮತೆಯನ್ನು ಪ್ರತಿಕೂಲವಾಗಿ ಪರಿಣಾಮ ಬೀರುತ್ತವೆ.

ಶಿರೋನಾಮೆಯನ್ನು ಅರ್ಥಮಾಡಿಕೊಳ್ಳಲಾಗಿಲ್ಲ, ಅಲ್ಲಿ ಮೂರು ಬಿಂದುಗಳಿವೆ, ಅಲ್ಪವಿರಾಮದಿಂದ ಹೋಗಬೇಕು ಮತ್ತು ಹೌದು, "ಹೌದು" ಗೆ ಉಚ್ಚಾರಣಾ ಗುರುತು ಇದೆ.