最近 Qubes4.1.1オペレーティングシステムの新しい安定バージョンのリリースが発表されました。 これは、4.1.0月の最初のQubes XNUMXリリース以降に発生したすべてのセキュリティパッチ、バグ修正、およびアップストリームテンプレートOSアップデートを統合するためのリリースです。

Qubes OSを初めて使用する方は、これがオペレーティングシステムであることを知っておく必要があります。 分離にハイパーバイザーを使用するというアイデアを実装します 厳密なアプリケーションおよびオペレーティングシステムコンポーネント(各クラスのアプリケーションおよびシステムサービスは、別々の仮想マシンで実行されます)。

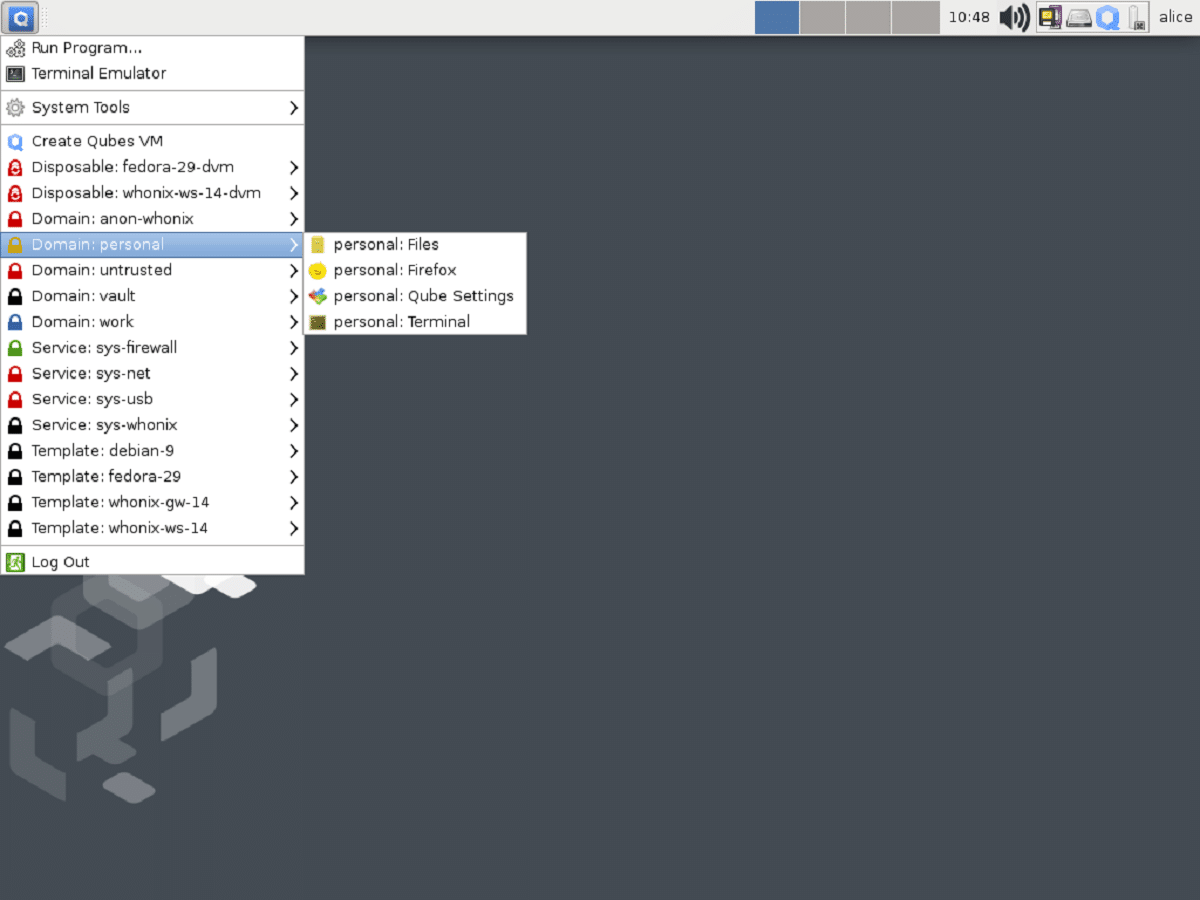

Qubesのアプリケーションはクラスに分けられます 処理されるデータと解決されるタスクの重要性に応じて。 各クラスのアプリケーション(仕事、エンターテインメント、バンキングなど)とシステムサービス(ネットワークサブシステム、ファイアウォール、ストレージ、USBスタックなど)は、Xenハイパーバイザーで実行される個別の仮想マシンで実行されます。

同時に、これらのアプリケーションは同じデスクトップで利用でき、ウィンドウフレームのさまざまな色で明確にするために強調表示されています。 各環境には、基盤となるルートFSへの読み取りアクセス権があります 他の環境のストレージと重複しないローカルストレージへ。 アプリケーションの相互作用を整理するために、特別なサービスが使用されます。

QubesOS4.1.1の新機能

冒頭で述べたようにリリースされたこの新しいバージョン 更新版です 特に以前のバージョンからのバグ修正ですが、加えられた変更からの更新を見つけることができます システムの基本環境(dom0)を形成するプログラムのバージョンの。

また、 テンプレートが作成されました に基づく仮想環境の作成 Fedora 36で、Linux5.15カーネルもデフォルトで提案されています。

それに加えて Qubes4.0のバージョンがEOLに到着することも発表されました (寿命の終わり)2022-08-04(基本的に来週)。 そのため、このバージョンのQubes 4.0のユーザーは、クリーンな再インストール方法でQubes 4.1に更新する機会があればすぐにそれを実行し、将来を回避する目的で、より早く更新するように求められます。問題。

同様に、開発者は、バージョン4.0のアップデートについて、この新しいバージョンのQubes4.1.1を直接スキップすることを推奨しています。

以下の問題に言及することが重要です そして彼らはV4.0からこの新しいバージョンにアップデートすることを計画しています:

- スクリプトはLUKS1ディスク暗号化フォーマットをLUKS2に変換しません(Qubes 4.1の新規インストールではディスク暗号化にLUKS2が使用されますが、以前のバージョンではLUKS1が使用されます)。

- Qubes 4.0の初期のプレビュービルド(R4.0-rc2より前)では、200MBの/ boot / efiパーティションが作成されましたが、これはR4.1には小さすぎます。 このようなパーティションレイアウトの場合、クリーンインストールが必要です。

- ユーザーがカスタムqrexecポリシーエントリを作成した場合、それらはR4.1で正しく処理されず、すべての呼び出しが拒否される可能性があります。

- journalctl -bコマンドを使用して、システムのリブート後にログでqrexecポリシーエラーを確認することをお勧めします。

最後にはい あなたはそれについてもう少し知りたい この新しいバージョンの詳細については、Qubes OS4.1.1リリースノートをご覧ください。 次のリンク.

QubesOSをダウンロードする

このQubesOSを試してみたい場合は、システムイメージをダウンロードしてください。 その公式ウェブサイトから そしてそのダウンロードセクションであなたはそれを手に入れるでしょう、あなたはそれをすることができます 次のリンク。

6GBのRAMとVT-xcEPT / AMD-vcRVIおよびVT-d/AMDIOMMUテクノロジーをサポートするIntelまたはAMD64ビットCPUを搭載したシステムが必要です。IntelGPU(NVIDIAGPUおよびAMDは十分にテストされていません)。 インストールイメージのサイズは5,5GBです。

Qubes OSは、メインオペレーティングシステムとしてインストールできるだけでなく、Liveバージョンでテストできる可能性があることを強調することが重要です。