Linux ディストリビューションはあふれていますが、 それらのほとんどは、非常に有用または新しいものに貢献していませんが. この投稿では、インストール方法を確認するため、例外の XNUMX つに対処します。 KaliLinux。

この Debian ベースのディストリビューションは、コンピューターのセキュリティ活動で使用するためにカスタマイズされています。 間違いなく、今後数年間で最も成長する技術活動の分野の XNUMX つです。 Kali Linux に含まれるすべてのツールが (オープン ソースであることに加えて) 無料であり、今後も無料であるという事実は、間違いなく検討するオプションになります。

侵入テストとは

Kali Linux は、侵入テストを実行するためのディストリビューションです。

侵入テストはあなたです攻撃をシミュレートしてコンピュータ システムの脆弱性を見つける方法 犯罪者と同じように。

プロセスは次の手順で構成されます

- 計画: この段階では、テストの目的と、システムのどの部分でテストを実行するかを定義します。 また、実行するチェックの種類を決定し、それらを成功させるために必要な情報を収集します。

- Exploración: この段階では、調査中のアプリケーションが侵入の試みにどのように応答するかを理解しようとします。 これは、実行前または実行中にアプリケーションのコードを分析することによって行うことができます。

- 弱点の検索と使用: この段階では、脆弱性を検出するためにさまざまな種類のコンピューター攻撃がテストされ、発見されたら、それらを利用しようとします。

- アクセスの持続性: この段階の目標は、許可されていないアクセスをできるだけ長く検出しないようにすることです。

- 分析: テストが終了すると、検出された脆弱性、取得された情報、検出されずに攻撃が続いた期間が特定されます。

侵入テストにはいくつかの種類があります。 それらのいくつかは次のとおりです。

- 外部テスト: それらは、外部からアクセスできるコンピューターシステムの部分に向けられています。 これは、モバイル アプリケーション、Web サイト、電子メール サーバー、またはドメイン名の場合です。 それらを使用して個人データにアクセスしようとする試みが行われます。

- 内部テスト: 内部からのシステムへの誰かの攻撃をシミュレートします。 実際にアクセス権を与えられた人、またはフィッシング技術によってアクセス権を取得した人のいずれかです。

- ブラインドテスト: 評価者は、ターゲットが何であるかを知っていますが、攻撃がどのような形で行われるかはわかりません。

- ダブルブラインドテスト: セキュリティ管理者は、テストが行われていることさえ知りません。

- 指示されたテスト: セキュリティ担当者とテスターは、攻撃の対象と方法を把握し、情報を共有します。

Kali Linuxのインストール方法

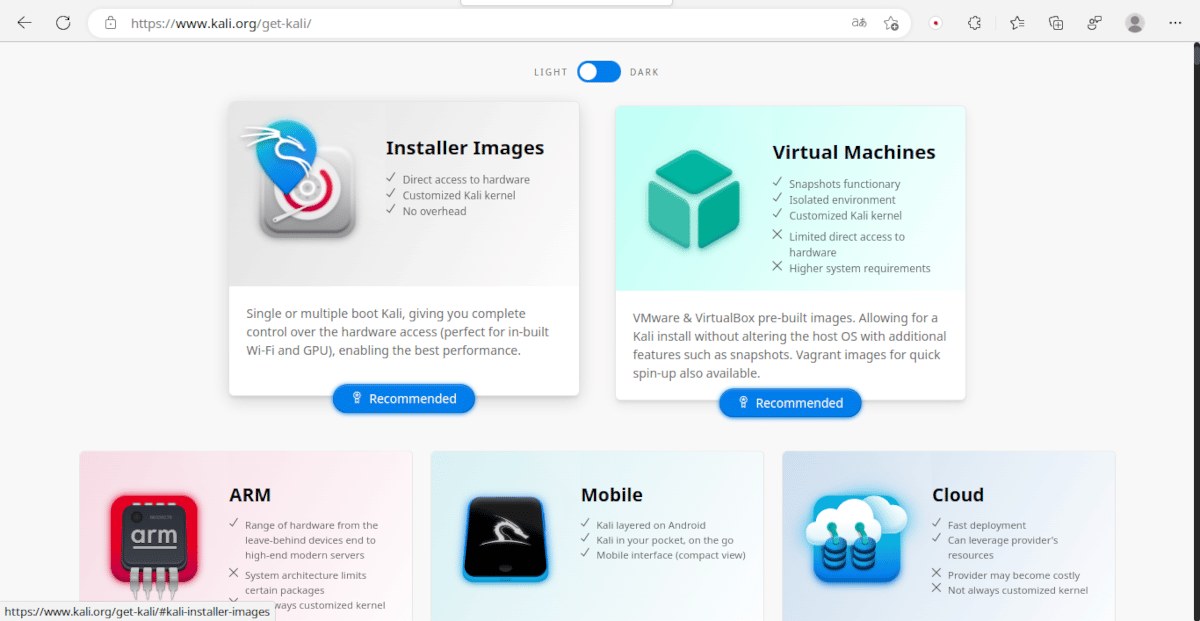

Kali Linux の Web サイトには、さまざまなダウンロード オプションがあります。 インストール可能なものもあれば、ライブモードをサポートするものもあります。

Kali Linux の特徴の XNUMX つは、まさにクロスプラットフォームと言えることです。 Raspberry Pi のようなシングル ボード コンピューターだけでなく、最も強力なパーソナル コンピューターでも実行できるためです。 そのため、ダウンロードするものを選択する際にいくつかのオプションがあります。

- インストール可能なイメージ: これらは、インターネット接続を必要とせずにインストールできます。 他の Linux ディストリビューションとは異なり、ライブ モードで実行することはできません (RAM をディスクのように使用します)。 どのオプションを選択すればよいかわからない場合は、インストール可能なバージョンをお勧めします。

- ネットワークでインストール可能なイメージ: このインストール メディアでは、パッケージをインストールするためにインターネット接続が必要です。 これには、最新バージョンがインストールされるという利点がありますが、インストールに時間がかかるという欠点があります。 以前の方法よりも必要な容量のサポートが少なく、ライブ モードもサポートされていません。

- ライブ画像: インストールしたり、インストール メディアとして使用したりせずに、DVD またはフラッシュ ドライブから実行できますが、以前の方法とは異なり、カスタマイズはサポートされていません。

- すべて: その名前が示すように、このオプションには、Kali Linux ツールの全範囲が完全に含まれています。 大容量の記憶媒体が必要で、Installable と Live の XNUMX つのバージョンがあります。

カスタマイズ

インストール可能なバージョンでは、デスクトップとさまざまなパッケージ カテゴリを選択できます秒。 デフォルトのデスクトップは XFCE ですが、他のデスクトップをインストールすることもできます。 同様に、このシステムは、グラフィカル インターフェイスのないアプリケーションでも使用できます。

利用可能なパッケージのコレクション (メタパッケージ)

メタパッケージは、一緒にインストールできるパッケージのカテゴリまたはコレクションです。 インストール中またはインストール後: それらのいくつかは次のとおりです。

- kali-デスクトップ-コア: グラフィカル インターフェイスを備えたアプリケーションに必要なツール

- カリ-デスクトップ-e17: 啓発ウィンドウマネージャー

- kali デスクトップ gnome: GNOMEデスクトップ

- カリ-デスクトップ-i3: i3 ウィンドウマネージャー

- kali-desktop-kde: KDEデスクトップ

- kali-desktop-lxde: LXDEデスクトップ

- カリデスクトップメイト: マットデスク

- カリ-デスクトップ-xfce: Xfceデスクトップ

- kali-tools-GPU: グラフィックカードを集中的に使用する必要があるツール

- kali-tools-ハードウェア: ハードウェア ハッキング ツール

- kali-tools-crypto-stego: 暗号化とステガノグラフィーに基づくツール

- kali-tools-ファジング: ファジング プロトコル用

- kali-tools-802-11:802.11: ワイヤレス ネットワーク用のツール

- kali-tools-bluetooth: Bluetooth デバイスの分析

- kali-tools-rfid: 無線自動識別ツール

- kali-tools-sdr: ソフトウェア無線ツール

- kali-tools-voip: Voice over IP ツール

- kali-tools-windows-リソース: Windows システムの分析用ツール。

インストール手順

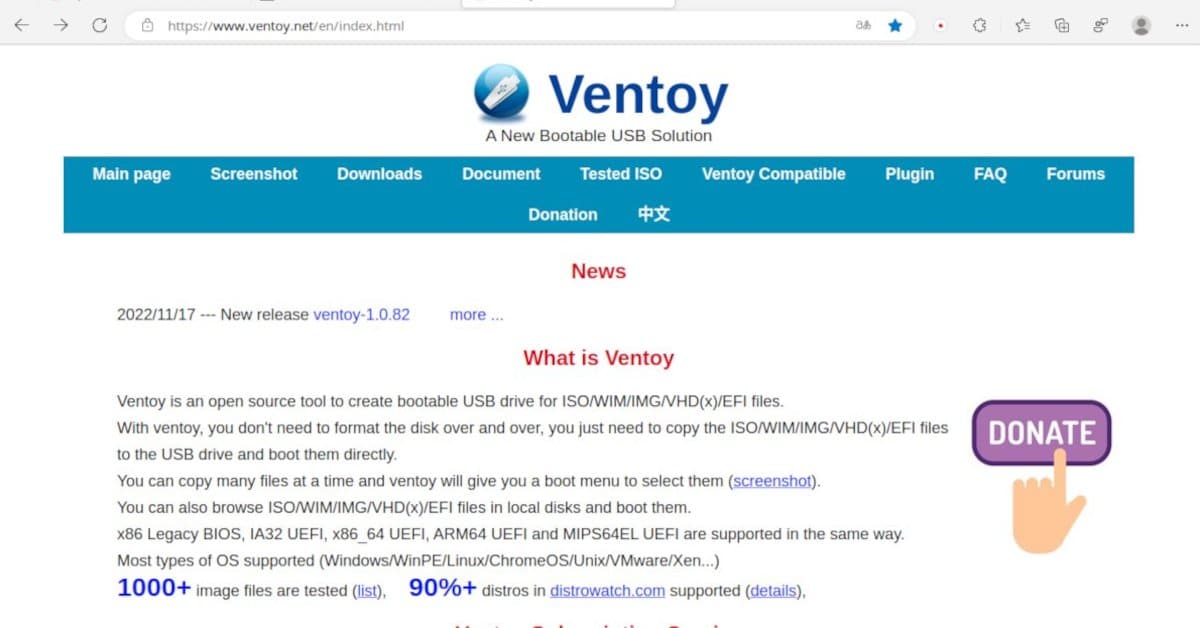

Kali Linux インストール メディアを作成するためのツールは多数ありますが、イメージをフラッシュ ドライブにドラッグするだけでよいため、Ventoy が理想的です。

前述したように、インストール方法が異なる Kali Linux には多くのバリエーションがあります。. 64 ビットのインストール可能なイメージに注目しましょう。 他のバージョンとアーキテクチャについては、 公式ドキュメント。

システム要件は次のとおりです。

- グラフィカル インターフェイスを使用しない場合は、128 MB の RAM (512 MB を推奨) と 2 GB のディスク容量。

- デフォルトで、2 GB の RAM と 20 GB のディスク容量 (デスクトップとパッケージのコレクションを含む)。

- 最もリソースを必要とするアプリケーションには、少なくとも 8 GB の RAM。

従う必要がある手順は次のとおりです。

- 放電 Kali Linux イメージ。

- イメージをインストール フラッシュ ドライブに保存します。 私のお勧めは使用することです ベントイ.

- BIOS オプションで、セキュア ブートを無効にし、ブート デバイスとしてフラッシュ ドライブを選択します。

- システムを再起動します。

- グラフィカルまたはテキスト インストール モードを選択します。

- 言語を選択します。

- 地理的な場所を示します。

- キーボード レイアウトを決定します。 スペインまたはラテンアメリカのスペイン人。

- システムは、ネットワーク接続のタイプを判別しようとします。 ワイヤレス ネットワークの場合は、対応するデータを入力する必要があります。

- 必要に応じて、ネットワーク内の機器を識別する名前を入力できます。

- 次は、氏名、ユーザー名、パスワードなどのアカウント データを入力することです。

- 次のステップは、タイムゾーンを決定することです。

- 次に触れるステップは、単純なものでも複雑なものでもかまいません。 インストーラーが利用可能なドライブを表示したら、ドライブ全体を使用するか、空のスペースを使用するか、Kali Linux をインストールする場所と使用するスペースを手動で設定するように指示できます。

- 選択を確認し、ディスクを暗号化するかどうかを決定します。

- インターネット接続にプロキシが必要な場合は、必要なデータを入力します。

- インストールするパッケージのカテゴリを選択します。

- ブートローダーをインストールする場所を決定します。

- インストールが完了したら、システムを再起動します。