偽のCCleanerアップデートが、「サプライチェーン攻撃」を通じて何千ものコンピューターに感染するために使用されました。

先週、それが知られるようになりました 何千ものASUSの顧客と他のXNUMXつの正体不明の企業がマルウェアを受け取っていました。 少なくともASUSの場合は セキュリティアップデートを装った。 このタイプの攻撃は、 「流通チェーンへの攻撃。 Linuxユーザーは安全ですか?

セキュリティ会社のKasperlyによると、犯罪者のグループがASUSアップデートシステムで使用されているサーバーを侵害することに成功しました。 これは彼らを可能にしました マルウェアを含むファイルのインストール。ただし、本物のデジタル証明書で署名されています。 この情報は、Symantecによっても確認されました。

サプライチェーン攻撃とは何ですか?

En 配布チェーンへの攻撃では、マルウェアはハードウェアの組み立てプロセス中に挿入されます。 また、中に発生する可能性があります オペレーティングシステムのインストールまたはその後の更新。 どちらも忘れないでください 後でインストールされるドライバまたはプログラム。 ASUSの場合が示すように、デジタル証明書を使用した信頼性の検証は成功していないようです。

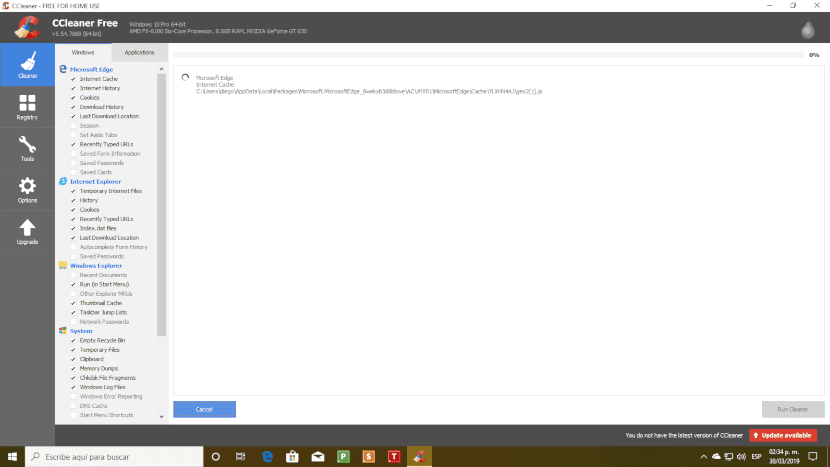

2017年、人気のあるWindowsプログラムであるCCleanerは、ディストリビューションチェーン攻撃を受けました。 偽のアップデートがXNUMX万台以上のコンピューターに感染しました。

流通チェーンに対する攻撃の種類

その同じ年、他のXNUMXつの同様のケースが知られていました。 犯罪者はサーバーインフラストラクチャに侵入して、偽の更新を配布しました。 この種の攻撃を実行するために、従業員の機器が危険にさらされます。 このようにして、内部ネットワークにアクセスし、必要なアクセス資格情報を取得できます。 ソフトウェア会社で働いている場合は、面白いプレゼンテーションを開いたり、職場のポルノサイトにアクセスしたりしないでください。

しかし、これがそれを行う唯一の方法ではありません。 攻撃者は、ファイルのダウンロードを傍受し、悪意のあるコードを挿入して、標的のコンピューターに送信する可能性があります。 これは、サプライチェーンの禁止として知られています。 HTTPSなどの暗号化されたプロトコルを使用しない企業は、侵害されたWi-Fiネットワークやルーターを介してこの種の攻撃を助長します。

セキュリティ対策を真剣に受け止めていない企業の場合、犯罪者 ダウンロードサーバーにアクセスできます。 ただし、デジタル証明書と検証手順を使用してそれらを無効にするだけで十分です。

別の危険源は 更新を個別のファイルとしてダウンロードしないプログラム。 アプリケーションはそれをメモリに直接ロードして実行します。

プログラムは最初から書かれていません。 多くの用途 サードパーティが提供するライブラリ、フレームワーク、および開発キット。 それらのいずれかが危険にさらされた場合、問題はそれを使用するアプリケーションに広がります。

これが、Googleアプリストアから50個のアプリにコミットする方法でした。

「サプライチェーンへの攻撃」に対する防御

購入したことがありますか 安いタブレット Androidで? それらの多く 彼らは付属しています ファームウェアにプリロードされた悪意のあるアプリケーション。 多くの場合、プリインストールされているアプリケーションにはシステム権限があり、アンインストールすることはできません。 モバイルアンチウイルスは通常のアプリケーションと同じ権限を持っているため、どちらも機能しません。

選択の余地がない場合もありますが、このタイプのハードウェアを購入しないことをお勧めします。 もうXNUMXつの可能な方法は、LineageOSまたはAndroidの他のバリアントをインストールすることですが、インストールにはある程度の知識が必要です。

このタイプの攻撃に対してWindowsユーザーが持つ唯一の最善の防御策は、ハードウェアデバイスです。 このようなことを扱って保護を求める聖人にろうそくを灯してください。

それが起こる このような攻撃を防ぐ立場にあるエンドユーザー保護ソフトウェアはありません。 変更されたファームウェアがそれらを妨害するか、攻撃がRAMで行われます。

それはの問題です セキュリティ対策の責任を取るように会社を信頼します。

Linuxと「サプライチェーン攻撃」

数年前、私たちはLinuxがセキュリティ問題に対して無防備であると信じていました。 ここ数年はそうではないことが証明されています。 公平ですが、 これらのセキュリティ問題は、悪用される前に検出および修正されました。

ソフトウェアリポジトリ

Linuxでは、フリーとオープンソースまたはプロプライエタリのXNUMX種類のソフトウェアをインストールできます。 最初の場合、 コードは、レビューしたい人なら誰でも見ることができます。 すべてのコードをレビューするための時間と知識を持った十分な人がいないため、これは実際の保護よりも理論的です。

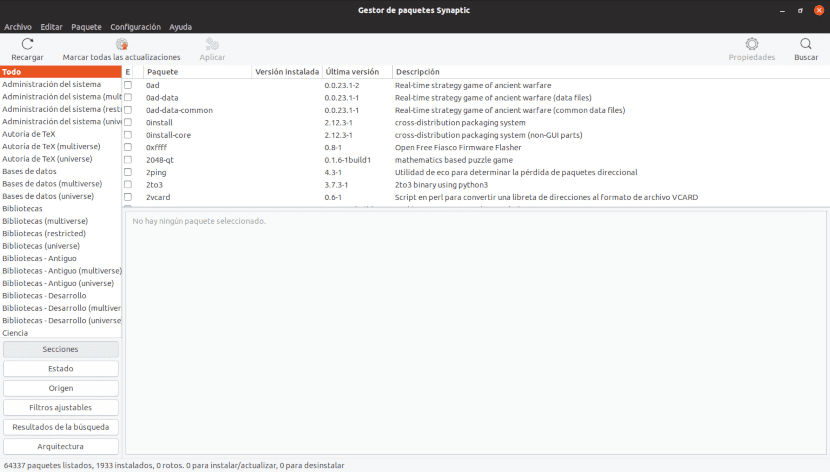

それが構成する場合はどうなりますか より良い保護はリポジトリシステムです。 必要なプログラムのほとんどは、各ディストリビューションのサーバーからダウンロードできます。 Y ダウンロードを許可する前に、その内容を注意深くチェックします。

セキュリティ政治

公式リポジトリと一緒にパッケージマネージャーを使用すると、悪意のあるソフトウェアをインストールするリスクが軽減されます。

のようないくつかのディストリビューション Debianは、安定したブランチにプログラムを含めるのに長い時間がかかります。 の場合 Ubuntu、オープンソースコミュニティに加えて、t各パッケージの整合性を検証する従業員を雇用しました 集計。 更新の投稿を担当する人はほとんどいません。 配布はパッケージを暗号化し、 署名はソフトウェアセンターによってローカルでチェックされます 設置を許可する前に各機器の。

興味深いアプローチは ポップ! OS、System76ノートブックに含まれているLinuxベースのオペレーティングシステム。

ファームウェアの更新は、新しいファームウェアを含むビルドサーバーと、新しいファームウェアが社内からのものであることを確認する署名サーバーを使用して配信されます。。 XNUMXつのサーバー シリアルケーブル経由でのみ接続。 XNUMXつの間にネットワークがないということは、入力が他のサーバーを介して行われた場合、サーバーにアクセスできないことを意味します。

System76は、メインサーバーとともに複数のビルドサーバーを構成します。 ファームウェアアップデートを検証するには、すべてのサーバーで同一である必要があります。

今日、cFlatpakおよびSnapと呼ばれる自己完結型の形式で配布されるプログラムはますます増えています。 e以来これらのプログラムはシステムコンポーネントと相互作用しません、 悪意のある更新が害を及ぼすことはありません。

とにかく、 最も安全なオペレーティングシステムでさえ、ユーザーの無謀さから保護されているわけではありません。 不明なソースからプログラムをインストールしたり、アクセス許可を誤って構成したりすると、Windowsとまったく同じ問題が発生する可能性があります。