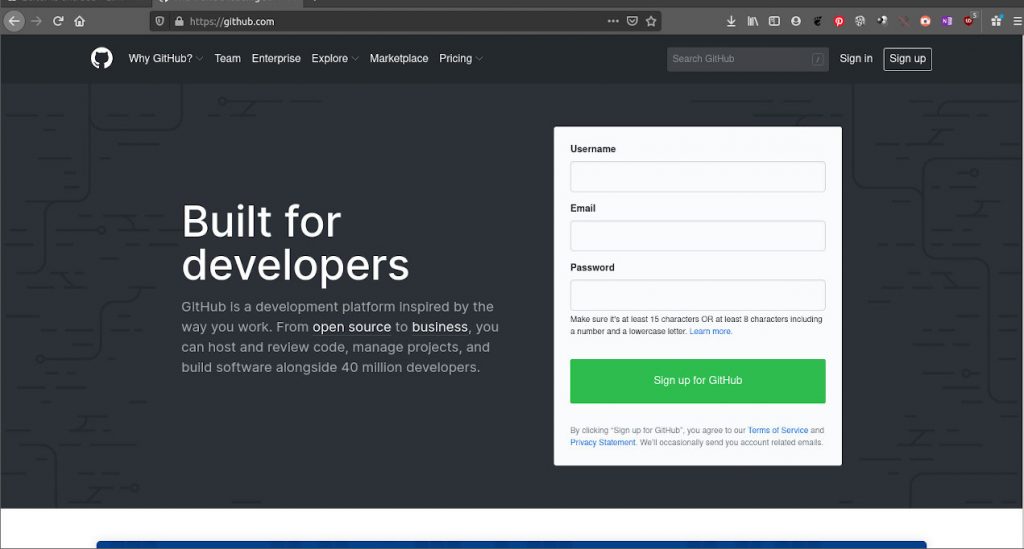

2020 コンピュータのセキュリティの観点から、今年は良い年ではありません。 デイビッド 彼は彼らに言った 先日、Zoomアカウントの販売。 そしてそれは 今回は、Microsoftのホスティングおよびバージョン管理サービスであるGitHubの番でした。 報告された そのユーザーの多くは、資格情報を収集して盗むために特別に設計されたフィッシングキャンペーンの犠牲者になっています GitHubログインページを模倣した外典ページを介して。

GitHubアカウントが盗まれました。 開発者とユーザーにとっての本当の危険

アカウントを管理した直後、彼は攻撃者は遅滞なくプライベートリポジトリのコンテンツをダウンロードし始めます。 する人を強調する 組織のアカウントおよび他の協力者の所有物です。

GitHubのセキュリティインシデント対応チーム(SIRT)によると、これらはリスクです

攻撃者がGitHubユーザーアカウントの資格情報を盗むことに成功した場合、攻撃者は個人のGitHubアクセストークンをすばやく作成するか、ユーザーがパスワードを変更した場合にアクセスを維持するためにアカウントでOAuthアプリケーションを承認できます。

SIRTによると、このフィッシングキャンペーンはSawfishと呼ばれ、 すべてのアクティブなGitHubアカウントに影響を与える可能性があります。

アカウントにアクセスするための主なツールはメールです。 メッセージはさまざまなトリックを使用して、受信者にテキストに含まれている悪意のあるリンクをクリックさせます。 不正なアクティビティが検出されたと言う人もいれば、リポジトリやターゲットユーザーのアカウント設定の変更について言及する人もいます。

欺瞞に陥り、クリックしてアカウントアクティビティを確認するユーザー 次に、偽のGitHubログインページにリダイレクトされ、資格情報が収集され、攻撃者が制御するサーバーに送信されます。

攻撃者が使用する偽のページ また、XNUMX段階認証コードをリアルタイムで取得します 時間ベースのワンタイムパスワード(TOTP)モバイルアプリを使用している場合の被害者の数。

これまでのSIRTの場合、ハードウェアベースのセキュリティキーで保護されているアカウントは、この攻撃に対して脆弱ではありません。

これが攻撃の仕組みです

知られていることから、 このフィッシングキャンペーンの優先被害者は、現在、さまざまな国のテクノロジー企業で働いているアクティブなGitHubユーザーです。 そして、彼らは公に知られている電子メールアドレスを使用してそうします。

フィッシングメールを送信するにはe以前に侵害された電子メールサーバーを使用するか、盗まれたAPI資格情報を利用して、正当なドメインを使用する 正当なバルクメールサービスプロバイダーから。

攻撃者はtまた、URL短縮サービスも利用しています ランディングページのURLを非表示にするように設計されています。 複数のURL短縮サービスをチェーン化して、検出をさらに困難にします。 さらに、侵害されたサイトからのPHPベースのリダイレクトの使用が検出されました。

攻撃から身を守るためのいくつかの方法

セキュリティ担当者の推奨事項によると、GitHubアカウントをお持ちの場合は、次のことを行うと便利です。

- パスワードを変更する

- XNUMXつのステップでリカバリコードをリセットします。

- パーソナルアクセストークンを確認します。

- ハードウェアまたはWebAuthn認証に切り替えます。

- ブラウザベースのパスワードマネージャを使用します。 これらは、以前にアクセスしたリンクではないことに気付くため、フィッシングに対するある程度の保護を提供します。

そしてもちろん、決して失敗しないもの。 電子メールで送信されたリンクは絶対にクリックしないでください。 手動でアドレスを書き込むか、ブックマークに入れてください。

とにかく、それは驚くべきニュースです。 私たちはソーシャルネットワークについて話しているのではなく、それ自体の説明によると次のようなサイトについて話しているのです。

Gitバージョン管理システムを使用してプロジェクトをホストするための共同ソフトウェア開発プラットフォーム。 コードはパブリックに保存されますが、プライベートに実行することもできます...

言い換えれば、そのユーザーは、私たちが使用するアプリケーションを作成する人々であり、したがってセキュリティ機能を追加する必要があります。 警察から盗むようなものです。