過去数か月は、Norton コンピュータ セキュリティ スイートにとってあまり良いものではなかったようです。 すでに 我々は持っていた 残念なことに、セキュリティ スイートに暗号通貨ソフトウェアが含まれていることを知らされました。 今、彼らはノートン パスワード マネージャーを攻撃しています。

パスワード マネージャーは不可欠なコンピューター セキュリティ ツールです。 パスワードを覚える必要がなくなるため、サービスごとに異なるパスワードを使用できます。 そのうちの XNUMX 人が攻撃されるのは、警察署に侵入するようなものです。

ノートンのパスワードマネージャーへの攻撃

NortonLifeLock (Avast と合併した Gen Digital と呼ばれる会社の一部) は、バーモント州の総合事務局に通信を送信し、先月中旬に、 「当社の顧客アカウントへの異常に大量のログイン失敗。」

同社によると:

1 年 2022 月 XNUMX 日ごろから、権限のない第三者が、ダークウェブなどの別のソースから取得したユーザー名とパスワードのリストを使用して、ノートンの顧客アカウントにログインしようとしたことが判明しました。 私たち自身のシステムは侵害されていません。

Norton の親会社である Gen Digital の広報担当者は次のように述べています。 最も悲観的なシナリオは、「Credential Stuffing 攻撃」として知られる手口によって 8000 のアカウントが侵害されることです。. Gen Digital は、ログイン試行が複数回失敗したアカウント所有者にマスターパスワードを変更し、追加のセキュリティ対策を実装するよう警告することで、925000 件の攻撃を防いだことを誇っています。

Credential Stuffing 攻撃とは何ですか?

Credential Stuffing 攻撃は、あるサービスのユーザー名とパスワードを別のサービスでテストすることで構成されます。 サイバー犯罪者は、あるサービスからユーザーとパスワードのリストを違法に取得し、他のサービスでそれらをテストします。これらのユーザーの怠惰または記憶の欠如に賭けて、アカウントを作成する新しい場所ごとに新しいリストを作成できないようにします。 一般に、これらのチェックはボットによって行われます。

ハリウッドが押し付けた信念にもかかわらず、 最高のコンピューター犯罪者は、テクノロジー ユーザーよりも心理学者としてのスキルが高いのです。 このタイプの攻撃は、ユーザーの 85% がパスワードを再利用しているという知識に基づいています。

統計的には、有効性は非常に低く、侵害される可能性があるアカウントは 1 件に 1000 件のみです。 これを Web 上の数百万のユーザー アカウントで乗算すると、これらのアカウントの多くにクレジット カード番号や戦略的サイトへのアクセス資格情報などの機密データが含まれている場合、その損害は計り知れません。

Credential Stuffing 攻撃から身を守る方法

複数回の試行に失敗した IP をブロックしたり、アクセスを遅らせたりするなどの従来のセキュリティ対策は、もはや効果的ではありません。 ボットは、さまざまなデバイスやさまざまな場所からの収入をシミュレートします。

この攻撃を防ぐ方法は次のとおりです。

- XNUMX 段階認証: これには、正当なユーザーがログインしようとしているユーザーであることを証明するデバイスまたはアプリ提供のコードの使用が含まれます。 最初のケースでは、身元を確認するためにテキストメッセージまたは電子メールで通知がユーザーに送信されます。 XNUMX 番目のステップでは、アプリケーションが (ランダムな要素に基づいて) コードを生成します。このコードは、アクセスしたいサービスのログイン フォームに入力する必要があります。

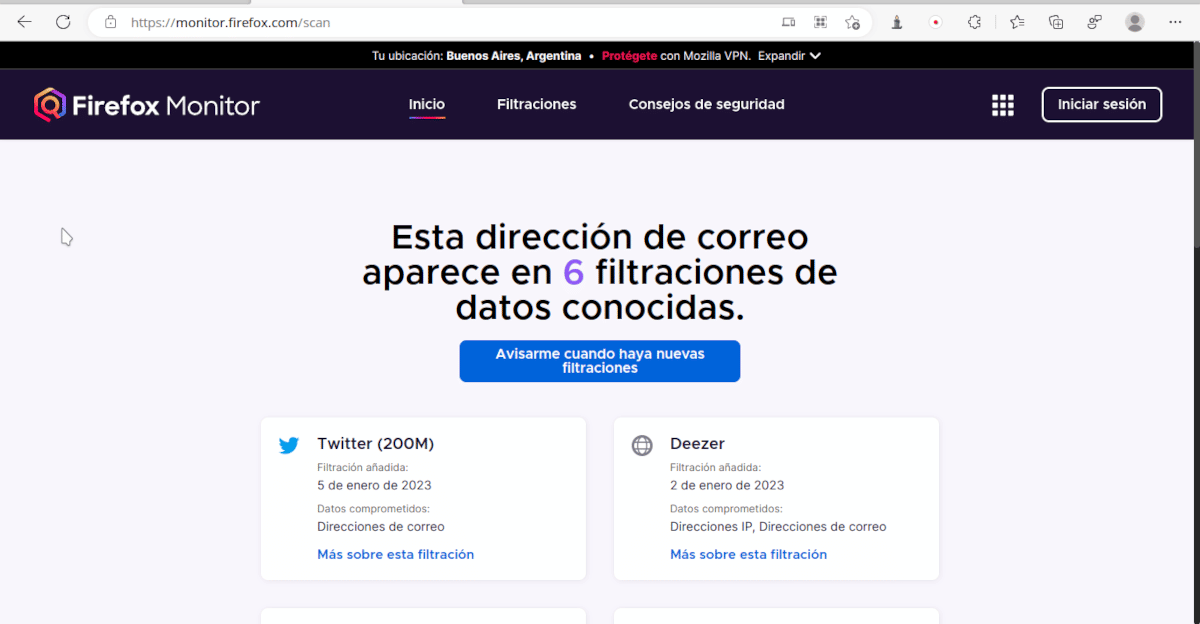

- Firefox モニター: Es ウェブ 電子メール アドレスがオンライン データ侵害の一部である場合に警告する Mozilla Foundation から。 この記事の上部にあるスクリーンショットは、メインのメール アドレスを入力して取得したものです。

- パスワードマネージャー: これは、サービスを覚えなくても各サービスに新しいサービスを割り当てることができるため、このタイプの攻撃に対する基本的な保護ツールです。 これは、ディストリビューションのリポジトリ、またはモバイル デバイスのアプリ ストアで、ブラウザー拡張機能として見つけることができます。 もちろん、これまでに使用したことのないマスターパスワードで保護してください