単に Intelは引き続きさまざまな脆弱性の標的になっています それはデータ漏えいにつながります、そして私達はここのブログでそれらについてたくさん話しました そしてこの新しいものでは、Intelも例外ではありません。

そして、それ アムステルダム自由大学の研究者チーム ha 新しい脆弱性を特定 (CVE-2020-0543) マイクロアーキテクチャ構造で インテルプロセッサの、それはという事実で注目に値する いくつかの指示の結果を復元することができます 別のCPUコアで実行します。

これは最初の脆弱性です 命令の投機的実行のメカニズムの、 別々のCPUコア間のデータ漏洩を可能にする (以前は、リークはカーネルのさまざまなスレッドに限定されていました。)

捜査官 彼らは問題をクロストークと呼んだ、ただし、Intelのドキュメントでは、この脆弱性をSRBDS(サンプル特殊レジスタバッファデータ)と呼んでいます。

CROSSTalkについて

この脆弱性は、XNUMX年前に導入されたMDS問題のクラスに属し、 サードパーティの分析方法の適用に基づいています マイクロアーキテクチャ構造のデータに。

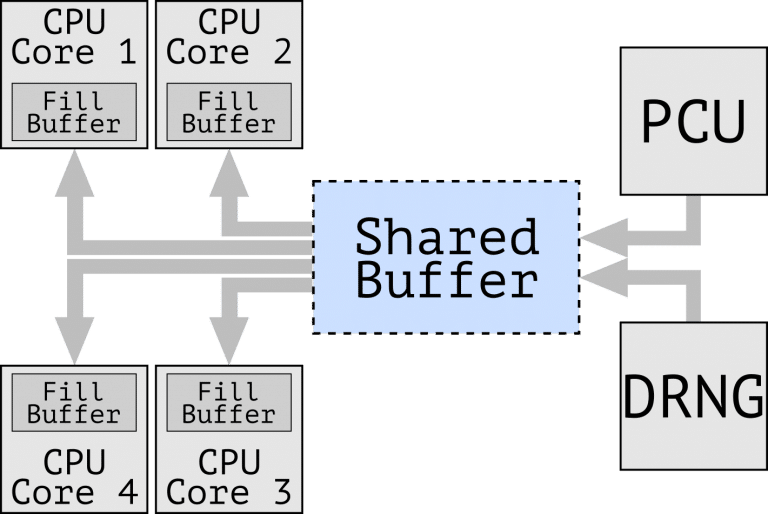

CROSSTalkの原則 RIDLの脆弱性に近い、ただし、リークの原因が異なります。 新しい脆弱性 中間バッファリークを操作します 以前に文書化されていない これはすべてのCPUコア間で共有されます。

問題の要点は、RDRAND、RDSEED、SGX EGETKEYなどの一部のマイクロプロセッサ命令が、SRR(特殊レジスタ読み取り)内部マイクロアーキテクチャ操作を使用して実装されていることです。

脆弱なプロセッサでは、SRRに返されるデータは、すべてのCPUコアに共通の中間バッファに入れられ、その後、起動が開始されるCPUの特定の物理コアに関連付けられたポピュレーションバッファに転送されます。読み取り操作。 次に、パディングバッファから、アプリケーションに表示されるレジスタに値がコピーされます。

中間共有バッファのサイズ キャッシュラインに対応その 通常、読み取られるデータのサイズよりも大きい 異なる読み取り操作は、バッファー内の異なるオフセットに影響します。

共有バッファーはフィルバッファー全体にコピーされるため、現在の操作に必要な部分だけでなく、他のCPUコアで実行される操作を含む他の操作からの残りのデータも移動されます。

攻撃が正常に組織化されている場合、システムで認証されたローカルユーザー 結果を決定することができます RDRAND、RDSEED、およびEGETKEY命令の実行 奇妙なプロセスで、またはIntel SGXエンクレーブ内で、 コードが実行されているCPUコアに関係なく。

捜査官 問題を発見したのは誰ですか 情報漏えいの可能性を実証したエクスプロイトプロトタイプを公開 システムでデジタル署名された操作をXNUMX回だけ実行した後、IntelSGXエンクレーブで処理されたECDSA秘密鍵を復元するためのRDRANDおよびRDSEED命令を通じて取得されたランダムな値。

これは、Core i3、i5、i7、i9、m3、Celeron、Atom、Xeon、Scalable Xeonなどを含む幅広いIntelデスクトップ、モバイル、サーバープロセッサが脆弱であることを示しています。

注目に値するのは Intelは2018年XNUMX月に脆弱性について通知を受けました 2019年XNUMX月に、CPUコア間のデータ漏洩を示すプロトタイプのエクスプロイトが提供されましたが、実装が複雑なため、ソリューションの開発が遅れました。

今日提案されているマイクロコードの更新では、 命令の動作を変更することで問題がブロックされます RDRAND、RDSEED、およびEGETKEYを使用して、共有バッファー内のデータを上書きし、残りの情報がそこに定着するのを防ぎます。

さらに、バッファアクセスの一時停止は、読み取りおよび書き込み操作が完了するまで適用されます。

副作用 この保護の 遅延の増加です RDRAND、RDSEED、およびEGETKEYが実行されると、異なる論理プロセッサでこれらの命令を同時に実行しようとするとパフォーマンスが低下します。 これらの機能は、一部のアプリケーションのパフォーマンスに悪影響を与える可能性があります。

見出しがわかりません。XNUMXつのポイントがある場合、コンマを付ける必要があります。そうです、「はい」にはアクセントがあります。