その通知 GitHubでさまざまな感染プロジェクトが検出されました マルウェア 人気のIDE「NetBeans」をターゲットとしています。 コンパイルプロセスで使用している マルウェアの配布を実行するため。

調査の結果、 問題のマルウェアの助けを借りて、 タコスキャナーと呼ばれていました、26 のオープン プロジェクトにバックドアが密かに隠されていた GitHub 上のリポジトリを使用します。 Octopus Scanner 出現の最初の痕跡は 2018 年 XNUMX 月のものです。

オープンソースのサプライチェーンを確保することは大きな課題です。 これは、セキュリティ評価や最新のCVEにパッチを適用するだけではありません。 サプライチェーンのセキュリティとは、ソフトウェア開発および配信エコシステム全体の整合性に関するものです。 コードの侵害から、CI / CDパイプラインを介したフロー、リリースの実際の配信に至るまで、ライフサイクル全体を通じて整合性とセキュリティの問題が失われる可能性があります。

タコスキャナーについて

このマルウェアが発見した NetBeansプロジェクトでファイルを検出し、独自のコードを追加できます プロジェクト ファイルと収集された JAR ファイルに保存します。

機能するアルゴリズムは、NetBeans ディレクトリを見つけることです。 ユーザー プロジェクトを使用して、このディレクトリ内のすべてのプロジェクトを反復処理します。 悪意のあるスクリプトをnbproject / cache.datに配置できるようにする nbproject / build-impl.xmlファイルに変更を加えて、プロジェクトがビルドされるたびにこのスクリプトを呼び出すようにします。

コンパイル中、 マルウェアのコピーが結果の JAR ファイルに含まれます。 追加の配布元になります。 たとえば、悪意のあるファイルは、前述の 26 のオープン プロジェクトのリポジトリに置かれていました。 同様に、新しいバージョンのビルドを公開するときに他のさまざまなプロジェクトでも使用できます。

9月XNUMX日、セキュリティ研究者から、GitHubでホストされている一連のリポジトリについて、意図せずにマルウェアを配信している可能性があることを通知するメッセージを受け取りました。 マルウェア自体を詳細に分析した結果、プラットフォームでこれまでに見たことのないものを発見しました。NetBeansプロジェクトを列挙し、ビルドプロセスとその結果のアーティファクトを使用して拡散するバックドアに配置するように設計されたマルウェアです。

別のユーザーが悪意のあるJARファイルを使用してプロジェクトをアップロードして開始する場合、 次の検索サイクル NetBeansの導入と悪意のあるコードの導入 システムで起動します、これは自己増殖型コンピュータウイルスの作業モデルに対応します。

この悪意のあるコードには、自己配布機能に加えて、システムへのリモート アクセスを提供するバックドア機能も含まれています。 インシデントが分析された時点では、バックドア管理 (C&C) サーバーはアクティブではありませんでした。

全体として、影響を受けたプロジェクトを研究するとき、 4つの感染変異種が明らかになった。 アクティブ化するオプションの XNUMX つで Linuxのバックドア、自動実行ファイル«$ HOME/.config/autostart/octo.desktop» Windows では、タスクを schtasks 経由で起動して開始しました。

このバックドアは、開発者が開発したコードにマーカーを追加したり、独自システムからのコード漏洩を調整したり、機密データを盗んだり、アカウントをキャプチャしたりするために使用される可能性があります。

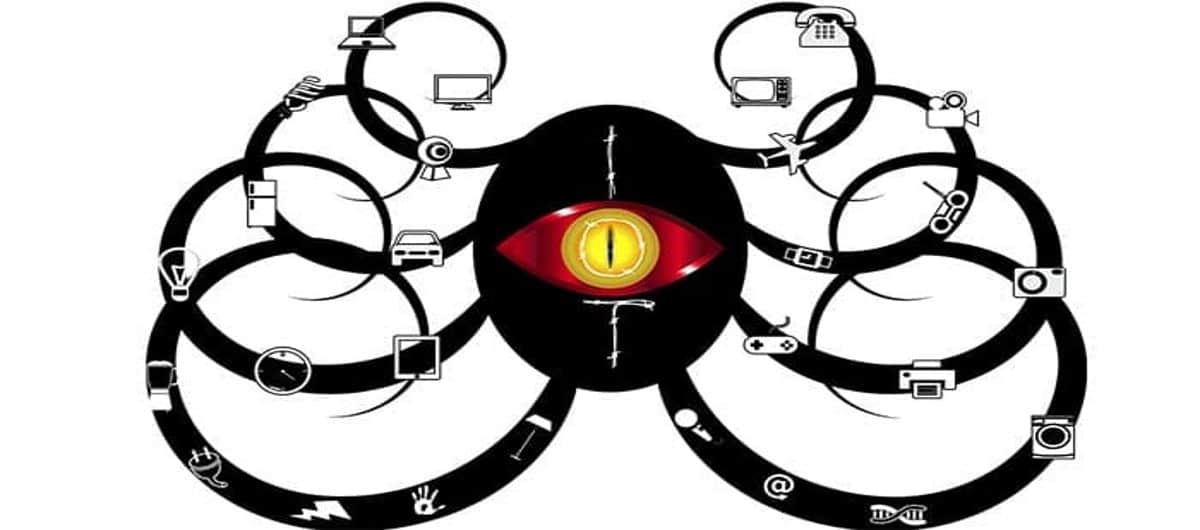

以下は、Octopusスキャナー操作の概要です。

- ユーザーの NetBeans ディレクトリを特定する

- NetBeans ディレクトリ内のすべてのプロジェクトをリストします。

- cache.datanbproject /cache.datにコードをロードします

- nbproject/build-impl.xml を変更して、NetBeans プロジェクトがビルドされるたびにペイロードが実行されるようにします。

- 悪意のあるペイロードが Octopus スキャナのインスタンスである場合、新しく作成された JAR ファイルも感染します。

GitHub 研究者は排除していない 悪意のあるアクティビティは NetBeans に限定されず、Octopus Scanner の他の亜種が存在する可能性がある これは、Make、MsBuild、Gradle、およびその他のシステムに基づくビルドプロセスに統合できます。

影響を受けるプロジェクトの名前は言及されていませんが、GitHub でマスク「CACHE.DAT」を検索すると簡単に見つけることができます。

悪意のある活動の痕跡が見つかったプロジェクトには次のようなものがあります。 V2Mp3Player、JavaPacman、Kosim-Framework、2D-Physics-the Simulations、PacmanGame、GuessTheAnimal、SnakeCenterBox4、CallCenter、ProyectoGerundio、pacman-java_ia、SuperMario-FR-。

出典 https://securitylab.github.com/

Microsoft が github を買収したとき:

https://www.google.es/amp/s/www.xataka.com/aplicaciones/oficial-microsoft-compra-github-7-500-millones-dolares/amp?espv=1

偶然すぎる、エヘム。