כלא באש היא מסגרת המפתחת מערכת לביצוע מבודד של יישומים גרפיים, קונסולה ושרת. באמצעות Firejail ממזער את הסיכון לפגיעה במערכת ראשי בעת הפעלת תוכניות לא אמינות או שעלולות להיות פגיעות. התוכנית כתובה ב- C, מופצת ברישיון GPLv2 ויכולה לעבוד על כל הפצת לינוקס.

כלא באש משתמש במרחבי שמות, AppArmor וסינון שיחות מערכת (seccomp-bpf) על לינוקס לבידוד. לאחר תחילתה, התוכנית וכל תהליכי הצאצא שלה משתמשים בייצוגים נפרדים של משאבי ליבה, כגון מחסנית הרשת, טבלת התהליכים ונקודות ההרכבה.

ניתן לשלב יישומים תלויים בארגז חול משותף. אם תרצה, ניתן להשתמש ב- Firejail גם להפעלת מכולות Docker, LXC ו- OpenVZ.

על כיבוי אש

שלא כמו כלי בידוד מכולות, Firejail פשוט מאוד לתצורה ואינו דורש הכנת תמונת מערכת: הרכב המכולה נוצר על בסיס התוכן של מערכת הקבצים הנוכחית והוא מוסר לאחר סיום היישום.

Se לספק כלים גמישים לקביעת כללי גישה למערכת הקבצים, ניתן לקבוע לאילו קבצים וספריות גישה נדחתה או נדחתה, לחבר מערכות קבצים זמניות (tmpfs) לנתונים, להגביל גישה לקריאה בלבד לקבצים או ספריות, לשלב ספריות באמצעות bind-mount ו- overlayfs.

עבור מספר גדול של יישומים פופולריים, כולל Firefox, Chromium, VLC, בין היתר, הוכנו פרופילי בידוד שיחות מהקופסה.

כדי להשיג את ההרשאות הדרושות להגדרת ארגז חול, ההפעלה של כיבוי האש מותקנת עם דגל השורש SUID (לאחר האתחול, ההרשאות מתאפסות).

מה חדש ב- Firejail 0.9.62?

בגרסה החדשה הזו מודגש כי מגיע עם פרופילים נוספים שנוספים להפעלת האפליקציה מבודד איתו המספר הכולל של פרופילים מגיע עד 884.

חוץ מזה הגדרת מגבלת העתק הקובץ נוספה לקובץ התצורה /etc/firejail/firejail.config, זה מאפשר לך להגביל את גודל הקבצים שיועתקו לזיכרון באמצעות האפשרויות "–private- *" (כברירת מחדל, המגבלה מוגדרת ל- 500MB).

שיחת ה- chroot מתבצעת כעת לא על בסיס הנתיב, אלא משתמשת בנקודות הרכבה על בסיס מתאר הקבצים.

מהשינויים האחרים:

- בפרופילים מותר לבאגים.

- סינון משופר של שיחות מערכת באמצעות מנגנון seccomp.

- ניתן זיהוי אוטומטי של דגלי מהדר.

- ספריית / usr / share רשימת היתרים למגוון פרופילים.

- סקריפטים חדשים של עוזר gdb-firejail.sh ו- sort.py התווספו לקטע העריסה.

- הגנה משופרת בשלב ביצוע קוד מועדף (SUID).

- עבור פרופילים, סימנים מותנים חדשים HAS_X11 ו- HAS_NET מיושמים כדי לאמת את נוכחותו של שרת ה- X והגישה לרשת.

כיצד להתקין את Firejail ב- Linux?

למי שמעוניין להיות מסוגל להתקין את Firejail בהפצת לינוקס שלהם, הם יכולים לעשות זאת בהתאם להוראות שאנחנו חולקים להלן.

על דביאן, אובונטו ונגזרות ההתקנה היא די פשוטה מאז הם יכולים להתקין את Firejail מהמאגרים של תפוצתו או שהם יכולים להוריד את חבילות הדיב המוכנות מן sourceforge.

במקרה של בחירה בהתקנה ממאגרים, פשוט פתח מסוף ובצע את הפקודה הבאה:

sudo apt-get install firejail

או אם הם החליטו להוריד את חבילות deb, הם יכולים להתקין עם מנהל החבילות המועדף עליהם או מהמסוף עם הפקודה:

sudo dpkg -i firejail_0.9.62_1*.deb

ואילו במקרה של Arch Linux ונגזרות מכאן, פשוט רוץ:

sudo pacman -S firejail

במקרה של פדורה, RHEL, CentOS, OpenSUSE או כל הפצה אחרת עם תמיכה בחבילות סל"ד יכולה לקבל את החבילות מ הקישור הבא.

וההתקנה נעשית באמצעות:

sudo rpm -i firejail-0.9.62-1.x86_64.rpm

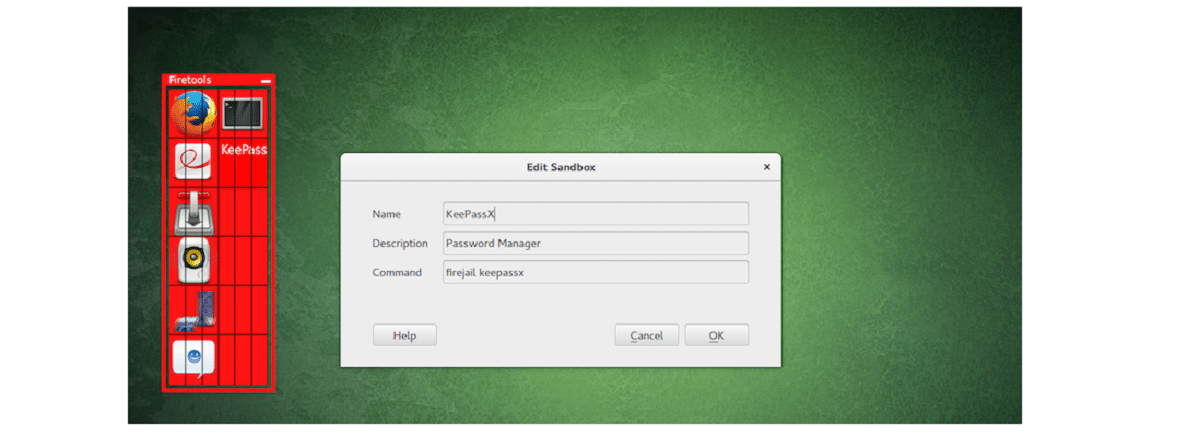

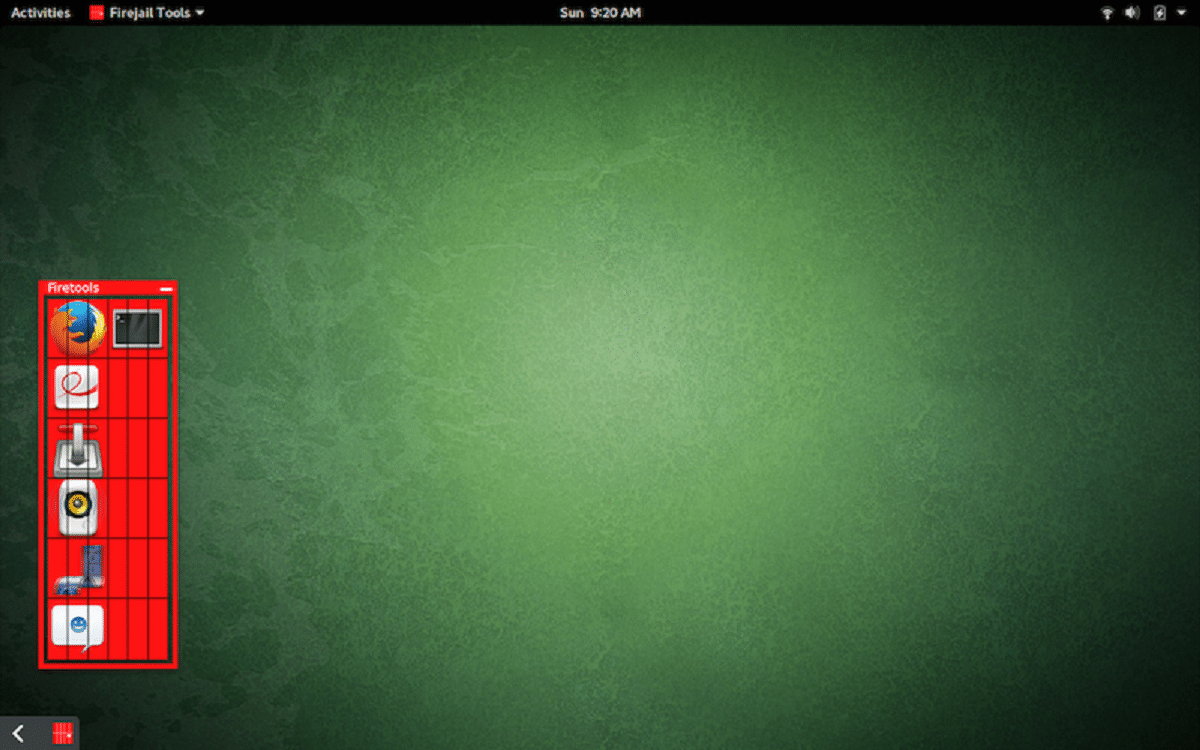

תצורה

לאחר ההתקנה, כעת נצטרך להגדיר את ארגז החול וגם עלינו להפעיל את AppArmor.

ממסוף אנחנו הולכים להקליד:

sudo firecfg sudo apparmor_parser -r /etc/apparmor.d/firejail-default

כדי לדעת את השימוש והאינטגרציה שלו תוכלו להתייעץ עם המדריך שלו בקישור הבא.