2020 זו לא שנה טובה מבחינת אבטחת המחשב. דוד אמר להם לפני כמה ימים מכירת חשבונות זום. ונראה כי הפעם הגיע תורו של GitHub, שירות אירוח ובקרת הגרסאות של מיקרוסופט. דווח על כך רבים מהמשתמשים בה הם קורבנות מסע פישינג שנועד במיוחד לאסוף ולגנוב את תעודותיהם דרך דפים אפוקריפיים המדמים את דף הכניסה של GitHub.

חשבונות GitHub נגנבים. סכנה ממשית למפתחים ולמשתמשים

מיד לאחר השתלטות על חשבון, הואהתוקפים ממשיכים להוריד את תוכן המאגרים הפרטיים ללא דיחוי, מדגישים את מי ש הם רכוש חשבונות הארגון ומשתפי פעולה אחרים.

על פי צוות התגובה לאירועי אבטחה של GitHub (SIRT), אלה הסיכונים

אם התוקף גונב את אישורי חשבון המשתמש של GitHub, הם יכולים ליצור במהירות אסימוני גישה אישיים של GitHub או לאשר ליישומי OAuth בחשבון לשמור על הגישה במקרה שהמשתמש ישנה את הסיסמה שלהם.

על פי ה- SIRT, קמפיין פישינג זה בשם Sawfish, זה יכול להשפיע על כל חשבונות GitHub הפעילים.

הכלי העיקרי לגישה לחשבונות הוא דוא"ל. ההודעות משתמשות בטריקים שונים כדי לגרום לנמענים ללחוץ על הקישור הזדוני הכלול בטקסט: יש האומרים כי זוהתה פעילות לא מורשית, בעוד שאחרים מזכירים שינויים במאגרים או בהגדרות החשבון של משתמש היעד.

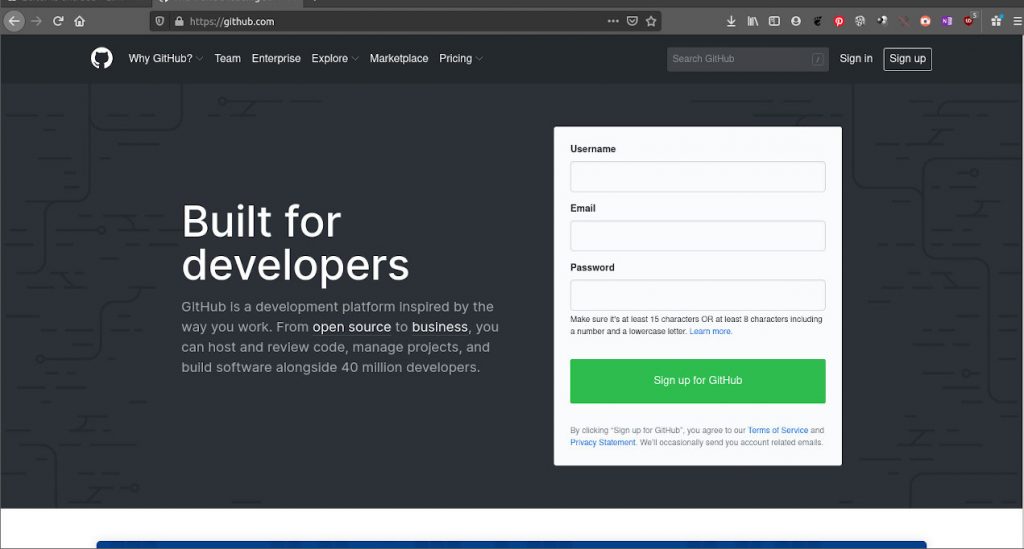

משתמשים שנופלים על הטעיה ולוחצים לבדוק את פעילות החשבון שלהם לאחר מכן הם מנותבים לדף כניסה מזויף של GitHub האוסף את תעודותיהם ושולח אותם לשרתים הנשלטים על ידי התוקף.

העמוד המזויף המשמש את התוקפים תוכלו גם לקבל את קודי האימות הדו-שלבי בזמן אמת של קורבנות אם הם משתמשים באפליקציית סלולר מבוססת סיסמא חד פעמית (TOTP).

עבור SIRT עד כה, חשבונות המוגנים על ידי מפתחות אבטחה מבוססי חומרה אינם פגיעים להתקפה זו.

כך פועל ההתקפה

ככל הידוע, הקורבנות המועדפים על קמפיין פישינג זה הם כיום משתמשי GitHub הפעילים בחברות טק במדינות שונות והם עושים זאת באמצעות כתובות דוא"ל ידועות בציבור.

כדי לשלוח דוא"ל התחזות sהשתמש בדומיינים לגיטימיים, באמצעות שרתי דוא"ל שנפרצו בעבר או בעזרת אישורי API גנובים מספקי שירותי דוא"ל בכמות גדולה.

התוקפים tהם גם משתמשים בשירותי קיצור כתובות אתרים נועד להסתיר את כתובות האתרים של דפי הנחיתה. הם אפילו משרשרים יחד שירותי קיצור כתובות אתרים מרובים כדי להקשות על הגילוי. בנוסף, זוהה השימוש בהפניות מחדש מבוססות PHP מאתרים שנפגעו.

כמה דרכים להתגונן מפני התקפה

על פי המלצות האחראים לביטחון, אם יש לך חשבון GitHub, עליך לבצע את הפעולות הבאות:

- שנה סיסמא

- אפס את קודי השחזור בשני שלבים.

- סקור אסימוני גישה אישיים.

- עבור לחומרה או אימות WebAuthn.

- השתמש במנהל סיסמאות מבוסס דפדפן. אלה מספקים מידה של הגנה מפני פישינג מכיוון שהם יבינו שזה לא קישור שביקרתם בו בעבר.

וכמובן, כזה שלעולם לא נכשל. לעולם אל תלחץ על קישור שנשלח אליך בדוא"ל. כתוב את הכתובת באופן ידני או סמן אותה בסימניות.

בכל מקרה, אלה חדשות מפתיעות. אנחנו לא מדברים על רשת חברתית אלא על אתר שלפי התיאור שלו הוא:

פלטפורמה משותפת לפיתוח תוכנה לאירוח פרויקטים המשתמשים במערכת בקרת גרסאות Git. הקוד נשמר באופן ציבורי, אם כי ניתן לעשות זאת גם באופן פרטי ...

במילים אחרות, המשתמשים בו הם האנשים שיוצרים את היישומים בהם אנו משתמשים ולכן עליהם להוסיף תכונות אבטחה. זה משהו כמו גניבה ממשטרת המשטרה.