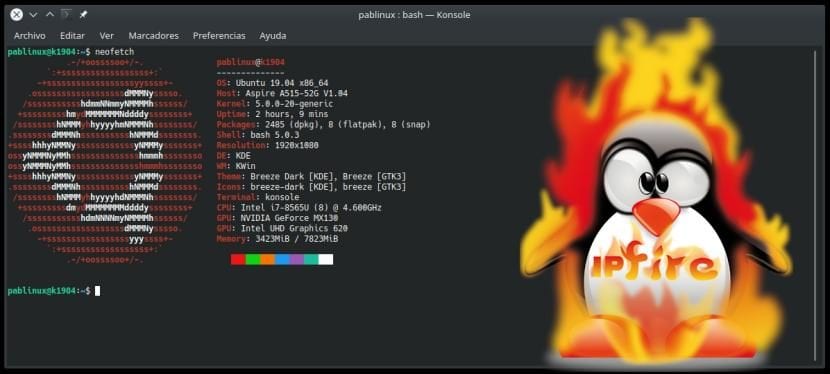

La scorsa settimana, molte distribuzioni Linux hanno rilasciato nuove versioni del loro kernel per correggere vari difetti di sicurezza che sono stati scoperti di recente. Poche ore fa, Michael Tremer ha annunciato la disponibilità di iFire 2.23 Aggiornamento Core 134, una nuova versione di manutenzione che arriva principalmente per correggere o evitare di sfruttare gli stessi bug, tra cui quello noto come SACK Panic. Nel caso non lo sapessi, IPFire è un firewall open source basato su Linux.

SACCO Panico Colpisce i segmenti di rete del kernel Linux dei segmenti TCP di consapevolezza selettiva elaborati. Riguarda gravi falle di sicurezza che potrebbe consentire a un utente malintenzionato remoto di causare il tagging come un attacco di panico SACK tramite denial of service. Nello specifico, stiamo parlando di due errori: il primo potrebbe causare un kernel panic e il secondo potrebbe indurre il sistema a trasmettere tutti i piccoli pacchetti in modo che quei trasferimenti utilizzino tutta la larghezza di banda e causino un sovraccarico.

Altre modifiche incluse in IPFire 2.23

- Il Captive Portal è stato migliorato per essere visualizzato dopo un riavvio di IPFire.

- La crittografia GCM viene ora utilizzata prima di CBC per le connessioni TLS.

- I caratteri di sottolineatura sono ora supportati per gli indirizzi e-mail immessi nell'interfaccia utente Web.

- La traduzione francese è stata aggiornata, così come le traduzioni per varie stringhe.

- Diversi componenti sono stati aggiornati all'ultima versione, come Bind 9.11.8, Unbound 1.9.2 e Vim 8.1.

Per gli utenti che stanno già utilizzando versioni precedenti di IPFire, è possibile eseguire l'aggiornamento a IPFire 2.23 dal sistema di aggiornamento del pacchetto che include lo stesso software. Gli utenti che desiderano eseguire una nuova installazione possono farlo scaricando i programmi di installazione da questo link. Considerando che i bug sono stati etichettati come "gravi", non avrei aspettato molto per aggiornarli.