La cosa buona dell'open source è che ci sono opzioni per tutti i gusti. È inevitabile che se scrivi un articolo elencando i motivi che ti portano a preferire un'opzione rispetto a un'altra, riceverai inevitabilmente commenti da chi sceglie la seconda, spiegando i motivi della loro scelta. il sabato Ho commentato che Ho preferito usare i client BitTorrent su aMule. I sostenitori di questo programma hanno risposto con il loro punto di vista. Se non conosci aMule, ti consiglio di leggerli. Saranno indubbiamente istruttivi.

Ovviamente la tua posizione non invalida la mia. Ho sempre chiarito che era la mia opinione personale. Non sono una persona molto paziente, di solito non cerco gioielli cinematografici e, salvo criticità, preferisco soluzioni chiavi in mano prima di dover configurare. Quindi non mi piace aMule. Oltre a ciò, el La condivisione di file utilizzando il protocollo BitTorrent presenta vantaggi di cui voglio parlare.

Ma, per farlo, bisogna prima mettersi d'accordo su alcuni concetti.

Che cos'è una rete peer-to-peer (P2P)?

ED2K e Kademlia, i due protocolli che abbiamo citato nell'articolo precedente sopracitato, e BitTorrent sono protocolli di comunicazione per reti Peer-to-Peer o P2P. Una traduzione approssimativa sarebbe coppia per coppia e si riferisce a due o più computer interconnessi per condividere risorse senza la necessità dell'intervento di un server centrale. Se vuoi che li definisca in modo più accademico, mettiamola così:

Un modello di comunicazione in cui ogni elemento della rete ha le stesse capacità e ognuno di loro può avviare la comunicazione.

In altre parole, differisce dal modello client-server utilizzato, ad esempio nei download diretti, in cui la comunicazione viene avviata dal client e il server può inviare una sola risposta. I membri di una rete P2P sono chiamati "peer" perché hanno tutti le stesse capacità.

Possiamo distinguere due tipi di reti P2P:

- P2P ibrido: è necessario un intermediario per aiutare i colleghi a trovare e connettersi. È il caso del protocollo ED2K e della prima implementazione del protocollo BitTorrent.

- P2P puro: un server centrale non interviene affatto e qualsiasi membro può disconnettersi dalla rete senza influire sul suo funzionamento. Il protocollo Kademlia e i client BitTorrent che incorporano la tecnologia delle tabelle hash distribuite (DHT) funzionano con questa modalità.

Funzionalità del protocollo BitTorrent

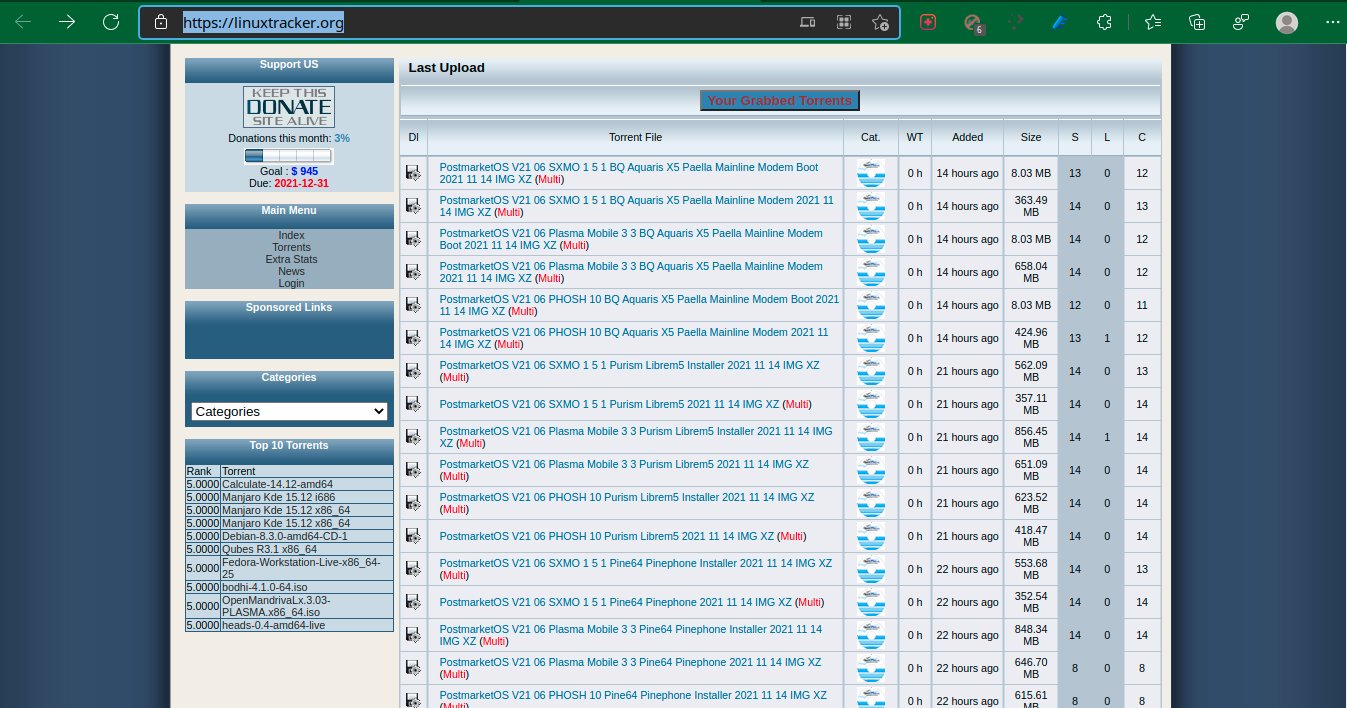

Linux Tracker è un tracker popolare che consente ai client BitTorrent di trovare, scaricare e condividere le distribuzioni Linux più popolari.

Una rete BitTorrent è composta da un gruppo di computer chiamato "sciame". Il processo inizia quando uno dei partecipanti carica un file utilizzando un client BitTorrent. La funzione del client BitTorrent è quella di contattare un "tracker" che è stato specificato nel file .torrent al momento della sua creazione. Il tracker è un server speciale che tiene traccia dei computer connessi occupandosi di condividere i loro indirizzi IP con altri client BitTorrent nello sciame. Grazie a questo possono connettersi tra loro.

Come ho accennato nella classificazione delle reti P2P, Esiste anche un sistema torrent decentralizzato che consente ai client BitTorrent di comunicare tra loro senza la necessità di server centrali. I client BitTorrent utilizzano la tecnologia Distributed Hash Table (DHT) che consente a ciascun client BitTorrent di funzionare come un nodo. Con questa modalità, quando viene aggiunto un torrent utilizzando un "collegamento magnetico", il nodo DHT contatta i nodi vicini e quegli altri nodi contattano altri nodi finché non individuano le informazioni sul torrent.

In altre parole, ogni coppia diventa un tracker. La tecnologia DHT può funzionare in combinazione con i tracker tradizionali fornendo ridondanza in caso di guasto del tracker. In effetti, i siti Web che raccolgono collegamenti torrent spesso forniscono entrambe le opzioni.

Nel prossimo articolo approfondiremo il funzionamento del protocollo BitTorrent

Il problema con l'articolo amule che menzioni non è che preferisci usare torrent prima di amule, ognuno usa quello che vuole e va meglio. Il punto è che alla fine dell'articolo hai detto che non ne consigliavi l'installazione e che non è né giusto né serio.

Che ti piaccia di più il torrent non significa che amule non sia un programma valido e ovviamente lo è a seconda dei casi e quello è stato il tuo grosso errore, perché fai capire al lettore che amule non è una buona opzione. Non va bene criticare un'alternativa così alla leggera e con così poco giudizio.

Quale sarebbe il problema?

Sono un semplice utente, non un esperto di sicurezza informatica o un ufficiale delle forze dell'ordine. Neanche un prete.

Quello che consiglio o sconsiglio è irrilevante.

In quanto ti sbagli, stai scrivendo un articolo su un blog che molte persone possono leggere e parlando male di un'applicazione potresti screditarla ingiustamente, ecco perché lo dicevo.

Se scrivi un articolo in un blog pubblico, devi essere responsabile di quello che scrivi, non devi essere un prete, un agente della legge e quelle cose che dici.