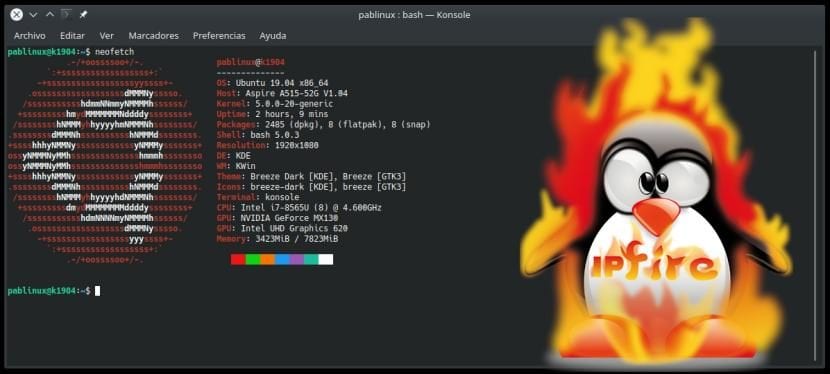

Minggu lalu, banyak distribusi Linux merilis versi baru dari kernel mereka untuk memperbaiki berbagai kelemahan keamanan yang baru-baru ini ditemukan. Beberapa jam yang lalu, Michael Tremer mengumumkan ketersediaan IPFire 2.23 Pembaruan Inti 134, versi pemeliharaan baru yang terutama datang untuk memperbaiki atau menghindari eksploitasi bug yang sama, di antaranya adalah yang dikenal sebagai SACK Panic. Jika Anda tidak tahu, IPFire adalah firewall open source berbasis Linux.

KARAK Panik Ini mempengaruhi segmen jaringan kernel Linux dari segmen TCP Kesadaran Selektif yang diproses. Adalah tentang kelemahan keamanan yang serius yang dapat memungkinkan pengguna jahat jarak jauh menyebabkan penandaan sebagai serangan SACK Panic melalui penolakan layanan. Secara khusus, kita berbicara tentang dua kegagalan: yang pertama dapat menyebabkan kepanikan kernel dan yang kedua dapat mengelabui sistem agar mentransmisikan semua paket kecil sehingga transfer tersebut akan menggunakan semua bandwidth dan menyebabkan overhead.

Perubahan lain termasuk dalam IPFire 2.23

- Portal Tawanan telah ditingkatkan untuk ditampilkan setelah IPFire restart.

- Enkripsi GCM sekarang digunakan sebelum CBC untuk koneksi TLS.

- Garis bawah sekarang didukung untuk alamat email yang dimasukkan di antarmuka pengguna web.

- Terjemahan Prancis telah diperbarui, serta terjemahan untuk berbagai string.

- Beberapa komponen telah diupdate ke versi terbaru, seperti Bind 9.11.8, Unbound 1.9.2, dan Vim 8.1.

Untuk pengguna yang sudah menggunakan versi IPFire sebelumnya, itu dapat ditingkatkan ke IPFire 2.23 dari sistem peningkatan paket yang menyertakan perangkat lunak yang sama. Pengguna yang ingin melakukan penginstalan baru dapat melakukannya dengan mendownload penginstal dari link ini. Mengingat bug tersebut diberi label "serius", saya tidak akan menunggu lama untuk memperbaruinya.