Rengeteg Linux disztribúció van, bár legtöbbjük nem járul hozzá semmi nagyon hasznoshoz vagy új. Ebben a bejegyzésben az egyik kivétellel fogunk foglalkozni, mivel látni fogjuk, hogyan kell telepíteni KaliLinux.

Ez a Debian-alapú disztribúció számítógépes biztonsági tevékenységekhez lett testreszabva, kétségtelenül a technológiai tevékenység egyik ágazata, amely a következő években a legnagyobb mértékben fog növekedni. Az a tény, hogy a Kali Linux által tartalmazott összes eszköz ingyenes és ingyenes lesz (amellett, hogy nyílt forráskódú), kétségtelenül megfontolandó lehetőség.

Mi az a penetrációs teszt

A Kali Linux egy disztribúció penetrációs tesztek futtatására.

A penetrációs teszt az uEgy módszer a számítógépes rendszerek sebezhetőségeinek felderítésére támadás szimulálásával akárcsak a bűnözők.

A folyamat a következő lépésekből áll

- tervezés: Ebben a szakaszban meghatározzák a teszt céljait, és azt, hogy a rendszer mely részében kerüljön végrehajtásra. Azt is meghatározza, hogy milyen típusú ellenőrzéseket kell végrehajtani, és összegyűjti a szükséges információkat a sikerességükhöz.

- Felfedezés: Ebben a szakaszban megpróbálják megérteni, hogy a vizsgált alkalmazás hogyan reagál a behatolási kísérletekre. Ez megtehető az alkalmazás kódjának elemzésével a futtatás előtt vagy futás közben.

- A gyenge pontok keresése és felhasználása: Ebben a szakaszban különböző típusú számítógépes támadásokat tesztelnek a sebezhetőségek felderítése érdekében, és miután felfedezték, megpróbálják kihasználni azokat.

- Hozzáférés tartóssága: Ennek a szakasznak az a célja, hogy a jogosulatlan hozzáférést a lehető leghosszabb ideig észrevegyék.

- Elemzés: A teszt befejezése után meghatározza, hogy mely sebezhetőségeket észlelték, milyen információkat szereztek be, és mennyi ideig tartott a támadás anélkül, hogy észlelték volna.

A penetrációs teszteknek többféle típusa van. Néhány közülük:

- Külső tesztek: A számítógépes rendszer azon részeire irányulnak, amelyek kívülről is elérhetők. Ez a mobilalkalmazások, webhelyek, e-mail szerverek vagy domain nevek esete. Megpróbálják majd ezeket felhasználni személyes adatokhoz való hozzáférésre.

- Belső tesztek: Simulálja valakinek a rendszer elleni támadását belülről. Vagy olyan személy, aki ténylegesen hozzáférést kapott, vagy aki adathalász technikák révén jutott hozzá.

- Vak teszt: Az értékelők tudják, mi lesz a célpont, de azt nem, hogy a támadás milyen formában történik.

- Kettős vak tesztek: A biztonsági vezetők nem is tudják, hogy teszt zajlik.

- Irányított tesztek: A biztonsági személyzet és a tesztelők ismerik a támadás célpontjait és módját, és megosztják egymással az információkat.

A Kali Linux telepítése

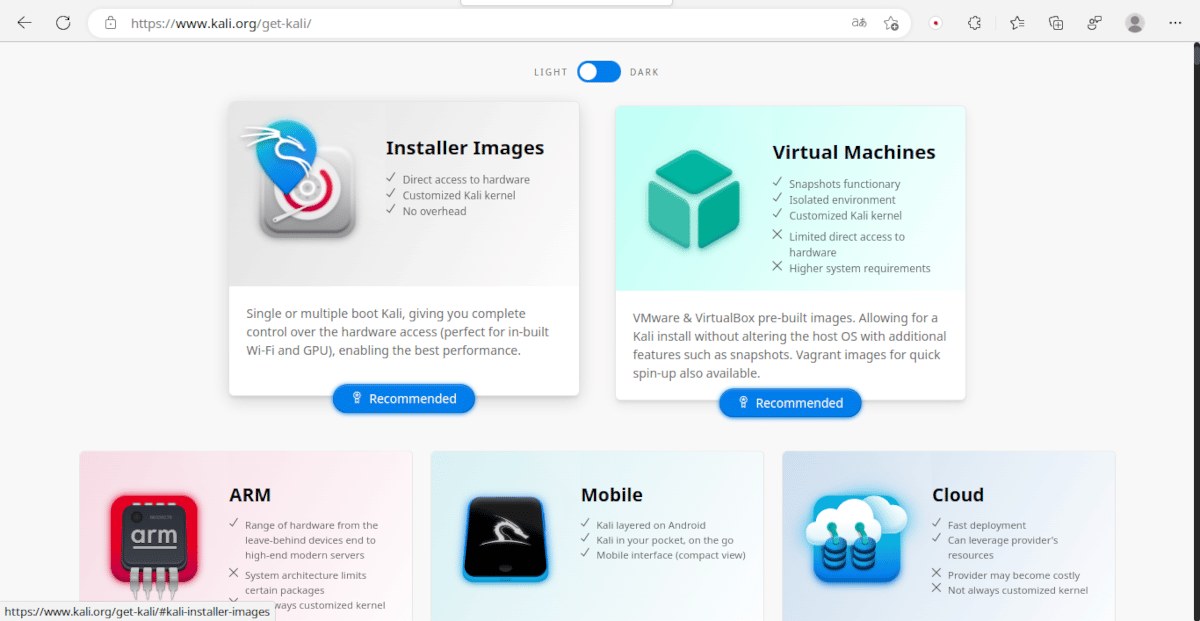

A Kali Linux webhelyén különböző letöltési lehetőségeket találunk. Egyesek telepíthetők, mások pedig támogatják az Élő módot.

A Kali Linux egyik jellemzője, hogy valóban többplatformosként írható le. mivel olyan egylapos számítógépeken is futhat, mint a Raspberry Pi, valamint a legerősebb személyi számítógépeken. Éppen ezért a letöltendő elemek kiválasztásakor több lehetőségünk is van.

- Telepíthető képek: Internetkapcsolat nélkül telepíthetők. Más Linux disztribúciókkal ellentétben nem futtathatók élő módban (a RAM-ot úgy használva, mintha lemez lenne). A telepíthető verziók akkor javasoltak, ha nem tudja, melyik opciót válassza.

- Hálózaton telepíthető képek: Ennek a telepítő adathordozónak internetkapcsolatra van szüksége a csomagok telepítéséhez. Ennek az az előnye, hogy a legfrissebb verziókat fogja telepíteni, de hátránya, hogy hosszabb ideig tart a telepítés. Kevesebb kapacitástámogatást igényel, mint az előző módszer, és nem támogatja az élő módot sem.

- Élő képek: Futtatható dvd-ről vagy flash meghajtóról anélkül, hogy telepítené vagy telepítési adathordozóként használná, de a korábbi módszerekkel ellentétben nem támogatja a testreszabást.

- Minden: Ahogy a neve is mutatja, ez az opció a Kali Linux eszközök teljes skáláját tartalmazza. Nagy kapacitású adathordozót igényel, és két változatban érhető el: telepíthető és élő.

Testreszabás

A telepíthető verziók lehetővé teszik az asztali és a különböző csomagkategóriák kiválasztásáts. Az alapértelmezett asztal az XFCE, bár másokat is telepíthet. Ugyanígy használható a rendszer grafikus felület nélküli alkalmazásokkal is.

Csomaggyűjtemények (Metapackages) elérhetők

A metacsomagok kategóriák vagy csomagok gyűjteményei, amelyek együtt telepíthetők. a telepítés alatt vagy után: Néhány közülük:

- kali-desktop-core: A grafikus felülettel rendelkező alkalmazásokhoz szükséges eszközök

- kali-desktop-e17: Megvilágosodás ablakkezelő

- kali-desktop-gnome: GNOME asztal

- kali-desktop-i3: i3 ablakkezelő

- kali-desktop-kde: KDE asztal

- kali-desktop-lxde: LXDE asztal

- kali-desktop-mate: MATT íróasztal

- kali-desktop-xfce: Xfce asztal

- kali-tools-gpu: A grafikus kártya intenzív használatát igénylő eszközök

- kali-tools-hardware: hardveres hacker eszközök

- kali-tools-crypto-stego: titkosításon és szteganográfián alapuló eszközök

- kali-tools-fuzzing: Az összemosó protokollokhoz

- kali-tools-802-11:802.11: Eszközök vezeték nélküli hálózatokhoz

- kali-tools-bluetooth: Bluetooth eszközök elemzése

- kali-tools-rfid: rádiófrekvenciás azonosító eszközök

- kali-tools-sdr: szoftver által definiált rádióeszközök

- kali-tools-voip: Voice over IP eszközök

- kali-tools-windows-resources: Eszközök Windows rendszerek elemzéséhez.

Telepítési eljárás

Bár számos eszköz létezik a Kali Linux telepítési adathordozók létrehozására, a Ventoy ideális, mert csak át kell húznunk a képet a pendrive-ra.

Mint mondtuk, a Kali Linuxnak számos változata létezik, különböző telepítési módszerekkel.. Koncentráljunk a 64 bites telepíthető képre. Más verziók és architektúrák tekintetében a hivatalos dokumentáció.

A rendszerkövetelmények a következők:

- 128 MB RAM (512 MB ajánlott) és 2 GB lemezterület, ha nem használ grafikus interfészt.

- Alapértelmezés szerint 2 GB RAM és 20 GB lemezterület asztallal és csomagok gyűjteményével.

- Legalább 8 GB RAM a leginkább erőforrásigényes alkalmazásokhoz.

A követendő lépések a következők:

- Mentesítés a Kali Linux kép.

- Mentse el a képet a telepítő flash meghajtóra. Javaslom a használatát szeles.

- A BIOS-beállításokban tiltsa le a biztonságos rendszerindítást, és válassza ki a flash meghajtót rendszerindító eszközként.

- Indítsa újra a rendszert.

- Válasszon a grafikus vagy szöveges telepítési mód között.

- Válassza ki a nyelvet.

- Adja meg földrajzi helyét.

- Meghatározza a billentyűzetkiosztást. Spanyol Spanyolországból vagy Latin-Amerikából.

- A rendszer megpróbálja meghatározni a hálózati kapcsolat típusát. Vezeték nélküli hálózat esetén meg kell adnia a megfelelő adatokat.

- Ha szeretné, megadhat egy nevet, amely azonosítja a berendezést a hálózaton belül.

- A következőkben meg kell adni a fiók adatait, beleértve a teljes nevet, felhasználónevet és jelszót.

- A következő lépés az időzóna meghatározása.

- A következő lépés lehet egyszerű vagy összetett. Miután a telepítő megmutatja az elérhető meghajtókat, megmondhatja neki, hogy használja a teljes meghajtót, használjon üres helyet, vagy manuálisan állítsa be, hová telepítse a Kali Linuxot, és mennyi helyet foglaljon el.

- Erősítse meg a választást, és eldöntjük, hogy titkosítjuk-e a lemezt.

- Ha az internetkapcsolathoz proxy szükséges, adja meg a szükséges adatokat.

- Válassza ki a telepíteni kívánt csomagok kategóriáit.

- Határozza meg, hová kell telepíteni a rendszerbetöltőt.

- Ha a telepítés befejeződött, indítsa újra a rendszert.