Ezekben az időkben, amikor mind a szoftverek, mind a hardverek annyi sebezhetőséggel rendelkeznek, hogy ezeket a problémákat kihasználva bizonyos gépekhez távoli hozzáférést biztosíthatnak, és akár távoli vagy helyi privilégiumok fokozódhatnak az áldozat gépén, fontos elvégezni az összes szükséges biztonsági eljárások és protokollok hogy tudjuk vagy rendelkezésünkre áll az adatok biztonságának megőrzése érdekében. És ha bizalmas adatokkal dolgozik, vagy van olyan cége, amelynek ügyfelei információkat nyújtanak, sokkal több okkal.

Aktív és passzív módon már megismételtük, hogy naprakészen kell tartani a rendszert, kerülni kell az online hozzáférést, ha lehetséges, a legérzékenyebb adatokat egy cserélhető helyi tárolóeszközön kell tárolni, annak elkerülése érdekében, hogy az információk mindig elérhetők legyenek a gépen, amely sebezhető lehet, és természetesen mindig készítsen rendszeres biztonsági másolatokat. Amellett, Azt javaslom, hogy titkosítsa a fájlok tartalmát vagy készítsen teljes titkosítást a partíciókról, hogy az adatok ne legyenek hozzáférhetők a jelszó nélkül a visszafejtéshez, még akkor sem, ha hozzáfér a géphez ...

Mi a titkosítás?

Forrás: Wikipédia

Számos webhelyen és oktatóanyagban megtalálja a szót titkosítani és visszafejteni utalni a számítógépes adatok titkosítására és visszafejtésére. De, ha nem tudta, megemlítem Önnek, ezek a kifejezések némi ellentmondást mutatnak, bár úgy tűnik, hogy meglehetősen elfogadottak és elterjedtek azok gyakorisága miatt, még az ágazat szakemberei között is. A zavar a rejtjelezésből vagy az elrejtés tudományából származik, pontosabban az angol "encrypt" kifejezésből, amely közvetlenül a görög krypto-ból vett neologizmusból származik, és amelyet közvetlenül spanyolra fordítottak titkosításként.

Másrészt spanyolul úgy tűnik, hogy azt mondod: "tedd be a kriptát" valami "vegy ki valamit a kriptából". Ha azonban a görögöt elemezzük, honnan származik mindez, ami a "krypto" azt jelenti, hogy elrejtőzik. Használhatja azonban azt a kifejezést, amelyik a legjobban tetszik ... valójában a RAE végül elfogadta a titkosítás szinonimája. Személy szerint inkább nem fordítok túl nagy figyelmet ezekre a korrekciókra, és inkább szinonimailag használom, és a "rejtegetés tudományát vagy művészetét" tágabb kifejezésként hagyom a steganográfiára.

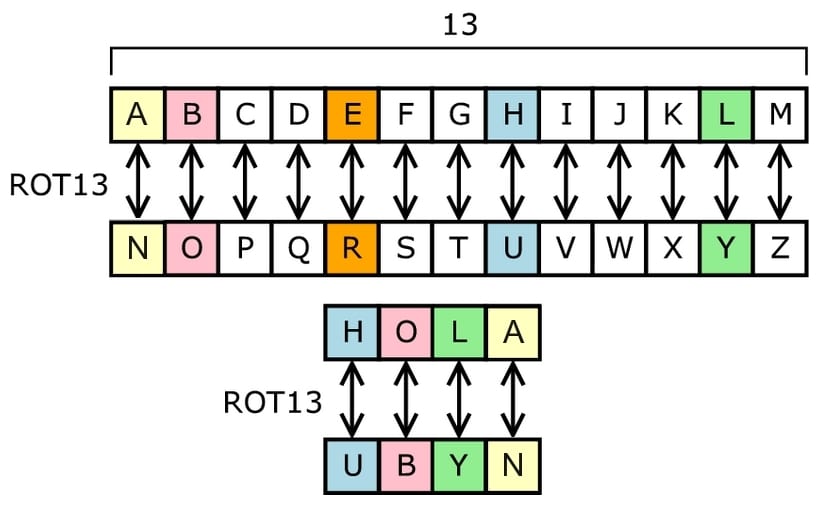

Következtetés, amikor arról beszélünk adatok vagy üzenetek titkosítása vagy titkosítása az információ átalakítására szolgáló eljárásra utalunk annak valamilyen módon történő védelme érdekében. A leggyakoribb dolog valamilyen karaktercserét vagy algoritmust használni, hogy az érzékeny információk értelmetlen betű-, szám- és szimbólum-sorokká alakuljanak át. Míg a visszafejtési vagy visszafejtési eljárás fordított eljárás, amelyben az értelmetlen információk a gép vagy az ember számára érthetővé alakulnak.

Egy kis történelem

Ez a művészet, amely az információk átalakításával megnehezíti harmadik felek számára ez nem valami új, Ez évezredek óta megtörtént, konkrétan több mint 2500 évvel ezelőtt. A hieroglifákat használó egyiptomiaktól kezdve a császári római időkig, Caesar-kóddal, az úgynevezett azért, mert Julius Caesar (Kr. E. 100 - Kr. E. nem értenék meg őket, és nem szereznének tőlük katonai előnyt.

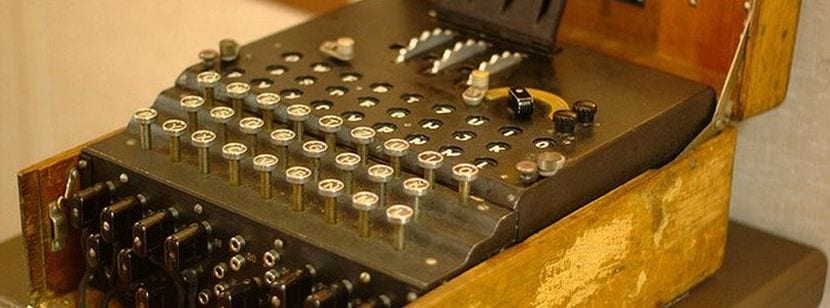

A modernebb időkben erre is van példa a náci rejtélygép, amely hengerek sorozatával kódolta vagy titkosította azokat az információkat, amelyeket a német parancsnokok átadtak a csapatoknak, és így megakadályozták az ellenségeket abban, hogy megismerjék azokat a mozgalmakat, amelyeket Hitler katonái végeztek. Valójában ezek a titkosított üzenetek táplálták a számítást az Egyesült Államokban és Angliában, mivel az első számítástechnikai gépeket azért hozták létre, hogy megkíséreljék megfejteni ezeket a bonyolult üzeneteket.

Mint tudják, több is van titkosítási típusok, például szimmetrikus és aszimmetrikus, és meglátja, hogyan működhet a GnuGP vagy a GPG mindkét módban:

- Szimmetrikus titkosítás- Ha egyetlen kulcsot használnak az üzenetek, fájlok stb. Titkosításához és visszafejtéséhez Az ilyen típusú titkosításon belül megtalálhatunk és használhatunk különféle titkosítási algoritmusokat, például AES, DES, 3DES stb.

- Aszimmetrikus titkosítás: ebben az esetben két kulcs használatos, egy nyilvános és egy privát. A nyilvános titkosításra, a privát a visszafejtésre szolgál. Az ilyen típusú titkosításon belül különféle titkosítási algoritmusokkal is rendelkezünk, például RSA, ElGramal stb.

A kulcs amit elér, az az, hogy ezen algoritmus segítségével az információ átalakul, és lehetetlen megszerezni anélkül, hogy meg kellene fejteni a kulcsot ...

Háttér: PGP

Sokan összekeverik a PGP-t a GPG-vel, és ez nem ugyanaz. A PGP a Pretty Good Privacy rövidítése és amely egy Phil Zimmermann által kifejlesztett programot ír le az adatok titkosítására, visszafejtésére és aláírására annak védelme érdekében. 1991-ben jelent meg, és meglehetősen népszerű program volt, amely szimmetrikus és aszimmetrikus titkosítási technikákat kombinált az információk biztonsága érdekében.

De a PGP némileg problémás szoftver volt néhány algoritmus licencjei miatt, ezek nem voltak nyitottak, és a PGP Inc.-ben eléggé aggódtak a szabadalmak miatt, amelyek más irányba késztették őket. Zimmermann megértette, hogy a PGP ingyenes szabványa elengedhetetlen a PGP akkori fontossága miatt, ezért javaslatot tettek egy ún. OpenPGP, ami a GPG csírájává válna.

Mi a GPG?

GnuPG vagy GPG (GNU Privacy Guard) az FSF (Free Software Foundation) által kifejlesztett szoftver az OpenPGP kompatibilitási program megvalósításához. Ezzel titkosíthatja és visszafejtheti az egyszerű szöveges üzeneteket, fájlokat, és digitális aláírásokat készíthet az e-mailben vagy bármely más hálózati szolgáltatásban továbbított tartalom biztonsága érdekében. Emellett a GPG ingyenes és ingyenes a GPL licenc alatt.

Dolgozhat a konzolról vagy a terminálról parancsok használatával, vagy vannak olyan GUI-k is, amelyek telepíthetők, vagy olyan programok, amelyek segítenek a GPG-vel dolgozni, de valamivel barátságosabb és intuitívabb felületről azok számára, akik nem szeretik annyira a shellt, és inkább az asztali környezetből. Néhány ilyen program bizonyára ismerősnek tűnik számodra, mivel a Linux disztribúcióiban meglehetősen népszerűek, ahogy ez a helyzet csikóhal.

GnuPG bemutató:

Mint mondom, nem ez az egyetlen alternatíva a disztribúciónkban titkosítani és visszafejteni, mivel a GPG-n kívül számos más lehetőség is létezik, például maga az OpenPGP. Valójában már más címeket is szenteltünk más alternatíváknak, mint pl ecryptfs könyvtárak és partíciók titkosításához, cryptmount, hamu stb. Ezenkívül, ha úgy dönt, hogy a GPG-t az elérhető GUI-k bármelyikén keresztül használja, akkor ezt is megteheti, de itt leírom a fájlok gyors titkosításának és visszafejtésének folyamatát a terminál parancsai segítségével.

Fájlok titkosítása GPG-vel:

A fájlok GPG-vel történő titkosításához a GNU / Linux terjesztő konzoljáról az első dolog, amit meg kell tennie telepített GPG disztribúciójában ehhez bármilyen csomagkezelő eszközt használhat, mivel ennek az eszköznek a pupularitása minden tárban elérhetővé teszi. Például a Debianon és a derivatívákon kipróbálhatja:

sudo apt-get install gnupg2

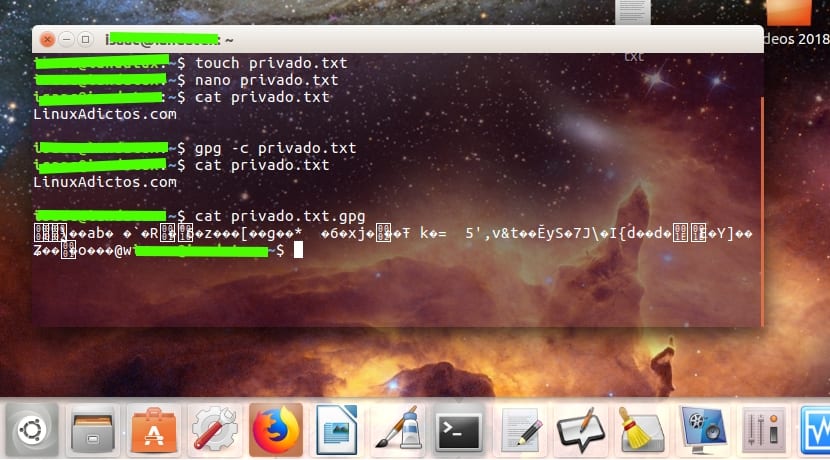

A telepítés után elkezdheti használni. Képzelje el például, hogy van egy szöveges fájlja, amelyet titkosítani szeretne. Ezt a fájlt private.txt-nek fogjuk hívni, amibe beírom a szöveget LinuxAdictos.com és titkosítani:

gpg -c privado.txt

És most A jelszó beírása után már titkosítjuk ami megkérdezi tőlünk, vagyis a titkosítási kulcsot (újra kéri, hogy erősítsük meg, és nézzük meg, hogy nem hibáztunk-e a gépeléskor, mivel ha másik kulcsot tesz be, és nem emlékszik rá, vagy összezavarodik, akkor nem fog képes legyen visszafejteni). szem! Vigyázzon, mert a titkosított fájlt nem hívják private.txt-nek, hanem egy .gpg kiterjesztést adnak hozzá, hogy megkülönböztesse a másiktól, ezért ne keverje össze a kezdeti fájlt, mert nem lesz védve ...

Fájlok visszafejtése GPG-vel:

Most törölheti az eredetit, ha akarja, és csak titkosítva hagyja a privát file.txt.gpg fájlt, és egyáltalán nem érti azt az üzenetet, amelyet belefoglaltunk, amely emlékezik arra, hogy ez a blog neve. Nos, ha akarjuk visszafejteni az üzenetet és visszaszerezzük az ember által olvasható és érthető fájlunkat, elegendő lesz emlékeznünk a korábban beírt jelszóra, amikor a következő parancs végrehajtása után kér minket:

gpg privado.txt.gpg

És most utána írja be a jelszót újra megkapjuk a fájlt, mint a titkosítás előtt. Egyébként, amint azt az általam készített képernyőképen láthatja, látható, hogy a GPG program alapértelmezés szerint az AES128 titkosítási algoritmust használta, mivel a fájl titkosításakor nem adtunk meg más alternatívát. De ha módosítani szeretné az algoritmus típusát, akkor az opcióval megteheti –Cypher-valami követi a kívánt algoritmus típusát azok közül, amelyeket a GPG támogat (további információkat a man gpg-ben láthat). És ha meg akarja ismerni a támogatott algoritmusokat, láthatja őket a következőkkel:

gpg --version

És a algoritmuslista plusz információk a GPG verzióról stb.

Ne felejts el távozni észrevételeit, kétségek és javaslatok ... Remélem, hogy ez a bemutató nagy segítséget nyújt Önnek.

Az egyetlen hátrány, amit látok, hogy ezzel a rendszerrel a NEM titkosított fájl "elérhető" marad. Esetemben szükségem van az eredeti fájl biztonságos törlésére és / vagy konvertálására egy másik titkosításra, anélkül, hogy maradványokat hagynék az ügyfélszámítógépen.

Van egy CCRYPT alapú alkalmazás, grafikus interfésszel (qt5) vagy terminállal, ezt Qccryptnek hívják a debian / ubuntu számára.

Üdvözlet!

Tettem egy tesztet, és a titkosítás parancsával nem volt probléma, de amikor a parancsot visszafejtettem, kiderült, hogy nem kérte meg a jelszót, és az eredeti fájl ismét megjelent. Mi történt?

Troszkę późno, ale odszyfrowanie pwidłowo, powinno wyglądać tak: gpg -o (nazwa pliku jaki chcemy otrzymać po odszyfrowaniu) -d (nazwa zaszyfrowanego pliku.gpg)

Spanyolul: "Kicsit későn, de helyesen dekódolva, így kell kinéznie: gpg -o (fájlnév, amelyet meg akarunk kapni a visszafejtés után) -d (titkosított fájlnév.gpg)".