Meltdown és Spectre Ezek az elmúlt napok trendjei, másról gyakorlatilag nem esik szó, és nem is csoda, hiszen a történelem talán legfontosabb sebezhetőségei. Komolyan befolyásolják rendszereink biztonságát, és ha a rendszer egy céghez tartozik, vagy releváns adatokkal rendelkezik, akkor a probléma sokkal súlyosabb. Mindig azt gondolják azonban, hogy csak az asztali számítógépeket, laptopokat, szervereket és szuperszámítógépeket érinti, de a kár még ennél is tovább megy, és sokkal több eszközt érint, például az ARM magokon alapulókat, beleértve a táblagépeket, okostelefonokat és néhány eszközt is. IoT, ipari , otthoni automatizálás, akár csatlakoztatott autók is.

Mint jól tudod, ez semmiképpen sem egyedülálló a Linux számára, inkább befolyásolja a különféle operációs rendszereket, a Microsoft Windows és a macOS is érintett ez, az iOS és az Android feledése nélkül. Ezért kevesen kerülik el ezeket a fenyegetéseket, bár igaz, hogy bizonyos CPU-architektúrákat megkímélnek, és ha van egy AMD-chipünk, akkor valószínűleg kisebb az esélye ezeknek a sérülékenységeknek a kihasználására, de ez nem jelenti azt, hogy nincs kockázat.

Mi a jelenlegi helyzet a Linux esetében?

A Linux alapvetően mozgatja a világotBár sokan úgy gondolják, hogy ez egy olyan rendszer, amelyet ritkán alkalmaznak, ellenkezőleg. Valószínűleg kudarcot vallott abban a tekintetben, hogy az asztali számítógép számára hozták létre, és pontosan ez az egyetlen szektor, ahol kisebbség a mindenható Windows-hoz képest, és összehasonlítva a Mac jó részével. Ha beágyazott vagy beágyazott eszközökre megyünk, szerverek, szuperszámítógépek, stb., a Linux domináns, és éppen az internetes szerverek váltak létfontosságúvá, és nélküle gyakorlatilag elmondható, hogy az internet esni fog ...

Ezért Linuxban korábban reagált mint bármely más rendszerben, hogy megoldja azokat a problémákat, amelyeket a Meltdown és a Spectre magára hagyhat. Már Linus Torvalds Néhány kemény szóval beszélt az Intelről, és ha megnézi az LKML-t, látni fogja, hogy ez aggodalomra ad okot, és ez a nap rendje. Jobbkeze és a Linux kernel második helyezettje, Greg Kroah-Hartman is megtette. További információért forduljon személyes blogja ahol elegendő információt talál.

- Meltdown: Alapvetően Greg megjegyezte, hogy a Meltdown kapcsán az x86-ra fejezhet be, ha úgy dönt, hogy felveszi a CONFIG_PAGE_TABLE_ISOLATION, egy oldaltáblák elkülönítése (PTI) hogy az AMD processzorral rendelkező számítógépeknek, amelyeket ez nem érint, kerülniük kell a teljesítményproblémák elkerülését. Még azt is tudhatta, hogy néhány AMD chipet tartalmazó számítógép leállt, mert a Windows javítás komoly problémákat okozott. A PTI alapértelmezés szerint bekerül a Linux 4.15-be, de a biztonság szempontjából fontos fontossága miatt beépül a korábbi verziókba, mint például az LTS 4.14, 4.9 és 4.4 ... és valószínűleg az idő múlásával a javítást sok más verzióba beépítik , de türelem, mert túl sok munkát jelent a fejlesztők számára. Emellett olyan javításokkal kapcsolatos problémákba ütköznek, mint például a vDSO egyes virtuális gépek beállításainál. Ami az Intel számára komoly problémát jelentő Meltdown által kissé érintett ARM64-et illeti, sok mobil eszköz és más eszköz chipjeihez is javításra van szükség, bár úgy tűnik, hogy rövid távon nem fog összeolvadni a fő kernefával (talán Linux alatt) 4.16, bár Greg megjegyezte, hogy soha nem érkezhetnek meg a javítások jóváhagyásához szükséges előfeltételek mennyisége miatt), ezért javasoljuk, hogy a 3.18, 4.4 és 4.9 ágakban használjon speciális kerneleket, vagyis az Android Common Kernelt. .

- Kísértet: a másik probléma több architektúrát érint, és bonyolultabb kezelni. Úgy tűnik, hogy rövid távon nem lesz jó megoldásunk, és egy ideig együtt kell élnünk ezzel a problémával. Két változatában javítani kell a rendszert, és egyes disztribúciók egyes fejlesztői közösségei már elkezdték kiadni a javításokat annak enyhítésére, de a nyújtott megoldások sokfélék, és egyelőre nem lesznek integrálva a fő ág részeként A kernelt a legjobb megoldás látja, mire a CPU-tervezők előállnak a legjobb megoldással (újratervezik a chipjeiket). A megoldásokat tanulmányozták, és útközben találnak néhány problémát, például a nagyobb tudatlanságot a Spectre iránt. A fejlesztőknek időre van szükségük, hogy kitalálják, hogyan kezeljék a problémát, és maga Greg is megjegyezte, hogyEz a következő évek kutatási területe lesz, hogy megtalálják a hardverrel kapcsolatos esetleges problémák enyhítésének módjait, amelyek a jövőben is megpróbálják őket megjósolni, még mielőtt azok megtörténnének.”.

- A Chromebook- Ha van Google laptopja, örömmel fogja tudni, hogy láthatja a Meltdown megoldása érdekében végzett munka állapotát ezen a listán.

Hogyan lehet könnyen ellenőrizni, hogy érintett-e?

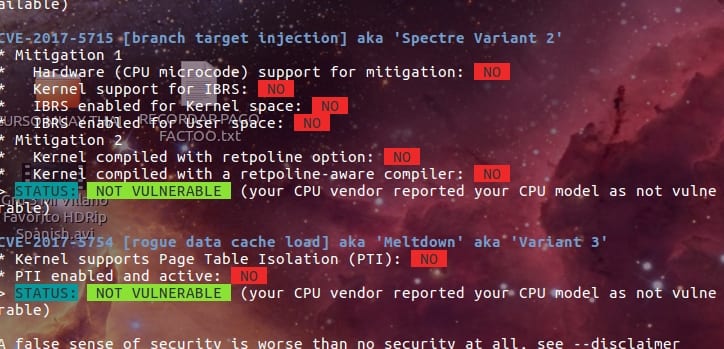

Annak érdekében, hogy ne keresse meg a táblázatokat vagy a mikroprocesszorok listáját, itt javaslunk egy forgatókönyvet amelyet azért hoztak létre, hogy könnyedén ellenőrizhessék, hogy minket érint-e vagy sem, egyszerűen le kell töltenünk és futtatnunk, és ez megmondja nekünk, hogy veszélyben vagyunk-e a Spectre és az Meltdown miatt. A követendő utasítások vagy lépések egyszerűek:

git clone https://github.com/speed47/spectre-meltdown-checker.git cd spectre-meltdown-checker/ sudo sh spectre-meltdown-checker.sh

Ennek végrehajtása után megjelenik egy piros négyzet, amely jelzi, ha kiszolgáltatottak vagyunk a Meltdown vagy a Spectre ellen, vagy egy zöld jelző arra az esetre, ha biztonságban vagyunk e sérülékenységek változatai. Például az AMD APU-val (anélkül, hogy frissítettem volna a rendszert) az eredmény:

Abban az esetben, ha az eredmény piros VULNERABLE volt, olvassa el a következő szakaszt ...

Mi a teendő, ha érintett vagyok?

A legjobb megoldás, amint egyesek szerint CPU-ra vagy mikroprocesszorra vált, amelyet a probléma nem érint. De ez a felhasználók számára nem megvalósítható költségvetés hiánya vagy más okok miatt. Továbbá a gyártók, mint az Intel továbbra is értékesítik az érintett mikroprocesszorokat és amelyeket a közelmúltban indítottak el, például a Coffee Lake-t, mivel a mikroarchitektúrák általában hosszú fejlesztési időkkel rendelkeznek, és most a jövőben a piacon megjelenő jövőbeli mikroarchitektúrák tervezésén dolgoznak, de az összes chip, amelyet most forgalmaznak és amelyek valószínűleg a következő hónapokban kerülnek kereskedelmi forgalomba, hardver szinten továbbra is érintettek lesznek.

Ezért abban az esetben, ha ebben a betegségben szenvedünk és "javítani" kell, nincs más választásunk, mint javítani az operációs rendszerünket (ne felejtsük el a böngészőket stb.), Bármi legyen is az, és frissítsük az összes szoftverünk van. Ha jól konfigurálták a frissítési rendszer Ez már nagyon fontos volt, most minden eddiginél jobban naprakésznek kell lennie a frissítésekkel, hiszen velük együtt jönnek azok a javítások is, amelyek a szoftver oldaláról oldják meg a Meltdown és a Spectre problémát, nem a teljesítmény elvesztése nélkül, ahogy már említettük. ..

A megoldás nem bonyolult a felhasználó számára, nem kell semmi "különlegeset" tennünk, csak győződjön meg róla, hogy disztribútorunk fejlesztője kiadta-e a Meltdown és a Spectre frissítését, és hogy telepítve van-e. További információ róla.

Ha akarja, ezzel a paranccsal ellenőrizheti, hogy a javítás telepítve van-e (ha szükséges) a Meltdown számára a disztribúción:

dmesg | grep "Kernel/User page tables isolation: enabled" && echo "Tienes el parche! :)" || echo "Ooops...no tienes la actualización instalada en tu kernel! :("

*Vigyázzon az 4.4.0-108-generikus Ubuntu kernellelNéhány felhasználó a frissítés után indításkor problémákat jelentett számítógépén, és vissza kellett térnie egy korábbi verzióra. Úgy tűnik, hogy a Canonical megoldotta a 4.4.0-109-generic ...

Teljesítményvesztés: egyes esetekben 30% -ról volt szó, de ez a mikroarchitektúrától függ. Régebbi architektúrákban a teljesítményveszteség nagyon súlyos lehet, mert ezeknek az architektúráknak a teljesítménynövekedése elsősorban az OoOE végrehajtása és a TLB által nyújtott fejlesztéseken alapul ... A modernebb architektúrákban 2% és 6 között beszélnek róla % az otthoni felhasználók számára futó szoftver típusától függően, esetleg az adatközpontokban a veszteségek sokkal nagyobbak (20% felett). Amint azt maga az Intel is felismerte, miután kicsinyítették a számukra érkezőket, a Haswell (2015) előtti processzorokban a teljesítménycsökkenés még a normál felhasználók számára is sokkal rosszabb lesz, mint ez a 6%.

Ne felejtsük el, hogy megjegyzéseket kétségeivel vagy javaslataival ...

Nagyon jó bejegyzés, köszönöm szépen és gratulálok. Szintén AMD APU-val futtattam a szkriptet, és minden rendben volt. Van, aki meszes, mások homokoznak: és azt gondolni, hogy amikor csatlakoztam ehhez a csapathoz, annak egy kiváló promóciója volt az oka, ami évekkel ezelőtt megjelent egy üzletben, és az idő múlásával átkoztam a sorsomat, mivel a pokolban éltek a GNU tulajdonában lévő AMD illesztőprogramok / Linux (Lejárt után úgy döntöttem, hogy átadom magam az ingyenes illesztőprogramoknak, és boldog vagyok, ez jobban működik, mint a Windows 10). Van olyan barátom, akit komolyan érint a probléma, és eszközeik valóban a Pentium 4 napjaira nyúltak vissza, i3 és i5 processzorokkal.

Spectre és Meltdown mérséklő eszköz v0.28

A futó kernel Linux 4.14.12-1-MANJARO # 1 SMP PREEMPT sebezhetőségének ellenőrzése 6. január 21., szombat, 03:39:2018, UTC, 86 x64_XNUMX

A processzor Intel (R) Core (TM) i5-2435M processzor, 2.40 GHz

CVE-2017-5753 [korlátok ellenőrzése bypass] más néven „Spectre Variant 1”

* A LFENCE opkódok számának ellenőrzése a kernelben: NO

> ÁLLAPOT: SÉRÜLŐ (csak 21 opkódot találtak,> = 70-nek kell lennie, a heurisztikát javítani kell, amikor a hivatalos javítások elérhetővé válnak)

CVE-2017-5715 [elágazási cél injekció] más néven „Spectre Variant 2”

* 1. enyhítés

* Hardveres (CPU mikrokód) támogatás az enyhítéshez: NEM

* Kernel támogatás az IBRS számára: NEM

* Az IBRS engedélyezve van a kerneltérben: NEM

* Az IBRS engedélyezve van a felhasználói térben: NEM

* 2. enyhítés

* A kernel retpoline opcióval fordítva: NO

* A rendszermag egy retpoline-tudatos fordítóval készült: NO

> ÁLLAPOT: VULNERABLE (IBRS hardver + kerneltámogatás VAGY retpoline rendszermag szükséges a sebezhetőség enyhítéséhez)

CVE-2017-5754 [szélhámos adatok gyorsítótárának betöltése] más néven „Meltdown”, más néven „Variant 3”

* A kernel támogatja az oldaltáblák elkülönítését (PTI): IGEN

* PTI engedélyezve és aktív: IGEN

> ÁLLAPOT: NEM VESZÉLYES (a PTI enyhíti a sebezhetőséget)

A hamis biztonságérzet rosszabb, mint a semmiféle biztonság, lásd a felelősség kizárását

Ebben a részben igent mondok, a képben pedig nemet.

* PTI engedélyezve és aktív: IGEN

mit kellene tennem

Helló,

Nem használom a Manjarót, de feltételezem, hogy dolgoznak egy frissítésen. Tehát tartsa rendszerét a lehető legfrissebb módon. A kernel legújabb verziói megoldásokat is megvalósítanak, ha telepíteni akarja őket ...

Üdvözlet és köszönet az olvasásért!

Az Ubuntuban megoldották a Meltdown problémát a kernel frissítésével, a 4.13.0-val.

A Borsmenta 8-at használom, és a Meltdown sérülékenységi teszt elvégzése már nem dob sebezhetővé.

Üdvözlet.

Spectre és Meltdown mérséklő eszköz v0.28

Sebezhetőség ellenőrzése a futó kernel Linux 4.14.13-041413-generic # 201801101001 SMP ellen Sze 10 Jan 10:02:53 UTC 2018 x86_64

A CPU AMD A6-7400K Radeon R5, 6 Compute Core 2C + 4G

CVE-2017-5753 [korlátok ellenőrzése bypass] más néven „Spectre Variant 1”

* A LFENCE opkódok számának ellenőrzése a kernelben: NO

> ÁLLAPOT: SÉRÜLŐ (csak 29 opkódot találtak,> = 70-nek kell lennie, a heurisztikát javítani kell, amikor a hivatalos javítások elérhetővé válnak)

CVE-2017-5715 [elágazási cél injekció] más néven „Spectre Variant 2”

* 1. enyhítés

* Hardveres (CPU mikrokód) támogatás az enyhítéshez: NEM

* Kernel támogatás az IBRS számára: NEM

* Az IBRS engedélyezve van a kerneltérben: NEM

* Az IBRS engedélyezve van a felhasználói térben: NEM

* 2. enyhítés

* A kernel retpoline opcióval fordítva: NO

* A rendszermag egy retpoline-tudatos fordítóval készült: NO

> ÁLLAPOT: NEM VESZÉLYES (a CPU-gyártó beszámolt arról, hogy a CPU-modell nem sérülékeny)

CVE-2017-5754 [szélhámos adatok gyorsítótárának betöltése] más néven „Meltdown”, más néven „Variant 3”

* A kernel támogatja az oldaltáblák elkülönítését (PTI): IGEN

* PTI engedélyezve és aktív: NEM

> ÁLLAPOT: NEM VESZÉLYES (a CPU-gyártó beszámolt arról, hogy a CPU-modell nem sérülékeny)

A hamis biztonságérzet rosszabb, mint a semmiféle biztonság, lásd a felelősség kizárását

Nem a legújabb kernel birtokában oldották meg?

Üdvözlet

Meg lehet mérni, hogy a teljesítmény hogyan hat ránk a tapasz felhelyezése előtt és után ???