Munkacsoport internetes tervezés (IETF), amely felelős az internetes protokollok és az architektúra fejlesztéséért, befejezte az RFC kialakítását a Network Time Security protokollhoz (NTS), és közzétette az RFC 8915 azonosítóhoz társított specifikációt.

Az RFC "Normál ajánlat" státuszt kapott, amely után a munka megkezdi az RFC szabványtervezet státuszának megadását, ami valójában a protokoll teljes stabilizálását és az összes megjegyzés figyelembevételét jelenti.

NTS szabványosítás fontos lépés az időszinkronizálási szolgáltatások biztonságának javításához és megvédi a felhasználókat az NTP szervert utánzó támadásoktól, amelyhez az ügyfél csatlakozik.

A támadók manipulálása rossz idő beállításához felhasználható más időérzékeny protokollok, például a TLS biztonságának veszélyeztetésére. Például az idő megváltoztatása a TLS-tanúsítványok érvényességi adatainak téves értelmezéséhez vezethet.

Eddig a Az NTP és a kommunikációs csatornák szimmetrikus titkosítása nem garantálta, hogy az ügyfél kölcsönhatásba lépjen a célponttal és nem egy hamis NTP-kiszolgálóval, és a kulcs hitelesítés nem ment el a mainstreambe, mivel túl bonyolult konfigurálni.

Az elmúlt hónapokban sok szolgáltatást láttunk időszolgáltatásunkhoz, de nagyon kevesen használták a Network Time Security szolgáltatást. Ez kiszolgáltatottá teszi a számítógépeket az NTP megszerzéséhez használt szervert utánzó támadásokkal szemben. A probléma részét képezte az NTS-t támogató elérhető NTP-démonok hiánya. Ez a probléma most megoldódott: a chrony és az ntpsec egyaránt támogatja az NTS-t.

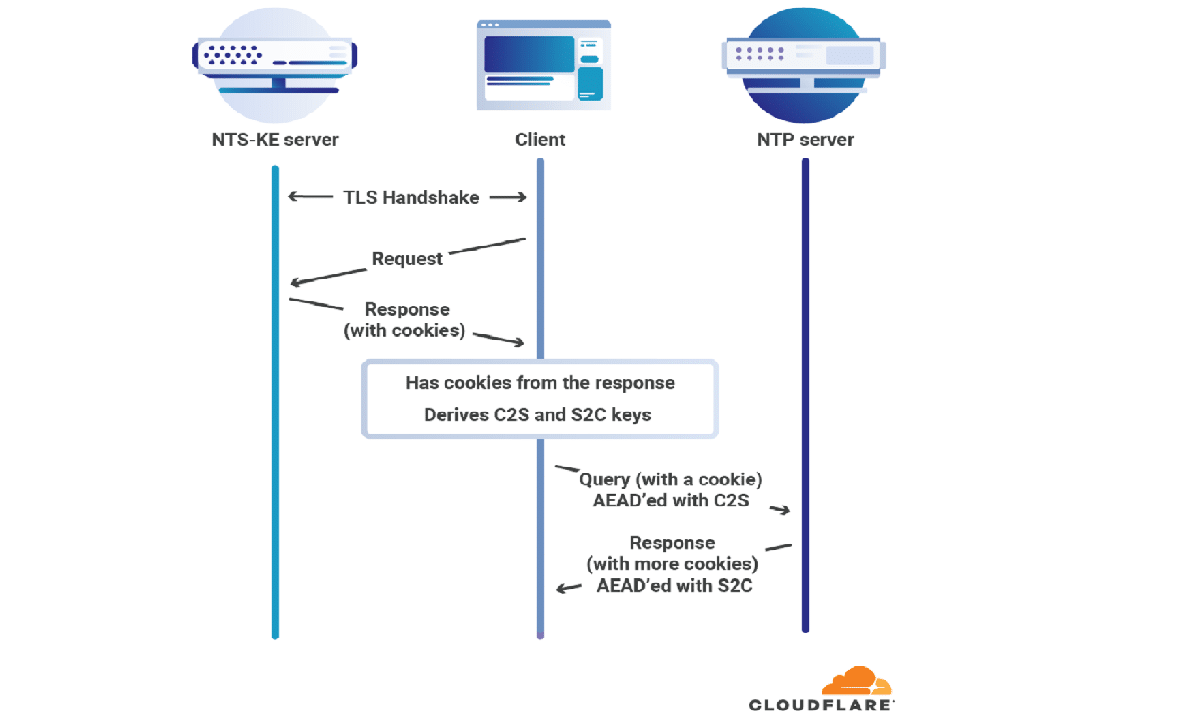

nts nyilvános kulcsú infrastruktúra-elemeket használ (PKI), és lehetővé teszi a TLS és a hitelesített titkosítás társított adatokkal (AEAD) használatát az ügyfél-szerver kommunikáció kriptográfiai védelme érdekében hálózati időprotokollon (NTP) keresztül.

nts két külön protokollt tartalmaz: NTS-KE (NTS-kulcs létrehozása a kezdeti hitelesítés és a TLS-en keresztüli kulcsegyeztetés kezeléséhez) és az NTS-EF (NTS kiterjesztési mezők, amelyek felelősek az időszinkronizációs munkamenet titkosításáért és hitelesítéséért).

nts adjon hozzá különféle kiterjesztett mezőket az NTP csomagokhoz és minden állapotinformációt csak a kliens oldalon tárol egy cookie-továbbító mechanizmus segítségével. A 4460 hálózati port az NTS-kapcsolatok kezelésére szolgál.

Az idő jelenti a biztonság alapját számos olyan protokollban, mint a TLS, amelyekre támaszkodunk életünk online védelmében. Pontos idő nélkül nincs mód annak megállapítására, hogy a hitelesítő adatok lejártak-e vagy sem. A könnyen megvalósítható biztonságos időprotokoll hiánya problémát jelentett az internetes biztonság szempontjából.

A szabványosított NTS első megvalósítását az NTPsec 1.2.0 és a Chrony 4.0 nemrégiben kiadott verzióiban javasolták.

A Chrony külön NTP kliens és szerver megvalósítást biztosít, amely a pontos idő szinkronizálására szolgál a különböző Linux disztribúciókban, beleértve a Fedora, az Ubuntu, a SUSE / openSUSE és az RHEL / CentOS fájlokat.

Az NTPsec fejlesztése Eric S. Raymond vezetésével történik és az NTPv4 protokoll (NTP Classic 4.3.34) referencia-megvalósításának egy villája, amelynek középpontjában a kódbázis újratervezése áll, a biztonság javítása érdekében (az elavult kódok tisztítása, behatolás-megelőzési módszerek és védett funkciók, valamint a memóriával és a láncokkal való munka).

NTS vagy szimmetrikus kulcs hitelesítés nélkül nincs garancia arra, hogy a számítógép valóban NTP-t beszél azzal a számítógéppel, amelyet Ön gondol. A szimmetrikus kulcs hitelesítést nehéz és fájdalmas beállítani, de a közelmúltig ez volt az egyetlen biztonságos és szabványos mechanizmus az NTP hitelesítéséhez. Az NTS a webes nyilvános kulcsú infrastruktúrába kerülő munkát használja az NTP-kiszolgálók hitelesítéséhez, és győződjön meg arról, hogy amikor a számítógépet úgy konfigurálja, hogy beszéljen a time.cloudflare.com-tal, akkor az a szerver, amelytől a számítógépe időt szán.

Ha többet szeretne tudni róla, ellenőrizheti a részleteket A következő linken.