The Oslobođeni istraživači sigurnosti IBM-a prije nekoliko dana otkrili nova obitelj zlonamjernog softvera nazvana "ZeroCleare", koju je stvorila iranska hakerska grupa APT34 zajedno s xHuntom, ovaj je zlonamjerni softver usmjeren protiv industrijskog i energetskog sektora na Bliskom Istoku. Istražitelji nisu otkrili imena tvrtki žrtava, ali su izvršili analizu zlonamjernog softvera detaljno izvješće na 28 stranica.

ZeroCleare utječe samo na Windows budući da kako opisuje njegovo ime put programske baze podataka (PDB) od njegova binarna datoteka koristi se za izvršavanje destruktivnog napada koji prepisuje glavni zapis pokretanja (MBR) i particije na ugroženim Windows računalima.

ZeroCleare klasificiran je kao zlonamjerni softver s ponašanjem donekle sličnim ponašanju "Shamoon-a" (O zlonamjernom softveru o kojem se puno govorilo jer se koristio za napade na naftne tvrtke iz 2012.) Iako Shamoon i ZeroCleare imaju slične mogućnosti i ponašanje, istraživači kažu da su to odvojena i različita djela zlonamjernog softvera.

Poput malware-a Shamoon, ZeroCleare također koristi legitimni kontroler tvrdog diska pod nazivom "RawDisk by ElDos", za prepisivanje glavnog zapisa za pokretanje (MBR) i particija diska određenih računala sa sustavom Windows.

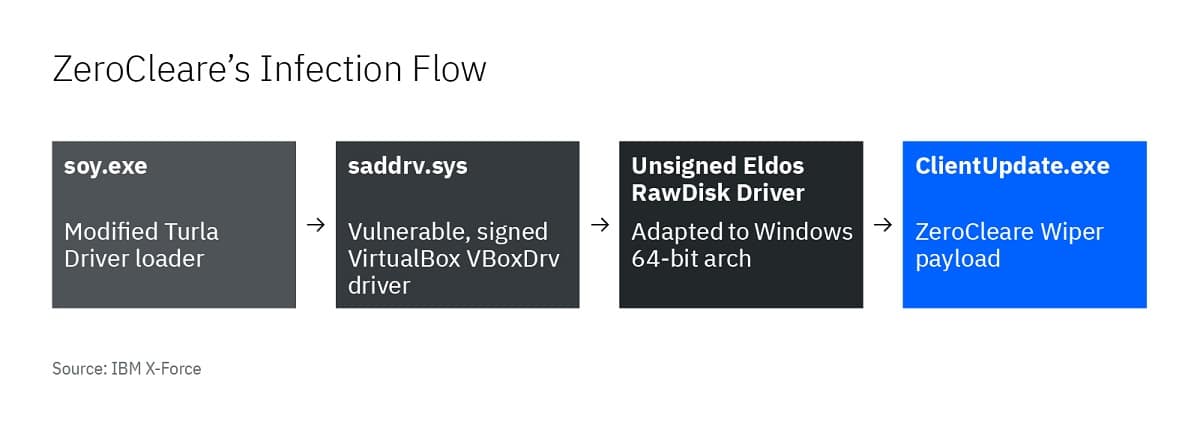

Iako kontroler Dva nije potpisan, zlonamjerni softver ga uspije izvršiti učitavanjem upravljačkog programa VirtualBox ranjiv, ali nepotpisan, iskorištavajući ga kako bi zaobišao mehanizam za provjeru potpisa i učitao nepotpisani ElDos upravljački program.

Ovaj zlonamjerni softver pokrenut je napadima grube sile kako bi dobili pristup slabo zaštićenim mrežnim sustavima. Jednom kada napadači zaraze ciljni uređaj, šire malware putem mreže tvrtki kao posljednji korak zaraze.

“Čistač ZeroCleare dio je završne faze ukupnog napada. Dizajniran je za primjenu dva različita oblika, prilagođena 32-bitnim i 64-bitnim sustavima.

Opći tijek događaja na 64-bitnim strojevima uključuje upotrebu ranjivog potpisanog upravljačkog programa i zatim njegovo iskorištavanje na ciljnom uređaju kako bi se omogućilo da ZeroCleare zaobiđe sloj apstrakcije hardverskog sustava Windows i zaobiđe neke zaštitne mjere operativnog sustava koje sprječavaju pokretanje nepotpisanih upravljačkih programa na 64-bitnim strojevi ', stoji u izvješću IBM-a.

Prvi kontroler u ovom lancu naziva se soy.exe a riječ je o modificiranoj verziji učitavača vozača Turla.

Taj kontroler koristi se za učitavanje ranjive verzije kontrolera VirtualBox, koju napadači iskorištavaju za učitavanje EldoS RawDisk upravljačkog programa. RawDisk je legitimni uslužni program koji se koristi za interakciju s datotekama i particijama, a koristili su ga i Shamoon napadači za pristup MBR-u.

Da bi dobio pristup jezgri uređaja, ZeroCleare koristi namjerno ranjivi upravljački program i zlonamjerne PowerShell / Batch skripte za zaobilaženje Windows kontrola. Dodavanjem ove taktike, ZeroCleare se proširio na brojne uređaje na pogođenoj mreži, sijući sjeme destruktivnog napada koji bi mogao utjecati na tisuće uređaja i uzrokovati prekide kojima bi trebali mjeseci da se potpuno oporave ".

Iako mnoge kampanje APT-a istraživači izlažu fokus na cyber špijunaži, neke iste skupine također izvode destruktivne operacije. Povijesno gledano, mnogi od tih operacija odvijali su se na Bliskom Istoku i bili su usredotočeni na energetske tvrtke i proizvodne pogone, koji su vitalna nacionalna imovina.

Iako istraživači nisu 100% naveli imena nijedne organizacije kojoj se pripisuje ovaj zlonamjerni softver, u prvom su trenutku prokomentirali da je APT33 sudjelovao u stvaranju ZeroCleare.

A onda su kasnije IBM tvrdili da su APT33 i APT34 stvorili ZeroCleare, ali nedugo nakon što je dokument objavljen, atribucija se promijenila u xHunt i APT34, a istraživači su priznali da nisu XNUMX posto sigurni.

Prema istražiteljima, ZeroCleare napadi nisu oportunistički i čini se da su to operacije usmjerene protiv određenih sektora i organizacija.