Firejail je SUID program koji smanjuje rizik od narušavanja sigurnosti ograničavanjem okruženja za izvršavanje aplikacije

Najavila je pokretanje nova verzija projekta Firejail 0.9.72, koji se razvija sustav za izolirano izvođenje grafičkih aplikacija, konzolu i poslužitelj, što vam omogućuje smanjenje rizika od ugrožavanja glavnog sustava pokretanjem nepouzdanih ili potencijalno ranjivih programa.

Za izolaciju, vatrogasci koristiti imenske prostore, AppArmor i filtriranje poziva sustava (seccomp-bpf) na Linuxu. Nakon pokretanja, program i svi njegovi podređeni procesi koriste zasebne prikaze resursa jezgre, kao što su mrežni stog, tablica procesa i točke montiranja.

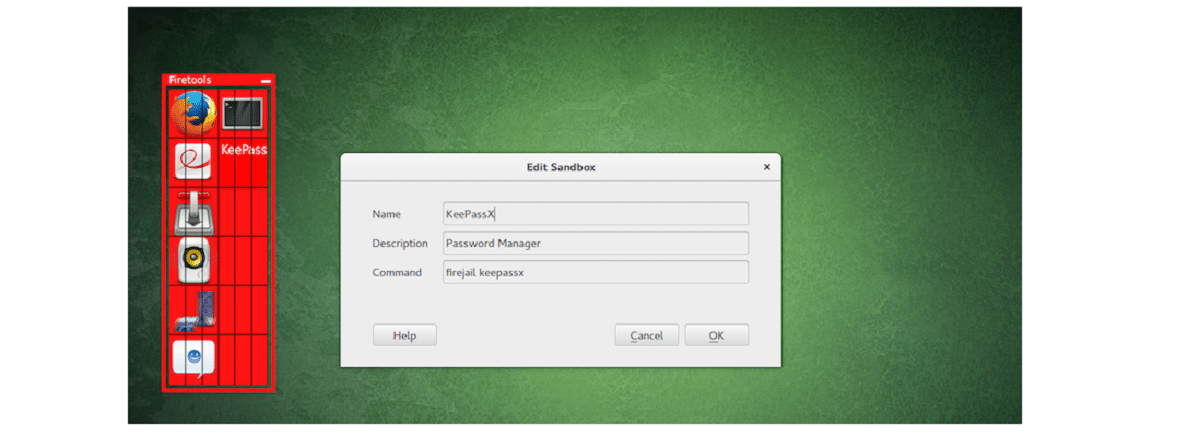

Aplikacije koje ovise jedna o drugoj mogu se kombinirati u zajednički sandbox. Ako želite, Firejail se također može koristiti za pokretanje Docker, LXC i OpenVZ spremnika.

Mnoge popularne aplikacije, uključujući Firefox, Chromium, VLC i Transmission, imaju unaprijed konfigurirane profile izolacije poziva sustava. Za dobivanje potrebnih privilegija za postavljanje okruženja u sandboxu, izvršna datoteka firejail se instalira sa SUID root promptom (privilegije se poništavaju nakon inicijalizacije). Za pokretanje programa u izoliranom načinu jednostavno navedite naziv aplikacije kao argument uslužnom programu firejail, na primjer, "firejail firefox" ili "sudo firejail /etc/init.d/nginx start".

Glavne vijesti Firejaila 0.9.72

U ovoj novoj verziji to možemo pronaći dodan filter poziva sustava seccomp za blokiranje stvaranja prostora imena (dodana opcija “–restrict-namespaces” za omogućavanje). Ažurirane tablice sistemskih poziva i seccomp grupe.

način je poboljšan prisilno-nonewprivs (NO_NEW_PRIVS) Poboljšava sigurnosna jamstva i namijenjena je sprječavanju novih procesa u dobivanju dodatnih privilegija.

Još jedna promjena koja se ističe je da je dodana mogućnost korištenja vlastitih AppArmor profila (za vezu se predlaže opcija “–apparmor”).

To također možemo pronaći sustav za praćenje mrežnog prometa nettrace, koji prikazuje informacije o IP-u i intenzitetu prometa svake adrese, podržava ICMP i nudi opcije “–dnstrace”, “–icmptrace” i “–snitrace”.

Od ostale istaknute promjene:

- Uklonjene su naredbe –cgroup i –shell (zadano je –shell=none).

- Izgradnja Firetunnel-a prestaje prema zadanim postavkama.

- Onemogućena konfiguracija chroot, private-lib i tracelog u /etc/firejail/firejail.config.

- Uklonjena podrška za grsecurity.

- modif: uklonjena je naredba –cgroup

- modif: postavite --shell=none kao zadano

- modificirati: uklonjeno --shell

- modif: Firetunnel onemogućen prema zadanim postavkama u configure.ac

- izmjena: uklonjena grsecurity podrška

- modif: zaustaviti skrivanje datoteka na crnoj listi u /etc prema zadanim postavkama

- staro ponašanje (onemogućeno prema zadanim postavkama)

- ispravak bugova: plavljenje unosa dnevnika revizije seccomp

- ispravak greške: --netlock ne radi (pogreška: nema važećeg sandboxa)

Na kraju, za one koje zanima program, trebali bi znati da je napisan u C-u, distribuira se pod licencom GPLv2 i može raditi na bilo kojoj distribuciji Linuxa. Paketi spremni za Firejail pripremljeni su u deb formatima (Debian, Ubuntu).

Kako instalirati Firejail na Linux?

Za one koje zanima mogućnost instaliranja Firejaila na njihovu Linux distribuciju, to mogu učiniti slijedeći upute koje dijelimo u nastavku.

Na Debianu, Ubuntuu i izvedenicama instalacija je prilično jednostavna, jer mogu instalirati Firejail iz spremišta njegove distribucije ili mogu preuzeti pripremljene deb pakete od sljedeći link.

U slučaju odabira instalacije iz spremišta, samo otvorite terminal i izvršite sljedeću naredbu:

sudo apt-get install firejail

Ili ako su odlučili preuzeti deb pakete, mogu ih instalirati s željenim upraviteljem paketa ili s terminala s naredbom:

sudo dpkg -i firejail_0.9.72-apparmor_1_amd64.deb

Dok za slučaj Arch Linuxa i izvedenica od ovoga, samo pokrenite:

sudo pacman -S firejail

konfiguracija

Nakon što je instalacija gotova, sada ćemo morati konfigurirati pješčanik, a također moramo imati omogućen AppArmor.

Iz terminala ćemo upisati:

sudo firecfg sudo apparmor_parser -r /etc/apparmor.d/firejail-default

Da biste saznali njegovu upotrebu i integraciju, možete potražiti vodič U sljedećem linku.