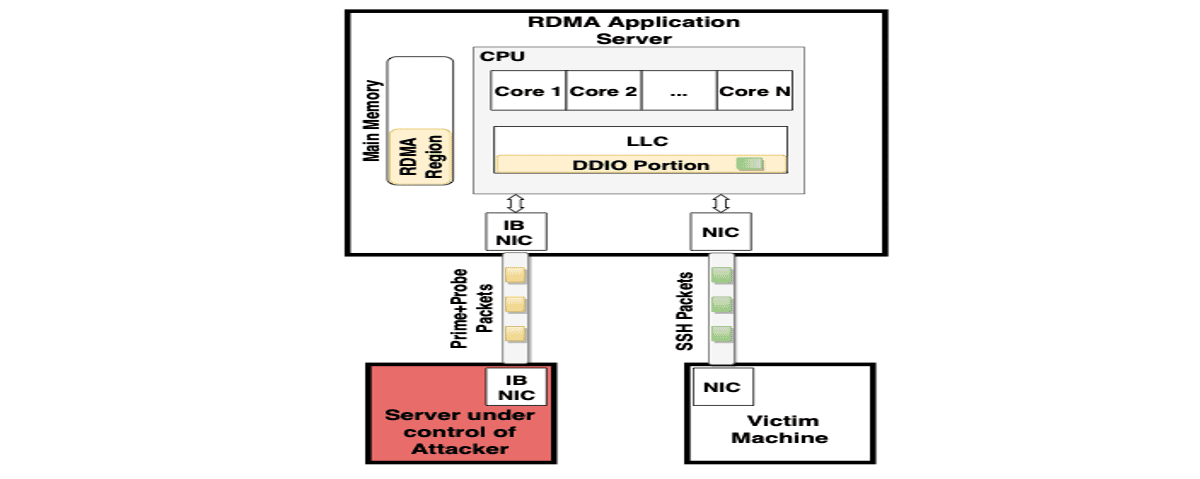

शोधकर्ताओं का एक समूह एम्स्टर्डम विश्वविद्यालय और ज्यूरिख में स्विस उच्च तकनीकी स्कूल से "NetCAT" नेटवर्क अटैक तकनीक विकसित की (नेटवर्क कैश ATTack) डेटा विश्लेषण विधियों का उपयोग करने की अनुमति देता है तृतीय-पक्ष चैनलों से उपयोगकर्ता द्वारा दबाए गए कुंजियों को दूरस्थ रूप से निर्धारित करने के लिए SSH सत्र में काम करते हुए। समस्या केवल उन सर्वरों पर प्रकट होती है जो RDMA (रिमोट डायरेक्ट मेमोरी एक्सेस) और DDIO (डायरेक्ट I / O से डेटा) तकनीकों का उपयोग करते हैं।

इंटेल का मानना है कि हमले को व्यवहार में लागू करना मुश्किल है।क, क्योंकि इसके लिए स्थानीय नेटवर्क पर हमलावर की पहुंच आवश्यक है, शर्तों और संगठन के अलावा मेजबान संचार RDMA और DDIO प्रौद्योगिकियों का उपयोग करना, जो आमतौर पर पृथक नेटवर्क में उपयोग किए जाते हैं, उदाहरण के लिए, जहां क्लस्टर काम करते हैं।

हमले के लिए इस्तेमाल की जाने वाली विधि Throwhammer भेद्यता जैसा दिखता है, जो RDMA सिस्टम पर नेटवर्क पैकेट हेरफेर के माध्यम से रैम में व्यक्तिगत बिट्स की सामग्री को बदलने की अनुमति देता है।

शोधकर्ता टिप्पणी करते हैं कि:

नई समस्या DDIO तंत्र का उपयोग करके देरी को कम करने का परिणाम है, जो प्रोसेसर कैश के साथ नेटवर्क कार्ड और अन्य परिधीय उपकरणों के बीच सीधे संपर्क प्रदान करता है (नेटवर्क कार्ड पैकेट के प्रसंस्करण के दौरान, डेटा कैश और कैश से पुनर्प्राप्त किया जाता है, बिना स्मृति तक पहुँच)।

DDIO के लिए धन्यवाद, प्रोसेसर कैश में दुर्भावनापूर्ण नेटवर्क गतिविधि के दौरान उत्पन्न डेटा भी शामिल है।

नेटकाट हमला इस तथ्य पर निर्भर करता है कि नेटवर्क कार्ड डेटा को कैश करता है सक्रिय रूप से, और आधुनिक स्थानीय नेटवर्क में पैकेट प्रसंस्करण की गति कैश भरने को प्रभावित करने और डेटा ट्रांसमिशन देरी के विश्लेषण के माध्यम से कैश में डेटा की उपस्थिति या अनुपस्थिति को निर्धारित करने के लिए पर्याप्त है।

इंटरैक्टिव सत्र का उपयोग करते समय, SSH के माध्यम से उदाहरण के लिए, एक कुंजी दबाने के तुरंत बाद एक नेटवर्क पैकेट भेजा जाता है, अर्थात् पैकेट के बीच देरी कीस्ट्रोक के बीच देरी के साथ सहसंबद्ध है।

सांख्यिकीय विश्लेषण विधियों का उपयोग करना और इस बात का ध्यान रखना कि कीस्ट्रोक्स के बीच विलंब आमतौर पर कीबोर्ड पर एक कुंजी की स्थिति पर निर्भर करता है, इनपुट जानकारी को फिर से बनाने के लिए कुछ संभावना के साथ संभव है। उदाहरण के लिए, ज्यादातर लोग "एस" के बाद "जी" की तुलना में "बहुत तेज" टाइप करने के बाद "टाइप" करते हैं।

प्रोसेसर द्वारा कैश की गई जानकारी आपको एसएसएच जैसे कनेक्शन को संसाधित करते समय नेटवर्क कार्ड द्वारा भेजे गए पैकेटों के सही समय का न्याय करने की भी अनुमति देती है।

यातायात का एक निश्चित प्रवाह उत्पन्न करके, एक हमलावर यह निर्धारित कर सकता है कि कैश में नया डेटा कब दिखाई दे सिस्टम में एक निश्चित गतिविधि से जुड़ा हुआ है।

कैश की सामग्री का विश्लेषण करने के लिए, प्रधान + जांच विधि का उपयोग किया जाता है, जिसमें संदर्भ मानों के एक सेट के साथ कैश को भरना और परिवर्तनों को निर्धारित करने के लिए एक्सेस समय को मापना शामिल होता है।

यह संभव है कि तकनीक प्रस्ताव निर्धारित करने के लिए इस्तेमाल किया जा सकता है न केवल कीस्ट्रोक्स, बल्कि CPU द्वारा कैश किए गए अन्य प्रकार के संवेदनशील डेटा।

हमारे हमले में, हम इस तथ्य का लाभ उठाते हैं कि डीडीआईओ-सक्षम एप्लिकेशन सर्वर में सीपीयू कोर और नेटवर्क कार्ड के बीच एक साझा संसाधन (अंतिम-स्तरीय कैश) है। हम इंजीनियर को DDIO के महत्वपूर्ण गुणों को समझने के लिए रिवर्स करते हैं कि कैसे DDIO के साथ कैश साझा किया गया है।

संभावित रूप से, जब आरडीएमए अक्षम होता है, तो एक हमले को अंजाम दिया जा सकता है, लेकिन आरडीएमए के बिना इसकी प्रभावशीलता कम हो जाती है और निष्पादन काफी जटिल होता है।

सुरक्षा प्रणालियों को दरकिनार करके सर्वर से समझौता करने के बाद डेटा को स्थानांतरित करने के लिए उपयोग किए जाने वाले गुप्त संचार चैनल को व्यवस्थित करने के लिए DDIO का उपयोग करना भी संभव है।

Fuente: https://www.vusec.net