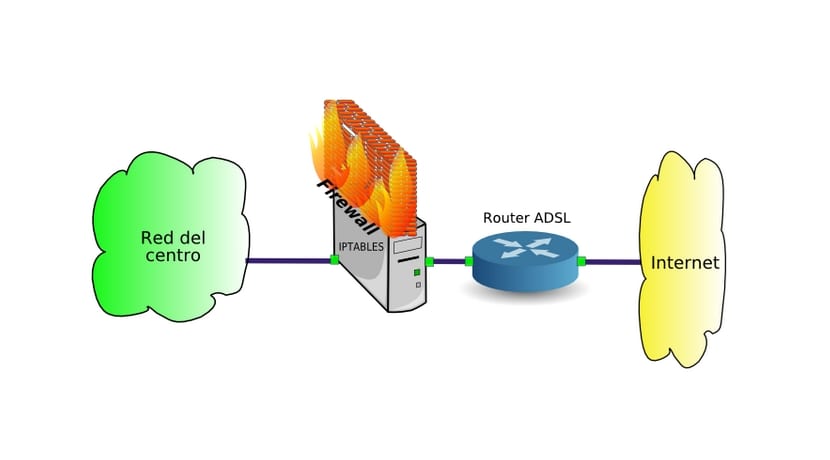

पैरा लिनक्स में फ़ायरवॉल या फ़ायरवॉल कॉन्फ़िगर करें, हम iptables का उपयोग कर सकते हैं, एक शक्तिशाली उपकरण जो कई उपयोगकर्ताओं द्वारा भुला दिया गया लगता है। यद्यपि अन्य विधियाँ हैं, जैसे कि लिंक स्तर पर ट्रैफ़िक को फ़िल्टर करने के लिए एबटेबल्स और सेप्टेबल्स, या एप्लिकेशन स्तर पर स्क्विड, आईपीटैबल्स ज्यादातर मामलों में बहुत उपयोगी हो सकते हैं, जो हमारे सिस्टम में ट्रैफिक और ट्रांसपोर्ट स्तर पर अच्छी सुरक्षा को लागू करते हैं।

लिनक्स कर्नेल iptables को लागू करता है, जो एक हिस्सा है पैकेट को छानने का ध्यान रखता है और यह कि इस लेख में हम आपको सरल तरीके से कॉन्फ़िगर करना सिखाते हैं। सीधे शब्दों में कहें, तो iptables पहचानता है कि कौन सी जानकारी दर्ज की जा सकती है और आपकी टीम को संभावित खतरों से अलग नहीं कर सकती है। और हालांकि फायरहोल, फायरस्टार आदि जैसी अन्य परियोजनाएं हैं, इनमें से कई फ़ायरवॉल प्रोग्राम iptables का उपयोग करते हैं ...

ठीक है, चलो काम करने के लिए नीचे उतरें, उदाहरणों के साथ आप सब कुछ बेहतर समझेंगे (इन मामलों के लिए विशेषाधिकार होना आवश्यक है, इसलिए कमांड के सामने sudo का उपयोग करें या रूट बनें)

Iptables का उपयोग करने का सामान्य तरीका फ़िल्टर नीति बनाना है:

IPTABLES -ARGUMENTS I / O कार्रवाई

जहां-जहां है तर्क हम उपयोग करेंगे, सामान्य रूप से-डिफ़ॉल्ट पॉलिसी को स्थापित करने के लिए, हालांकि अन्य ऐसी भी हैं, जैसे कि हमने जिन नीतियों को कॉन्फ़िगर किया है, उन्हें देखने के लिए, -F को बनाई गई नीति को हटाने के लिए, -Z बाइट और पैकेट काउंटर को रीसेट करने के लिए, आदि। एक अन्य विकल्प है- पॉलिसी जोड़ने के लिए (डिफ़ॉल्ट रूप से नहीं), -मैं एक विशिष्ट स्थान पर एक नियम सम्मिलित करने के लिए, और -ड किसी दिए गए नियम को हटाने के लिए। -P प्रोटोकॉल को इंगित करने के लिए अन्य तर्क भी होंगे, -sport source port, -dport for गंतव्य पोर्ट, -i आने वाले इंटरफ़ेस, -o आउटगोइंग इंटरफ़ेस, -s स्रोत IP पता और -d गंतव्य IP पता।

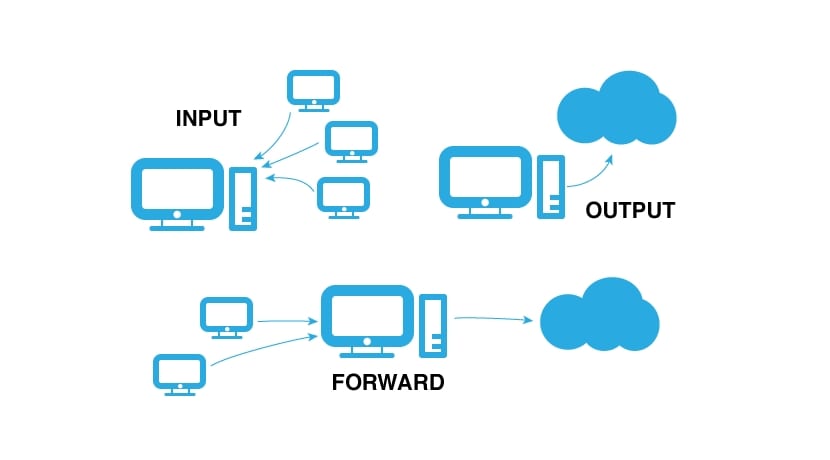

इसके अलावा I / O यदि प्रतिनिधित्व करेगा राजनीति इसे INPUT इनपुट पर, OUTPUT आउटपुट पर लागू किया जाता है या यह एक फॉरवर्ड ट्रैफ़िक पुनर्निर्देशन है (कुछ अन्य जैसे PREROUTING, POSTROUTING हैं, लेकिन हम उनका उपयोग नहीं करेंगे)। अंत में, जिसे मैंने ACTION कहा है, यदि हम स्वीकार करते हैं तो मान को स्वीकार कर सकते हैं, अगर हम इसे खारिज कर देते हैं या DROP को अस्वीकार कर देते हैं। DROP और REJECT के बीच का अंतर यह है कि जब एक पैकेट REJECT के साथ रिजेक्ट हो जाता है, तो जो मशीन उत्पन्न होती है, उसे पता चलेगा कि इसे अस्वीकार कर दिया गया है, लेकिन DROP के साथ यह चुपचाप कार्य करता है और हमलावर या उत्पत्ति को पता नहीं चलेगा कि क्या हुआ है, और क्या नहीं होगा पता है कि क्या हमारे पास एक फ़ायरवॉल है या कनेक्शन अभी असफल है। लॉग की तरह कुछ अन्य भी हैं, जो सिसलॉग का अनुसरण करते हैं ...

नियमों को संशोधित करने के लिए, हम अपने पसंदीदा पाठ संपादक, नैनो, gedit, के साथ iptables फ़ाइल को संपादित कर सकते हैं ... या नियमों के साथ स्क्रिप्ट बना सकते हैं (यदि आप उन्हें ओवरराइड करना चाहते हैं, तो आप लाइन के सामने एक # डालकर कर सकते हैं ताकि यह हो कमांड के साथ कंसोल के माध्यम से एक टिप्पणी के रूप में नजरअंदाज कर दिया गया) जैसा कि हम यहां बताएंगे डेबियन और डेरिवेटिव में आप iptables-save और iptables- रिस्टोर टूल का भी उपयोग कर सकते हैं ...

सबसे चरम नीति सब कुछ को अवरुद्ध करना है, सभी यातायात, लेकिन यह हमें अलग-थलग छोड़ देगा:

iptables -P INPUT DROP

यह सब स्वीकार करने के लिए:

iptables -P INPUT ACCEPT

अगर हम ऐसा चाहते हैं हमारी टीम के सभी आउटगोइंग ट्रैफ़िक स्वीकार किए जाते हैं:

iptables -P OUTPUT ACEPT

La सभी नीतियों को मिटाने के लिए एक और क्रांतिकारी कार्रवाई होगी के साथ iptables से:

iptables -F

आइए अधिक ठोस नियमों पर जाएंकल्पना करें कि आपके पास एक वेब सर्वर है और इसलिए पोर्ट 80 के माध्यम से यातायात की अनुमति दी जानी चाहिए:

iptables -A INPUT -p tcp --dport 80 -j ACCEPT

और अगर पिछले नियम के अलावा, हम iptables के साथ एक टीम चाहते हैं केवल हमारे सबनेट पर कंप्यूटर द्वारा देखा जा सकता है और जो किसी बाहरी नेटवर्क द्वारा किसी का ध्यान नहीं जाता है:

iptables -A INPUT -p tcp -s 192.168.30.0/24 --dport 80 -j ACCEPT

पिछली पंक्ति में, जिसे हम iptables के लिए कह रहे हैं, एक नियम-ए जोड़ना है, ताकि INPUT इनपुट और पोर्ट 80 के माध्यम से टीसीपी प्रोटोकॉल स्वीकार किए जाते हैं। अब सोचिए आप मुझे चाहते हैं वेब ब्राउज़िंग खारिज कर दिया है स्थानीय मशीनों के लिए जो मशीन चलाने वाले आईपब्लेट से गुजरती हैं:

iptables -t filter -A FORWARD -i eth1 -o eth0 -p tcp --dport 80 DROP

मुझे लगता है कि उपयोग सरल है, यह ध्यान में रखते हुए कि iptables का प्रत्येक पैरामीटर क्या है, हम सरल नियम जोड़ सकते हैं। आप उन सभी संयोजनों और नियमों को कर सकते हैं जिनकी हम कल्पना करते हैं ... अपने आप को अधिक विस्तारित न करने के लिए, बस एक और चीज़ जोड़ें, और वह यह है कि यदि मशीन को रिबूट किया जाता है, तो बनाई गई नीतियां हटा दी जाएंगी। तालिकाओं को फिर से शुरू किया गया है और पहले की तरह रहेगा, इसलिए, जब आप नियमों को अच्छी तरह से परिभाषित कर लेते हैं, यदि आप उन्हें स्थायी बनाना चाहते हैं, आप उन्हें /etc/rc.local से लॉन्च करें या यदि आपके पास एक डेबियन या डेरिवेटिव है जो दिए गए टूल का उपयोग करते हैं (iptables-save, iptables-restore और iptables-apply)।

यह पहला लेख है जो मैंने IPTABLES के बारे में देखा है, हालांकि सघन होने के लिए मध्यम स्तर के ज्ञान की आवश्यकता होती है, लेकिन यह सीधे मुद्दे पर जाता है।

मैं हर किसी को इसे "त्वरित संदर्भ मैनुअल" के रूप में उपयोग करने की सलाह देता हूं क्योंकि यह बहुत अच्छी तरह से संक्षिप्त और समझाया गया है। 8-)

मैं चाहूंगा कि आप भविष्य के लेख में इस बारे में बात करें कि क्या अधिकांश लिनक्स वितरणों में सिस्टम परिवर्तन किसी तरह से सामान्य रूप से लिनक्स की सुरक्षा को प्रभावित करता है, और क्या यह परिवर्तन भविष्य और लिनक्स वितरणों के लिए बेहतर या बदतर है। मैं यह भी जानना चाहूंगा कि देवुआन (सिस्टमडी के बिना डेबियन) के भविष्य के बारे में क्या पता है।

बहुत बहुत धन्यवाद, आप बहुत अच्छे लेख बनाते हैं।

क्या आप मैंगल टेबल की व्याख्या करते हुए एक लेख बना सकते हैं?

केवल फेसबुक को ब्लॉक करें?