ब्लेक3 es एक क्रिप्टोग्राफ़िक हैश फ़ंक्शन कि यह MD5, SHA-1, SHA-2, SHA-3 और BLAKE2 की तुलना में बहुत तेज होने की विशेषता है, साथ ही यह MD5 और SHA-1 के विपरीत अधिक सुरक्षित है। और SHA-2 के विपरीत, लंबाई विस्तार के खिलाफ सुरक्षित।

यह किसी भी संख्या में थ्रेड्स और SIMD लेन में अत्यधिक समानांतर है, क्योंकि यह अंदर की तरफ एक मर्कल ट्री है और इसमें एक वैरिएंट-फ्री एल्गोरिथम है, जो x86-64 पर और छोटे आर्किटेक्चर पर भी तेज़ है।

ब्लेक3 स्थापित हैश फ़ंक्शन BLAKE2 के एक अनुकूलित उदाहरण पर निर्भर करता है और मूल बाओ ट्री मोड में। विनिर्देश और डिजाइन औचित्य BLAKE3 पेपर पर उपलब्ध हैं। डिफ़ॉल्ट आउटपुट आकार 256 बिट है।

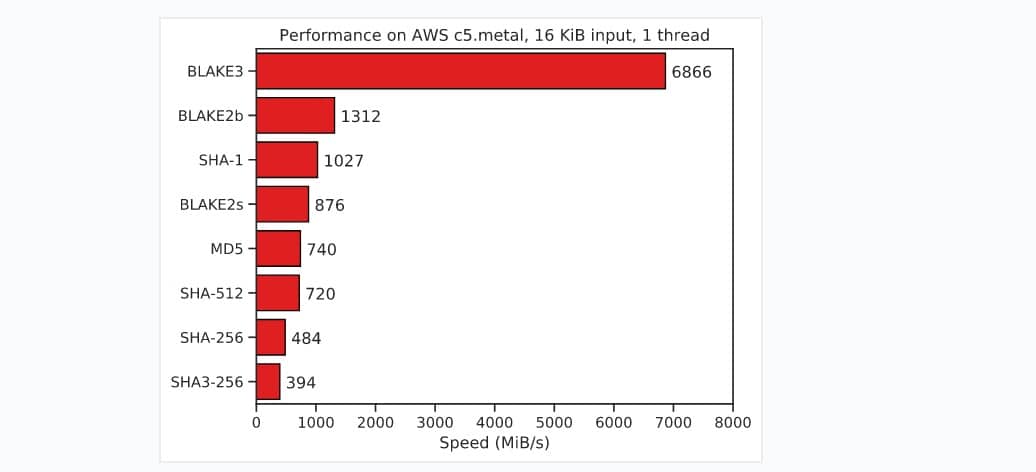

16 केबी फ़ाइल के लिए हैश जनरेशन टेस्ट में, 3-बिट कुंजी के साथ BLAKE256 SHA3-256 को 17 गुना, SHA-256 को 14 गुना से बेहतर करता है, SHA-512 9 बार, SHA-1 6 बार और BLAKE2b 5 बार।

यह एक महत्वपूर्ण अंतर है जो बड़ी मात्रा में डेटा संसाधित करते समय भी बना रहता है, उदाहरण के लिए BLAKE3 SHA-8 की तुलना में 256 गुना तेज निकला जब 1GB यादृच्छिक डेटा के लिए हैश की गणना की गई।

प्रदर्शन में सुधार राउंड की संख्या को १० से घटाकर ७ और हैशिंग ब्लॉकों को अलग-अलग १ KB भाग में घटाकर प्राप्त किया गया था। क्रिएटर्स के मुताबिक, उन्हें ऐसा दमदार गणितीय प्रमाण मिला है, जिसे आप समान स्तर की विश्वसनीयता बनाए रखते हुए 10 के बजाय 7 राउंड से प्राप्त कर सकते हैं।

उसी समय, कुछ शोधकर्ता संदेह व्यक्त करते हैं, यह मानते हुए कि यदि वर्तमान में हैश में सभी ज्ञात हमलों का मुकाबला करने के लिए 7 राउंड पर्याप्त हैं, तो भविष्य में नए हमलों का पता चलने पर 3 अतिरिक्त राउंड उपयोगी हो सकते हैं।

BLAKE3 . के बारे में

हैश फ़ंक्शन फ़ाइल अखंडता सत्यापन जैसे अनुप्रयोगों के लिए डिज़ाइन किया गया हैक्रिप्टोग्राफिक डिजिटल हस्ताक्षर के लिए संदेश प्रमाणीकरण और डेटा पीढ़ी। BLAKE3 को हैशिंग पासवर्ड के लिए डिज़ाइन नहीं किया गया है, क्योंकि इसका उद्देश्य हैश की जितनी जल्दी हो सके गणना करना है (पासवर्ड के लिए, धीमी हैश और एस्क्रिप्ट, bcrypt, scrypt, या Argon2 फ़ंक्शंस का उपयोग करने की अनुशंसा की जाती है)।

विचाराधीन हैश फ़ंक्शन संसाधित किए जा रहे डेटा के आकार के प्रति असंवेदनशील है और टकराव की खोज और प्रीइमेज हमलों से सुरक्षित है।

एल्गोरिथ्म था प्रसिद्ध क्रिप्टोग्राफरों द्वारा विकसित और BLAKE2 एल्गोरिथम का विकास जारी है और ब्लॉकचेन ट्री को एनकोड करने के लिए बाओ तंत्र का उपयोग करता है। BLAKE2 (BLAKE2b, BLAKE2s) के विपरीत, BLAKE3 सभी प्लेटफार्मों के लिए एक एकल एल्गोरिथ्म प्रदान करता है जो बिट चौड़ाई और हैश आकार से बंधा नहीं है।

लिए के रूप में ब्लॉक विभाजन, BLAKE3 में धारा 1 KB भाग में विभाजित है और प्रत्येक हैश टुकड़ा स्वतंत्र रूप से। मर्कल बाइनरी ट्री पर आधारित टुकड़ों के हैश के आधार पर एक बड़ा हैश बनता है।

यह पृथक्करण डेटा प्रोसेसिंग को समानांतर करने की समस्या को हल करने की अनुमति देता है हैश की गणना करते समय; उदाहरण के लिए, आप एक साथ 4-ब्लॉक हैश की गणना करने के लिए 4-तार SIMD निर्देशों का उपयोग कर सकते हैं। पारंपरिक SHA- * हैश फ़ंक्शन डेटा को क्रमिक रूप से संसाधित करते हैं।

के अन्य BLAKE3 विशेषताएं हैं:

- पीआरएफ, मैक, केडीएफ, एक्सओएफ मोड और सामान्य हैश के रूप में आवेदन;

- सभी आर्किटेक्चर के लिए एक एल्गोरिदम, x86-64 सिस्टम और 32-बिट एआरएम प्रोसेसर दोनों पर तेज़।

BLAKE3 और BLAKE2 के बीच मुख्य अंतर के बारे में:

- हैश गणना में असीमित समानता प्राप्त करने के लिए बाइनरी ट्री संरचना का उपयोग करना।

- राउंड की संख्या को 10 से घटाकर 7 कर दिया गया है।

- ऑपरेशन के तीन तरीके: हैश, कीड हैश (एचएमएसी) और की जेनरेशन (केडीएफ)।

- कुंजी के पैरामीटर ब्लॉक द्वारा पहले से कब्जा किए गए क्षेत्र के उपयोग के कारण एक कुंजी हैशिंग करते समय कोई अतिरिक्त ओवरहेड नहीं होता है।

- एक्स्टेंसिबल आउटपुट फंक्शन (XOF) के रूप में काम करने के लिए अंतर्निहित तंत्र जो इसे अनुमति देता है

- समानांतरकरण और स्थिति (खोज)।

अंत में यदि आप इसके बारे में अधिक जानने में रुचि रखते हैं, आप विवरण की जांच कर सकते हैं निम्नलिखित लिंक में