2020 कंप्यूटर सुरक्षा के लिहाज से यह एक अच्छा साल नहीं है। डेविड

उन्हें बता दिया दूसरे दिन ज़ूम खातों की बिक्री। और ऐसा लगता है इस बार यह GitHub, Microsoft की होस्टिंग और संस्करण नियंत्रण सेवा की बारी थी। बताया गया कि इसके कई उपयोगकर्ता विशेष रूप से डिज़ाइन किए गए फ़िशिंग अभियान के शिकार हो रहे हैं और अपनी साख को चुरा रहे हैं Apocryphal पृष्ठों के माध्यम से जो GitHub लॉगिन पृष्ठ की नकल करते हैं।

GitHub खाते चोरी हो गए हैं। डेवलपर्स और उपयोगकर्ताओं के लिए एक वास्तविक खतरा

एक खाते का नियंत्रण लेने के तुरंत बाद, वहहमलावर बिना किसी देरी के निजी रिपॉजिटरी की सामग्री डाउनलोड करने के लिए आगे बढ़ते हैं, जो जोर दे रहे हैं वे संगठन के खातों और अन्य सहयोगियों की संपत्ति हैं।

GitHub के Security Incident Response Team (SIRT) के अनुसार, ये जोखिम हैं

यदि हमलावर सफलतापूर्वक GitHub उपयोगकर्ता खाते की क्रेडेंशियल्स चुरा लेता है, तो वे उपयोगकर्ता द्वारा अपना पासवर्ड बदलने की स्थिति में पहुंच को संरक्षित करने के लिए व्यक्तिगत रूप से व्यक्तिगत GitHub एक्सेस टोकन बना सकते हैं या OAuth अनुप्रयोगों को अधिकृत कर सकते हैं।

एसआईआरटी के अनुसार, इस फ़िशिंग अभियान को सॉफ़िश कहा जाता है, यह सभी सक्रिय GitHub खातों को प्रभावित कर सकता है।

खातों तक पहुंचने का मुख्य उपकरण ईमेल है। संदेश प्राप्तकर्ताओं को पाठ में शामिल दुर्भावनापूर्ण लिंक पर क्लिक करने के लिए विभिन्न ट्रिक्स का उपयोग करते हैं: कुछ का कहना है कि अनधिकृत गतिविधि का पता लगाया गया था, जबकि अन्य रिपॉजिटरी में परिवर्तन या उपयोगकर्ता की खाता सेटिंग्स को लक्षित करने के लिए उल्लेख करते हैं।

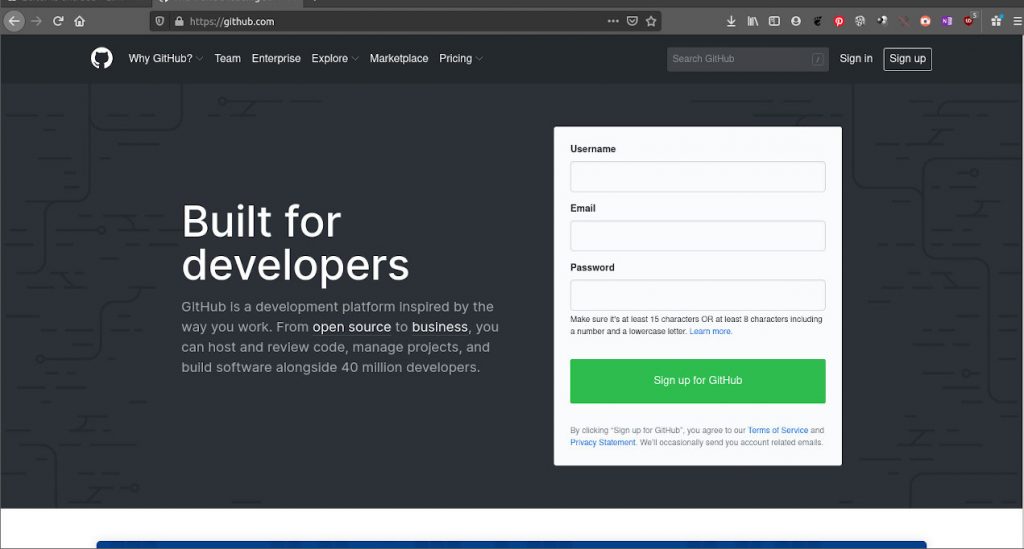

जो उपयोगकर्ता धोखे के लिए आते हैं और अपनी खाता गतिविधि की जांच करने के लिए क्लिक करते हैं फिर उन्हें एक नकली GitHub लॉगिन पृष्ठ पर पुनः निर्देशित किया जाता है जो उनकी साख एकत्र करता है और उन्हें हमलावर द्वारा नियंत्रित सर्वर पर भेजता है।

हमलावरों द्वारा इस्तेमाल किया गया फर्जी पेज आपको वास्तविक समय में दो-चरण प्रमाणीकरण कोड भी मिलेंगे पीड़ितों की अगर वे समय-समय पर वन-टाइम पासवर्ड (TOTP) मोबाइल ऐप का उपयोग कर रहे हैं।

SIRT के लिए अब तक, हार्डवेयर-आधारित सुरक्षा कुंजी द्वारा संरक्षित खाते इस हमले के लिए असुरक्षित नहीं हैं।

इसी से हमला होता है

जहाँ तक जाना जाता है, इस फ़िशिंग अभियान के पसंदीदा शिकार वर्तमान में विभिन्न देशों में टेक कंपनियों के लिए काम करने वाले गिटहब उपयोगकर्ता सक्रिय हैं और वे ईमेल पते का उपयोग करते हैं जो सार्वजनिक रूप से ज्ञात हैं।

फ़िशिंग ईमेल भेजने के लिए एसई वैध डोमेन का उपयोग करें, या तो पहले से समझौता किए गए ईमेल सर्वर का उपयोग कर या चोरी हुए एपीआई क्रेडेंशियल की मदद से वैध थोक ईमेल सेवा प्रदाताओं से।

हमलावरों ने टीवे यूआरएल को छोटा करने वाली सेवाओं का उपयोग भी करते हैं लैंडिंग पृष्ठों के URL को छिपाने के लिए डिज़ाइन किया गया। वे और भी मुश्किलों का पता लगाने के लिए एक साथ कई यूआरएल को छोटा करने वाली सेवाओं की श्रृंखला बनाते हैं। इसके अतिरिक्त, समझौता साइटों से PHP- आधारित पुनर्निर्देशन के उपयोग का पता लगाया गया था।

हमले से बचाव के कुछ तरीके

सुरक्षा के लिए जिम्मेदार लोगों की सिफारिशों के अनुसार, यदि आपके पास GitHub खाता है, तो आपको निम्नलिखित कार्य करने चाहिए:

- पासवर्ड बदलें

- पुनर्प्राप्ति कोड को दो चरणों में रीसेट करें।

- व्यक्तिगत पहुंच टोकन की समीक्षा करें।

- हार्डवेयर या WebAuthn प्रमाणीकरण पर स्विच करें।

- ब्राउज़र-आधारित पासवर्ड प्रबंधक का उपयोग करें। ये पिसिंग के खिलाफ सुरक्षा की एक डिग्री प्रदान करते हैं क्योंकि उन्हें एहसास होगा कि यह पहले से देखी गई कड़ी नहीं है।

और हां, एक ऐसा जो कभी असफल नहीं होता। कभी भी उस लिंक पर क्लिक न करें जो आपको ईमेल द्वारा भेजा गया हो। पता मैन्युअल रूप से लिखें या इसे बुकमार्क में रखें।

वैसे भी यह आश्चर्यजनक खबर है। हम एक सामाजिक नेटवर्क के बारे में बात नहीं कर रहे हैं लेकिन एक साइट है कि अपने स्वयं के विवरण के अनुसार है:

Git संस्करण नियंत्रण प्रणाली का उपयोग कर परियोजनाओं की मेजबानी करने के लिए एक सहयोगी सॉफ्टवेयर डेवलपमेंट प्लेटफॉर्म। कोड सार्वजनिक रूप से संग्रहीत किया जाता है, हालांकि यह निजी तौर पर भी किया जा सकता है ...

दूसरे शब्दों में, इसके उपयोगकर्ता वे लोग हैं जो हमारे द्वारा उपयोग किए जाने वाले एप्लिकेशन बनाते हैं और इसलिए जिन्हें सुरक्षा सुविधाओं को जोड़ना है। यह पुलिस विभाग से चोरी करने जैसा है।