CHERIoT, એમ્બેડેડ સિસ્ટમ્સ માટે સુરક્ષા માટે MS વિકલ્પ

તાજેતરમાં જ સમાચારે તે તોડ્યો હતો માઈક્રોસોફ્ટે CHERIOT પ્રોજેક્ટને લગતા વિકાસને ખોલ્યા છે (ઇન્ટરનેટ ઓફ થિંગ્સ માટે RISC-V માટે ક્ષમતા હાર્ડવેર એક્સટેન્શન), C અને C++ કોડમાં સુરક્ષા સમસ્યાઓને અવરોધિત કરવાનો હેતુ અસ્તિત્વમાં છે. CHERIoT હાલના C/C++ કોડ પાયાને રિફેક્ટર કર્યા વિના સુરક્ષિત કરવા માટે ઉકેલ પ્રદાન કરે છે.

સંશોધિત કમ્પાઇલરનો ઉપયોગ કરીને સંરક્ષણ લાગુ કરવામાં આવે છે જે પ્રોસેસર દ્વારા પૂરી પાડવામાં આવેલ પ્રોસેસર સૂચનાઓ (ISA) ના વિશિષ્ટ વિસ્તૃત સમૂહનો ઉપયોગ કરે છે અને હાર્ડવેર સ્તરે મેમરી એક્સેસને મોનિટર કરે છે, પોઈન્ટર્સ સાથે કામની શુદ્ધતાની ચકાસણી કરે છે અને કોડ બ્લોક આઇસોલેશન પ્રદાન કરે છે.

CHERIOT વિશે

આ પ્રોજેક્ટ સી ભાષાની નિમ્ન-સ્તરની પ્રકૃતિની સમજ સાથે બનાવવામાં આવી હતી મેમરી ભૂલોનો સ્ત્રોત બની જાય છે, જે બફર ઓવરફ્લો જેવી સમસ્યાઓ તરફ દોરી જાય છે, મેમરીની ઍક્સેસ પહેલેથી જ મુક્ત, પોઇન્ટર ડિરેફરન્સિંગ અથવા ડબલ ફ્રીિંગ.

પ્રેક્ટિસ બતાવે છે કે ગૂગલ અને માઇક્રોસોફ્ટ જેવા મોટા કોર્પોરેશનો પણ, જેઓ સખત ફેરફારની સમીક્ષા નીતિ ધરાવે છે અને આધુનિક વિકાસ પદ્ધતિઓ અને સ્થિર વિશ્લેષણ સાધનોનો ઉપયોગ કરે છે, તે મેમરી સાથે ભૂલ-મુક્ત કામ કરવાની ખાતરી આપી શકતા નથી (ઉદાહરણ તરીકે, માઇક્રોસોફ્ટ અને ગૂગલમાં લગભગ 70% નબળાઈઓ અસુરક્ષિત મેમરી મેનેજમેન્ટને કારણે થાય છે).

સમસ્યા તે પ્રોગ્રામિંગ ભાષાઓનો ઉપયોગ કરીને ઉકેલી શકાય છે જે સલામત કાર્યની ખાતરી આપે છે.અથવા મેમરી અથવા વધારાના નિયંત્રણો સાથેની લિંક્સ સાથે, ઉદાહરણ તરીકે, સામાન્ય પોઈન્ટર્સને બદલે MiraclePtr (raw_ptr) નો ઉપયોગ કરીને, જે મુક્ત મેમરી વિસ્તારોને ઍક્સેસ કરવા માટે વધારાના નિયંત્રણો કરે છે.

પરંતુ આવી પદ્ધતિઓ નવા કોડ માટે વધુ યોગ્ય છે y હાલના C/C++ પ્રોજેક્ટ પર ફરીથી કામ કરવું ખૂબ જ મુશ્કેલીભર્યું છે, ખાસ કરીને જો તેઓ એમ્બેડેડ સિસ્ટમ્સ અને IoT ઉપકરણો જેવા સંસાધન-સંબંધિત વાતાવરણમાં ચલાવવાના હેતુથી હોય.

આ CHERIoT હાર્ડવેર ઘટકોને માઇક્રોકન્ટ્રોલર તરીકે ડિઝાઇન કરવામાં આવ્યા છે RISC-V આર્કિટેક્ચર પર આધારિત, સુરક્ષિત પ્રોસેસર આર્કિટેક્ચર CHERI (RISC-V માટે કેપેસિટી હાર્ડવેર એક્સટેન્શન) નો અમલ કરીને, નિયંત્રિત મેમરી એક્સેસ મોડલ પ્રદાન કરે છે.

ના આધારે સૂચના સેટ આર્કિટેક્ચર (છે એક) CHERIoT માં પૂરું પાડવામાં આવેલ, એક પ્રોગ્રામિંગ મોડેલ બનાવવામાં આવ્યું છે જે વ્યક્તિગત ઑબ્જેક્ટના સ્તરે મેમરી સાથે કામ કરવાની સુરક્ષાની બાંયધરી આપે છે, પહેલાથી મુક્ત કરેલી મેમરીની ઍક્સેસ સામે રક્ષણ પૂરું પાડે છે, અને મેમરી એક્સેસ માટે હળવા વજનની આઇસોલેશન સિસ્ટમ લાગુ કરે છે.

આ પ્રોગ્રામેટિક પ્રોટેક્શન મોડલ સી/સી++ લેંગ્વેજ મોડલને સીધું પ્રતિબિંબિત કરે છે, જે તેને હાલની એપ્લિકેશનોને સુરક્ષિત કરવા માટે ઉપયોગમાં લેવાની મંજૂરી આપે છે (ફક્ત ISA CHERIoT-સુસંગત હાર્ડવેર પર પુનઃસંકલન અને ચાલવું જરૂરી છે).

સૂચિત સોલ્યુશન મેમરીમાં ઑબ્જેક્ટની સીમાની બહાર થતી ભૂલોને અવરોધિત કરવાની મંજૂરી આપે છે, પોઈન્ટર રિપ્લેસમેન્ટને મંજૂરી આપતું નથી (બધા પોઈન્ટર્સ હાલના પોઈન્ટર્સમાંથી જનરેટ થવા જોઈએ), ફ્રી કર્યા પછી મેમરી એક્સેસને મોનિટર કરે છે (ખરાબ પોઈન્ટર દ્વારા કોઈપણ મેમરી એક્સેસ અથવા મુક્ત કરેલ ઑબ્જેક્ટનો સંદર્ભ આપતો પોઈન્ટર અપવાદ ઉભો કરે છે).

ઉદાહરણ તરીકે, CHERIoT નો ઉપયોગ, કોઈપણ કોડ ફેરફારો કર્યા વિના, સ્વચાલિત બાઉન્ડ્સ તપાસને અમલમાં મૂકવા, મેમરી વિસ્તારોના જીવનકાળને ટ્રૅક કરવા અને અવિશ્વસનીય ડેટાની પ્રક્રિયા કરતા ઘટકોમાં પોઇન્ટરની અખંડિતતાને સુનિશ્ચિત કરવાની મંજૂરી આપે છે.

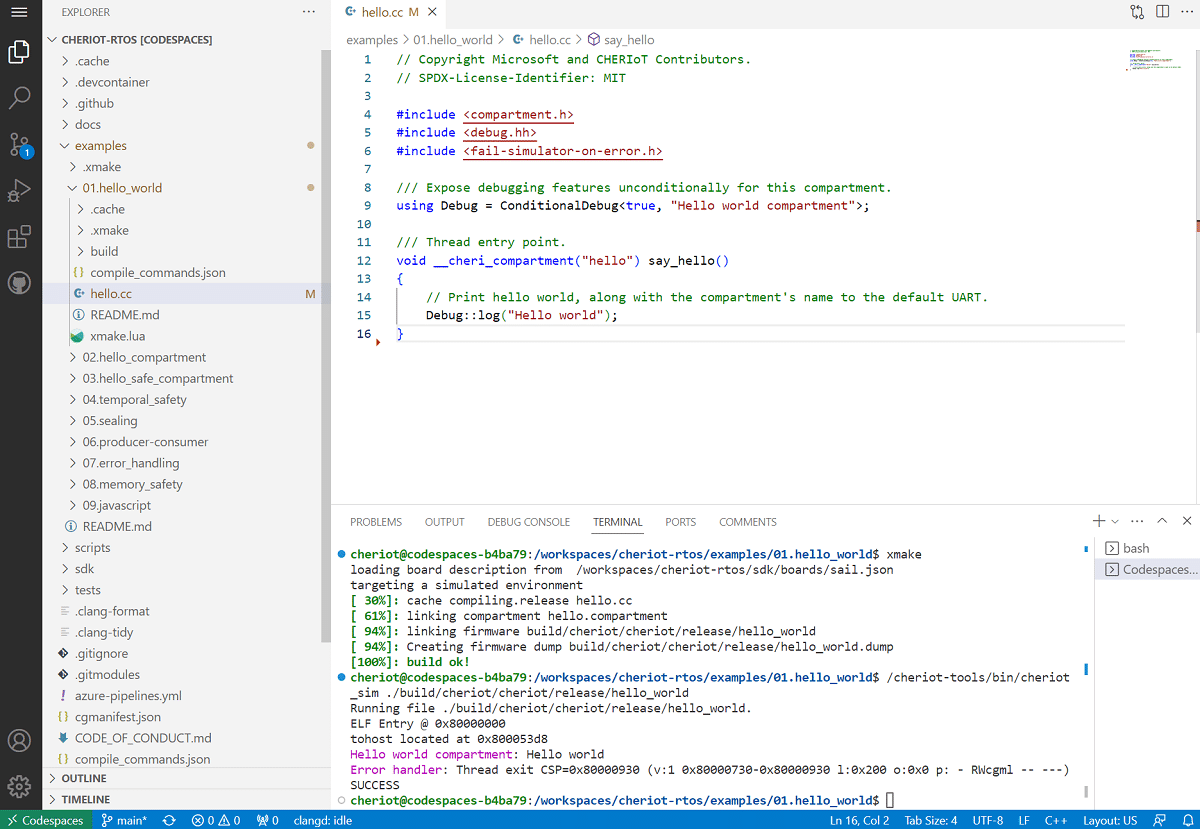

આ પ્રોજેક્ટ CHERIoT સૂચના સેટ આર્કિટેક્ચર માટે સ્પષ્ટીકરણનો સમાવેશ કરે છે એક્સ્ટેંશન, ISA CHERIoT- સુસંગત 32-bit RISC-V CPU નું સંદર્ભ અમલીકરણ, અને સંશોધિત LLVM ટૂલસેટ.

છેલ્લે જો તમને તેના વિશે વધુ જાણવામાં રસ છે, તમારે જાણવું જોઈએ કે પ્રોટોટાઇપ ડાયાગ્રામ વેરિલોગમાં CPU અને હાર્ડવેર બ્લોક વર્ણનો Apache 2.0 લાયસન્સ હેઠળ વિતરિત કરવામાં આવે છે. LowRISC પ્રોજેક્ટના Ibex કોરનો ઉપયોગ CPU માટે આધાર તરીકે થાય છે અને CHERIoT ISA કોડ મોડેલ સેઇલ ભાષામાં વ્યાખ્યાયિત કરવામાં આવે છે અને BSD લાયસન્સ હેઠળ વિતરિત કરવામાં આવે છે.

વધુમાં, એક પ્રોટોટાઇપ CHERIoT RTOS રીઅલ-ટાઇમ ઓપરેટિંગ સિસ્ટમ પ્રસ્તાવિત છે, જે 256 MB RAM સાથે એમ્બેડેડ સિસ્ટમ્સ પર પણ કમ્પાર્ટમેન્ટ્સ (કમ્પાર્ટમેન્ટ) ને અલગ કરવાની ક્ષમતા પ્રદાન કરે છે.

કોડ CHERIOT RTOS તે C++ માં લખાયેલ છે અને MIT લાયસન્સ હેઠળ વિતરિત કરવામાં આવે છે. કમ્પાર્ટમેન્ટ્સના સ્વરૂપમાં, ઓપરેટિંગ સિસ્ટમના મૂળભૂત ઘટકો, જેમ કે બૂટ લોડર, શેડ્યૂલર અને મેમરી ફાળવણી સિસ્ટમ, ડિઝાઇન કરવામાં આવી છે.