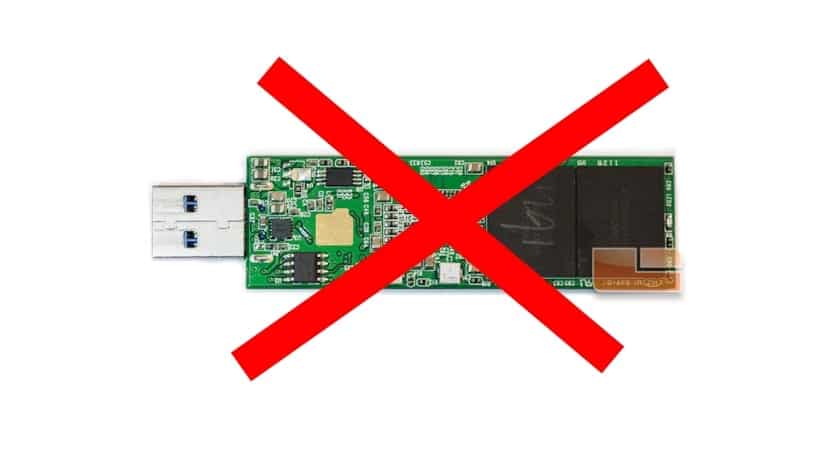

ઉપયોગ કરીને જોડાયેલ મીડિયા પર સંગ્રહને અક્ષમ કરવાની ઘણી રીતો છે યુએસબી પોર્ટ તમારા કમ્પ્યુટરનો, આ એક સારો ઉપાય હોઈ શકે જો આપણે આ પ્રકારનાં ડિવાઇસ દ્વારા આપણી સિસ્ટમને ચેપ લગાવવાથી અમુક પ્રકારના હુમલાઓને રોકવા માંગતા હોઈએ, પરંતુ જો આપણે કરીએ તો ચોક્કસ કમ્પ્યુટરની ક્ષમતાઓને મર્યાદિત કરવાનો પ્રયાસ કરવાની પદ્ધતિ તરીકે પણ સેવા આપી શકે છે. નથી ઇચ્છતા કે અન્ય લોકો આ સુવિધાનો ઉપયોગ ચોક્કસ કારણોસર કરે છે. સારું, ત્યાં ઘણી આત્યંતિક બાબતો છે, જેમ કે લિનક્સ કર્નલ યુએસબી ડ્રાઇવર્સ (મોડ્યુલો) ને સીધી દૂર કરવું. બીજા શબ્દોમાં કહીએ તો, યુએસબી_સ્ટેરેજ.કો ફાઇલને કા deleteી નાખો, જે આ ઉપકરણો માટે નિયંત્રક તરીકે કાર્ય કરે છે તે મોડ્યુલ છે.

પરંતુ જો આપણે આટલું આમૂલ સમાધાન ન જોઈએ, તો આપણે તેનો ઉપયોગ કરી શકીએ આગળ વધવાની અન્ય રીતો જેથી આ ડિવાઇસેસ અમારી ડિસ્ટ્રોમાં કામ ન કરે. તે અમલમાં મૂકવા માટેની ખૂબ સરળ પદ્ધતિઓ છે અને તે સામાન્ય રીતે અસરકારક હોય છે, તેમ છતાં તે અયોગ્ય નથી ... ઉદાહરણ તરીકે, આપણે "ફેક ઇન્સ્ટોલ" તરીકે ઓળખાતી સહાય માટે વર્ચુઅલ ડિવાઇસ / બિન / સાચું વાપરી શકીએ છીએ, આપણે આગળ વધવા માટે. કર્નલ મોડ્યુલો સંગ્રહિત છે ત્યાં /etc/modprobe.d/ ડિરેક્ટરીમાં block_usb.conf નામની ફાઇલ બનાવવા અને ખોલવા પડશે.

એકવાર તે થઈ જાય પછી આપણે ટેક્સ્ટ એડિટરની મદદથી નીચેની સામગ્રી ઉમેરી શકીએ છીએ જે આપણને સૌથી વધુ ગમે છે:

install usb-storage /bin/true

અમે હમણાં જ બનાવેલ ફાઇલ અને વોઇલાને સાચવીએ છીએ, યુએસબી સ્ટોરેજ ડિવાઇસેસ માટે અમારી પાસે પ્રતિબંધ હશે. આંખ! કારણ કે બાકીના યુએસબી ઉપકરણો સામાન્ય રીતે કાર્ય કરવાનું ચાલુ રાખશે. અસરકારકતાનું પરીક્ષણ કરો, કારણ કે મેં કેટલાક વપરાશકર્તાઓને એમ કહ્યું છે કે તે તેમના માટે કામ કરતું નથી ...

બીજી પદ્ધતિ એ બનાવવાની છે બ્લેકલિસ્ટતે માટે આપણે /etc/modprobe.d/ ની અંદર બ્લેકલિસ્ટકોનફ નામની ફાઇલ બનાવીશું અને ટેક્સ્ટ સંપાદક સાથે અમે ફરીથી અમારા ઉપકરણ બ્લેકલિસ્ટમાં ઉમેરવા માંગતા બધા ઉપકરણ ડ્રાઇવરોની અંદર ઉમેરીશું અને તે કાર્ય કરશે નહીં. ઉદાહરણ તરીકે, અમારા યુએસબી માટે:

blacklist usb-storage

ફેરફારો સાચવો અને તેની અસર તપાસો ...

મારા માટે શ્રેષ્ઠ માર્ગ એ છે કે ડિવાઇસને માઉન્ટ કરતી વખતે એડમિનિસ્ટ્રેટર અથવા રુટ ઓથેન્ટિકેશન માટે પૂછો, આ org.freedesktop.udisks2.policy અથવા org.freedesktop.UDisks2.policy ફાઇલમાં ફેરફાર કરીને પ્રાપ્ત થાય છે, આ ફાઇલ ઉપકરણોને માઉન્ટ કરવાની નીતિઓ ધરાવે છે આ ફાઇલમાં ઘણી નીતિઓ શામેલ છે જેમ કે:

System ફાઇલ સિસ્ટમ માઉન્ટ કરો

સિસ્ટમ ઉપકરણ પર ફાઇલ સિસ્ટમ માઉન્ટ કરો

Another કનેક્ટેડ ડિવાઇસની ફાઇલ સિસ્ટમ બીજા સ્થાને માઉન્ટ કરો

X-udisks-auth વિકલ્પ સાથે fstab ફાઈલમાં માઉન્ટ / અનમાઉન્ટ ફાઇલસિસ્ટમો વ્યાખ્યાયિત

Another બીજા વપરાશકર્તા દ્વારા માઉન્ટ થયેલ ઉપકરણને ડિસએસેમ્બલ કરો

File ફાઇલ સિસ્ટમના માલિક બનો

અમે નીતિમાં ફેરફાર કરવા જઈ રહ્યા છીએ

ફાઇલસિસ્ટમ માઉન્ટ કરો

અમે રાજકારણમાં standભા છીએ

હા

અને અમે તેમાં ફેરફાર કરીએ છીએ

auth_admin

આ સિસ્ટમને USB દ્વારા ઉપકરણને માઉન્ટ કરતી વખતે એડમિનિસ્ટ્રેટરના વપરાશકર્તાનામ અને પાસવર્ડ માટે પૂછવાની ફરજ પાડશે.

અને જો મારે જે કરવું છે તે વિપરીત છે, તો કોઈને ઓળખો અને અન્યને કા discardી નાખો, તો આપણે આ પદ્ધતિનો ઉપયોગ કેવી રીતે કરી શકીએ.

sudo chmod 700 / મીડિયા / આમૂલ છે અને તે વિચાર નથી