આ આઈબીએમ સિક્યુરિટી રિસર્ચરોએ બહાર પાડ્યું થોડા દિવસો પહેલા તેમને મળી મ Zલવેરનું નવું કુટુંબ જેને "ઝીરોક્લિયર" કહે છે, ઇરાની હેકર જૂથ APT34 દ્વારા xHunt ની સાથે બનાવ્યું, આ માલવેરનું નિર્દેશન મધ્ય પૂર્વના industrialદ્યોગિક અને energyર્જા ક્ષેત્રોની વિરુદ્ધ છે. તપાસકર્તાઓએ પીડિત કંપનીઓના નામ જાહેર કર્યા ન હતા, પરંતુ માલવેરનું વિશ્લેષણ કર્યું હતું 28 પાનાનો વિગતવાર અહેવાલ.

ઝીરોક્લિયર ફક્ત વિંડોઝને અસર કરે છે કારણ કે તેનું નામ તેને પ્રોગ્રામ ડેટાબેઝનો માર્ગ (પીડીબી) વર્ણવે છે તેની બાઈનરી ફાઇલનો ઉપયોગ વિનાશક હુમલો ચલાવવા માટે થાય છે જે માસ્ટર બૂટ રેકોર્ડને ફરીથી લખે છે (એમબીઆર) અને સમાધાન વિંડોઝ મશીનો પર પાર્ટીશનો.

ઝીરોક્લિયરને "શેમૂન" જેવી જ વર્તન સાથેના મwareલવેર તરીકે વર્ગીકૃત કરવામાં આવી છે. (એક મ malલવેર કે જે વિશે ઘણું વિશે વાત કરવામાં આવી હતી કારણ કે તેનો ઉપયોગ તેલ કંપનીઓ પરના હુમલા માટે 2012 માં ડેટિંગ માટે થતો હતો) જોકે શેમૂન અને ઝીરોક્લિયરમાં સમાન ક્ષમતા અને વર્તણૂક છે, સંશોધનકારો કહે છે કે આ બંને મ malલવેરના અલગ અને અલગ ભાગ છે.

શેમૂન મ malલવેરની જેમ, ઝીરોક્લિયર કાયદેસરની હાર્ડ ડિસ્ક નિયંત્રકનો ઉપયોગ પણ કરે છે જેને "રાડોડસ્ક બાય એલડોસ" કહે છે, વિન્ડોઝ ચલાવતા વિશિષ્ટ કમ્પ્યુટર્સના માસ્ટર બૂટ રેકોર્ડ (એમબીઆર) અને ડિસ્ક પાર્ટીશનોને ફરીથી લખવા માટે.

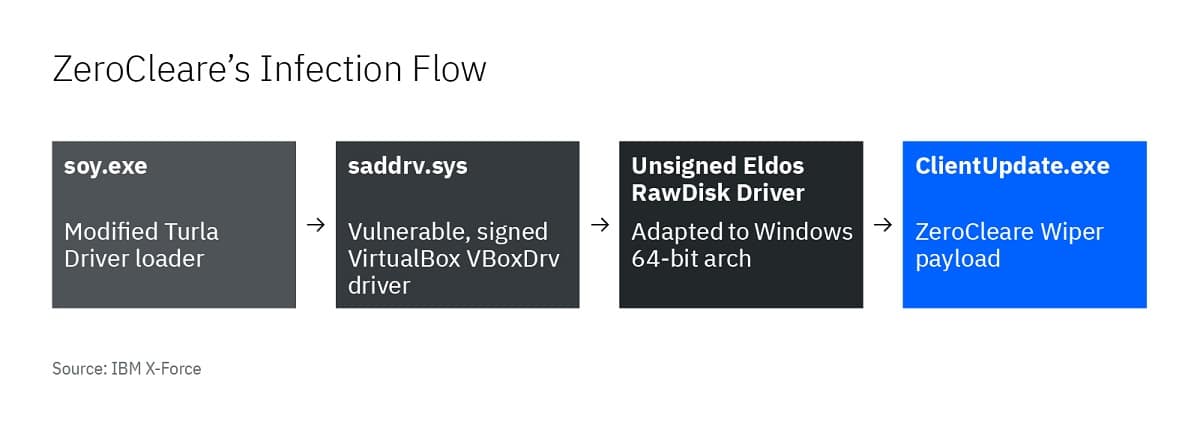

જોકે નિયંત્રક બે સહી થયેલ નથી, મ malલવેર વર્ચ્યુઅલબોક્સ ડ્રાઇવર લોડ કરીને તેને ચલાવવાનું સંચાલન કરે છે સંવેદનશીલ પરંતુ સહી વિનાનું, સહી ચકાસણી પદ્ધતિને બાયપાસ કરવા અને સહી ન કરેલા એલ્ડોસ ડ્રાઇવરને લોડ કરવા માટે તેનું શોષણ કરો.

આ મ malલવેર બ્રુટ ફોર્સ એટેક દ્વારા શરૂ કરવામાં આવે છે નબળી સુરક્ષિત નેટવર્ક સિસ્ટમોની gainક્સેસ મેળવવા માટે. એકવાર હુમલાખોરો લક્ષ્ય ઉપકરણને ચેપ લગાવે છે, પછી તેઓ મ malલવેર ફેલાવે છે ચેપના છેલ્લા પગલા તરીકે કંપની નેટવર્ક દ્વારા.

“ઝીરોક્લિયર ક્લીનર એકંદર હુમલાના અંતિમ તબક્કાનો એક ભાગ છે. તે બે જુદા જુદા સ્વરૂપોને જમાવવા માટે રચાયેલ છે, 32-બીટ અને 64-બીટ સિસ્ટમ્સમાં સ્વીકારવામાં.

-64-બીટ મશીનો પરના સામાન્ય પ્રવાહમાં સંવેદનશીલ સહી કરેલ ડ્રાઈવરનો ઉપયોગ કરવો અને પછી લક્ષ્ય ઉપકરણ પર તેનું શોષણ કરવું ઝીરોક્લિયરને વિન્ડોઝ હાર્ડવેર એબ્સ્ટ્રેક્શન લેયરને બાયપાસ કરવાની અને કેટલાક operatingપરેટિંગ સિસ્ટમ સેફગાર્ડ્સને બાયપાસ કરવા કે જે સહી ન કરેલા ડ્રાઇવરોને-64-બીટ પર ચલાવે છે. મશીનો ', આઇબીએમ રિપોર્ટ વાંચે છે.

આ સાંકળમાં પ્રથમ નિયંત્રકને સોયા.એક્સી કહેવામાં આવે છે અને તે તુર્લા ડ્રાઇવર લોડરનું એક સંશોધિત સંસ્કરણ છે.

તે નિયંત્રકનો ઉપયોગ વર્ચ્યુઅલબોક્સ નિયંત્રકના સંવેદનશીલ સંસ્કરણને લોડ કરવા માટે થાય છે, જે હુમલો કરનારાઓ એલ્ડોસ ર Rawડિસ્ક ડ્રાઇવરને લોડ કરવા માટે શોષણ કરે છે. RawDisk એ કાયદેસરની ઉપયોગિતા છે જેનો ઉપયોગ ફાઇલો અને પાર્ટીશનો સાથે ક્રિયાપ્રતિક્રિયા કરવા માટે કરવામાં આવે છે, અને તેનો ઉપયોગ શામૂન હુમલાખોરો દ્વારા એમબીઆરને accessક્સેસ કરવા માટે પણ કરવામાં આવતો હતો.

ડિવાઇસના મુખ્ય ભાગમાં પ્રવેશ મેળવવા માટે, ઝીરોક્લિયર વિન્ડોઝ નિયંત્રણોને બાયપાસ કરવા માટે ઇરાદાપૂર્વક નબળા ડ્રાઇવર અને દૂષિત પાવરશેલ / બેચ સ્ક્રિપ્ટ્સનો ઉપયોગ કરે છે. આ યુક્તિઓ ઉમેરીને, ઝીરોક્લિયર અસરગ્રસ્ત નેટવર્કના અસંખ્ય ઉપકરણોમાં ફેલાઈ, એક વિનાશક હુમલાના બીજ વાવ્યા, જે હજારો ઉપકરણોને અસર કરી શકે છે અને આરામથી પસાર થઈ શકે છે, જે સંપૂર્ણ રીતે પુન fullyપ્રાપ્ત થવા માટે મહિનાઓનો સમય લેશે. "

તેમ છતાં સંશોધનકારોએ ઘણા એપીટી અભિયાનો સાયબર જાસૂસી પર ધ્યાન કેન્દ્રિત કર્યું છે, કેટલાક સમાન જૂથો વિનાશક કામગીરી પણ કરે છે. Histતિહાસિક દ્રષ્ટિએ, આમાંથી ઘણી કામગીરી મધ્ય પૂર્વમાં થઈ છે અને nationalર્જા કંપનીઓ અને ઉત્પાદન સુવિધાઓ પર ધ્યાન કેન્દ્રિત કર્યું છે, જે મહત્વપૂર્ણ રાષ્ટ્રીય સંપત્તિ છે.

તેમ છતાં સંશોધનકારોએ કોઈપણ સંસ્થાના નામ 100% ઉભા કર્યા નથી. આ માલવેરને આભારી છે, પ્રથમ કિસ્સામાં તેઓએ ટિપ્પણી કરી હતી કે એપીટી 33 ઝીરોક્લિયરની રચનામાં ભાગ લે છે.

અને પછીથી આઇબીએમએ દાવો કર્યો હતો કે એપીટી 33 અને એપીટી 34 એ ઝીરોક્લિયર બનાવ્યું છે, પરંતુ દસ્તાવેજ પ્રકાશિત થયાના થોડા જ સમયમાં, એટ્રિબ્યુશન બદલીને xHunt અને APT34 માં બદલાઈ ગયો, અને સંશોધનકારોએ સ્વીકાર્યું કે તેઓ XNUMX ટકા ચોક્કસ નથી.

સંશોધકો અનુસાર, ઝીરોક્લિયર એટેક તકવાદી નથી અને તે ચોક્કસ ક્ષેત્રો અને સંગઠનો સામે નિર્દેશિત કામગીરી હોવાનું જણાય છે.