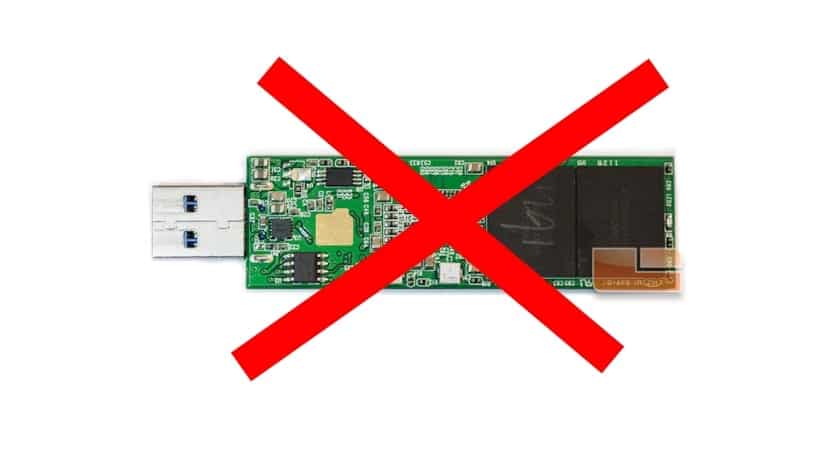

Il existe plusieurs façons de désactiver le stockage sur un support connecté en utilisant port USB de votre ordinateur, cela peut être une bonne solution si nous voulons empêcher certains types d'attaques d'infecter notre système via ce type d'appareil, mais cela peut également servir de méthode pour essayer de limiter les capacités d'un certain ordinateur si nous le faisons ne veut pas que d'autres utilisent cette fonctionnalité pour une raison spécifique. Eh bien, parmi les moyens, il y en a des plus extrêmes, comme l'élimination directe des pilotes USB (modules) du noyau Linux. En d'autres termes, supprimez le fichier usb_storage.ko, qui est le module qui agit en tant que contrôleur pour ces appareils.

Mais si nous voulons une solution pas si radicale, nous pouvons utiliser d'autres façons de procéder afin que ces appareils ne fonctionnent pas dans notre distribution. Ce sont aussi des méthodes assez simples à mettre en œuvre et qui sont généralement efficaces, bien que non infaillibles ... Par exemple, nous pouvons utiliser le périphérique virtuel / bin / true pour nous aider avec ce que l'on appelle une "Fake Install", pour procéder nous simplement doivent créer et ouvrir un fichier appelé block_usb.conf dans le répertoire /etc/modprobe.d/ où sont stockés les modules du noyau.

Une fois que cela est fait, nous pouvons ajouter le contenu suivant à l'intérieur en utilisant l'éditeur de texte que nous aimons le plus:

install usb-storage /bin/true

Maintenant, nous sauvegardons le fichier que nous venons de créer et voilà, nous aurons une restriction pour les périphériques de stockage USB. œil! Parce que le reste des périphériques USB continuera à fonctionner normalement. Testez l'efficacité, puisque j'ai entendu certains utilisateurs dire que cela n'a pas fonctionné pour eux ...

L'autre méthode consiste à créer un liste noirePour cela, nous allons créer un fichier appelé blacklist.conf dans /etc/modprobe.d/ et avec l'éditeur de texte, nous ajouterons à nouveau à l'intérieur de tous les pilotes de périphériques que nous voulons ajouter à notre liste noire et qui ne fonctionneront pas. Par exemple, pour notre clé USB:

blacklist usb-storage

Enregistrez les modifications et vérifiez leur effet ...

Pour moi, le meilleur moyen est de demander une authentification administrateur ou root lors du montage d'un appareil, ceci est réalisé en modifiant le fichier org.freedesktop.udisks2.policy ou org.freedesktop.UDisks2.policy, ce fichier contient les politiques pour monter les appareils. Le fichier contient plusieurs politiques telles que:

• Monter un système de fichiers

• Monter un système de fichiers sur un périphérique système

• Monter un système de fichiers d'un appareil connecté dans un autre emplacement

• Monter / démonter les systèmes de fichiers définis dans le fichier fstab avec l'option x-udisks-auth

• Démonter un appareil monté par un autre utilisateur

• Devenez propriétaire d'un système de fichiers

nous allons modifier la politique

Monter un système de fichiers

nous sommes en politique

Oui

et nous le modifions

auth_admin

Cela forcera le système à demander le nom d'utilisateur et le mot de passe de l'administrateur lors du montage d'un périphérique via USB.

Et si ce que je veux faire est le contraire, reconnaître l'un et écarter tous les autres, comment pouvons-nous utiliser cette méthode.

sudo chmod 700 / media / est radical et ce n'est pas l'idée