2020 se ei ole hyvä vuosi tietoturvan kannalta. David kertoi heille toisena päivänä Zoom-tilien myynti. Ja näyttää siltä tällä kertaa oli vuoro GitHub, Microsoftin hosting- ja versionhallintapalvelu. Sen ilmoitettiin monet sen käyttäjistä ovat tietojenkalastelukampanjan uhreja, jotka on suunniteltu nimenomaan heidän tunnistetietojensa keräämiseen ja varastamiseen apokryfisivujen kautta, jotka matkivat GitHub-kirjautumissivua.

GitHub-tilit varastetaan. Todellinen vaara kehittäjille ja käyttäjille

Heti tilin haltuunoton jälkeen hänHyökkääjät jatkavat yksityisten arkistojen sisällön lataamista viipymättä, painottaen niitä, jotka Ne ovat organisaation tilien ja muiden yhteistyökumppaneiden omaisuutta.

GitHubin Security Incident Response Team (SIRT) mukaan nämä ovat riskejä

Jos hyökkääjä varastaa onnistuneesti GitHub-käyttäjätilin tunnistetiedot, hän voi nopeasti luoda henkilökohtaisia GitHub-käyttöoikeustunnuksia tai valtuuttaa tilin OAuth-sovellukset säilyttämään pääsyn, jos käyttäjä vaihtaa salasanansa.

SIRT: n mukaan tämä Sawfish-niminen tietojenkalastelukampanja, se voi vaikuttaa kaikkiin aktiivisiin GitHub-tileihin.

Tärkein työkalu tilien käyttämiseen on sähköposti. Viestit käyttävät erilaisia temppuja saadakseen vastaanottajat napsauttamaan tekstissä olevaa haitallista linkkiä: joidenkin mukaan luvatonta toimintaa on havaittu, kun taas toiset mainitsevat muutokset arkistoihin tai kohdekäyttäjän tilin asetuksiin.

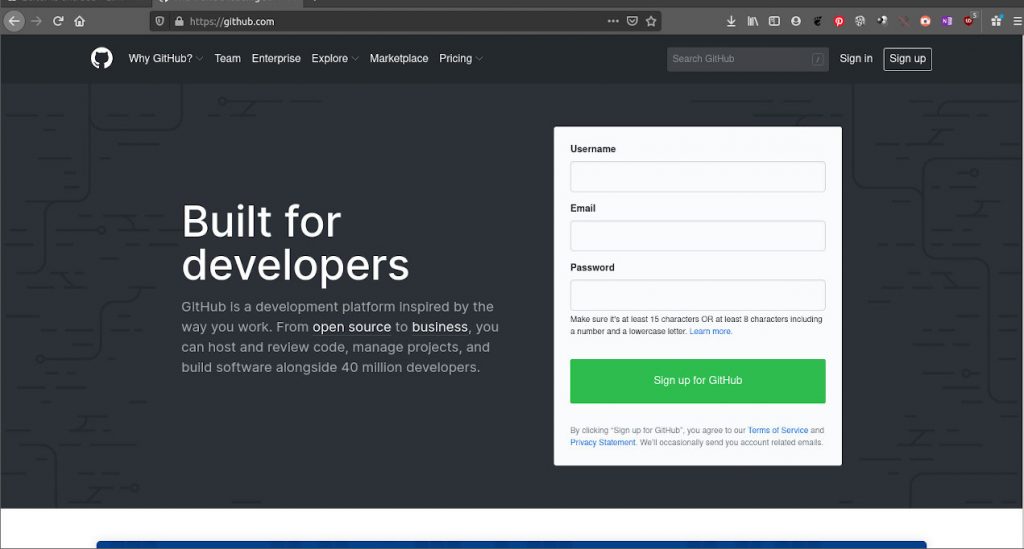

Käyttäjät, jotka joutuvat harhaan ja napsauttavat tarkistaakseen tilinsä Sitten heidät ohjataan väärälle GitHub-kirjautumissivulle, joka kerää tunnistetietonsa ja lähettää ne hyökkääjän ohjaamille palvelimille.

Hyökkääjien käyttämä väärennössivu saat myös kaksivaiheiset todennuskoodit reaaliajassa uhreja, jos he käyttävät aikaperusteista kertaluonteista salasanaa (TOTP) -mobiilisovellusta.

Toistaiseksi SIRT: ssä laitteistopohjaisilla suojausavaimilla suojatut tilit eivät ole alttiita tälle hyökkäykselle.

Näin hyökkäys toimii

Sikäli kuin tiedetään, tämän tietojenkalastelukampanjan ensisijaiset uhrit ovat tällä hetkellä aktiivisia GitHub-käyttäjiä, jotka työskentelevät teknologiayrityksissä eri maissa ja he tekevät niin käyttämällä julkisesti tunnettuja sähköpostiosoitteita.

Tietojenkalasteluviestien lähettäminen se käyttää laillisia verkkotunnuksia joko käyttämällä aiemmin vaarantuneita sähköpostipalvelimia tai varastettujen API-tunnistetietojen avulla laillisilta joukkopostitarjoajilta.

Hyökkääjät tHe käyttävät myös URL-osoitteiden lyhentämispalveluja suunniteltu piilottamaan aloitussivujen URL-osoitteet. He jopa ketjuttavat useita URL-osoitteiden lyhentämispalveluja yhdessä, mikä tekee tunnistamisesta entistä vaikeampaa. Lisäksi havaittiin PHP-pohjaisten uudelleenohjausten käyttö vaarantuneilta sivustoilta.

Joitakin tapoja puolustautua hyökkäyksiltä

Turvallisuudesta vastaavien suositusten mukaan, jos sinulla on GitHub-tili, toimi seuraavasti:

- Vaihda salasana

- Palauta palautuskoodit kahdessa vaiheessa.

- Tarkista henkilökohtaiset käyttöoikeustunnukset.

- Vaihda laitteisto- tai WebAuthn-todennukseen.

- Käytä selainpohjaista salasanojen hallintaa. Ne tarjoavat jonkin verran suojaa kalastusta vastaan, koska he ymmärtävät, että se ei ole aiemmin käynyt linkki.

Ja tietysti sellainen, joka ei koskaan petä. Älä koskaan napsauta sinulle sähköpostitse lähetettyä linkkiä. Kirjoita osoite manuaalisesti tai lisää se kirjanmerkkeihin.

Joka tapauksessa, se on yllättävää uutista. Emme puhu sosiaalisesta verkostosta, vaan sivustosta, joka sen oman kuvauksen mukaan on:

yhteistyöohjelmistokehitysalusta projektien isännöimiseksi Git-versionhallintajärjestelmää käyttäen. Koodi tallennetaan julkisesti, vaikka se voidaan tehdä myös yksityisesti ...

Toisin sanoen sen käyttäjät ovat ihmisiä, jotka luovat käyttämiämme sovelluksia ja joiden on siksi lisättävä turvaominaisuuksia. Se on eräänlainen kuin varastaminen poliisilaitokselta.