Firejail on SUID-ohjelma, joka vähentää tietoturvaloukkausten riskiä rajoittamalla sovellusten suoritusympäristöä

Ilmoitti käynnistämisestä Firejail-projektin uusi versio 0.9.72, joka kehittyy järjestelmä graafisten sovellusten erilliseen suorittamiseen, konsoli ja palvelin, jonka avulla voit minimoida pääjärjestelmän vaarantamisen riskin suorittamalla epäluotettavia tai mahdollisesti haavoittuvia ohjelmia.

Eristykseen, Firejail käyttää nimiavaruuksia, AppArmor ja järjestelmäkutsujen suodatus (seccomp-bpf) Linuxissa. Kun ohjelma on käynnistetty, kaikki sen aliprosessit käyttävät erillisiä esityksiä ydinresursseista, kuten verkkopinosta, prosessitaulukosta ja liitospisteistä.

Toisistaan riippuvat sovellukset voidaan yhdistää yhteiseksi hiekkalaatikoksi. Haluttaessa Firejailia voidaan käyttää myös Docker-, LXC- ja OpenVZ-säilöjen ajamiseen.

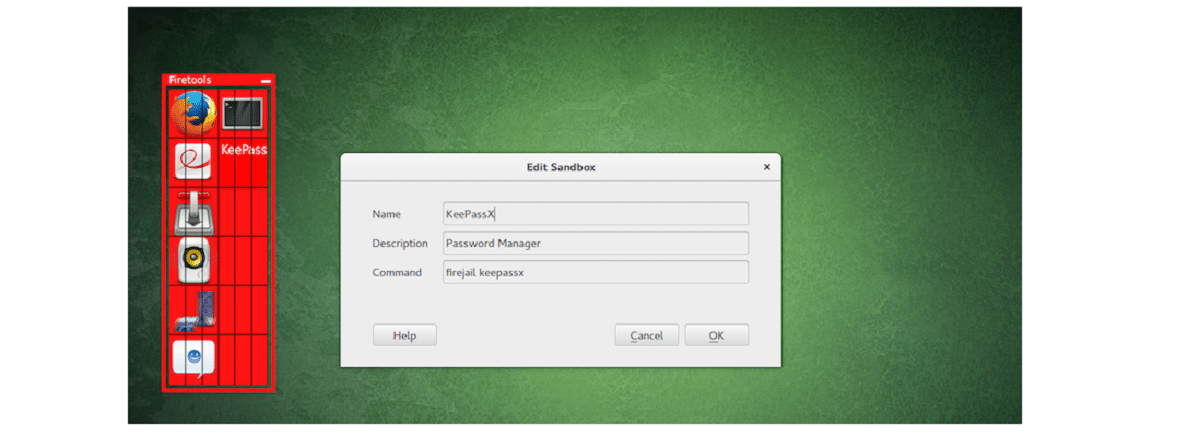

Monilla suosituilla sovelluksilla, mukaan lukien Firefox, Chromium, VLC ja Transmission, on esikonfiguroidut järjestelmäpuhelun eristysprofiilit. Saadaksesi tarvittavat oikeudet hiekkalaatikkoympäristön määrittämiseen, firejail-suoritettava tiedosto asennetaan SUID-juurikehotteella (oikeudet palautetaan alustuksen jälkeen). Jos haluat suorittaa ohjelman eristetyssä tilassa, määritä sovelluksen nimi argumentiksi firejail-apuohjelmalle, esimerkiksi "firejail firefox" tai "sudo firejail /etc/init.d/nginx start".

Firejailin tärkeimmät uutiset 0.9.72

Tästä uudesta versiosta voimme löytää sen lisätty seccomp-järjestelmäkutsusuodatin nimitilan luomisen estämiseksi (lisätty "-restrict-namespaces" -vaihtoehto ottaaksesi käyttöön). Päivitetty järjestelmäkutsutaulukot ja seccomp-ryhmät.

tila on parannettu force-nonewprivs (NO_NEW_PRIVS) Se parantaa turvallisuustakuita ja on tarkoitettu estämään uusia prosesseja saamasta lisäoikeuksia.

Toinen erottuva muutos on, että lisätty mahdollisuus käyttää omia AppArmor-profiileja (yhteyteen ehdotetaan vaihtoehtoa “–apparmor”).

Voimme myös löytää sen nettrace-verkkoliikenteen valvontajärjestelmä, joka näyttää tiedot kunkin osoitteen IP-osoitteesta ja liikenteen intensiteetistä, tukee ICMP:tä ja tarjoaa vaihtoehdot “–dnstrace”, “–icmptrace” ja “–snitrace”.

Niistä muut erottuvat muutokset:

- Poistettu –cgroup- ja –shell-komennot (oletus on –shell=none).

- Firetunnelin rakentaminen pysähtyy oletusarvoisesti.

- Poistettu chroot-, private-lib- ja tracelog-määritykset tiedostosta /etc/firejail/firejail.config.

- Grsecurityn tuki poistettu.

- modif: poisti -cgroup-komennon

- modif: aseta --shell=ei mitään oletukseksi

- muokkaa: poistettu --shell

- modif: Firetunnel on oletusarvoisesti pois käytöstä tiedostossa configur.ac

- modif: poistettu grsecurity-tuki

- modif: lopeta oletusarvoisesti mustalla listalla olevien tiedostojen piilottaminen tiedostoon /etc

- vanha toiminta (oletuksena poissa käytöstä)

- virheen korjaus: seccomp-tarkastuslokimerkintöjen tulviminen

- bugikorjaus: --netlock ei toimi (Virhe: ei kelvollista hiekkalaatikkoa)

Lopuksi, niille, jotka ovat kiinnostuneita ohjelmasta, heidän tulisi tietää, että se on kirjoitettu C-kielellä, sitä jaetaan GPLv2-lisenssillä ja että sitä voidaan käyttää missä tahansa Linux-jakelussa. Firejail Ready -paketit valmistetaan deb-muodoissa (Debian, Ubuntu).

Kuinka asentaa Firejail Linuxiin?

Niille, jotka ovat kiinnostuneita asentamaan Firejailin Linux-jakeluunsa, he voivat tehdä sen noudattamalla ohjeita jonka jaamme alla.

Debian, Ubuntu ja johdannaiset asennus on melko yksinkertaista, koska he voivat asentaa Firejailin arkistoista sen jakelusta tai he voivat ladata valmiit deb-paketit alkaen seuraava linkki.

Jos valitset asennuksen arkistoista, avaa vain pääte ja suorita seuraava komento:

sudo apt-get install firejail

Tai jos he päättivät ladata deb-paketit, he voivat asentaa haluamallaan paketinhallinnalla tai terminaalista komennolla:

sudo dpkg -i firejail_0.9.72-apparmor_1_amd64.deb

Vaikka Arch Linuxin ja sen johdannaisten tapauksessa Tästä aja vain:

sudo pacman -S firejail

kokoonpano

Kun asennus on valmis, meidän on nyt määritettävä hiekkalaatikko ja myös AppArmor.

Terminaalista aiomme kirjoittaa:

sudo firecfg sudo apparmor_parser -r /etc/apparmor.d/firejail-default

Voit tutustua sen käyttöön ja integrointiin tutustumalla sen oppaaseen Seuraavassa linkissä.