Εάν δεν ξέρετε τίποτα για IPTABLES, Σας συνιστώ διαβάστε το πρώτο εισαγωγικό μας άρθρο στο IPTABLES για να πάρετε μια βάση πριν αρχίσετε να εξηγείτε το θέμα των πινάκων σε αυτό το φανταστικό στοιχείο του πυρήνα Linux για να φιλτράρετε και να ενεργήσετε ως ένα ισχυρό και αποτελεσματικό τείχος προστασίας ή τείχος προστασίας. Και είναι ότι η ασφάλεια είναι κάτι που ανησυχεί και όλο και περισσότερο, αλλά αν είστε Linux είστε τυχεροί, αφού το Linux εφαρμόζει ένα από τα καλύτερα εργαλεία που μπορούμε να βρούμε για την καταπολέμηση των απειλών.

Τα IPTABLES, όπως πρέπει ήδη να γνωρίζετε, ενσωματώνονται στον ίδιο τον πυρήνα Linux, και είναι μέρος του έργου netfilter, το οποίο εκτός από το iptables αποτελείται από ip6tables, ebtables, arptables και ipset. Είναι ένα εξαιρετικά διαμορφώσιμο και ευέλικτο τείχος προστασίας όπως τα περισσότερα στοιχεία του Linux, και παρόλο που είχε κάποια ευπάθεια, εξακολουθεί να είναι ιδιαίτερα ισχυρό. Όντας μέσα στον πυρήνα, ξεκινά με το σύστημα και παραμένει ενεργός όλη την ώρα και ότι βρίσκεται στο επίπεδο του πυρήνα, θα λάβει πακέτα και αυτά θα γίνουν αποδεκτά ή θα απορριφθούν, συμβουλευόμενοι τους κανόνες του iptables.

Οι τρεις τύποι πινάκων:

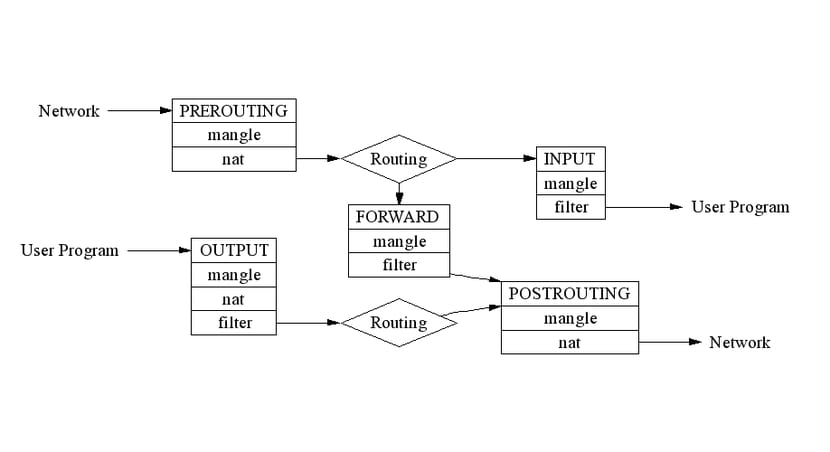

Αλλά Το iptables λειτουργεί χάρη σε διάφορους τύπους πινάκων που είναι το κύριο θέμα αυτού του άρθρου.

MANGLE πίνακες

ο MANGLE σανίδες Είναι υπεύθυνοι για την τροποποίηση των πακέτων και γι 'αυτό έχουν τις επιλογές:

-

ΒΗΧΑΣ: Το Type Of Service χρησιμοποιείται για τον καθορισμό του τύπου υπηρεσίας για ένα πακέτο και θα πρέπει να χρησιμοποιείται για τον καθορισμό του τρόπου με τον οποίο πρέπει να δρομολογούνται τα πακέτα, όχι για τα πακέτα που μεταβαίνουν στο Διαδίκτυο. Οι περισσότεροι δρομολογητές αγνοούν την αξία αυτού του πεδίου ή ενδέχεται να λειτουργούν ατελή εάν χρησιμοποιούνται για την έξοδο τους στο Διαδίκτυο.

-

TTL: αλλάζει το πεδίο ζωής ενός πακέτου. Το ακρωνύμιο του σημαίνει Time To Live και, για παράδειγμα, μπορεί να χρησιμοποιηθεί όταν δεν θέλουμε να τα ανακαλύψουμε από ορισμένους παρόχους υπηρεσιών Διαδικτύου (ISP) που είναι πολύ κατασκοπευτικοί.

-

ΣΗΜΑΔΙ: χρησιμοποιείται για την επισήμανση πακέτων με συγκεκριμένες τιμές, περιορίζοντας το εύρος ζώνης και δημιουργώντας ουρές μέσω του CBQ (Class Based Queue). Αργότερα μπορούν να αναγνωριστούν από προγράμματα όπως το iproute2 για να εκτελέσουν τις διαφορετικές διαδρομές ανάλογα με τη μάρκα που διαθέτουν ή όχι αυτά τα πακέτα.

Ίσως αυτές οι επιλογές δεν σας φαίνονται οικείες από το πρώτο άρθρο, καθώς δεν αγγίζουμε καμία από αυτές.

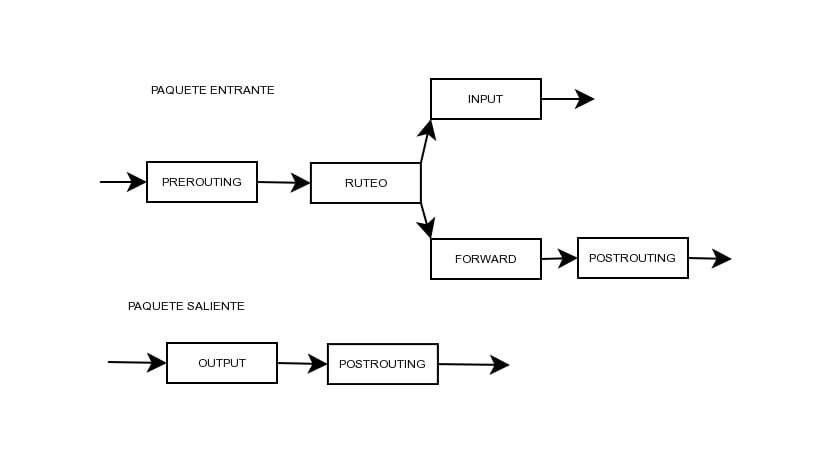

Πίνακες NAT: PREROUTING, POSTROUTING

ο Πίνακες NAT (Μετάφραση διεύθυνσης δικτύου), δηλαδή, μετάφραση διεύθυνσης δικτύου, θα ζητηθεί η γνώμη του όταν ένα πακέτο δημιουργεί μια νέα σύνδεση. Επιτρέπουν την κοινή δημόσια IP σε πολλούς υπολογιστές, γι 'αυτό είναι απαραίτητες στο πρωτόκολλο IPv4. Με αυτά μπορούμε να προσθέσουμε κανόνες για την τροποποίηση των διευθύνσεων IP των πακέτων και περιέχουν δύο κανόνες: SNAT (IP μεταμφίεση) για τη διεύθυνση προέλευσης και DNAT (Port Forwarding) για τις διευθύνσεις προορισμού.

να Πραγματοποιήστε τροποποιήσεις, μας επιτρέπει τρεις επιλογές έχουμε ήδη δει μερικά από αυτά στο πρώτο άρθρο του iptables:

- ΠΡΟΣΤΑΣΙΑ: για να τροποποιήσετε τα πακέτα μόλις φτάσουν στον υπολογιστή.

- ΠΑΡΑΓΩΓΗ: για την έξοδο των πακέτων που παράγονται τοπικά και θα δρομολογούνται για την έξοδο τους.

- ΑΝΑΚΟΙΝΩΣΗ: τροποποιήστε πακέτα που είναι έτοιμα να φύγουν από τον υπολογιστή.

Πίνακες φιλτραρίσματος:

ο πίνακες φίλτρων Χρησιμοποιούνται από προεπιλογή για τη διαχείριση πακέτων δεδομένων. Αυτά είναι τα πιο χρησιμοποιημένα και είναι υπεύθυνα για το φιλτράρισμα των πακέτων καθώς έχει διαμορφωθεί το τείχος προστασίας ή το φίλτρο. Όλα τα πακέτα περνούν από αυτόν τον πίνακα και για τροποποίηση έχετε τρεις προκαθορισμένες επιλογές που είδαμε επίσης στο εισαγωγικό άρθρο:

- ΕΙΣΑΓΩΓΗ: για είσοδο, δηλαδή, όλα τα πακέτα που προορίζονται να εισέλθουν στο σύστημά μας πρέπει να περάσουν από αυτήν την αλυσίδα.

- ΠΑΡΑΓΩΓΗ: για την έξοδο, όλα αυτά τα πακέτα που έχουν δημιουργηθεί από το σύστημα και πρόκειται να τα αφήσουν σε άλλη συσκευή.

- ΠΡΟΣ ΤΑ ΕΜΠΡΟΣ: ανακατεύθυνση, όπως ίσως γνωρίζετε ήδη, απλώς τα ανακατευθύνετε στον νέο προορισμό τους, επηρεάζοντας όλα τα πακέτα που περνούν από αυτήν την αλυσίδα.

Τέλος, θα ήθελα να πω ότι κάθε πακέτο δικτύου που αποστέλλεται ή λαμβάνεται σε ένα σύστημα Linux πρέπει να υπόκειται σε έναν από αυτούς τους πίνακες, τουλάχιστον έναν ή περισσότερους ταυτόχρονα. Πρέπει επίσης να υπόκειται σε πολλούς κανόνες πίνακα. Για παράδειγμα, με το ACCEPT επιτρέπεται να συνεχίσει το δρόμο του, με την πρόσβαση DROP να απορρίπτεται ή να μην αποστέλλεται, και με το REJECT απλώς απορρίπτεται, χωρίς να αποστέλλεται σφάλμα στον διακομιστή ή στον υπολογιστή που έστειλε το πακέτο. Οπως βλέπεις, κάθε πίνακας έχει τους στόχους ή τις πολιτικές του για καθεμία από τις επιλογές ή τις αλυσίδες που αναφέρονται παραπάνω. Και αυτά είναι αυτά που αναφέρονται εδώ ως ACCEPT, DROP και REJECT, αλλά υπάρχει ένα άλλο όπως το QUEUE, το τελευταίο, το οποίο ίσως δεν γνωρίζετε, χρησιμοποιείται για την επεξεργασία των πακέτων που φτάνουν μέσω μιας συγκεκριμένης διαδικασίας, ανεξάρτητα από τη διεύθυνση τους.

Λοιπόν, όπως μπορείτε να δείτε, το iptables είναι λίγο δύσκολο να το εξηγήσετε σε ένα άρθρο σε βάθος, ελπίζω ότι με το πρώτο άρθρο θα έχετε μια βασική ιδέα να χρησιμοποιήσετε iptables με μερικά παραδείγματα, και εδώ μερικά περισσότερα θεωρία. Αφήστε τα σχόλια, τις αμφιβολίες ή τις συνεισφορές σας, θα είναι ευπρόσδεκτα.