Der Tor-Browser verspricht Privatsphäre und sicheres Surfen. Heute werden wir ein wenig über seine Funktionen sprechen

Vor Tagen Wir haben über den Start der Tails-Distribution gesprochen. Eine GNU / Linux-Distribution, die auf Netzwerksicherheit basiert. In diesem Artikel haben wir die Aufnahme eines Updates des berühmten Tor-Browsers hervorgehoben. Ein bekannter Browser, der Anonymität und Datenschutz verspricht.

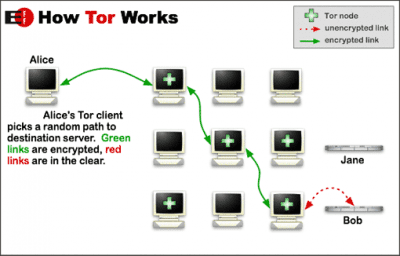

Heute werden wir mehr über diesen Browser sprechen. Das Tor-Netzwerk (The Onion Router) ist ein Netzwerk, das die sogenannte Zwiebelverkettung verwendet, das heißt Anstatt direkt zum Ziel zu gelangen, passieren Datenpakete viele Zwischenknoten auf dem WegAuf diese Weise ist es möglich, die Identität des Benutzers zu verbergen, indem jede Nachricht durch Schichten (daher der Name) verschlüsselt wird.

Alice sendet ein Paket an Bob, aber anstatt direkt an Bob zu gehen, durchläuft die Verschlüsselungsnachricht mehrere zufällige Knoten von Tor und wird schließlich entschlüsselt und an Bob weitergeleitet. Daher ist es für jemanden von außerhalb sehr schwierig zu wissen, dass dies der Fall ist Alice, die das Paket geschickt hat

Um in dieses Netzwerk eintreten zu können, benötigen Sie den Tor-Browser-Browser Mozilla Firefox-basierter Browser. Version 5.0 bringt folgende Neuigkeiten:

- Firefox-Update auf Version 38.2 ERS.

- HTTPS-Everywhere-, OpenSSL- und NoScript-Updates (Tor führt kein JavaScript aus, da dies den Benutzer erkennen würde).

- Sicherheitslücken und Tor-Netzwerk-Update behoben.

- Fehler unter Windows und Mac behoben.

- Integriert Automatische Updates.

Der Tor-Browser ist aber auch als Standardbrowser in Tails integriert kann zur Verwendung auf jedem Betriebssystem heruntergeladen werden, auch auf Android-Handys mit der OrBot-App.

Zusätzlich zum anonymen Surfen enthält das Tor-Netzwerk Seiten, die allgemein als DeepWeb (Deep Internet) bekannt sind. Dies sind Seiten, die Suchmaschinen nicht finden können. Diese Seiten sind in der sogenannten .onion-Domänen, die aufgrund ihrer Verschlüsselung seltsame und riesige benannte URLs haben und manuell durchsucht werden müssen. Diese Seiten sind gekennzeichnet durch a minimaler Inhalt in HTML(Sie erinnern an das Internet aus den 90er Jahren) und zum größten Teil an illegale Inhalte.

Wenn Sie sich anmelden, finden Sie alle möglichen Dinge, vom illegalen Verkauf von Waffen über den Verkauf von Drogen (die alte Seidenstraße) für Pädophile und Kriminelle, geheime Regierungsdokumente bis hin zu angeheuerten Schlägern, die im Internet viele urbane Legenden über das Internet generiert haben DeepWeb einschließlich Horrorgeschichten, die Wahrheit ist nicht so übertrieben, wie sie sagen. Die offizielle Währung von Tor ist Bitcoin Wenn Sie zustimmen, verwenden Sie Ihre eigene Brieftasche, um zu kaufen. Dies geschieht auf eigenes Risiko.

Sag das auch Tor an sich ist nicht unfehlbarBeispielsweise werden die Informationen vom Ziel bis zum letzten Knoten nicht verschlüsselt, und bestimmte Agenturen wie die NSA könnten analysieren, wer eingegeben hat, indem sie die Ursprungs- und Zielzeiten der Pakete analysieren. Einige Empfehlungen zur sicheren Verwendung von Tor sind die folgenden.

- Verwenden Sie Tails 1.5, da es viele Sicherheitsmaßnahmen bietet.

- Wenn Sie Tails nicht verwenden möchten, würde ich auf Windows verzichten. Angreifer könnten die Cookies anderer Browser verfolgen und so herausfinden, wer Sie sind. Stattdessen verwendet eine Linux Live-Distribution auf Ram hochgeladen und die Festplatte aus Sicherheitsgründen von Ihrem Computer entfernt.

- Greifen Sie nicht von Ihrem normalen Heimrouter aus, sondern von einem öffentlichen Netzwerk.

- Neben Tor, Fügen Sie eine zusätzliche Sicherheitsmaßnahme hinzul, wie man Proxyserver, VPN verwendet oder die MAC-Adresse ändert.

- Deaktivieren Sie Mikrofon und Webcam.

- Verwenden Sie keine persönlichen Konten auf Tor, wie Facebook, Twiitter, Gmail ... Tor hat seine eigenen sozialen Netzwerke und seinen eigenen Mailserver. Wenn Sie die normalerweise verwendeten verwenden, wissen diese, wer Sie sind, ja oder ja.

- Seien Sie vorsichtig, was Sie herunterladen, Einige Downloads enthalten möglicherweise Xploits zur Verfolgung bestimmt.

- Aktivieren Sie niemals Plugins wie Flashplayer oder JavaScript.

- Dies sollte offensichtlich sein, aber mVermeiden Sie Kinderpornografie oder Websites zum Kauf von WaffenDiese Websites werden am häufigsten von Regierungsbehörden überwacht.

Der Tor-Browser kann großartig sein, wenn Sie in absoluter Privatsphäre surfen möchten. Das Tor-Netzwerk hat aufgrund von Pädophilen einen schlechten Ruf, aber es ist auch ein Ort, an dem viele Journalisten oder Leute wie Edward Snowden Informationen austauschen, um dem Fokus multinationaler Unternehmen zu entkommen wie Google, Facebook, Yahoo, die unsere Daten an Regierungen weitergeben.