Die Entwickler des Redox-Betriebssystems vorgestellt vor kurzem dass sie eingeführt haben der neue Paketmanager pkgar, die innerhalb des Systems verwendet werden.

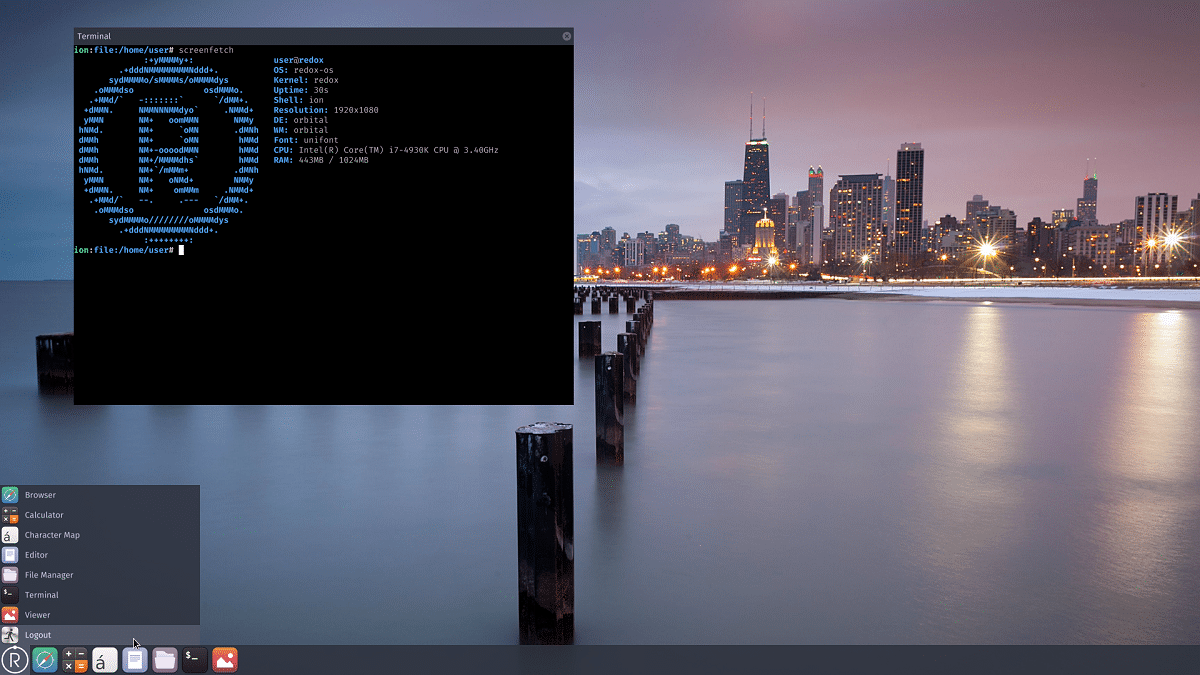

Für diejenigen, die Redox nicht kennen die Es ist ein Betriebssystem dass Das Hauptaugenmerk liegt auf der Entwicklung der Rust-Sprache und des Mikrokernel-Konzepts Dabei wird nur die Interaktion zwischen Prozessen und Ressourcenverwaltung auf Kernelebene bereitgestellt und alle anderen Funktionen werden auf die Bibliotheken übertragen, die sowohl vom Kernel als auch von Benutzeragenten verwendet werden können.

Im Rahmen des Projekts ein neues Paketformat wird entwickelt, Eine Bibliothek mit Paketverwaltungsfunktionen und einem Befehlszeilentool zum Erstellen und Extrahieren einer Sammlung kryptografisch verifizierter Dateien.

Das pkgar-Format soll nicht universell sein und es wird unter Berücksichtigung der Besonderheiten des Redox OS-Betriebssystems optimiert.

Der Paketmanager unterstützt die Quellenüberprüfung durch digitale Signatur und Integritätsprüfung. Prüfsummen werden mit der Hash-Funktion blake3 berechnet. Auf die Überprüfungsfunktion von pkgar kann zugegriffen werden, ohne die Paketdatei tatsächlich zu speichern, wobei nur der Header-Teil bearbeitet wird.

Insbesondere, Das Paket besteht aus einer Header-Datei (.pkgar_head) und eine Datendatei (.pkgar_data). Ein ordnungsgemäß signiertes Full Digest-Paket (.pkgar) kann einfach durch Anhängen der Header-Datei an die Datendatei abgerufen werden.

Die Header-Datei enthält separate Prüfsummen für den Header und die parametrisierten Strukturen der Datendatei sowie eine digitale Signatur zur Überprüfung des Pakets.

Die Datendatei enthält eine sequentielle Liste aller bereitgestellten Dateien und Verzeichnisse im Paket. Vor jedem Datenelement befindet sich eine Struktur mit Metadaten, die eine Prüfsumme für die Daten selbst, die Größe, die Zugriffsrechte, den relativen Pfad der zu installierenden Datei und den Versatz der Parameter des nächsten Datenelements enthält.

Wenn sich die einzelnen Dateien während des Aktualisierungsvorgangs nicht geändert haben und die Prüfsumme übereinstimmt, werden sie übersprungen und nicht heruntergeladen.

Die Integrität der Quelle kann überprüft werden, indem nur die Header-Datei und die Richtigkeit der ausgewählten Datendatei abgerufen werden, indem nur die Strukturen mit den Parametern aus dieser Datei geladen werden und sichergestellt wird, dass sie mit der in der Header-Datei überprüften Prüfsumme übereinstimmen.

Direkt können die Daten selbst nach dem Herunterladen überprüft werden, indem die Prüfsumme der Struktur mit den Parametern verwendet wird, die den Daten vorangehen.

Anfänglich implizieren Pakete die Möglichkeit einer wiederholbaren Assemblierung, was bedeutet, dass das Erstellen eines Pakets für ein bestimmtes Verzeichnis immer zur Bildung eines identischen Pakets führt. Nach der Installation werden nur die Metadaten auf dem System gespeichert. Dies reicht aus, um das Paket aus den installierten Daten neu zu erstellen (Paketzusammensetzung, Prüfsummen, Pfade und Zugriffsrechte sind in den Metadaten verfügbar).

Die Hauptziele von pkgar:

- Atomic: Aktualisierungen wann immer möglich anwenden automatisch.

- Verkehrsersparnis: Daten werden nur über das Netzwerk übertragen, wenn sich der Hash ändert (während des Updates werden nur aktualisierte Dateien heruntergeladen).

- Es handelt sich um schnelle kryptografische Hochleistungsalgorithmen (blake3 unterstützt die Parallelisierung der Datenverarbeitung bei der Berechnung eines Hashs). Wenn die Repository-Daten zuvor nicht zwischengespeichert wurden, kann beim Start ein Hash für die heruntergeladenen Daten berechnet werden.

- Minimalismus: Im Gegensatz zu anderen Formaten enthält pkgar nur die Metadaten, die zum Extrahieren des Pakets erforderlich sind.

- Unabhängigkeit des Installationsverzeichnisses: Jeder Benutzer kann das Paket in einem beliebigen Verzeichnis installieren (der Benutzer muss das Recht haben, in das ausgewählte Verzeichnis zu schreiben).

- Sicherheit: Pakete werden immer kryptografisch verifiziert und die Verifizierung erfolgt, bevor die eigentlichen Paketoperationen ausgeführt werden (der Header wird zuerst geladen, und wenn die digitale Signatur korrekt ist, werden die Daten in ein temporäres Verzeichnis übertragen, das nach der Verifizierung in das Verzeichnisziel verschoben wird).