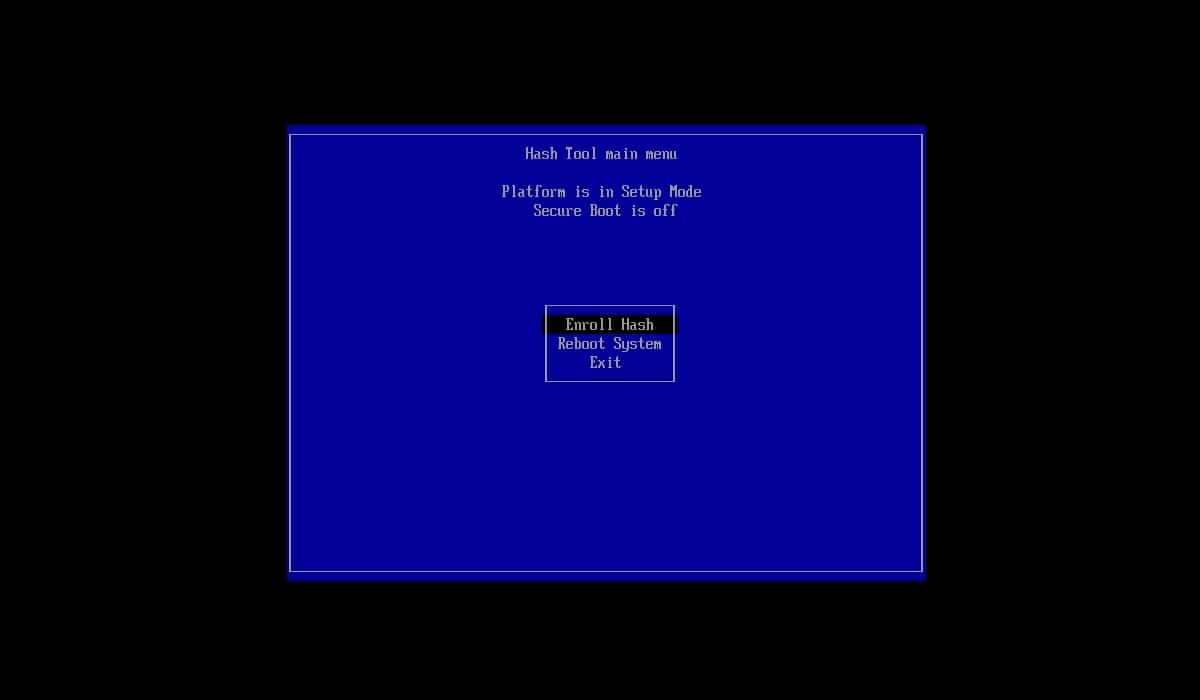

Sicherlich ist Ihnen der Bildschirm, den Sie in diesem Bild sehen, jemals erschienen. Es entsteht nach einem Update einiger Kerneltreiber. Wenn diese aktualisiert werden, werden Sie nach dem Neustart des Computers wahrscheinlich auf diese Bildschirme stoßen. Sie sollten keine Angst haben, Sie sollten sich keine Sorgen machen, aber Sie sollten es wissen Was ist das MOK und warum es passiert.

Wie ist ein ziemlich häufiger Zweifel Bei einigen Benutzern werde ich versuchen, hier alles zu klären, was Sie über MOK und diese Arten von Bildschirmen wissen sollten, die Ihnen gelegentlich angezeigt werden ...

Das erste, was zu sagen ist, dass der Besitzer Schlüssel der Maschine oder MOK (Maschinenbesitzerschlüssel) Dies ist eine Möglichkeit, einen Startvorgang sicherzustellen. Dazu werden nur die vom Betriebssystem genehmigten Komponenten und Treiber ausgeführt. All dies ergibt sich aus der Implementierung des berühmten Secure Boot von UEFI-Systemen.

MOK muss von der implementiert werden BIOS / UEFI oder ein grundlegender Startcode eines Teams. Auf diese Weise kann nur signierter Code ausgeführt werden, um dies zu verhindern Beim Laden des Betriebssystems kann böswilliger oder nicht autorisierter Code ausgeführt werden. Nach dem Start kann das Betriebssystem diese Verantwortung übernehmen.

Wenn Sie ein Kernelmodul oder einen Kernel-Treiber installiert haben, mussten Sie sicherlich generieren ClavesVerwenden Sie Mokutil usw., wenn dies der Fall ist, liegt der Grund darin, dass MOK eine Kryptografie mit einem öffentlichen Schlüssel verwendet. Zum Beispiel ist es Ihnen für den Controller sicher passiert vboxdrv für VirtualBox. Aus diesem Grund können Sie selbst ein Schlüsselpaar generieren und die Module signieren, damit sie ausgeführt werden können.

Das ist ein ziemlicher Vorteil, da es vorher nicht so war und alles über das glückliche System von Microsoft laufen musste. weil Du brauchst SHIM, eine Art Mittelsmann zwischen UEFI und GRUB.

Letztendlich ist die Rolle dieser Firmen Schützen Sie das System von Cyber-Angreifern oder Malware, die während des Systemstarts ausgeführt werden könnten. Wenn eine der Kernelkomponenten oder -treiber manipuliert worden wäre, würde dies erkannt und das Booten verhindert.

Nun Ist es wirklich in allen Teams notwendig? Die Wahrheit ist, dass nein, solange es keinen Angreifer gibt, der physischen Zugriff auf den Computer hat und Berechtigungen erhalten kann. Das heißt, wenn in den meisten Haushalten jemand Ihr Haus betreten und auf Ihren Computer zugegriffen hat, ist es meiner Meinung nach am wenigsten wichtig, ob er den Startcode geändert hat oder nicht ... Aber es kann auf exponierten Systemen gut sein, wenn mehr Menschen, Organisationen wo es mehr Personal mit Zugang usw. gibt.