Nach fast vier Jahren Entwicklungszeit die Veröffentlichung der neuen Version von «Qubes 4.1» wurde angekündigt das ist ein Betriebssystem konzentriert sich auf Desktop-Sicherheit durch Isolation auf Basis des Xen-Hypervisors. Qubes OS ist ein völlig kostenloses Open-Source-Betriebssystem.

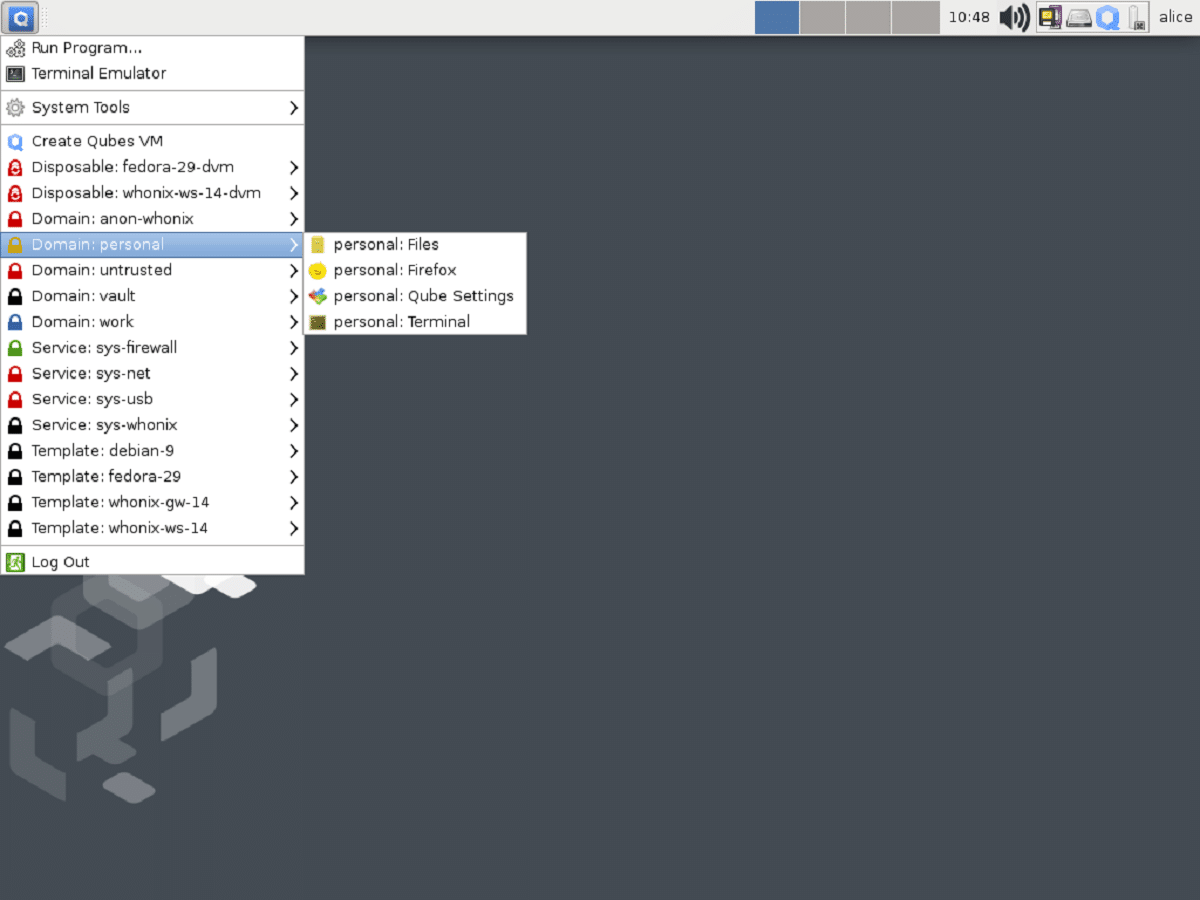

Qubes implementiert die Idee, einen Hypervisor zur strikten Anwendungsisolierung zu verwenden und den Komponenten des Betriebssystems und in denen die Anwendungen nach der Wichtigkeit der verarbeiteten Daten und der gelösten Aufgaben in Klassen eingeteilt werden.

Fedora und Debian können als Basis für den Aufbau virtueller Umgebungen verwendet werden, und die Community unterstützt auch Vorlagen für Ubuntu, Gentoo und Arch Linux, und es ist möglich, den Zugriff auf Anwendungen in einer virtuellen Windows-Maschine zu organisieren sowie Whonix- basierte virtuelle Maschinen, um anonymen Zugriff über Tor zu ermöglichen.

Was ist neu in Qubes 4.1

In dieser neuen Version, die vorgestellt wird, die experimentelle Unterstützung für Audio Domain, eine separate Audioserverumgebung, die es Ihnen ermöglicht, Komponenten für die Audioverarbeitung von Dom0 abzurufen.

Eine weitere Veränderung, die auffällt, ist die folgende eine neue Infrastruktur wurde implementiert für die Wartung, den automatisierten Aufbau und das Testen zusätzlicher Vorlagen für virtuelle Umgebungen. Neben Gentoo die Infrastruktur bietet Unterstützung für Arch-Linux-Vorlagen und Linux-Kernel-Tests.

Es wird auch hervorgehoben, dass verbessertes Build- und Testsystem, Unterstützung für das Einchecken in das GitLab CI-basierte kontinuierliche Integrationssystem hinzugefügt, außerdem wurde daran gearbeitet, Unterstützung für wiederholbare Builds von Debian-basierten Umgebungen zu implementieren, die verwendet werden können, um zu bestätigen, dass Qubes-Komponenten genau aus den deklarierten Quellen kompiliert werden und nicht enthalten irrelevante Änderungen, deren Ersetzung beispielsweise durch Angriffe auf die Build-Infrastruktur oder Flags im Compiler erfolgen kann.

Auf der anderen Seite wird hervorgehoben, dass qrexec-Richtlinien-Hintergrundprozess hinzugefügt und neues Regelsystem für die Qrexec RPC-Engine Damit können Sie Befehle im Kontext bestimmter virtueller Umgebungen ausführen. Das Qrexec-Regelsystem definiert, wer was und wo auf Qubes tun darf.

Außerdem auch die Möglichkeit implementiert, eine separate GUI-Domänenumgebung zu verwenden mit Komponenten um den Betrieb der grafischen Oberfläche sicherzustellen. Zuvor wurden in virtuellen Umgebungen für jede Anwendungsklasse ein separater X-Server, ein vereinfachter Fenstermanager und ein zusätzlicher Videotreiber veröffentlicht, die die Ausgabe in die Steuerumgebung im zusammengesetzten Modus übersetzten, aber die Grafikstapelkomponenten, den Hauptfenstermanager des Desktops , Anzeigesteuerungen und Grafiktreiber liefen alle in der Hauptumgebung.

Jetzt können die grafikbezogenen Funktionen von Dom0 in eine separate GUI-Domänenumgebung verschoben und von den Systemverwaltungskomponenten getrennt werden.

Der andere Änderungen das hebt sich von dieser neuen Version ab:

- Verbesserte Unterstützung für Displays mit hoher Pixeldichte.

- Unterstützung für verschiedene Cursorformen hinzugefügt.

- Eine Benachrichtigung über den Mangel an freiem Speicherplatz wurde implementiert.

- Unterstützung für den Wiederherstellungsmodus Paranoid Backup hinzugefügt, der eine einmalige virtuelle Umgebung für die Wiederherstellung verwendet.

Der Installer bietet die Möglichkeit, bei den Vorlagen für virtuelle Maschinen zwischen Debian und Fedora zu wählen. - Neue grafische Oberfläche zur Verwaltung von Updates hinzugefügt.

- Template Manager-Dienstprogramm zum Installieren, Entfernen und Aktualisieren von Vorlagen hinzugefügt.

- Verbesserter Verteilungsmechanismus für Vorlagen.

- Die Dom0-Basisumgebung wurde auf das Fedora 32-Basispaket aktualisiert.

- Die Vorlagen zum Generieren virtueller Umgebungen wurden auf Fedora 34, Debian 11 und Whonix 16 aktualisiert.

- Der Standard-Linux-Kernel ist 5.10. Aktualisierter Xen 4.14-Hypervisor und Xfce 4.14-Grafikumgebung.

- Umgeschriebene Firewall-Implementierung.

- Drei neue Vorlagen für virtuelle Umgebungen basierend auf Gentoo Linux werden vorgeschlagen: minimal, mit Xfce und mit GNOME.

Si Sie möchten ein wenig mehr darüber wissen dieser neuen Version können Sie die Details in der Qubes OS 4.1 Release Note unter nachlesen folgenden Link.

Laden Sie Qubes OS herunter

Wenn Sie dieses Qubes-Betriebssystem ausprobieren möchten, pSie können dies tun, indem Sie das System-Image von der offiziellen Website herunterladen und in seinem Download-Bereich erhalten Sie es, Sie können es in der tun folgenden Link

Es ist wichtig zu betonen, dass Qubes OS nicht nur als Hauptbetriebssystem installiert werden kann, sondern auch die Möglichkeit bietet, es in seiner Live-Version testen zu können.