Tor ist ein Projekt, dessen Hauptziel es ist die Entwicklung eines verteilten Kommunikationsnetzes mit geringer Latenz und Überlagerung mit dem Internet, en gibt die Identität seiner Benutzer nicht preis, dh ihre IP-Adresse bleibt anonym. Nach diesem Konzept hat der Browser an Popularität gewonnen und ist in allen Teilen der Welt weit verbreitet. Im Allgemeinen wird seine Verwendung aufgrund seiner Eigenschaften, Anonymität zuzulassen, illegalen Aktivitäten zugeschrieben.

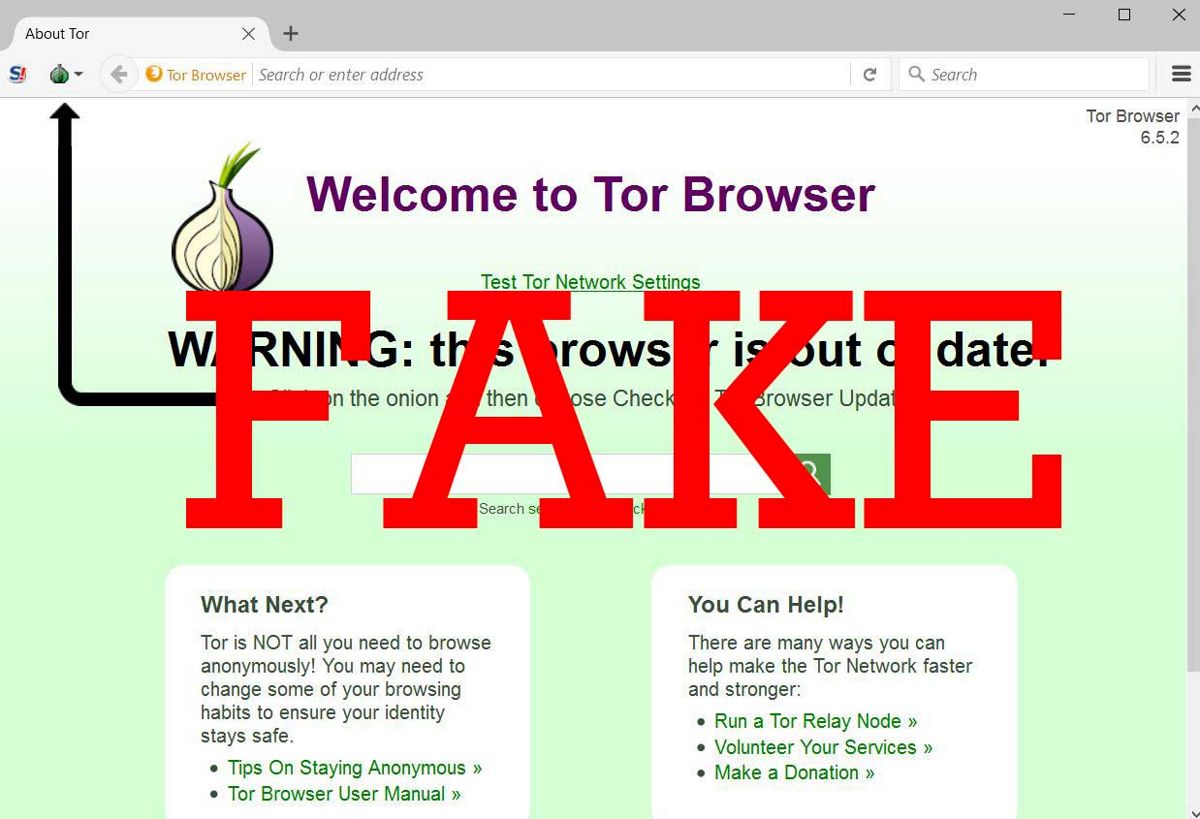

Obwohl der Browser Benutzern angeboten wird, um sicheres Surfen zu bieten und vor allem um seine Anonymität zu bieten. ESET-Forscher vorgestellt vor kurzem haben sie entdeckt die Verbreitung einer gefälschten Version des Tor-Browsers durch Fremde. Da eine Zusammenstellung des Browsers erstellt wurde, wurde diese als offizielle russische Version des Tor-Browsers positioniert, während seine Schöpfer nichts mit dieser Zusammenstellung zu tun hatten.

Der Haupt-Malware-Forscher von ESET, Anton Cherepanov, sagte dies Die Untersuchung hatte drei Bitcoin-Geldbörsen identifiziert, die seit 2017 von Hackern verwendet wurden.

'Jede Brieftasche enthält eine relativ große Anzahl kleiner Transaktionen. Wir betrachten dies als Bestätigung dafür, dass diese Brieftaschen vom trojanisierten Tor-Browser verwendet wurden. "

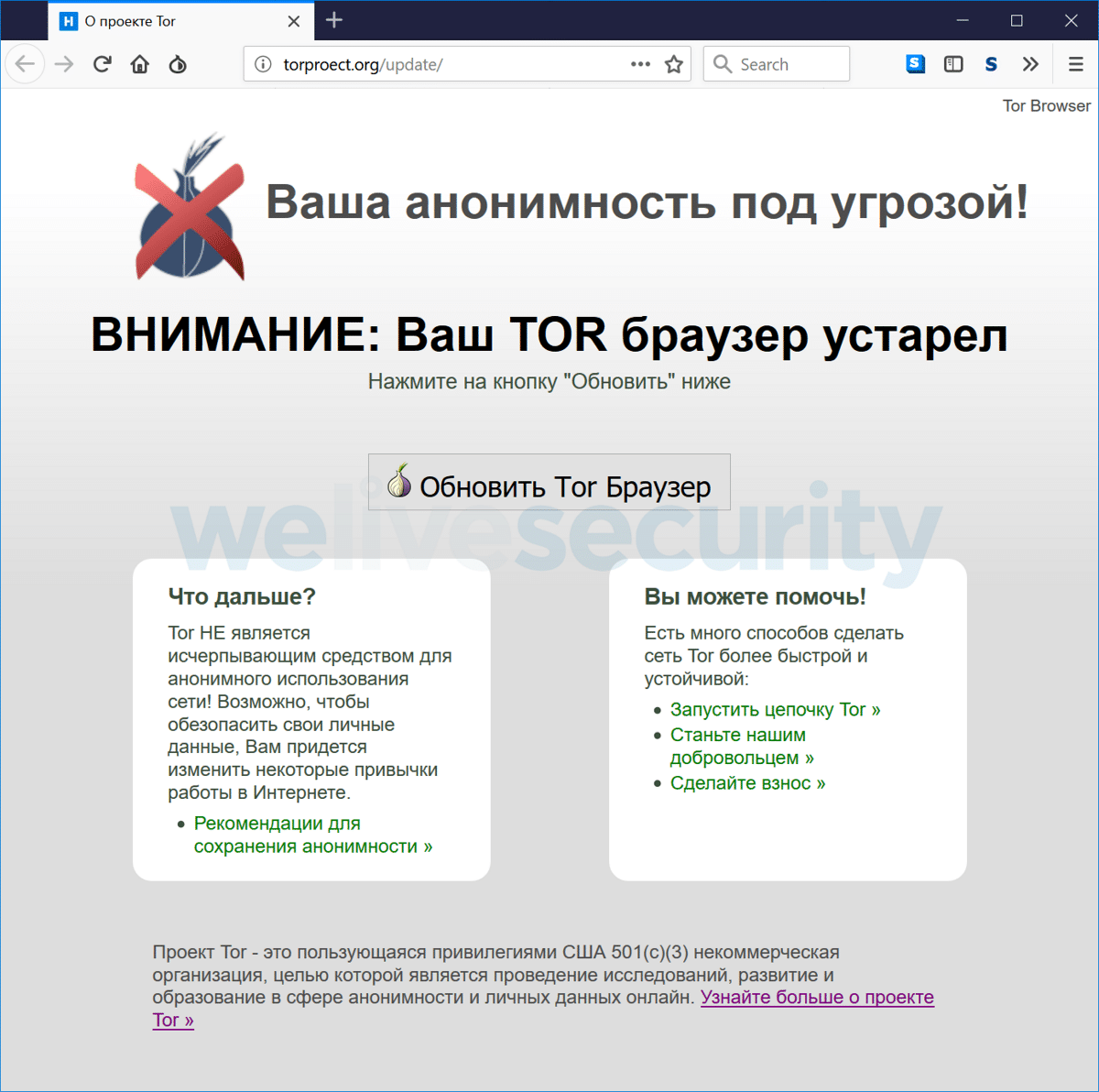

Das Ziel dieser modifizierten Version von Tor war es, Bitcoin- und QIWI-Geldbörsen zu ersetzen. Benutzer irreführen, Die Ersteller der Zusammenstellung haben die Domains tor-browser.org und torproect.org registriert (unterscheidet sich von der offiziellen Website torproJect.org durch das Fehlen des Buchstabens "J", den viele russischsprachige Benutzer unbemerkt lassen).

Das Design der Websites wurde als offizielle Tor-Website stilisiert. Die erste Seite zeigte eine Warnseite über die Verwendung einer veralteten Version des Tor-Browsers und einen Vorschlag zur Installation eines Updates (wobei der bereitgestellte Link die Kompilierung mit der Trojaner-Software bietet), und auf der zweiten Seite wiederholte der Inhalt die Seite zum Herunterladen des Tor Browser.

Es ist wichtig, das zu erwähnen Die bösartige Version von Tor wurde nur für Windows konfiguriert.

Seit 2017 wird der böswillige Tor-Browser in verschiedenen Foren auf Russisch beworben. in Diskussionen im Zusammenhang mit Darknet, Kryptowährungen, Vermeidung von Roskomnadzor-Sperren und Datenschutzproblemen.

Um den Browser auf pastebin.com zu verbreiten, wurden auch viele optimierte Seiten erstellt oben in Suchmaschinen zu Themen im Zusammenhang mit verschiedenen illegalen Operationen, Zensur, Namen berühmter Politiker usw. angezeigt werden.

Seiten, die auf pastebin.com für eine gefälschte Version des Browsers werben, wurden mehr als 500 Mal aufgerufen.

Das fiktive Set basierte auf der Codebasis von Tor Browser 7.5 Zusätzlich zu den böswilligen integrierten Funktionen, geringfügigen Änderungen am Benutzeragenten, dem Deaktivieren der Überprüfung der digitalen Signatur für Plugins und dem Sperren des Update-Installationssystems war es identisch mit dem offiziellen Tor-Browser.

Die böswillige Einfügung bestand darin, einen Inhaltscontroller an das HTTPS-Plugin anzuhängen Überall regelmäßig (zusätzliches Skript script.js zu manifest.json hinzugefügt). Die restlichen Änderungen wurden auf der Ebene der Konfigurationseinstellungen vorgenommen und alle Binärteile wurden im offiziellen Tor-Browser gespeichert.

Das in HTTPS Everywhere integrierte Skript, als jede Seite geöffnet wurde, ging zum Admin-Server, der den JavaScript-Code zurückgab, der ausgeführt werden sollte im Kontext der aktuellen Seite.

Der Verwaltungsserver arbeitete als versteckter Tor-Dienst. Durch die Ausführung von JavaScript-Code können Angreifer das Abfangen des Inhalts von Webformularen, das Ersetzen oder Ausblenden beliebiger Elemente auf den Seiten, das Anzeigen fiktiver Nachrichten usw. organisieren.

Bei der Analyse des Schadcodes wurde jedoch nur der Code aufgezeichnet, der die Details der QIWI- und Bitcoin-Brieftaschen auf den Darknet-Zahlungsannahmeseiten ersetzt. Im Verlauf der böswilligen Aktivität wurden 4.8 Bitcoins in den Brieftaschen angesammelt, um sie zu ersetzen, was ungefähr 40 Dollar entspricht.