In einem kürzlich von Die NASA gab im April 2018 bekannt, dass Hacker Zugriff auf das Netzwerk der Raumfahrtagentur und Sie haben etwa 500 MB Daten im Zusammenhang mit den Mars-Missionen gestohlen.

Laut Studienbericht Hacker infiltrierten das Jet Propulsion Laboratory (JPL), eine von der NASA finanzierte Forschungs- und Entwicklungseinrichtung in Pasadena, Kalifornien. In dem Bericht werden auch andere Vorfälle von Datenverletzungen und Informationsdiebstahl in den verschiedenen Missionen der Agentur aufgeführt.

Die NASA, In den letzten 10 Jahren hat JPL mehrere bemerkenswerte Cybersicherheitsvorfälle erlebt Sie haben wichtige Segmente Ihres Computernetzwerks gefährdet.

Seit 2011 haben Hacker vollen Zugriff auf 18 Server erhalten das unterstützte wichtige JPL-Missionen und stahl angeblich ungefähr 87 GB Daten.

Zuletzt im April 2018 JPL Es stellte sich heraus, dass ein externes Benutzerkonto kompromittiert und verwendet wurde, um etwa 500 MB Daten von einem seiner Hauptmissionssysteme zu stehlen.

Das OIG berichtete durch den Bericht, dass JPL mit zahlreichen Kontrollmängeln behaftet ist der Computersicherheit, die Ihre Fähigkeit einschränkt, Angriffe auf Ihre Systeme und Netzwerke zu verhindern, zu erkennen und abzuschwächen.

Diese Schwäche des JPL-Sicherheitssystems setzt die verschiedenen Systeme und Daten der NASA verschiedenen Hackerangriffen aus.

JPL verwendet seine ITSDB (Information Technology Security Database), um physische Assets und Anwendungen in seinem Netzwerk zu verfolgen und zu verwalten.

Jedoch Bei der Prüfung wurde festgestellt, dass das Datenbankinventar unvollständig und ungenau istDies ist eine Situation, die die Fähigkeit von JPL gefährdet, Sicherheitsvorfälle effektiv zu überwachen, zu melden und darauf zu reagieren.

Sysadmins aktualisieren das Inventar nicht systematisch beim Hinzufügen neuer Geräte zum Netzwerk.

SpeziellEs wurde festgestellt, dass 8 der 11 Systemadministratoren, die für die Verwaltung der 13 Studienbeispielsysteme verantwortlich sind, eine separate Inventartabelle führen ihrer Systeme, von denen aus sie die Informationen regelmäßig und manuell in der ITSDB-Datenbank aktualisieren.

Ein Systemadministrator gab außerdem an, dass er nicht regelmäßig neue Geräte in die ITSDB-Datenbank eingibt, da die Aktualisierungsfunktion der Datenbank manchmal nicht funktioniert.

Dann haben Sie vergessen, die Ressourceninformationen einzugeben.

Infolgedessen können Ressourcen zum Netzwerk hinzugefügt werden, ohne dass sie von Sicherheitsbeamten ordnungsgemäß identifiziert und überprüft werden.

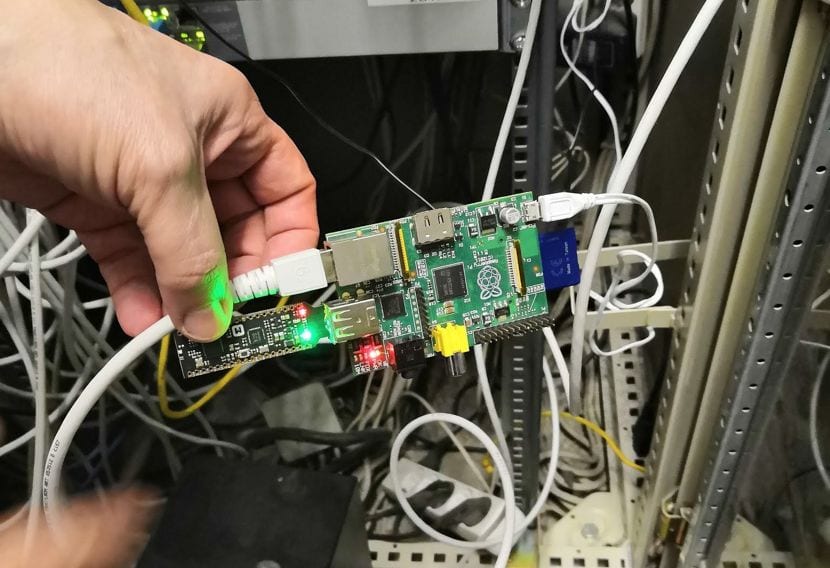

Zum Beispiel für den Cyberangriff im April 2018Dies ermöglichte es den Angreifern, etwa 500 MB Daten über die verschiedenen NASA-Missionen auf dem Planeten Mars zu stehlen Diese besondere Schwäche wurde ausgenutzt, als der Hacker mit einem Raspberry Pi auf das JPL-Netzwerk zugegriffen hat nicht berechtigt, eine Verbindung zum JPL-Netzwerk herzustellen.

Hacker nutzten diesen Einstiegspunkt, um das JPL-Netzwerk zu infiltrieren, während sie sich in ein gemeinsam genutztes Netzwerk-Gateway hackten.

Diese Aktion ermöglichte den Angreifern den Zugriff auf die Server Diese speichern Informationen über Missionen zum Mars, die vom JPL-Labor der NASA durchgeführt wurden, von wo aus etwa 500 MB Daten verloren gingen.

Der Cyberangriff im April 2018 nutzte die fehlende Segmentierung des JPL-Netzwerks, um zwischen verschiedenen mit dem Gateway verbundenen Systemen zu wechseln, einschließlich verschiedener JPL-Missionsoperationen und des DSN.

Als Ergebnis, im Mai 2018, IT-Sicherheitsmanager im Johnson Space Center die Programme wie das Orion Allrad-Besatzungsfahrzeug und die Internationale Raumstation ausführen Sie beschlossen aus Sicherheitsgründen, die Verbindung vorübergehend von der Brücke zu trennen.

Beamte befürchteten, Cyberangriffe würden die Brücke seitlich in ihre Missionssysteme überqueren und möglicherweise Zugang erhalten.

Die NASA erwähnte jedoch keine Namen, die in direktem Zusammenhang mit dem Angriff vom April 2018 stehen. Einige gehen jedoch davon aus, dass dies mit den Aktionen der chinesischen Hacking-Gruppe zusammenhängt, die als Advanced Persistent Threat 10 oder APT10 bekannt ist.