Vor ein paar Tagen Google enthüllt durch einen Blogpost die Neuigkeiten von die Veröffentlichung des Quellcodes des HIBA-Projekts (Host Identity Based Authorization), die die Implementierung eines zusätzlichen Autorisierungsmechanismus vorschlägt, um den Benutzerzugriff über SSH in Bezug auf Hosts zu organisieren (Prüfung, ob der Zugriff auf eine bestimmte Ressource bei der Authentifizierung mit öffentlichen Schlüsseln erlaubt ist oder nicht).

Integration mit OpenSSH wird durch Angabe des HIBA-Treibers bereitgestellt in der AuthorizedPrincipalsCommand-Direktive in /etc/ssh/sshd_config. Der Projektcode ist in C geschrieben und wird unter der BSD-Lizenz vertrieben.

Über HIBA

FEHLER verwendet Standard-Authentifizierungsmechanismen basierend auf OpenSSH-Zertifikaten zur flexiblen und zentralen Verwaltung der Benutzerberechtigungen in Bezug auf Hosts, erfordert jedoch keine periodischen Änderungen der Dateien authorisiert_keys und authorisiert_users auf der Seite der Hosts, mit denen es verbunden ist.

Anstatt eine Liste von Schlüsseln zu speichern Gültige öffentliche und Zugriffsbedingungen in autorisierten Dateien (Passwörter | Benutzer), HIBA integriert die Host-Bindungsinformationen direkt in die Zertifikate selbst. Insbesondere wurden Erweiterungen für Hostzertifikate und Benutzerzertifikate vorgeschlagen, die Hostparameter und Bedingungen für die Gewährung des Benutzerzugriffs speichern.

Obwohl OpenSSH viele Methoden bietet, von einem einfachen Passwort bis zur Verwendung von Zertifikaten, stellt jede von ihnen ihre eigenen Herausforderungen.

Beginnen wir damit, den Unterschied zwischen Authentifizierung und Autorisierung zu klären. Die erste ist eine Möglichkeit zu zeigen, dass Sie die Entität sind, die Sie vorgeben zu sein. Dies wird normalerweise durch die Angabe des geheimen Passworts für Ihr Konto oder durch das Unterschreiben einer Aufforderung erreicht, die zeigt, dass Sie über den privaten Schlüssel verfügen, der einem öffentlichen Schlüssel entspricht. Die Autorisierung ist eine Möglichkeit zu entscheiden, ob eine Entität die Berechtigung zum Zugriff auf eine Ressource hat oder nicht. Sie wird normalerweise nach der Authentifizierung durchgeführt.

Die hostseitige Überprüfung wird durch Aufruf des hiba-chk-Treibers gestartet in der AuthorizedPrincipalsCommand-Direktive angegeben. Dieser Handler entschlüsselt die in den Zertifikaten eingebauten Erweiterungen und auf deren Grundlage entscheidet über die Gewährung oder Sperrung des Zugangs. Die Zugriffsregeln werden zentral auf Ebene der Zertifizierungsstelle (CA) definiert und bei der Generierung in die Zertifikate integriert.

Auf der Seite des Zertifizierungszentrums es gibt eine allgemeine Liste der verfügbaren Berechtigungen (Hosts, zu denen Sie eine Verbindung herstellen können) und eine Liste der Benutzer, die diese Berechtigungen verwenden können. Das Dienstprogramm hiba-gen wurde vorgeschlagen, um Zertifikate mit integrierten Berechtigungsinformationen zu generieren, und die zum Erstellen einer Zertifizierungsstelle erforderliche Funktionalität wurde in das Skript hiba-ca.sh verschoben.

Während der Benutzerverbindung werden die im Zertifikat angegebenen Credentials durch die digitale Signatur der Zertifizierungsstelle bestätigt, die ermöglicht die vollständige Durchführung aller Überprüfungen auf der Seite des Zielhosts zu dem die Verbindung hergestellt wird, ohne Kontakt zu externen Diensten aufzunehmen. Die Liste der öffentlichen CA-Schlüssel, die SSH-Zertifikate zertifizieren, wird durch die TrustedUserCAKeys-Direktive angegeben.

HIBA definiert zwei Erweiterungen für SSH-Zertifikate:

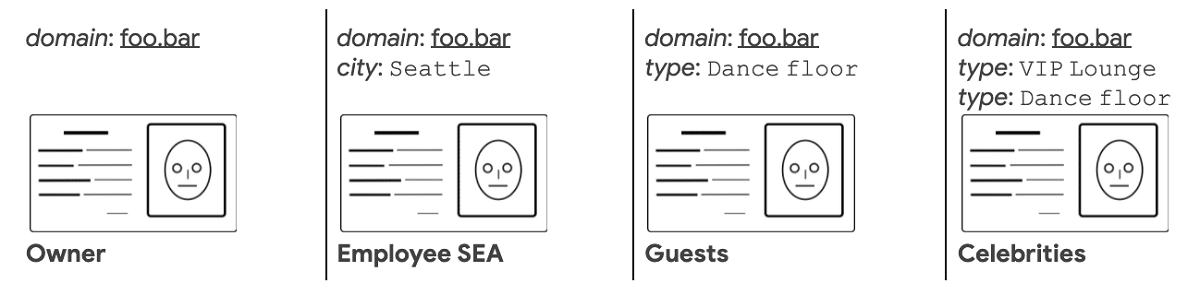

Die HIBA-Identität, die an die Hostzertifikate angehängt ist, listet die Eigenschaften auf, die diesen Host definieren. Sie werden als Kriterien für die Gewährung des Zugangs verwendet.

Die HIBA-Erteilung, die den Benutzerzertifikaten beigefügt ist, listet die Einschränkungen auf, die ein Host erfüllen muss, um Zugriff zu erhalten.

Neben der direkten Verknüpfung von Benutzern mit Hosts, können Sie mit HIBA flexiblere Zugriffsregeln definieren. Hosts können beispielsweise mit Informationen wie Standort und Diensttyp verknüpft werden und durch das Definieren von Benutzerzugriffsregeln Verbindungen zu allen Hosts mit einem bestimmten Diensttyp oder zu Hosts an einem bestimmten Standort zulassen.

Schließlich wenn Sie mehr darüber wissen möchten Über die Notiz können Sie die Details überprüfen im folgenden Link.